2021-11-18 17:39:48 Author: www.freebuf.com(查看原文) 阅读量:47 收藏

各位FreeBufer周末好~以下是本周的「FreeBuf周报」,我们总结推荐了本周的热点资讯、优质文章和省心工具,保证大家不错过本周的每一个重点!

热点资讯

1、macOS曝出零日漏洞,有攻击者借此针对中文用户

2、FBI被黑客攻击,对外发送大量虚假警告邮件

3、英特尔曝出多款处理器存在高危漏洞

4、ENISA:医疗卫生部门亟需建立坚实的事件响应能力(IRC)

5、春风吹又生,Emotet僵尸网络 “死灰复燃”

6、索尼PS5曝两个内核漏洞,可用来窃取根密钥

7、顾客银行卡数据疑似被盗,零售巨头Costco遭遇信任危机

8、美国土安全部实施新规,高薪吸引网络安全人才

9、成人视频网站StripChat数据库泄漏,模特信息“一览无余”

10、最受欢迎的网站搭建程序WordPress,遭遇了“假勒索攻击”

优质文章

1、记一次群晖中勒索病毒后的应急响应

群晖是一种NAS(网络附属存储)系统,在生活中主要扮演个人私有云角色,可以将文件存储于 NAS,并通过网页浏览器或手机应用程序可实现存储和共享,同时还提供的丰富应用以方便管理应用。

借助群晖提供的 QuickConnect 快连服务,无需随身携带存储设备,即可以随时随地访问NAS。因为这些优点,群晖往往被当做是NAS的首选。【原文链接】

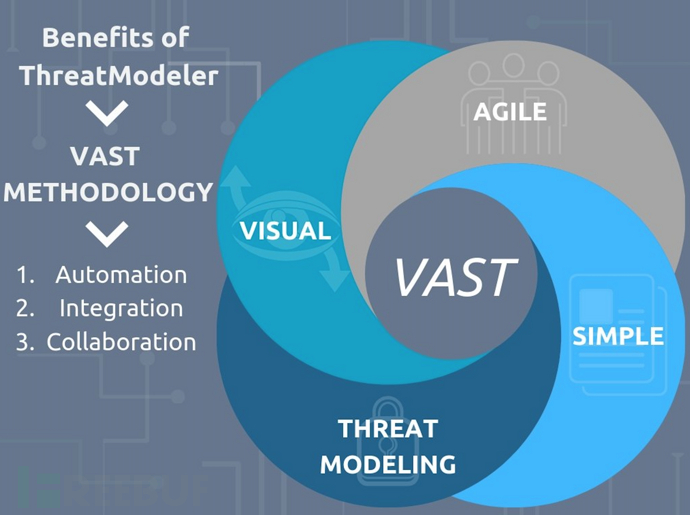

2、浅谈VAST威胁建模方法

威胁建模,是一种基本的安全实践,是一个分析和解决问题的结构化方法,用来识别、量化并应对威胁,利用抽象的方法来帮助思考风险。安全人员通过威胁建模来体现安全漏洞的潜在破坏力,然后交付防范或减轻系统威胁的对策,并按轻重缓急实施补救措施。

威胁建模方法论众多,知名的STRIDE、PASTA、Attack Trees、TRIKE、OCTAVE、VAST等。介绍威胁建模的文章也多,但详细介绍VAST方法的很少,本文将重点介绍VAST威胁建模方法。【原文链接】

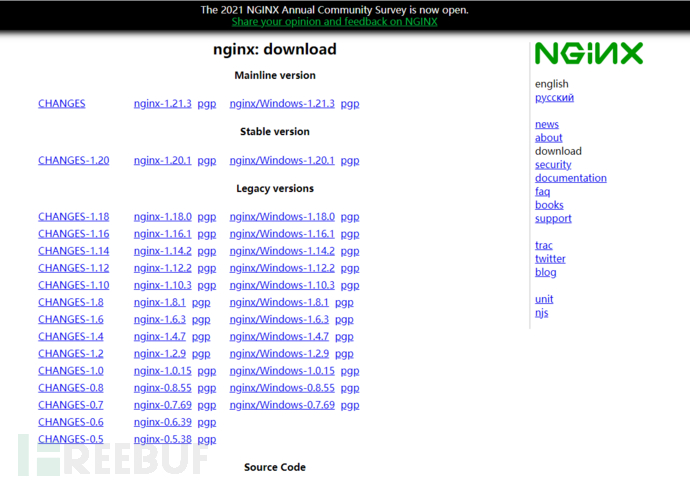

3、红蓝对抗之服务攻防:Nginx中间件渗透总结

Nginx(engine x)是一个高性能的HTTP和反向代理web服务器,同时也提供了IMAP/POP3/SMTP服务器Nginx是由伊戈尔开发,因为它的稳定性、丰富的功能集、实例配置文件和低系统资源的消耗而闻名。

Nginx在BSD-like协议下发行,其特点是占用内存少,并发能力强。事实上,Nginx的并发能力确实在同类型的网页服务器中表现较好,适用于高并发、可以做负载均衡服务器和HTTP服务器、具有代码特点、可以作为代理服务器。【原文链接】

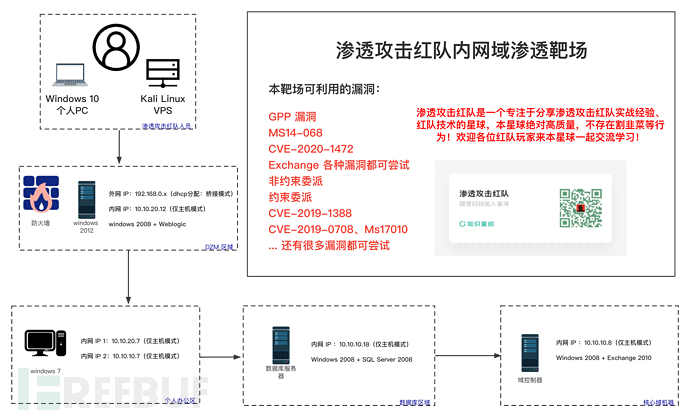

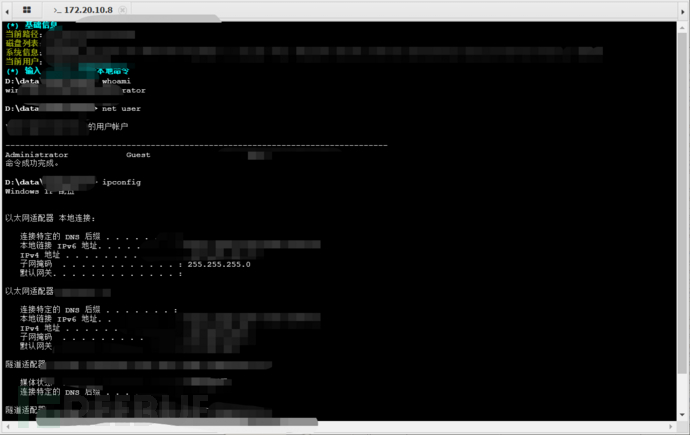

4、从外网 Weblogic 打进内网,再到约束委派接管域控

如图所示,域控桌面下有一个 Flag 文件,需要拿到即可通关。

本靶场总体难度两颗星,不算难。关键在于测试过程中要有清晰的思路。干说不练假把戏,渗透思路都是在日常渗透逐渐积累起来的,大家可以多多动手!【原文链接】

5、关于蚁剑反制深入的分析和利用(分析篇)

本文主要是以虚拟终端模块执行命令功能为例,逐步分析,并通过分析结果优化对应脚本的方法。

以命令执行为例,其他功能虽然和命令执行特征不完全一样,但是也都是这个思路,笔者认为最重要的是怎么让攻击者按照你的思路来走,一步一步降低他的防备心,最后落入你的反(PIAN)制 (JU) 当中去。【原文链接】

省心工具

1、JWT认证机制漏洞利用

JWT(JSON Web Tokens)是一个应用层消息保护开放标准(RFC 7519),规定了一种Token实现方式,以JSON为格式。它在近年来被广泛应用于各种认证机制中,但也存在被误用的风险及由此产生的安全问题。【原文链接】

2、Kodex:一款功能强大的隐私和安全工程工具包

Kodex是一款功能强大的隐私和安全工程工具包,该工具可以帮助广大研究人员对敏感数据和用户个人数据进行识别、扫描、理解、假名化、匿名化和加密处理,以实现敏感数据和个人数据的安全共享和保护。【原文链接】

3、内网渗透之横向移动—获取Net NTLM Hash

通过控制内网主机发送 NTLM 请求,我们可以使用 responder等工具截获主机用户的 Net-NTLMHash,此 Hash虽然不能进行哈希传递,但是有了Net-NTLM Hash之后,我们可以对 Net-NTLMHash进暴力破解、或重放,从而实现内网的横向渗透。【原文链接】

如有侵权请联系:admin#unsafe.sh