BrakTooth漏洞利用PoC发布,CISA督促厂商修复漏洞。

BrakTooth漏洞概述

9月,安全研究人员发现了商业BT栈中的多个安全漏洞——BrakTooth。研究人员对11个厂商的13个BT设备进行了测试,在其中发现了16个新的安全漏洞,获得20个CVE编号,漏洞影响1400个芯片集和数十亿蓝牙设备,涉及智能手机、计算机、音频设备、物联网设备、工业设备等。

之前发布的《BrakTooth漏洞影响数百万蓝牙设备》的链接:https://www.4hou.com/posts/j5G4。

攻击者利用BrakTooth漏洞可以发起DoS攻击使设备固件奔溃,可以利用死锁条件来拦截蓝牙通信实现任意代码执行,并最终完全接管受影响的设备。

漏洞PoC

11月1日,研究人员发布了漏洞利用代码和PoC工具来测试蓝牙设备。该PoC工具可以在非常便宜的环境下执行,只需要一个ESP32-WROVER-KIT套件和定制的Link Manager Protocol (LMP)固件,以及运行工具的计算机即可。套件和固件的成本只需要不到15美元。

PoC代码参见GitHub:https://github.com/Matheus-Garbelini/braktooth_esp32_bluetooth_classic_attacks

漏洞修复情况

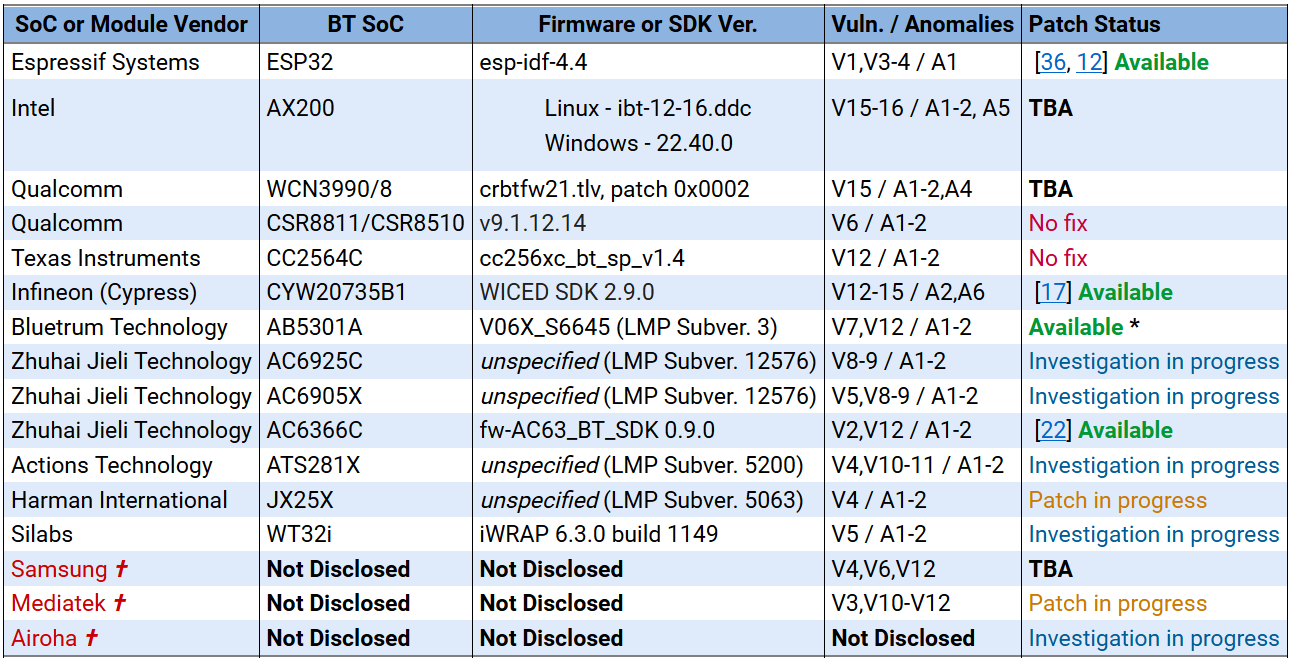

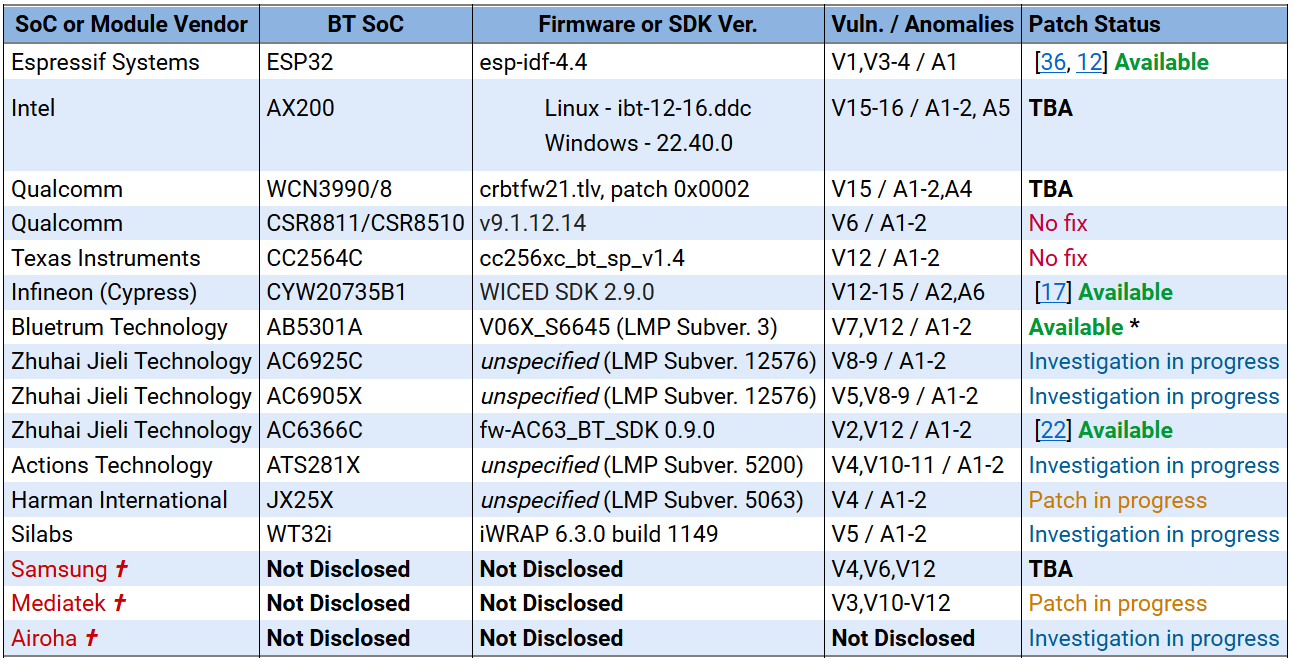

目前已经有部分厂商发布了安全补丁来修复BrakTooth漏洞,但等到终端设备修复可能还需要数月的时间。目前漏洞修复汇总情况如下图所示:

11月4日,CISA发推鼓励厂商和开发者及时发布安全补丁,以修复相关漏洞。

本文翻译自:https://www.bleepingcomputer.com/news/security/cisa-urges-vendors-to-patch-braktooth-bugs-after-exploits-release/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh