9月中旬以来,国内知名杀毒软件厂商“某零”监测到多起针对商户和股民的网络木马攻击事件。经“某零”安全团队追踪分析发现,此次攻击的手法和使用的文件特征与“看门狗”病毒如出一辙,几乎可以认定是“看门狗”团伙所为。

“看门狗”又称“金眼狗”,曾广泛受到国内外安全厂商的关注和报道,其主要攻击目标为东南亚博彩行业,并惯于使用Telegram等软件进行传播。

此次发起攻击的木马同样是通过通讯软件(如Telegram)和钓鱼网站进行传播,甚至就连木马执行方法也同样是通过lnk文件执行脚本,进而发起断网攻击等方式向受害机器植入远控木马并实现持续驻留的。故此,该安全团队认为这是“看门狗”团伙针对商户和股民发起的新一波攻击。经溯源,“某零”安全团队还找到下发木马压缩包的恶意网站IP为144.48.8.72,由此可反查到该IP的两个域名ouyipay.net和hlsypay.com。

来自IP问问——恶意网站IP查询结果1

来自IP问问——恶意网站IP查询结果2

随着计算机网络技术的迅猛发展,互联网在人们的政治、经济、文化以及社会生活中发挥着愈来愈重要的作用。作为国家关键基础设施和新的生产、生活工具,互联网的发展极大地促进了信息流通和共享,提高了社会生产效率和人民生活水平,促进了经济社会的发展。目前互联网信息化程度愈来愈高,但是网络系统资源具有开放性、共享性、多样性等特点,也使得网络信息安全面临着极大的安全隐患。

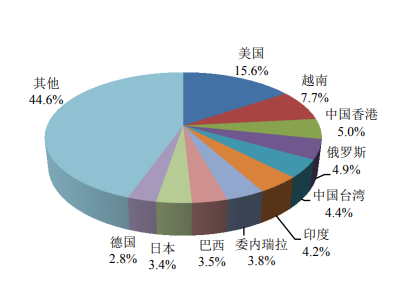

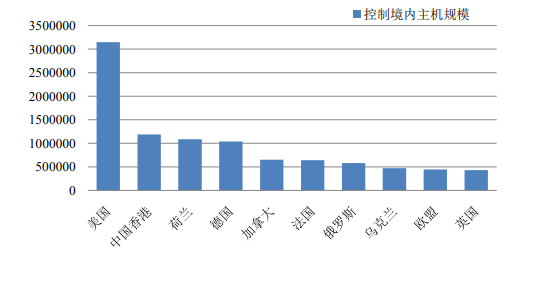

木马通过通讯软件与网站对计算机程序恶意感染,易于实施,难于防范和追踪。根据国家互联网应急中心(CNCERT)统计,2021年上半年,我国境内感染计算机恶意程序的主机数量约 446 万台,同比增长 46.8%。位于境外的约 4.9 万个计算机恶意程序控制服务器控制我国境内约 410 万台主机。就控制服务器所属国家或地区来看,位于美国、越南和中国香港地区的控制服务器数量分列前三位,分别是约 7,580 个、3,752 个和 2,451 个;就所控制我国境内主机数量来看,位于美国、中国香港地区和荷兰的控制服务器控制规模分列前三位,分别控制我国境内约 314.5 万、118.9 万和 108.6 万台主机。此外,根据 CNCERT 抽样监测数据,境外约 1.2万个 IPv6 地址控制了我国境内约 2.3 万台 IPv6 地址主机。

控制我国境内主机的境外计算机恶意程序控制服务器数量分布

控制我国境内主机数量TOP10的国家或者地区

对IP来源进行追踪,能够从源头上有效制止木马攻击和计算机恶意程序感染的发生。随着IP地址定位技术的不断升级,如我司的IP问问—IP地址精确度已达到街道级别,结果范围最精准已经可达到10米—2000米,10ms返回结果。在网络安全与追踪犯罪中,精准的IP地址定位是不可或缺的,一方面可以在攻击源头部署有效的防御措施来及时遏制网络攻击;另一方面对网络犯罪计算机取证技术的发展也起到了积极的推动作用,对网络犯罪行为具有一定的威慑力。

如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh