导语:近日,深信服漏洞团队和终端安全团队联手通过信服云安全防护体系捕获一个针对云主机可以进行双系统挖矿的新型挖矿病毒,该病毒在入侵终端后会检测并结束终端的安全防护软件,具备一定的查杀对抗能力;且能够隐藏自身进行扫描攻击和挖矿。

背景概述

近日,深信服漏洞团队和终端安全团队联手通过信服云安全防护体系捕获一个针对云主机可以进行双系统挖矿的新型挖矿病毒,该病毒在入侵终端后会检测并结束终端的安全防护软件,具备一定的查杀对抗能力;且能够隐藏自身进行扫描攻击和挖矿。

根据威胁情报信息,该病毒文件关联的相关域名是在今年6月才进行创建的:

样本分析

执行流程:

流程如下:

(1)清除安全软件

(2)下载kworkers并启动

(3)清空历史命令记录

Kworker程序的功能是检查并更新各功能组件,以及启动挖矿程序dbus、攻击程序autoUpdate、隐藏脚本hideproc.sh、攻击脚本sshkey.sh。

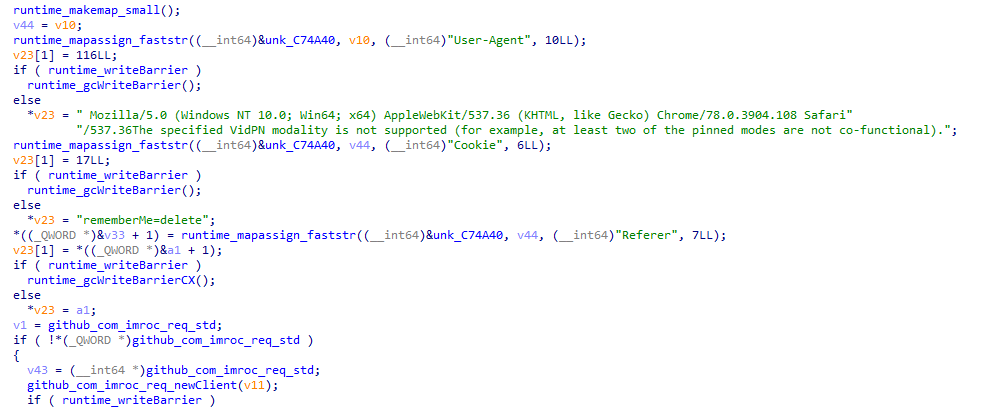

(1)下载hxxp://m.windowsupdatesupport.org/d/windowsupdatev1.json并检查

(2)配置文件内容,可以发现该挖矿支持windows和linux两个版本

(3)通过.{filename}_ver来标识文件版本

(4)校验.{filename}_ver文件后,结束原有进程,下载新文件并执行

(5)启动的程序包括dbus、autoUpdate、hideproc.sh及sshkey.sh

扫描并攻击192.168.0.0/16网段的Struts2、Shiro、Mssql、Postgres、Redis、Dubbo、Smb和SSH等组件、服务或协议漏洞,以及国内用户常用的泛微OA、致远OA、通达OA、phpcms、discuz等服务。

(1)检查并攻击structs2和shiro服务

shiro服务

struts2服务

(2)扫描内网的http和https服务,识别以下服务是否存在漏洞

(3)检查并攻击dubbo

下载dubbo.jar和配置文件check_lin.data,执行攻击;

执行dubbo攻击:

dubbo.jar文件是攻击测试程序,来自threedr3am的项目dubbo-exp

Dubbo反序列化一键快速攻击测试工具,支持dubbo协议和http协议,支持hessian反序列化和java原生反序列化。

配置文件check_len.data表明具体执行命令为下载loader.sh进行扩散;

(4)redis、mysql、postgres及smb

redis写入计划任务并执行

通过写入mysql服务的master.dbo.xp_cmdshell来执行恶意命令

Postgres恶意命令

smb恶意命令

相关文件包括hideproc.sh、processhide.c及libc2.28.so;

其中hideprocess.sh脚本流程如下:

(1)安装编译环境

(2)下载processhide.c隐藏进程源文件

(3)将源文件编译生成libc2.28.so

(4)将libc2.28.so添加到系统的ld.so.preload文件,即启动挖矿进程时自动载入该链接库实现进程隐藏

该脚本尝试从bash_history、etc/hosts、ssh/kownhost及进程已有连接中提取该终端连接过的终端,如果可以成功连接则下载并启动脚本loader.sh。

入侵利用的漏洞和服务信息

相关漏洞信息

探测服务

如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh