写在前面

无聊的时候 bypass了家里电视盒子禁止安装第三方 app的限制,又因为在找相关资料的时候发现都对萌新不太友好,希望这篇文章能让和我一样的安全萌新能了解到 arp污染在内网中的巨大作用。

快速开始

本人使用 Ubuntu 19,所需软件如下

| 名称 | 作用 |

|---|---|

| mitmproxy | 伪造web服务 |

| wireshark | 流量分析 |

| Ettercap | arp 污染 |

至于安装都比较简单,mitmproxy 使用 pip install

wireshark 和 Ettercap 使用 apt install

基础的 arp污染

用网线将网关 WAN口与笔记本相连,使得笔记本与电视盒子处于同于子网 (192.168.1.0/24)

sudo ettercap -G启动 带GUI 的ettercap

sudo wirseshark 启动wirshshark

选择合适的网卡

ettercap 扫描主机

把网关和电视盒子分别加入 target1, target2

开始 arp欺骗

可以看到 wirseshark中已经有流量

一些分析

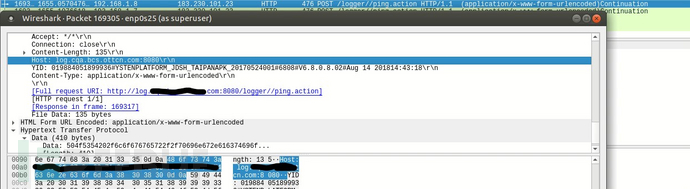

ip.adder = 192.168.1.8 and http 分析一下电视盒子的请求

可以明显的看到有个域名 appcenter.*

这就是盒子应用中心的服务器了

剔除显然不对的目标,同时还有几个奇怪的域名

看具体的返回都是一些 true,succes之类的,

应该是一些校验。

这些服务器可能与安装 app有关。先记下。

然后,安装一个 app,分析附近的流量

在拿到 apk后,盒子又向 log.*

发送了请求,看起来这个 log.* 很可疑

(后来写 exp时证实,这个 log.*就是用于校验用的

explot it

通过分析我知道,app 更新服务器是appcenter.*

那么自然的想到了中间人攻击

可以使用 ettercap 的插件 dns_spof

vim /etc/ettercap/etter.dns

添加解析

appcenter.* 192.168.1.7log.* 192.168.1.7然后使用 mitmproxy进行站点克隆

mitmweb -p 17080 --mode reverse:http://appcenter.*:17080

在127.0.0.1:8081 上可以比较直观的看到请求了

然后再写一个 mitmproxy的脚步替换原本 appcenter下发的 apk

再启动一个 mitmproxy克隆 log服务器

mitmproxy -p 8080 --mode reverse:http://log.*:8080

点击更新 app,

斜眼笑.jpg

一些失败的尝试

wps 投影宝具有文件管理功能

移动某 app,上传文件校验不严格,可以上传下载任意后缀的文件,但是我并没有找到利用点

*本文作者:test890,本文属 FreeBuf 原创奖励计划,未经许可禁止转载。

如有侵权请联系:admin#unsafe.sh