1、事件背景

2021年5月7日,美国最大成品油管道运营商Colonial Pipeline遭到网络攻击,该起攻击导致美国东部沿海主要城市输送油气的管道系统被迫下线。安天及时跟进事件情况并发布《关于美燃油管道商遭勒索攻击关停事件的初步研判和建议》[1]。当地时间,2021年5月10日,美国联邦调查局确认Darkside(黑暗面组织)勒索软件是造成Colonial Pipeline公司网络受损的原因[2]。

图 1-1 美国联邦调查局证实事件来源截图

2021年5月10日,Darkside组织在其暗网上宣称,其组织不与任何政府牵连,其目的只为赚钱,并声称调查审核合作伙伴避免将来产生社会后果。

翻译:“我们不关心政治,也不参与地缘政治,不需要将我们与某个政府联系在一起,寻找我们的其它动机。我们的目的是赚钱,而不是给社会制造麻烦。从今天起,我们开始进行审核,检查每个想要合作的伙伴公司,避免将来产生社会影响。”——DarkSide组织。

图 1-2 DarkSide发布声明

安天CERT认为,当前勒索攻击已经高度复杂,既有传统非定向勒索的大规模传播->加密->收取赎金->解密模式,也有定向攻击->数据窃取->加密->收取赎金解密->不交赎金->曝光数据模式的新型作业链条。

图 1-3 非定向勒索模式与定向勒索模式对比

总体上,非定向勒索依然是按照“慢羊模式”传播的,难以击穿有相对扎实的基础防御能力和运营流程的信息体系;而定向勒索则有可能是极高水平的攻击团队发动的,更希望借助目标的价值达成巨额收益,因此可能投入更多的攻击资源,如0day漏洞和高级恶意代码,也包括可能获得内鬼的支持与配合。此外,以破坏为目的的攻击行动,同样可以伪装为定向勒索攻击行动,就像“伪必加”的勒索攻击一样。

虽然根据FBI等机构公开的初步调查结果,锁定了“黑暗面组织”研发的勒索软件,但是否是该组织所为,目前尚未定论。该组织已经声称目标是要钱,而不是给社会带来麻烦。由于勒索攻击可能存在上下游化的“勒索即服务”模式,勒索软件开发方和攻击者可能并不一致。因此,本次攻击活动是否真的是以勒索为目的,还是一场谋求转化物理空间影响的攻击活动,依然需要后续判断。安天认为类似事件必须做深度地关联分析研判。由于勒索软件对数据和文件加密会导致系统或业务失能的后果,此前也出现过伪装成勒索攻击,但实际目标是破坏系统运行,从而实现网络空间攻击转化为物理空间影响的事件。在类似攻击事件排查中都判断是否存在将勒索软件作为破坏“战斗部”的APT(高级持续性威胁)活动的可能性。对重要目标,当表面现象是勒索软件时,仍需要进行结合动机和场景进行技术分析,来判别是否属于信息战式的破坏攻击。

2、Darkside勒索攻击组织综述

Darkside组织开发的勒索软件于2020年8月首次出现,还具有RaaS(勒索软件即服务)功能,即除Darkside自运营外,还存在其他的合作组织。

Darkside勒索软件采用多线程等技术加密,加密文件速度相比其他勒索软件更快速,即加密相同文件的用时较少;采用“RSA1024+Salsa20”算法加密文件;可以感染Windows和Linux系统。

该团队在黑客论坛上非常活跃。Darkside采用“窃密+勒索”的组合形式对受害者发起攻击,这意味着攻击者不仅加密用户数据,而且还会窃取用户数据信息,并威胁如果不支付赎金就将其数据公开。

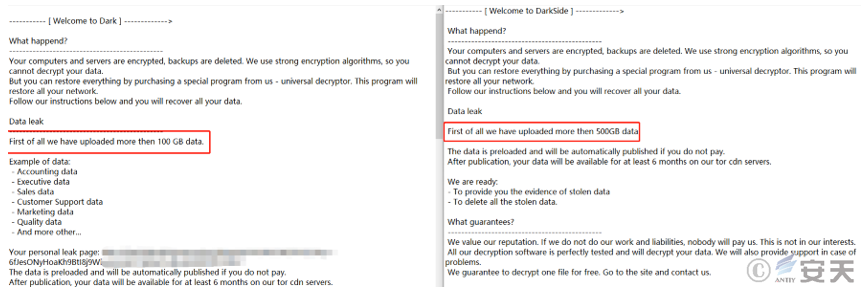

Darkside组织于2020年8月10日在其暗网论坛中声明,根据他们的原则,不会攻击以下目标:

医疗行业、殡葬行业、教育行业、非营利性组织和政府机构。

图 2-1 非攻击目标声明

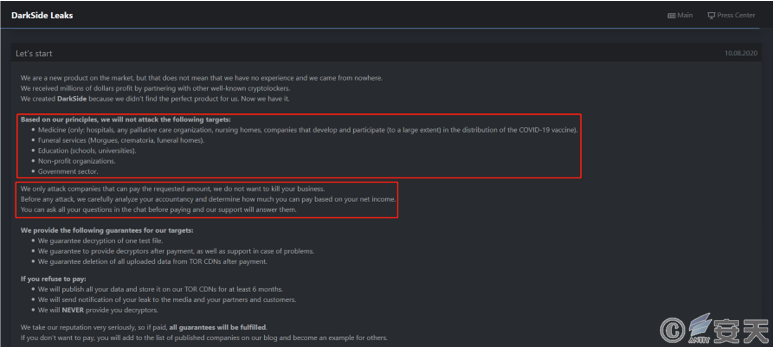

表2-1 Darkside勒索软件概览卡片

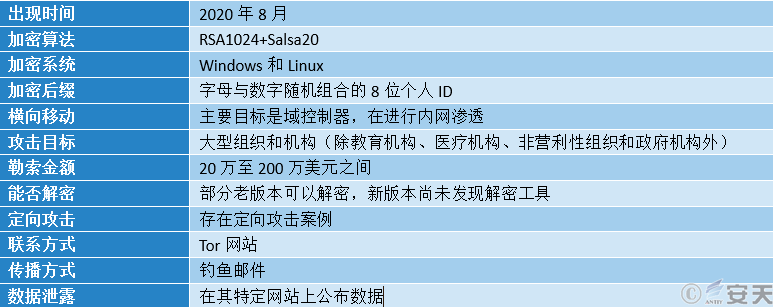

2.1 受害者统计

安天CERT通过收集有关受害者的信息,据对Darkside勒索软件受害者的数据统计,平均的勒索赎金需求大概为6500000美元左右,平均业务停机时间为5天。Darkside勒索软件的攻击者已经建立了内容交付网络(CDN),用于存储和交付从受害者那里窃取的受害数据。数据被泄漏后,将被上传到其CDN中的服务器,这些服务器被用作攻击者的勒索工具。根据Darkside组织在2020年8月起在暗网公开泄露的数据进行整理发现,截至目前为止共计82家企业遭遇该勒索家族的攻击,其中包括法律、金融、建筑、医疗、能源等行业。平均每个月就会公布十几家企业的泄露数据。

Darkside勒索软件受害者机构、行业、泄漏数据大小、泄漏数据类型等整理表格如下:

2.2 定向攻击事件验证

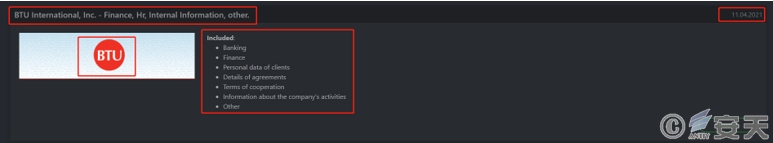

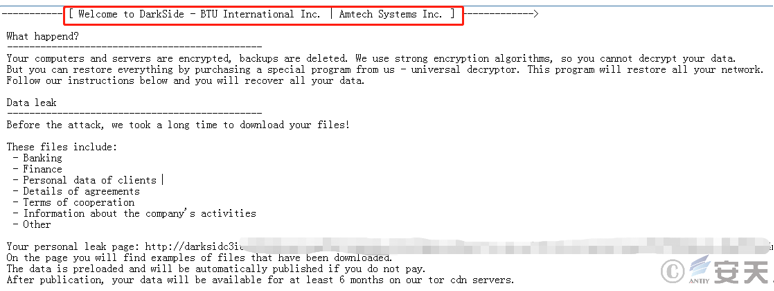

2021年4月11日,Darkside组织在其暗网论坛中公开了BTU International公司的数据,安天CERT监测到针对该公司的勒索软件样本,样本运行后其勒索信中包含该公司名称,并且勒索信中链接指向该公司泄露的大量文件夹与个人信息。通过此事件进一步验证Darkside勒索软件具有针对性。

图 2-2 暗网论坛公开数据

图 2-3 勒索信

图 2-4 泄漏数据

3、该组织对应的ATT&CK映射图谱

该组织行动技术特点分布图:

图 3-1 技术特点对应ATT&CK的映射

具体ATT&CK技术行为描述表:

表 3-1 ATT&CK技术行为描述表

4、样本分析

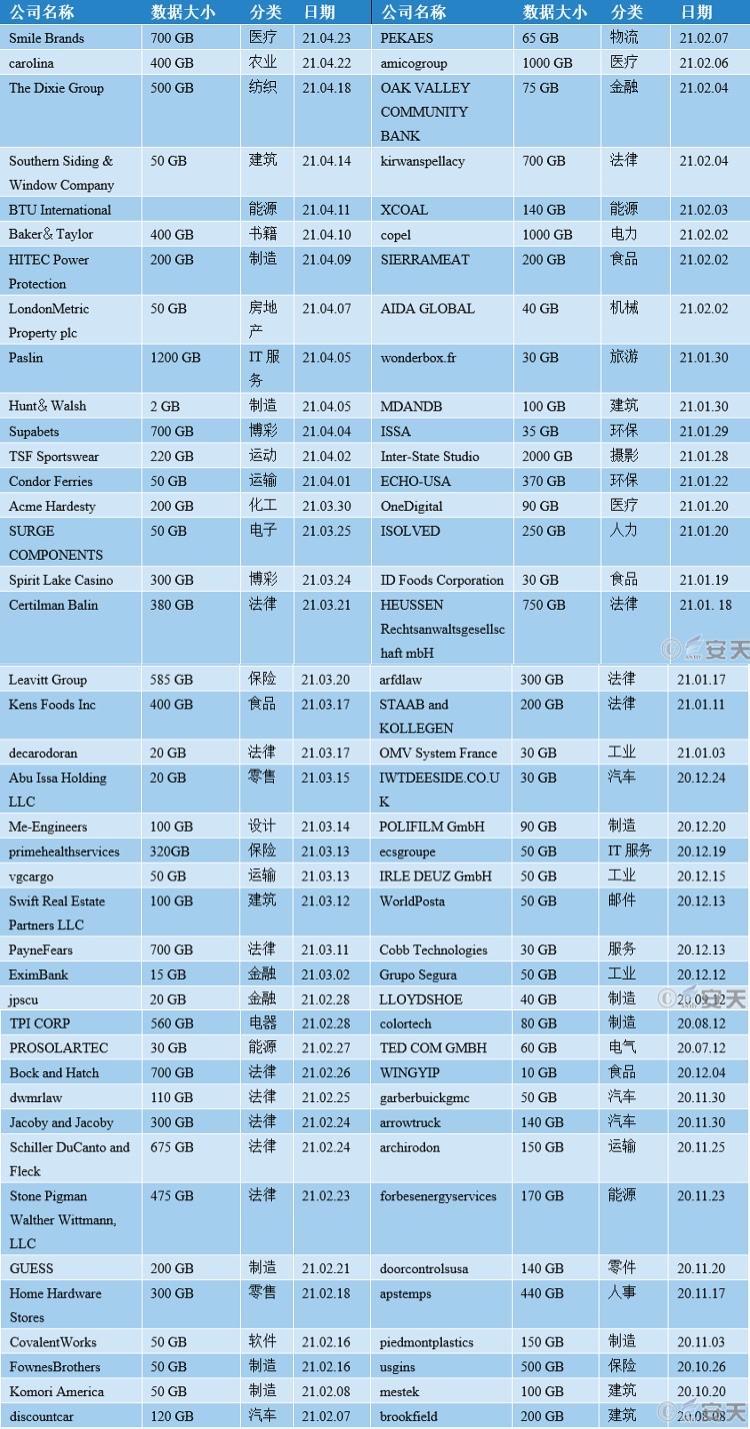

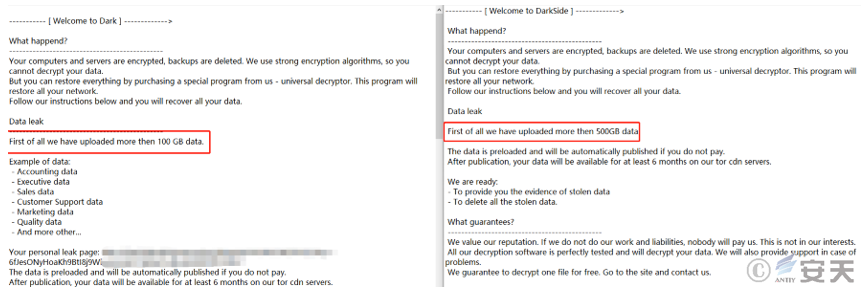

Darkside勒索软件自2020年8月出现,该家族存在多个版本,早期版本勒索信内容包含带有窃取数据量字样,有100G、260G和500G等版本,新版本不包括窃取数据量字样。以下对新版本进行代码分析。

图 4-1 不同版本勒索信对比

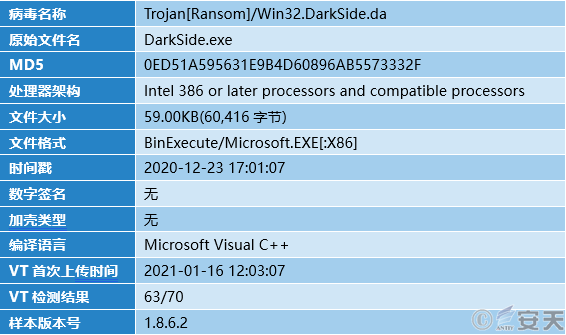

4.1 样本标签

表 4-1 Darkside勒索软件的样本标签

4.2 样本分析

样本原始导入表只有三个函数,加载所有dll文件,动态获取API函数,修复IAT导入表地址。

图 4-2 修复IAT

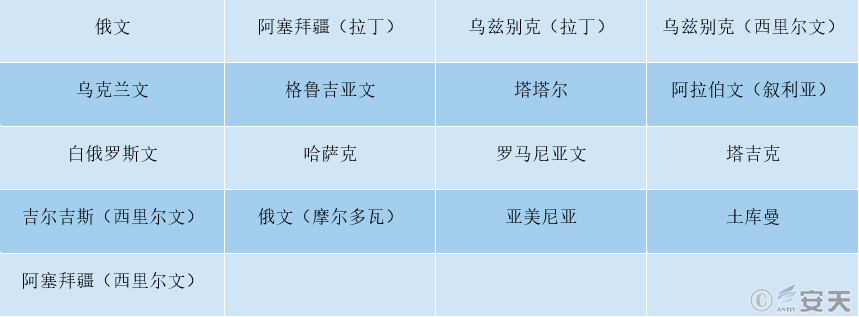

检测当前系统语言使用情况,不对使用特定语言的系统进行加密。

图 4-3 判定系统语言

不对使用以下语言的系统进行加密。

表 4-2 系统语言判定

通过调用提权函数来判断其是否具有管理员权限,如果不是管理员权限,将检查用户的令牌信息,以验证其令牌是否具有特定权限值。

图 4-4 查看权限

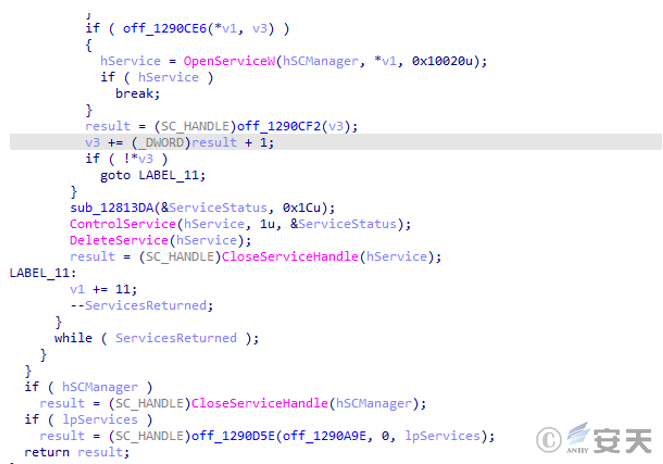

结束下列服务,避免影响勒索软件运行:

backup、sql、sophos、svc$、vss、memtas、mepocs、veeam、GxBlr、GxCVD、GxClMgr、GxFWD、GxVss

图 4-5 获取相关服务信息

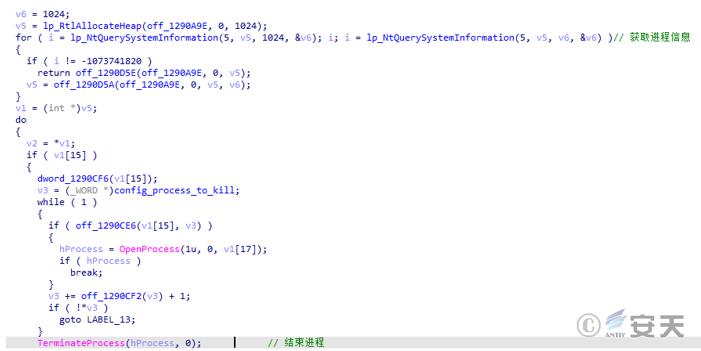

将下列进程列入白名单,避免影响勒索软件运行:

svchost.exe、explorer.exe、TeamViewer.exe、vmwp.exe、vmms.exe、bvmcompute.exe

图 4-6 获取相关进程信息

对计算机中的所有驱动器路径进行加密。

图 4-7 加密范围

对共享文件夹路径下的文件进行加密。

图 4-8 加密共享文件夹

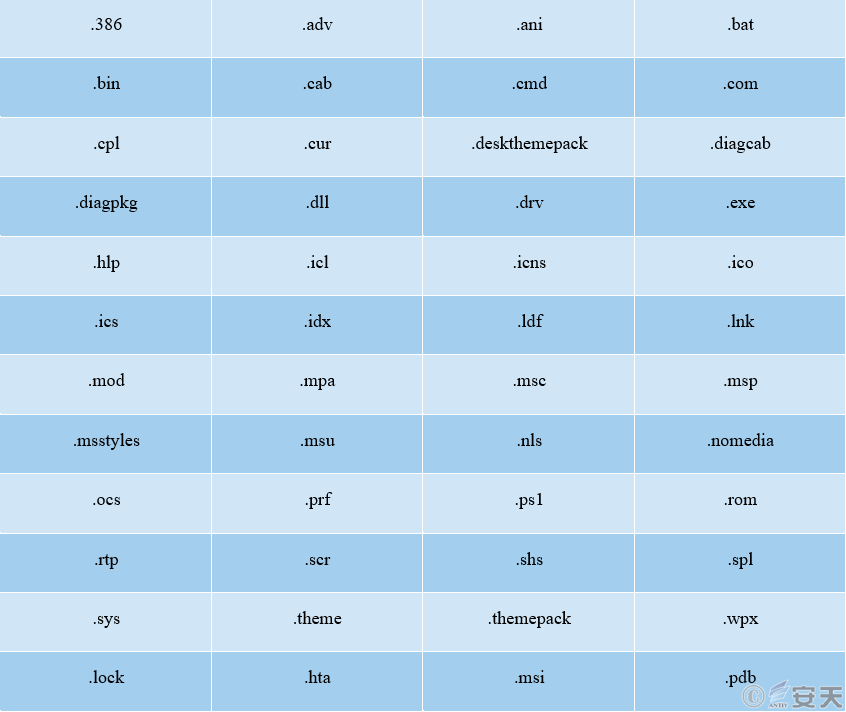

执行参数,加密特定格式外的文件。

图 4-9 加密特定格式外的文件

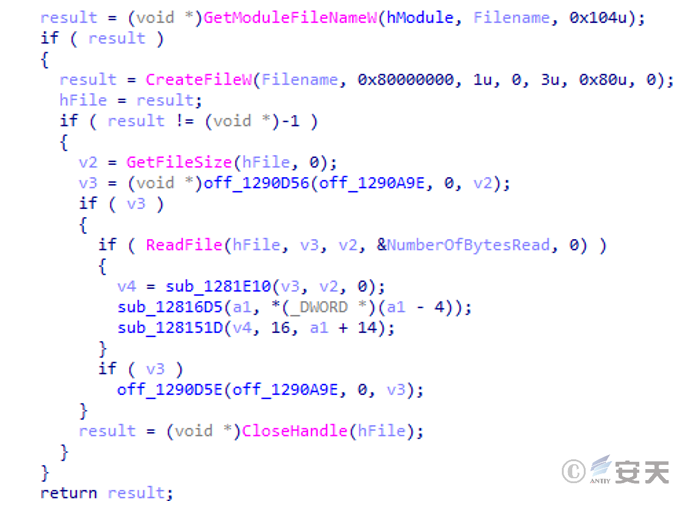

不对以下特定路径的文件进行加密。

表4-3 文件路径判定

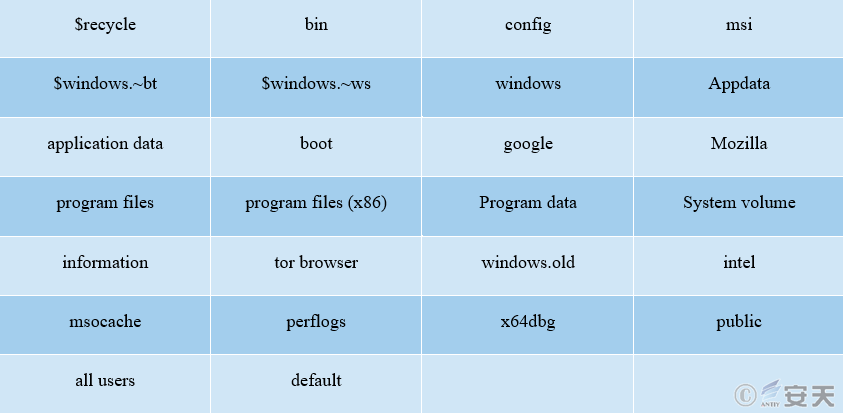

不对以下特定文件进行加密。

表4-4 文件判定

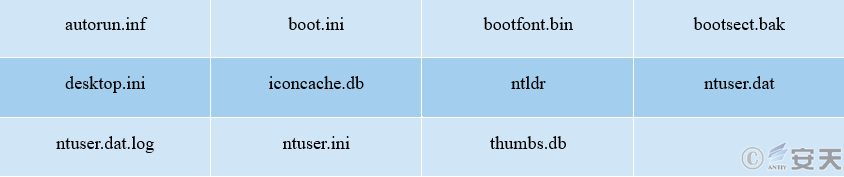

不对以下特定文件后缀进行加密。

表4-5 文件格式判定

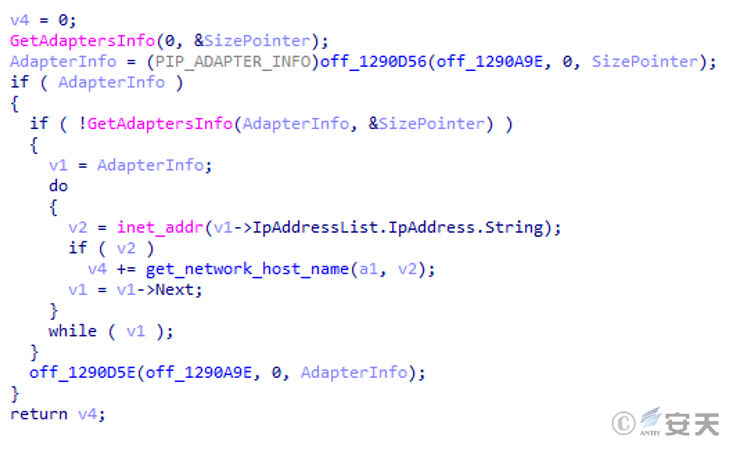

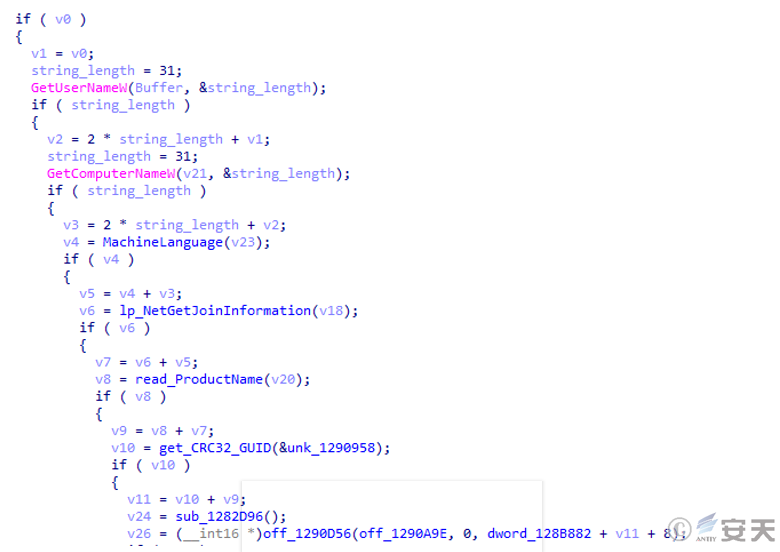

获取用户名、计算机名、机器首选语言、Netbios名等信息。

图 4-10 获取系统信息

打开Firefox/80.0应用程序句柄,通过443端口连接到C2服务器。

图 4-11 连接C2服务器

建立连接后,向C2发送POST请求,解密HTTP头,设置Internet选项,最后发送数据包。

图 4-12 发送数据包

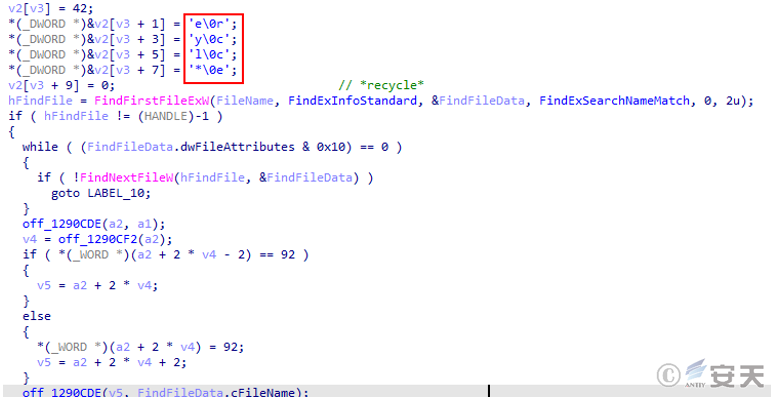

在给定的驱动器路径下查找回收站文件夹,并删除其中内容。

图 4-13 查找回收站路径

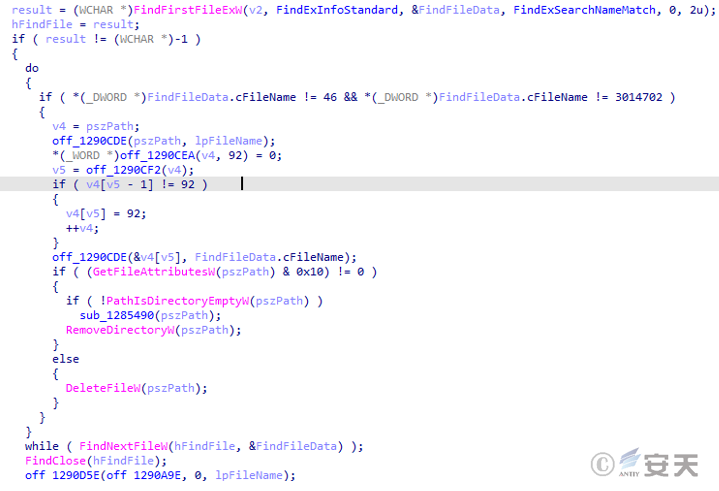

通过递归函数查找全盘特定文件和文件夹,并将其删除。

图 4-14 删除特定文件

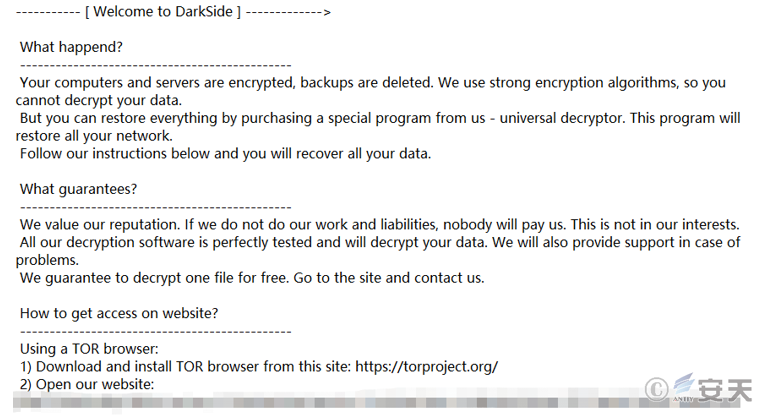

在加密文件结束后,在所有含有被加密文件的路径下生成勒索信。

图 4-15 勒索信

参考链接

[1] 关于美燃油管道商遭勒索攻击关停事件的初步研判和建议

https://mp.weixin.qq.com/s/bn59hNjv6c8yDXPvs8Uyag

[2] FBI关于破坏Colonial Pipeline公司网络的声明

如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh