如何在1分钟之内,盗刷你的银行卡?

填写了姓名、手机号、银行卡号及验证码,银行卡里的钱随即被盗刷,整个过程不到1分钟,这1分钟里到底发生了什么?

此类诈骗多发生在钓鱼诈骗案件中,骗子通常会冒充身份,比如:

冒充商家客服,以商品有问题为由,主动上门来退款

冒充航空公司客服,以航班延误为由,谎称机票退改签

冒充车管所,谎称车辆年审要缴费

……

借口千变万变,最终目的都是要让你顺理成章的进入钓鱼页面,万变不离其宗的套路那就开始了。

页面一步步的引导你填写详细的个人信息,提交后,页面缓慢加载中……

全程的高潮来了!!!

骗子拿着你提交的信息,登录银联网站,即使你没有注册过银联的在线支付,骗子也能很快“帮”你完成。

当骗子做好转账准备,你也终于等到了100%加载完成界面,让你输入验证码。一旦输入,骗子即刻转走卡的钱。

殊不知“短信验证码”是你银行账户的最后一道屏障

安全课堂

在这里提醒大家,窃取个人隐私进行盗刷的事件偶有发生,死守银行卡密码也不再绝对安全,有时候支付验证码也同样可以完成支付。教你个小妙招,故意输错信息,如果也能顺利进入下一个页面,百分百是钓鱼页面!

手机“窃听”真的存在吗?

刚聊完某个话题,转身APP就给我推送相关内容,难道“窃听”真的存在?

跟朋友聊天提到单反,转身打开电商APP就看到推送单反的链接;

随口说了句小酥肉,打开浏览器“酥肉怎样做才好吃”的广告就来了;

参加课程培训,手机一直没动过,打开短视频APP,各种课程推送;

……

难不成手机“窃听”真的存在?

严格讲,手机“窃听”技术上的确能够实现,比如可以在安卓手机植入窃听木马,篡改手机系统,获取手机更高权限,不仅能窃听,还能有更多小动作。但实际的操作成本极高,木马开发成本,体量巨大的录音数据传输、存储和处理成本,还要考虑到谈话方言、噪音、安全厂商查杀、设备耗电等问题。

如果不是窃听,又为什么如此巧合呢?

简单来说,A平台通过用户的浏览偏好,将用户手机打上了“标签”,这些“标签”与手机的设备识别码相对应。当用户使用B平台时,B平台可以通过手机设备识别码来调取相应的“标签”信息,从而实现了跨平台的精准广告推送,业内称做‘程序化广告’。一切通过用户设备id建立连接,但不会掌握用户个人信息,所以也就是你看到的广告“比你还懂你”。你遇到这种情况吗?评论区告诉我~

软件不开通权限,APP就不能用?!

软件不开通权限,APP就不能用。你遇见过这种情况吗?

你有没有遇到过这种情况?手机安装APP,往往会被“要求”开通各种权限,否则软件将无法使用。还美其名曰:“为了给您提供更好的服务”……

授权这些手机权限,我的信息会被滥用吗?

尽量选择正规应用商店下载APP,注意阅读用户隐私协议,查看其中是否有隐私“陷阱”;下载后对App做权限管理,比如视频软件要求读取运动数据、资讯类App要求开启相机权限等,就很莫名其妙。

一些风险APP,通常存在私自收集权限的情况。比如:某果聊APP会收集用户的通讯录、短信、相册、位置信息、ip地址、手机号等,将收集的用户信息用于之后的果聊勒索诈骗,或进行个人信息非法贩卖。

安安课堂

对于手机权限啊,倒也不必过于担忧,切忌不安装来源不明的软件,定期检查APP权限就没大事。你被要求开通过哪些莫名其妙的权限?

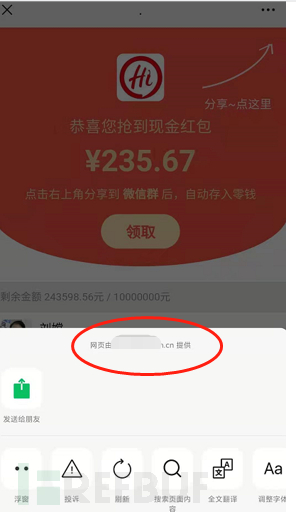

被“抢红包”刷屏了,这波“福利”你赶上了吗?

微信群里被抢红包刷屏了,这个“红包”有点不一样,轻松抢到上百元,但是领取红包有门槛,要多次分享微信群。

“活动是真的吗?”

“反正也不需要填写个人信息,分享就分享吧,万一是真的呢?!”

……

看这相似的页面,就觉得哪里不对劲。通过搜索数据发现,光“海底捞红包”信息就达38万余条,能看出来,大家在试图通过网络求证。

问题来了 到底是不是真的呢?

通过黑灰产渠道市场发现有公开的源码售卖,服务说明中提到了”可以强制分享微信群/朋友圈,分享成功后跳转到广告页面,访客点击返回跳转广告页面。

由此可见,真相就是黑灰产人员身份冒充,制作虚假的红包链接,目的就是诱导关注营销公众号或者骗取访问量。

问题又来了 为什么诱导分享的链接,能在微信内传播而不被拦截呢?

研究发现,由于微信客户端的限制,无法通过复制网址的方式提取虚假页面的链接,但分享过程可以看到提示:“网页由v****.com.cn提供”,且域名有备案信息,这似乎不太符合黑灰产人员攻防习惯……

通过技术手段深度解析发现,跳转过程涉及多次页面跳转,且所有域名均有备案。微信用户仅能看到跳转过程中展示的域名,而非最终的链接。这种技术多被黑灰产人员用作域名“防洪”,并已衍生出对应的域名“防洪”产业。简单理解,就是不法分子做了“攻防”。

安安课堂

需要分享朋友圈才能领取的“红包”,目的就是诱导关注营销公众号或者垃圾广告;需要填写详细的个人信息才能领取的“红包”,绝对有诈!骗子通过信息掌握你的个人情况和关系网络,便可针对性实施诈骗。

如有侵权请联系:admin#unsafe.sh