网络攻击者向某些组织发送了数千封电子邮件,研究人员警告说,这是犯罪分子在进行信息侦察活动,其目的是为以后要进行的商业电子邮件攻击(BEC)确定目标。

研究人员观察到从2020年12月到现在,该攻击者已经向公司发送了数千封邮件,主要是发送给零售、电信、医疗保健、能源和制造业部门。值得注意的是,此次攻击活动利用了谷歌的Forms调查工具。为了绕过电子邮件内容过滤系统,网络犯罪分子使用谷歌表单来收集信息并不新鲜,这在凭证钓鱼攻击活动中经常会观察到。然而,研究人员表示,在这种攻击中,使用Google Forms还可以使邮件收件人和攻击者之间保持联系,从而对他们进行BEC攻击。

据Proofpoint研究人员在周三的分析中称,"这种活动通过利用谷歌服务与社会工程学攻击相结合的方式,使攻击更具有规模性和合法性,在BEC攻击中经常会见到。"

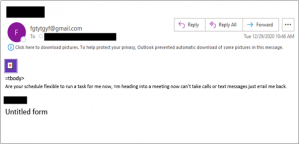

这些信息中包含了目标组织中C级高管的名字,这表明网络犯罪分子在进行攻击的时候做好了充分的准备。研究人员表示,这些邮件本身 "形式很简单,但内容却给人以紧迫感",它们问受害者能否立即去做一件事,发件人声称自己是要去开会或太忙,无法亲自处理这项任务,并在邮件中附加了一个链接。

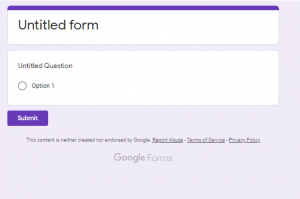

这个链接会将受害者引向一个托管在Google Forms基础设施上的无标题的表格。Google Forms是一款调查管理软件,是Google的Doc Editors套件的一部分。奇怪的是,这次攻击活动中使用的表格是空白的,只是写着 "无标题表格 "。

研究人员认为,这样做的目的是为了使受害者回复电子邮件,回复说调查问卷被破坏了或者说表格是有问题的。这可以为受害者和攻击者之间的更进一步的交流奠定基础,为后续进行的BEC攻击做好准备。

研究人员说:"该表格很可能只是一个探测工具,简单地看看是否有人填写他们的信息,作为一种新的探测技术,那些习惯点击邮件链接的用户很容易成为受害者"。

尽管使用了这一攻击技巧,但邮件本身有几处明显的错误,很可能会让收件人看出破绽。包括错误的拼写和一些不规范的语法。其中一封邮件说:"你现在有时间吗,现在帮我做一件事,点击=m标题进入一个会议,我现在不能接收电话或短信 只能给我发e=ail。"

另一个非常明显的地方就是这次攻击活动中发件人使用的电子邮件地址,在某些情况下,这些地址一眼就能看出不是合法的电子邮件地址(比如fgtytgyg[@]gmail.com)。

Proofpoint威胁研究和检测高级总监Sherrod DeGrippo告诉Threatpost:"我们并没有研究出这些邮件地址的组合规律,同时,有些地址看起来像是随机拼凑而成的,而其他地址则结合使用了常见的名称或短语"。

研究人员认为,这只是攻击活动的最初阶段。他们表示,攻击者可能是正在收集信息,确定后续的攻击目标。

研究人员说:"邮件中使用紧急语气与之前的BEC攻击者的行为是一致的,因此,我们希望这些信息对于客户和社区有警醒作用"。

攻击者此前曾利用过包括谷歌表单在内的其他谷歌服务,然后发动各种恶意攻击。曾在11月的一次网络钓鱼攻击活动中,犯罪分子利用谷歌表单来收集受害者的凭证,这些表单伪装成了25家不同的公司、品牌和政府机构的登录页面。11月的另一次攻击活动中使用了谷歌表格和美国运通的标志,并企图获取受害者的敏感信息。同样在11月,骗子利用Google Drive协作功能,欺骗用户点击恶意链接进行攻击。

Proofpoint研究人员说:"虽然社会工程学攻击在电子邮件传播攻击中非常普遍,但它在恶意软件攻击和凭证钓鱼攻击中的应用方式与在BEC活动中的应用方式是不同的,在恶意软件攻击活动中,社会工程学是在攻击的初始阶段使用的。相反,在BEC中,社会工程学在整个攻击过程中都会使用到。虽然这种攻击很少见,我们发现的攻击方式通常是恶意攻击者在获取受害人的信任后,向受害人提供恶意软件来进行攻击。"

本文翻译自:https://threatpost.com/google-forms-set-baseline-for-widespread-bec-attacks/163223/如若转载,请注明原文地址:

如有侵权请联系:admin#unsafe.sh