漏洞简介

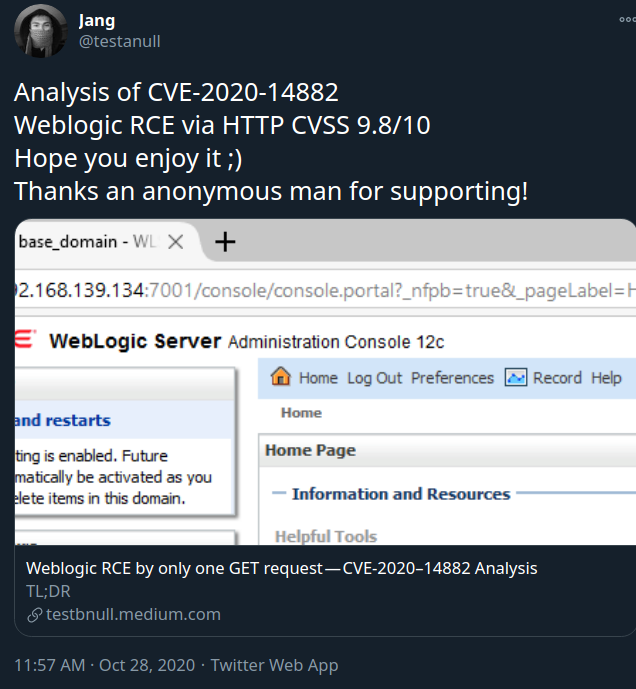

在Oracle官方发布的2020年10月关键补丁更新公告中,修复了一个Weblogic Console中的高危远程代码执行漏洞CVE-2020-14882。未经身份验证的远程攻击者可能通过构造特殊的 HTTP GET请求,利用该漏洞在受影响的 WebLogic Server 上执行任意代码。由于该漏洞能够在无需身份验证的情况下被触发,CVSS 评分为 9.8分,影响较大。

受影响的版本

漏洞影响Oracle WebLogic 服务器10.3.6.0.0、12.1.3.0.0、12.2.1.3.0、12.2.1.4.0 和 14.1.1.0版本。

在野利用

SANS技术研究所研究人员称,攻击者正在寻找有漏洞的Oracle WebLogic 示例进行在野共计。通过搭建的蜜罐系统数据显示,CVE-2020-14882漏洞利用代码出现后不久就出现了在野攻击。蜜罐系统捕获的数据显示攻击来自于以下IP 地址:

· 114.243.211.182 – X国联通

· 139.162.33.228 - Linode (美国)

· 185.225.19.240 - MivoCloud (摩尔多瓦)

· 84.17.37.239 - DataCamp (HK)

这些IP 大多只是ping 目标,但是一个来自MivoCloud 的IP 还尝试转型cmd/c 命令。

SANS 研究人员称由于蜜罐系统记录的漏洞利用只是检查系统是否受该漏洞的影响。但是蜜罐系统无法提供之后的请求,因为系统被配置为不回复一个正确的响应。

研究人员称,攻击中使用的漏洞利用看似是根据一篇越南语的漏洞利用技术细节文章,参见:

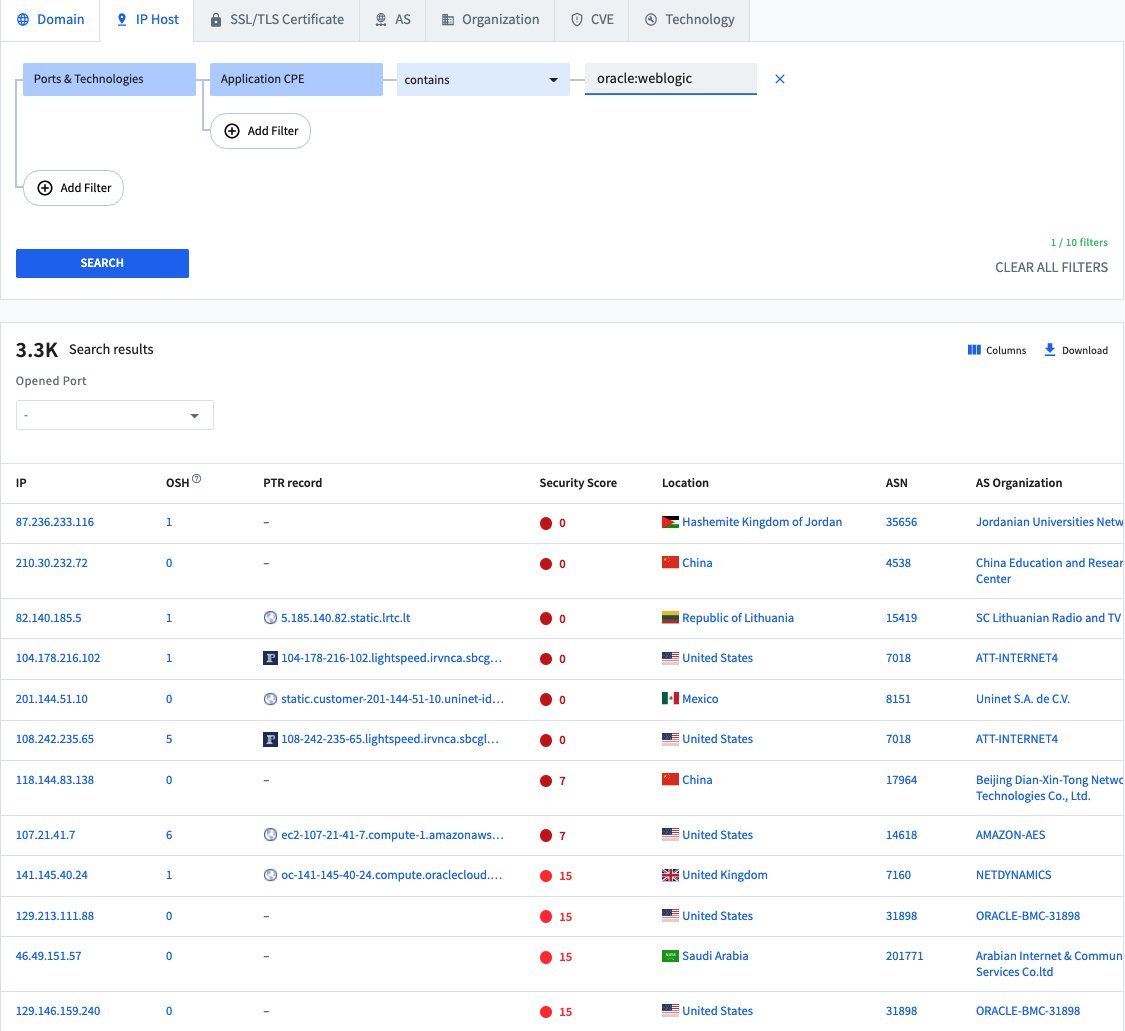

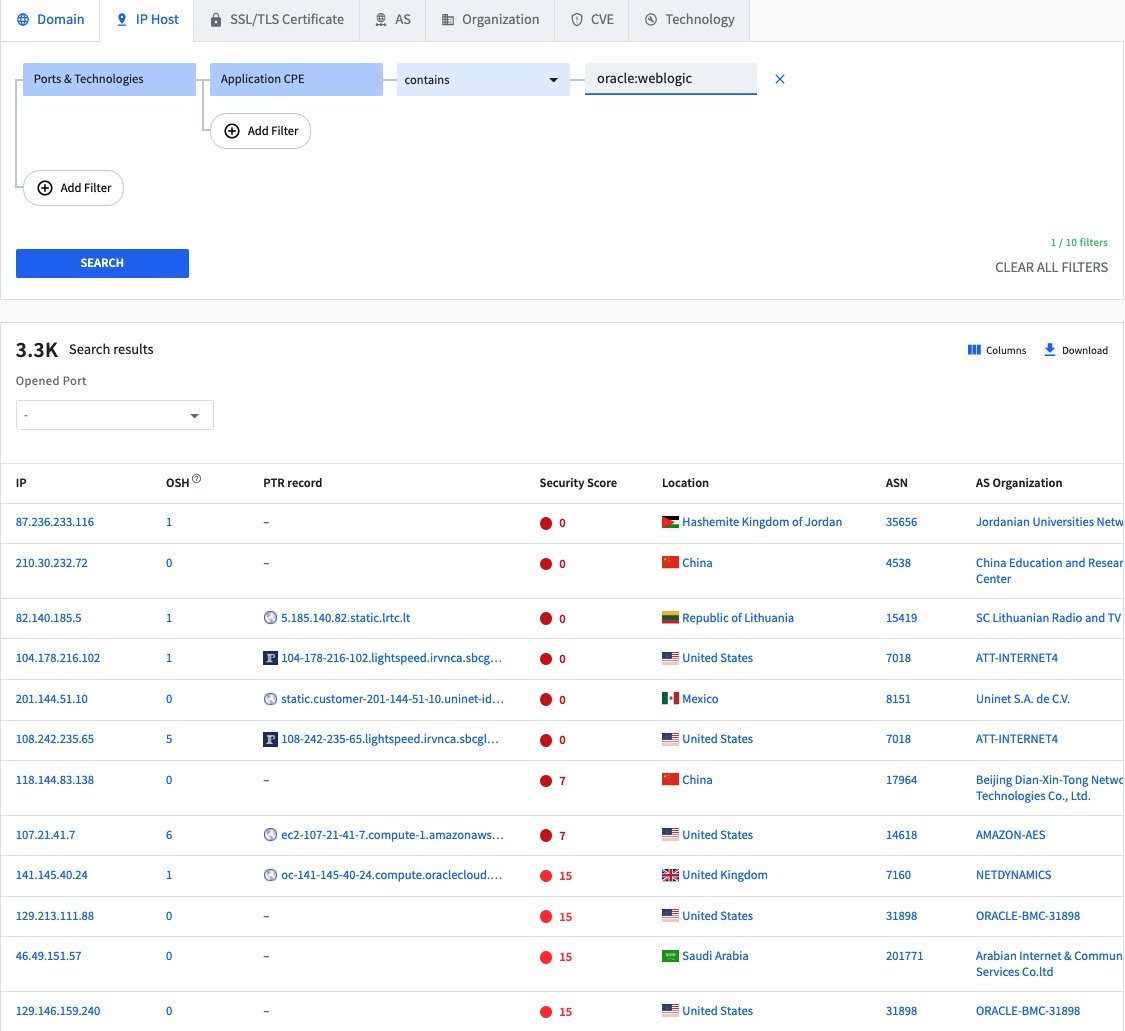

根据Spyse 引擎的检索结果,有超过3000个互联网可达的Oracle WebLogic 服务器,这些服务器都可能受到CVE-2020-14882 漏洞的影响。

SANS 检测到的攻击活动就在Oracle发布补丁后不到一周。考虑到漏洞利用的复杂度、漏洞的严重性、公开的漏洞利用等,发现在野利用也就不足为奇了。研究人员建议用户尽快安装补丁以免受该漏洞攻击的影响。

本文翻译自:https://www.bleepingcomputer.com/news/security/critical-oracle-weblogic-flaw-actively-targeted-in-attacks/如若转载,请注明原文地址:

如有侵权请联系:admin#unsafe.sh