又是 npm 包投毒,密码管理器 Bitwarden CLI 中招(放心:本体安全)

嗯,用户让我帮忙总结一篇文章,控制在100字以内,而且不需要特定的开头。首先,我得仔细阅读文章内容,抓住关键点。 文章讲的是Bitwarden的命令行工具被攻击了。攻击者入侵了他们的发布流程,把一个恶意版本上传到npm。这个恶意代码会收集各种敏感信息,比如token、SSH私钥、.env文件等等,并加密后发送出去。不过,Bitwarden的官方密码库和后端服务没有被影响。 所以,总结的时候要包括:Bitwarden CLI被攻击、恶意代码收集敏感信息、官方确认密码库安全。这些点需要简洁明了地表达出来,控制在100字以内。 接下来,我得组织语言,确保信息准确且符合用户的要求。不需要使用“文章总结”之类的开头词,直接描述事件即可。 </think> Bitwarden 命令行工具 CLI 遭遇供应链攻击,恶意版本上传至 npm。该版本会在安装时收集用户敏感信息并发送出去。官方确认用户密码库和后端服务未受影响。 2026-4-24 04:52:22 Author: www.appinn.com(查看原文) 阅读量:26 收藏

嗯,用户让我帮忙总结一篇文章,控制在100字以内,而且不需要特定的开头。首先,我得仔细阅读文章内容,抓住关键点。 文章讲的是Bitwarden的命令行工具被攻击了。攻击者入侵了他们的发布流程,把一个恶意版本上传到npm。这个恶意代码会收集各种敏感信息,比如token、SSH私钥、.env文件等等,并加密后发送出去。不过,Bitwarden的官方密码库和后端服务没有被影响。 所以,总结的时候要包括:Bitwarden CLI被攻击、恶意代码收集敏感信息、官方确认密码库安全。这些点需要简洁明了地表达出来,控制在100字以内。 接下来,我得组织语言,确保信息准确且符合用户的要求。不需要使用“文章总结”之类的开头词,直接描述事件即可。 </think> Bitwarden 命令行工具 CLI 遭遇供应链攻击,恶意版本上传至 npm。该版本会在安装时收集用户敏感信息并发送出去。官方确认用户密码库和后端服务未受影响。 2026-4-24 04:52:22 Author: www.appinn.com(查看原文) 阅读量:26 收藏

密码管理器 Bitwarden 本体没有问题,命令行工具 @bitwarden/[email protected] 版本中招。如果你和你的 AI 不曾使用 CLI,就可以不管它。@Appinn

发生了什么?

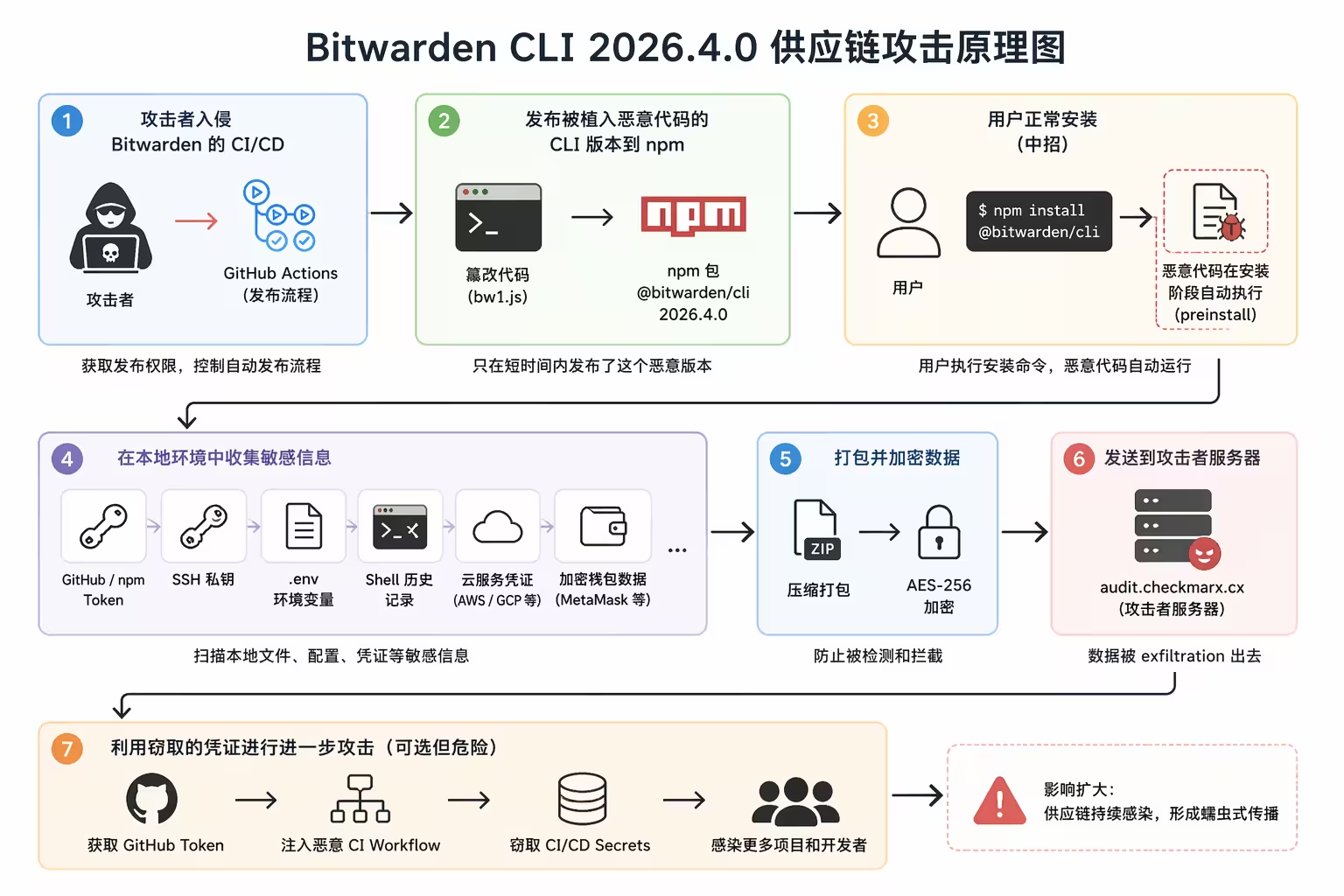

来自 socket.dev 的消息:攻击者入侵了 Bitwarden 的发布流程(CI/CD),把一个“被改过的 CLI 版本(@bitwarden/[email protected])”发到 npm,这个版本里加了一段恶意代码,可以在安装时自动执行。

会泄漏什么?

这个恶意代码还比较严重,他会在你的电脑里搜索:

- 各种 token(GitHub / npm)

- SSH 私钥

.env文件- 云服务凭证(AWS / GCP 等)

- shell 历史记录

- AI 工具配置(Claude / Cursor 等)

然后,将这些信息用 AES-256 加密、压缩,发出去。

密码安全吗?

Bitwarden 官方确认没有访问到用户的 Vault 密码库,也没入侵 Bitwarden 的后端服务。

原文:https://www.appinn.com/bitwarden-cli-npm-supply-chain-attack-2026/

文章来源: https://www.appinn.com/bitwarden-cli-npm-supply-chain-attack-2026/

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh