#安全资讯 ⚠️重要安全提醒:开源密码管理器 Bitwarden CLI 命令行工具遭到供应链攻击,该工具的相关 NPM 包携带恶意代码用于窃取敏感信息。此次攻击目前不涉及 Bitwarden 客户端、扩展程序和其他工具,但如果开发者使用 CLI 版本则应该立即检查 CI 日志并轮换可能暴露的令牌。查看详情:https://ourl.co/112790

昨天蓝点网提到基础设施即服务 (IaC) 安全扫描工具 Checkmarx 和 KICS 遭到黑客攻击,黑客在扩展程序和容器镜像中添加恶意代码以窃取开发环境中的敏感数据,目前已知知名密码管理器 Bitwarden 的 CLI 命令行工具受到影响,该工具已经被黑客投毒用来窃取更多敏感数据。

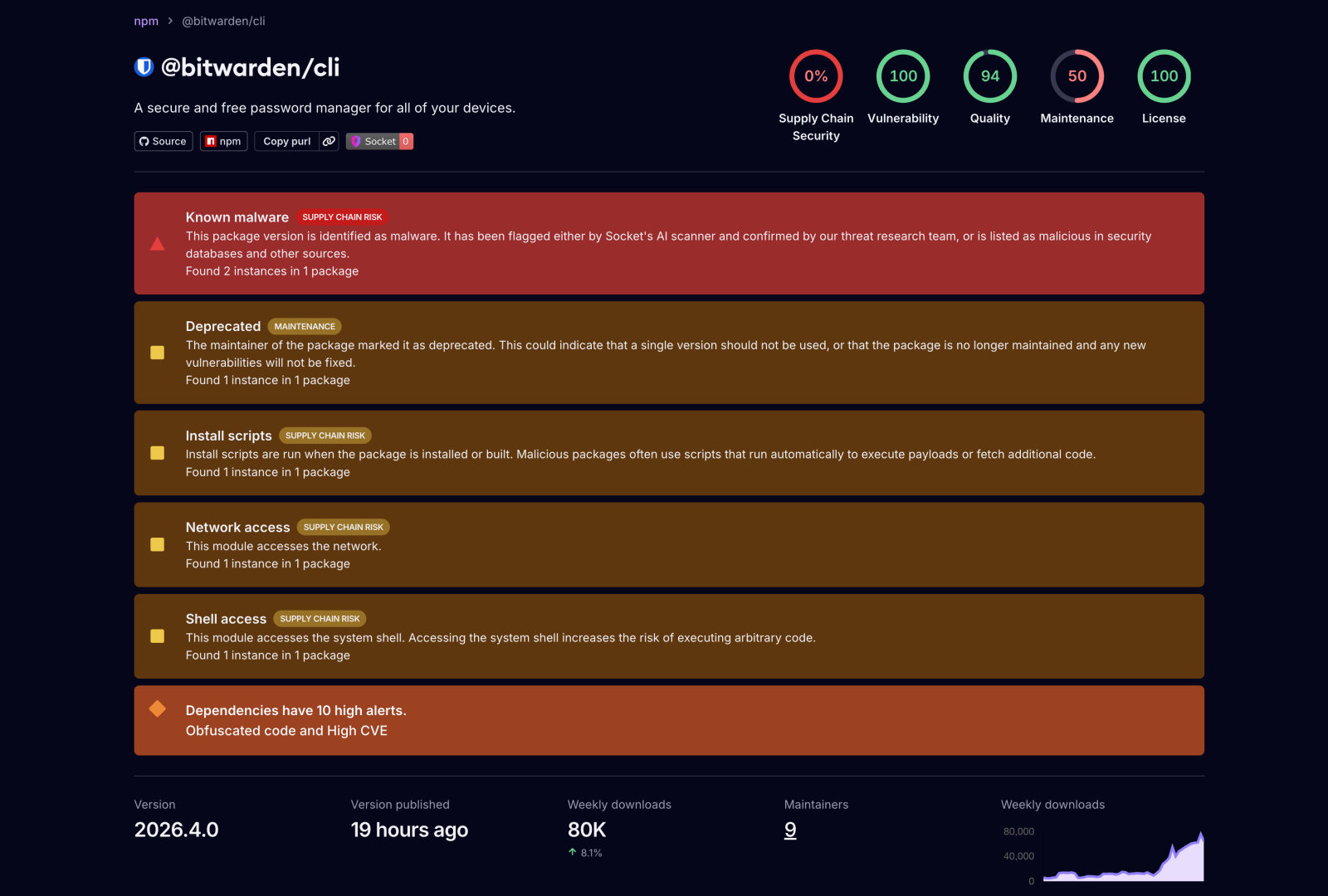

安全研究人员发现 Bitwarden/cli2026.4.0 版携带恶意代码,此次攻击似乎黑客利用 Bitwarden CI/CD 流水线中被黑的 GitHub Actions,这与 KICS 安全事件中的其他受影响的代码库攻击模式相同。

目前还在调查阶段:

安全研究人员正在进行全面的技术分析,晚些时候可能会发布更加详细的调查结果,包括受影响的 Bitwarden CLI 包版本、被黑指标以及修复指南等。但本着尽快轮换密钥可以提高安全性的原则,建议所有使用 Bitwarden CLI 工具的用户立即检查 CI 日志,轮换任何可能已经暴露在受感染工作流中的凭证。

需要特别说明的是,此次攻击目前仅可以确定受影响的是 Bitwarden CLI NPM 软件包,其他工具例如 Bitwarden 客户端、扩展程序、MCP 服务器以及其他合法发行版尚未受到影响。

检测到俄罗斯地区就立即停止攻击:

不得不说俄罗斯黑客从来不屑于隐藏自己,相关恶意代码会检测目标设备的区域设置,如果检测到 RU 区域设置就会立即静默退出,也就是这些恶意代码是不会对俄语环境展开攻击的。

黑客团队 TeamPCP 此前被认为并非来自特定国家的黑客团体,即这个黑客团体可能是由松散的青少年黑客组成,最有可能的来源是非洲国家肯尼亚,此前没有任何证据表明黑客来自俄罗斯。

现在恶意代码不会对俄罗斯展开攻击似乎可以说明 TeamPCP 与俄罗斯黑客有关,至少存在某种利益关联,否则这种以金钱驱动的黑客团体不太可能会忽略俄罗斯的企业。

via Socket