好的,我需要帮助用户总结这篇文章的内容,控制在100字以内,并且不需要特定的开头。首先,我通读文章,发现它主要讨论了AWS Bedrock平台的安全漏洞。文章提到了多个攻击向量,包括日志系统、知识库、数据存储、AI代理、工作流以及模型的安全护栏等。攻击者可以利用这些漏洞访问敏感数据或控制系统。 接下来,我需要将这些关键点浓缩成简短的总结。要注意突出Bedrock作为攻击面的重要性,以及攻击者如何通过配置错误或权限问题来利用这些漏洞。同时,要强调安全团队需要关注权限管理和云环境的整合。 最后,确保语言简洁明了,不超过100字,并且直接描述文章内容。 </think> 这篇文章分析了AWS Bedrock平台的安全漏洞,指出其作为企业AI服务入口的广泛攻击面。攻击者可利用日志系统、知识库、数据存储、AI代理和工作流等多方面漏洞,获取敏感数据或控制系统。安全团队需加强权限管理与云环境整合以应对威胁。 2026-3-24 01:30:37 Author: www.securityinfo.it(查看原文) 阅读量:16 收藏

AWS Bedrock: otto vettori che trasformano l’AI in un punto d’ingresso

Mar 23, 2026 Approfondimenti, In evidenza, News, RSS, Vulnerabilità, Vulnerabilità

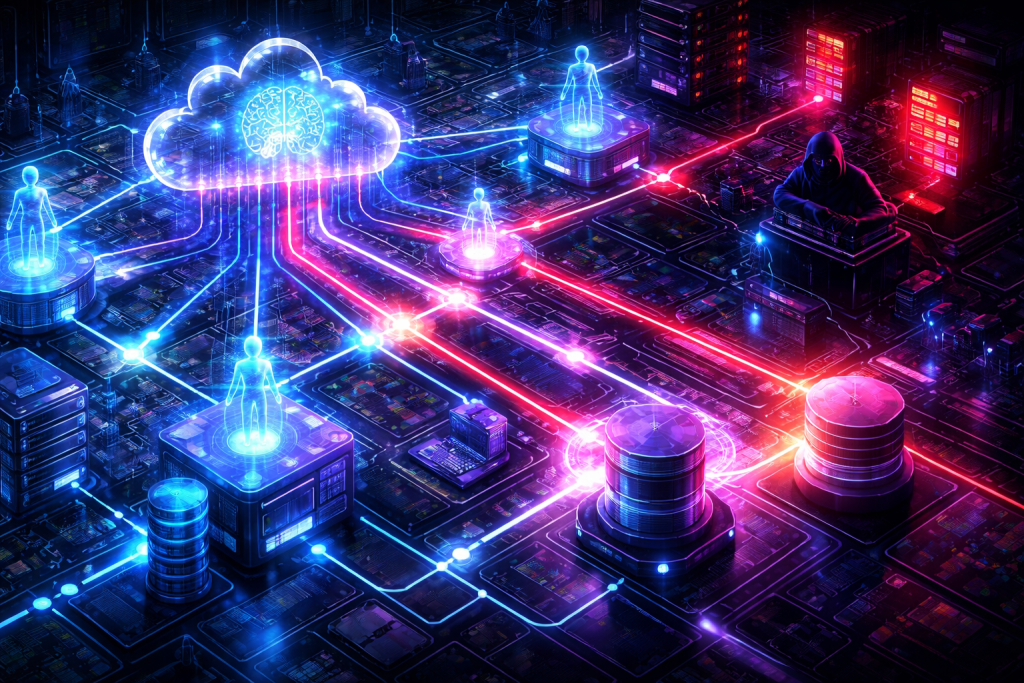

Man mano che il tempo passa, i ricercatori di sicurezza prendono sempre le meglio le misure con i sistemi LLM che forniscono i servizi AI a livello aziendale. Purtroppo, questo significa per il momento rendersi conto che le vulnerabilità sono davvero molte e articolate. Questo articolo analizza in dettaglio le vulnerabilità emergenti nella piattaforma Amazon Web Services Bedrock, basandosi su un’analisi pubblicata da ricercatori di sicurezza e ripresa da un articolo su Hackernews. Il tema centrale è come la forte integrazione tra agenti AI e sistemi aziendali trasformi Bedrock in una superficie di attacco estesa e profondamente interconnessa, aprendo scenari di compromissione che vanno ben oltre il singolo modello.

La capacità degli agenti di interrogare sistemi come CRM, storage e servizi applicativi introduce un nuovo paradigma. Un agente AI non è più solo un componente applicativo, ma un nodo infrastrutturale con privilegi, accessi e percorsi verso asset critici, rendendo ogni configurazione errata un potenziale punto di ingresso per attaccanti avanzati.

Logging e tracciamento: una superficie di attacco invisibile

Uno dei primi vettori individuati riguarda il sistema di logging delle interazioni con i modelli. Bedrock registra ogni richiesta per finalità di auditing, ma questa funzionalità introduce un rischio significativo.

Se un attaccante ottiene accesso ai bucket S3 utilizzati per i log, può estrarre prompt e dati sensibili senza interagire direttamente con il modello, trasformando il logging in un canale di esfiltrazione passivo. Ancora più critico è lo scenario in cui l’attaccante modifica la configurazione del logging, reindirizzando i flussi verso bucket sotto il proprio controllo.

In parallelo, la possibilità di eliminare log tramite permessi come s3:DeleteObject o logs:DeleteLogStream consente di cancellare le tracce di attività malevole. La combinazione di esfiltrazione e cancellazione delle evidenze crea una condizione ideale per attacchi stealth difficilmente rilevabili.

Knowledge Base: accesso diretto ai dati e compromissione delle credenziali

Le Knowledge Base di Bedrock rappresentano uno dei punti più critici, poiché collegano i modelli AI ai dati aziendali attraverso architetture RAG.

Un attaccante con accesso diretto alle sorgenti dati può bypassare completamente il modello e accedere ai dati grezzi, sfruttando permessi come s3:GetObject. Questo consente di aggirare qualsiasi logica di controllo applicata a livello di AI.

Ancora più pericoloso è il recupero delle credenziali utilizzate per integrare sistemi esterni come SharePoint o Salesforce. L’accesso a questi secret permette movimenti laterali verso ambienti enterprise, inclusi directory service come Active Directory, ampliando drasticamente la superficie di compromissione.

Data store e vector database: il punto debole delle credenziali

Una volta che i dati sono ingestiti, vengono archiviati in sistemi strutturati o vector database. In questo contesto, la sicurezza si sposta sulle credenziali e sulla configurazione degli endpoint.

L’accesso ai parametri di configurazione tramite API come bedrock:GetKnowledgeBase consente di recuperare chiavi API e endpoint dei database vettoriali, ottenendo accesso amministrativo completo. Questo vale per piattaforme come Pinecone o Redis Enterprise Cloud.

Nel caso di database gestiti come Aurora o Redshift, la compromissione delle credenziali consente l’accesso diretto a dataset strutturati. La violazione del data store trasforma l’intero sistema di knowledge retrieval in un vettore di esposizione massiva dei dati aziendali.

Agenti AI: orchestratori che possono essere dirottati

Gli agenti rappresentano il cuore operativo di Bedrock, orchestrando task complessi e interagendo con sistemi esterni. Questa centralità li rende un obiettivo privilegiato.

Permessi come bedrock:UpdateAgent consentono di modificare il prompt di base, inducendo l’agente a rivelare informazioni interne o comportarsi in modo malevolo, mentre la creazione di action group consente di collegare esecutori non autorizzati.

Gli attacchi indiretti risultano ancora più insidiosi. Modificando il codice di funzioni Lambda associate agli agenti, un attaccante può inserire payload malevoli. Questo approccio consente di manipolare le operazioni dell’agente dall’interno, trasformando strumenti legittimi in veicoli di esfiltrazione o sabotaggio.

Workflow e orchestrazione: manipolazione dei flussi applicativi

Bedrock Flows definiscono la logica operativa delle applicazioni AI. Intervenire su questi flussi significa alterare direttamente il comportamento dei sistemi.

Un attaccante può inserire nodi aggiuntivi nei workflow, come storage S3 o funzioni Lambda, per intercettare dati in transito senza interrompere il funzionamento dell’applicazione, rendendo l’attacco invisibile agli utenti.

La manipolazione dei nodi di condizione consente inoltre di bypassare controlli di autorizzazione. Questo permette a richieste non autorizzate di raggiungere sistemi downstream, compromettendo l’integrità dei processi aziendali.

Un ulteriore vettore riguarda la gestione delle chiavi di cifratura. Sostituendo le chiavi gestite dal cliente, un attaccante può controllare la cifratura dei dati futuri. La compromissione del sistema di encryption introduce un rischio persistente e difficilmente individuabile.

Guardrail e sicurezza del modello: degradazione controllata delle difese

I guardrail rappresentano il principale meccanismo di difesa contro contenuti malevoli, prompt injection e fuga di dati sensibili.

Attraverso permessi di modifica, un attaccante può ridurre progressivamente l’efficacia dei filtri, abbassando soglie e rimuovendo restrizioni, rendendo il modello più vulnerabile a manipolazioni.

Nel caso più estremo, la rimozione completa dei guardrail espone il sistema a comportamenti non controllati. La degradazione delle difese trasforma il modello in un vettore attivo di attacco, capace di generare contenuti pericolosi o esfiltrare informazioni.

Prompt management: compromissione su larga scala

La gestione centralizzata dei prompt introduce un ulteriore livello di rischio. I template sono utilizzati trasversalmente da agenti e applicazioni.

La modifica di un prompt condiviso consente di alterare il comportamento dell’intero sistema AI senza necessità di redeployment, rendendo l’attacco immediato e difficile da rilevare.

Attraverso prompt malevoli, un attaccante può inserire istruzioni persistenti, come la divulgazione di dati o l’inserimento di contenuti fraudolenti. La propagazione automatica di prompt compromessi può portare a esfiltrazioni massicce e a comportamenti anomali su larga scala.

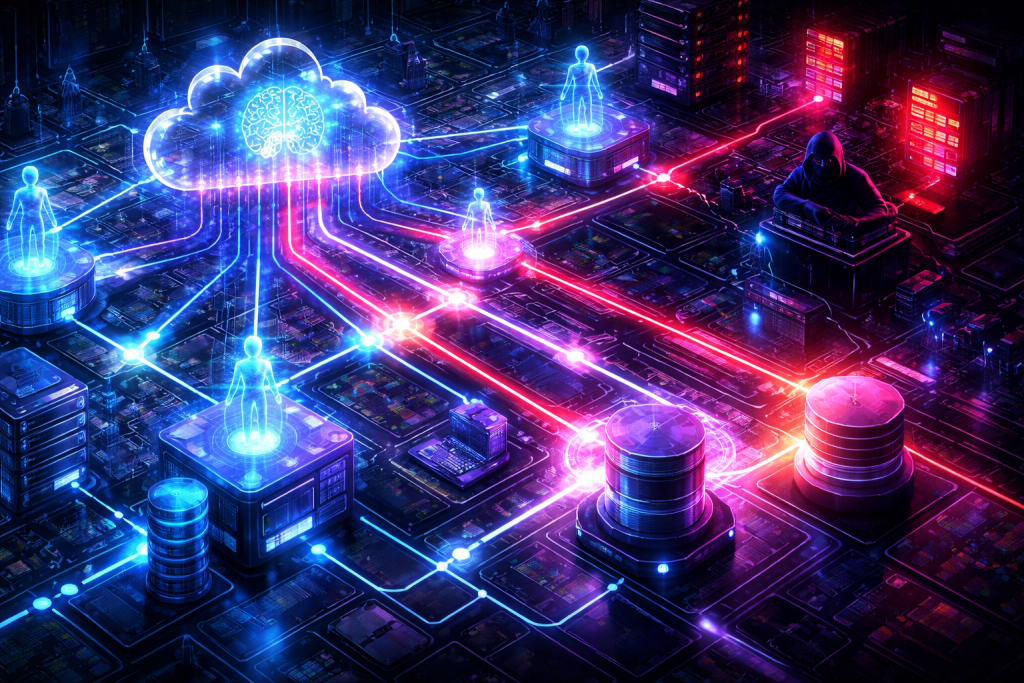

Il vero problema: permessi e integrazione, non il modello

L’analisi evidenzia un pattern comune a tutti i vettori. Gli attacchi non colpiscono direttamente il modello, ma l’ecosistema che lo circonda.

Una singola identità con privilegi eccessivi può essere sufficiente per compromettere log, agenti, workflow e sistemi integrati, dimostrando come la sicurezza dell’AI sia strettamente legata alla gestione delle identità e delle configurazioni.

Per i team di sicurezza, questo implica un cambio di paradigma. La protezione delle piattaforme AI richiede visibilità completa su permessi, integrazioni e percorsi di attacco che attraversano ambienti cloud e on-premises, andando oltre i controlli tradizionali focalizzati sulle applicazioni.

- AI agent security, AI data exfiltration, AWS Bedrock sicurezza, Bedrock attack vectors, cloud AI vulnerabilities, Cloud security, cybersecurity AI, IAM security AI, prompt injection, RAG security

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh