好的,我现在需要帮用户总结一篇文章的内容,控制在100字以内。用户的要求很明确,不需要用“文章内容总结”或者“这篇文章”这样的开头,直接写描述即可。 首先,我得仔细阅读并理解原文。这篇文章讲的是D3Lab的研究人员发现了一起新的网络钓鱼活动,利用ChatGPT的品牌来骗取意大利用户的支付卡数据和安全代码。这是他们第一次观察到使用意大利语的此类活动,说明犯罪分子在快速适应数字服务的发展。 接下来,文章详细描述了钓鱼邮件的内容:邮件声称用户的ChatGPT订阅支付被拒,要求更新支付信息。邮件中有一个未正确替换的标签“#email#”,这是自动钓鱼模板的典型特征。点击链接后,用户会被引导到一个恶意网站,该网站看起来像ChatGPT Plus的支付页面,要求输入卡号、到期日、CVC码和持卡人姓名。 一旦用户输入信息,他们会被重定向到另一个页面,要求输入OTP代码以授权支付。犯罪分子会立即尝试用这些数据进行交易,这是一种实时欺诈行为,增加了用户察觉并阻止交易的可能性。 研究人员使用了一张虚拟信用卡(canary card)来监控犯罪行为,在一小时内观察到了十次不同的交易尝试。这些交易涉及多个国家和不同的商家,表明这可能是一个国际欺诈网络的一部分。 最后,文章建议用户提高警惕,特别是在收到与在线支付或订阅相关的通信时。 现在我需要将这些要点浓缩到100字以内。要抓住主要信息:新的钓鱼活动利用ChatGPT品牌针对意大利用户;通过伪装成支付问题的邮件;收集支付卡信息和OTP;实时欺诈;研究人员监测到多次交易尝试。 所以总结应该是:D3Lab发现一起针对意大利用户的网络钓鱼活动,利用ChatGPT品牌伪装成支付问题邮件,诱导用户提供信用卡信息和OTP代码进行实时欺诈。研究人员监测到多次跨国交易尝试。 </think> D3Lab发现一起针对意大利用户的网络钓鱼活动, 利用ChatGPT品牌伪装成支付问题邮件, 诱导用户提供信用卡信息和OTP代码进行实时欺诈。研究人员监测到多次跨国交易尝试。 2026-3-23 10:7:37 Author: www.d3lab.net(查看原文) 阅读量:44 收藏

I ricercatori di D3Lab hanno rilevato una nuova campagna di phishing che sfrutta il brand ChatGPT, servizio sviluppato da OpenAI, per sottrarre dati di carte di pagamento e codici di sicurezza agli utenti italiani.

Si tratta della prima campagna in lingua italiana osservata da D3Lab che utilizza questo pretesto, segnale di come i criminali stiano rapidamente adattando le proprie strategie all’evoluzione dei servizi digitali più diffusi.

La falsa email: pagamento rifiutato della sottoscrizione

La campagna viene veicolata tramite email in italiano che informano l’utente di un presunto rifiuto nel pagamento dell’abbonamento a ChatGPT.

Nel messaggio viene richiesto di aggiornare urgentemente i dati di pagamento per evitare l’interruzione del servizio. Un elemento indicativo della natura fraudolenta è la presenza del tag “#email#” non sostituito correttamente con il nominativo del destinatario, segnale tipico dell’utilizzo di template automatizzati nei kit di phishing.

Il pulsante presente nella comunicazione invita l’utente ad aggiornare i dati della carta, conducendolo verso una pagina malevola.

Hosting su infrastrutture legittime e landing page realistica

Cliccando sul link, la vittima viene reindirizzata su uno spazio di hosting gratuito basato su sottodomini del dominio nxcli[.]io, utilizzato per ospitare la pagina di phishing.

La landing page simula in modo credibile la schermata di pagamento della sottoscrizione ChatGPT Plus, mostrando un importo coerente con il costo reale del servizio e riferimenti a sistemi di pagamento noti per aumentare il livello di fiducia dell’utente.

In questa fase vengono richiesti:

- numero della carta

- data di scadenza

- codice CVC

- nome dell’intestatario

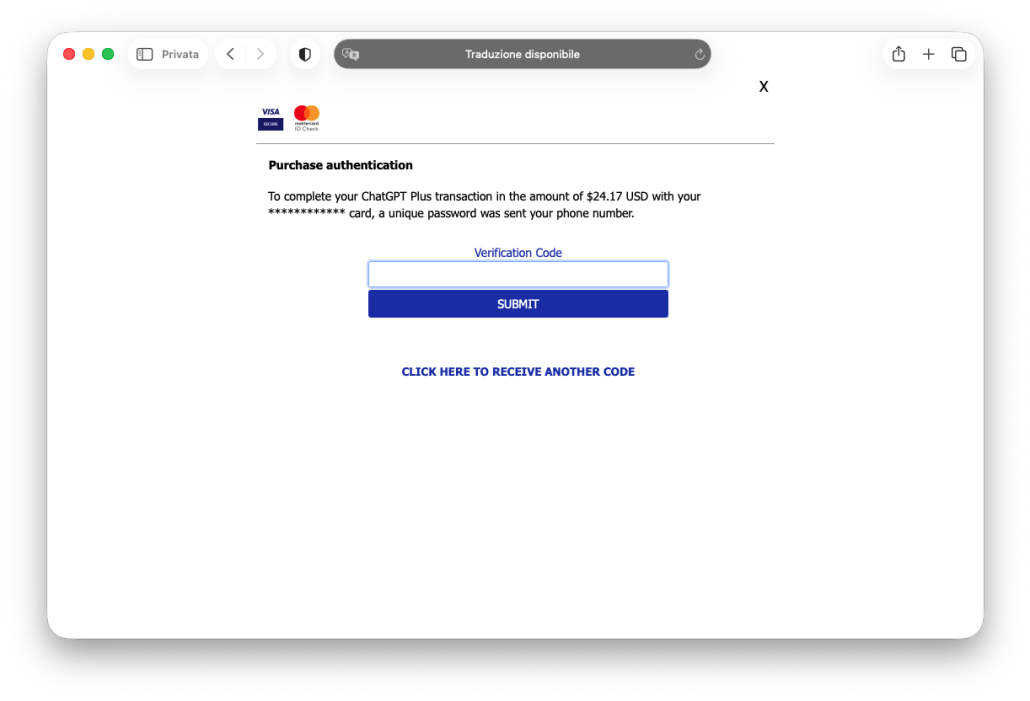

Una volta inserite le informazioni, l’utente viene reindirizzato su una seconda pagina in cui viene richiesto il codice OTP necessario per autorizzare il pagamento.

Frode in tempo reale: richiesta del codice OTP

La richiesta del codice di sicurezza avviene mentre i criminali tentano immediatamente di eseguire pagamenti con i dati appena sottratti.

Questo schema rappresenta una forma di frode in tempo reale, particolarmente pericolosa perché riduce la possibilità per la vittima di accorgersi dell’attacco e bloccare la carta.

I tentativi di addebito osservati tramite carta canary

Per analizzare il comportamento degli attori criminali, i ricercatori di D3Lab hanno utilizzato una carta di credito fittizia (canary), rilevando dieci distinti tentativi di addebito nell’arco di un’ora.

Di seguito il riepilogo delle transazioni osservate:

| Data | Ora (UTC) | Merchant | Paese | Importo |

|---|---|---|---|---|

| 23/03/2026 | 08:05 | SIFTFR | FR | 4066.70 MAD |

| 23/03/2026 | 08:15 | GOOGLE *WALLET TEMP | GBR | 0 EUR |

| 23/03/2026 | 08:17 | SIFTFR | FR | 4066.70 MAD |

| 23/03/2026 | 08:20 | Ditur.es | DK | 945 EUR |

| 23/03/2026 | 08:28 | Ditur.es | DK | 945 EUR |

| 23/03/2026 | 08:34 | Ditur.es | DK | 945 EUR |

| 23/03/2026 | 08:38 | GLOBALTELEHOST CORP. | CAN | -49 USD |

| 23/03/2026 | 09:23 | Ditur.es | DK | 945 EUR |

| 23/03/2026 | 09:25 | Ditur.es | DK | 945 EUR |

| 23/03/2026 | 10:01 | Ditur.es | DK | 1059 EUR |

Tra le attività rilevate figura anche un tentativo di aggiungere la carta al wallet digitale, indicatore della volontà di tokenizzare il metodo di pagamento per utilizzarlo successivamente.

Possibili collegamenti con circuiti fraudolenti internazionali

La presenza di tentativi di addebito in Dirham marocchini (MAD) è coerente con pattern osservati in precedenti campagne di phishing attribuite a gruppi criminali attivi nell’area nord-africana.

Sebbene non sia possibile attribuire con certezza la campagna a specifici attori, questi indicatori evidenziano come le operazioni fraudolente siano spesso gestite tramite infrastrutture e merchant internazionali.

Conclusioni

Le campagne di phishing che sfruttano il brand ChatGPT dimostrano come i criminali informatici adattino rapidamente le proprie strategie ai servizi digitali più utilizzati dagli utenti.

In questo caso, la combinazione tra raccolta dei dati della carta, richiesta del codice OTP e tentativi immediati di eseguire pagamenti fraudolenti rende l’attacco particolarmente pericoloso.

Per questo motivo è fondamentale mantenere sempre alta l’attenzione quando si ricevono comunicazioni relative a pagamenti o abbonamenti online.

IoC (Indicator of Compromise)

La campagna di phishing viene veicola attraverso i seguenti IoC:

- 5a172d1fdf[.]nxcli[.]io

如有侵权请联系:admin#unsafe.sh