群晖两连更:几乎没人用功能,Telnetd 爆出两个 9.8 分 CVE 漏洞

嗯,用户让我帮忙总结一下这篇文章的内容,控制在100个字以内,而且不需要用“文章内容总结”或者“这篇文章”这样的开头。直接写描述就行。 首先,我得仔细阅读文章。文章讲的是群晖的DSM系统最近更新,修复了两个高危漏洞,CVE-2026-24061和CVE-2026-32746。这两个漏洞都和Telnetd有关,评分都是9.8分,属于高危。 然后,文章提到第一个漏洞CVE-2026-24061是在2015年就存在的,已经有11年了。问题出在telnetd的认证流程中,可能导致未完成验证就进入免认证登录路径,等同于直接登录root用户,不需要密码。全球有超过22万台设备仍然开放Telnet端口。 接下来是第二个漏洞CVE-2026-32746,在修复第一个漏洞的过程中发现的。同样影响telnetd的认证流程,在某些边界条件下可能导致错误进入已认证状态,绕过登录流程,同样可以无需密码登录。 解决方案有两个:更新系统和关闭Telnet服务。不过作者推荐更新系统,并且如果没有必要的话可以关闭Telnet功能。 现在我要把这些信息浓缩到100字以内。重点包括群晖修复了两个高危漏洞,涉及Telnet服务;漏洞可能导致免密码登录;建议更新系统并关闭Telnet服务。 可能的结构:群晖修复两个高危漏洞(CVE编号),涉及Telnet服务;漏洞可能导致免密码登录;建议更新系统并关闭Telnet服务以提升安全性。 检查字数是否在限制内,并确保信息准确无误。 </think> 群晖修复两个高危漏洞(CVE-2026-24061/CVE-2026-32746),涉及Telnet服务;漏洞可能导致免密码登录;建议更新系统并关闭Telnet服务以提升安全性。 2026-3-20 04:14:33 Author: www.appinn.com(查看原文) 阅读量:13 收藏

嗯,用户让我帮忙总结一下这篇文章的内容,控制在100个字以内,而且不需要用“文章内容总结”或者“这篇文章”这样的开头。直接写描述就行。 首先,我得仔细阅读文章。文章讲的是群晖的DSM系统最近更新,修复了两个高危漏洞,CVE-2026-24061和CVE-2026-32746。这两个漏洞都和Telnetd有关,评分都是9.8分,属于高危。 然后,文章提到第一个漏洞CVE-2026-24061是在2015年就存在的,已经有11年了。问题出在telnetd的认证流程中,可能导致未完成验证就进入免认证登录路径,等同于直接登录root用户,不需要密码。全球有超过22万台设备仍然开放Telnet端口。 接下来是第二个漏洞CVE-2026-32746,在修复第一个漏洞的过程中发现的。同样影响telnetd的认证流程,在某些边界条件下可能导致错误进入已认证状态,绕过登录流程,同样可以无需密码登录。 解决方案有两个:更新系统和关闭Telnet服务。不过作者推荐更新系统,并且如果没有必要的话可以关闭Telnet功能。 现在我要把这些信息浓缩到100字以内。重点包括群晖修复了两个高危漏洞,涉及Telnet服务;漏洞可能导致免密码登录;建议更新系统并关闭Telnet服务。 可能的结构:群晖修复两个高危漏洞(CVE编号),涉及Telnet服务;漏洞可能导致免密码登录;建议更新系统并关闭Telnet服务以提升安全性。 检查字数是否在限制内,并确保信息准确无误。 </think> 群晖修复两个高危漏洞(CVE-2026-24061/CVE-2026-32746),涉及Telnet服务;漏洞可能导致免密码登录;建议更新系统并关闭Telnet服务以提升安全性。 2026-3-20 04:14:33 Author: www.appinn.com(查看原文) 阅读量:13 收藏

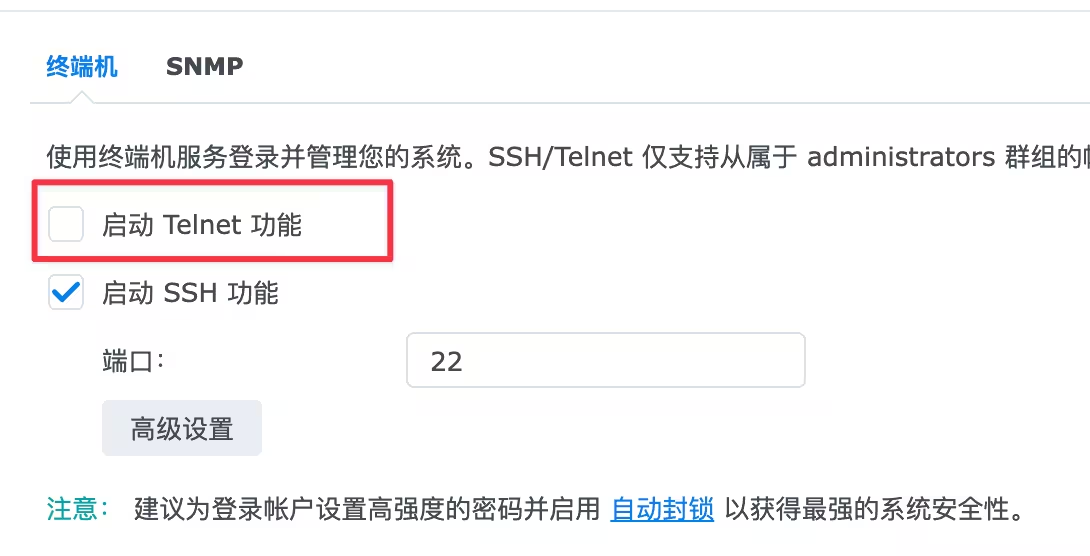

省流:不开 Telnet 服务无任何影响。去检查下吧

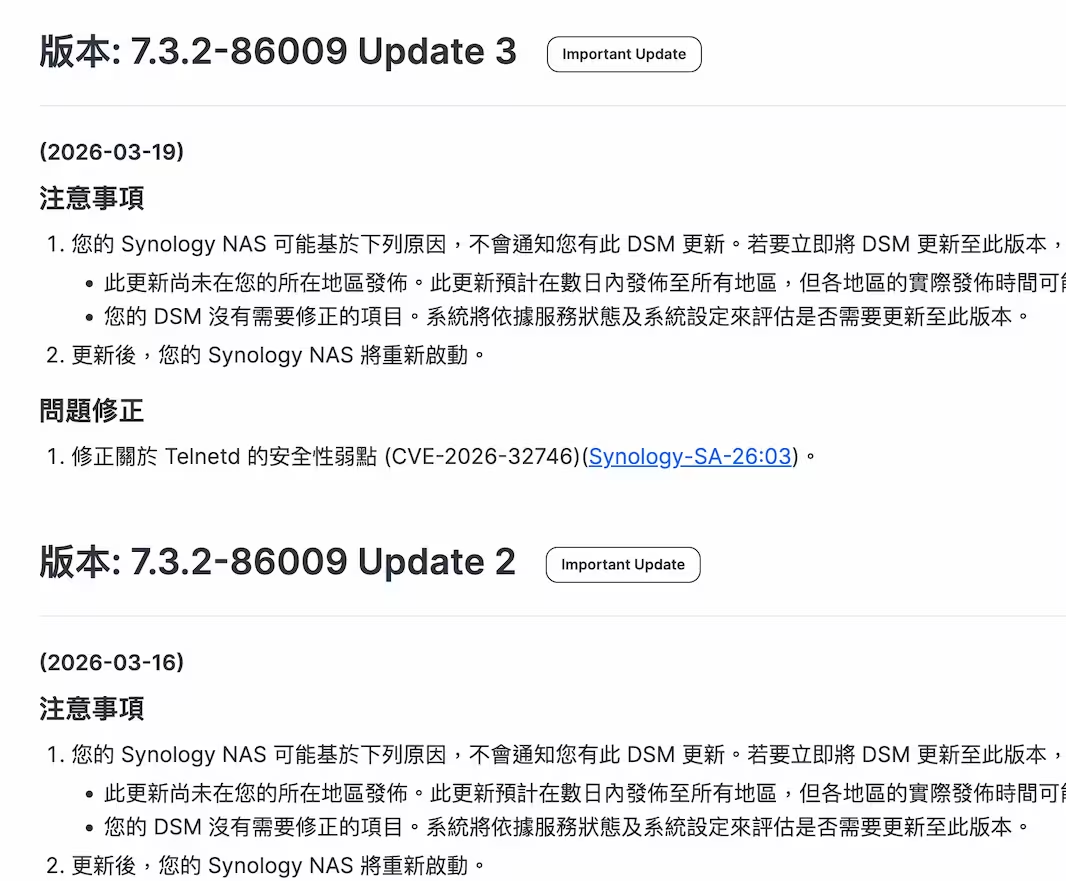

最近几日,群晖的 DSM 系统接连更新,修复了 CVE-2026-24061 / CVE-2026-32746 两个涉及 Telnetd 的高危漏洞。

在 CVE-2026-24061 刚刚爆出之后,群晖就修复了这个错误(7.3.2-86009 Update 1,2026-01-29),不过这两日继续解决了 CVE-2026-32746 的问题。

推荐更新,以及无必要关闭 Telnet 功能:

CVE-2026-24061:11年高危漏洞,CVSS 9.8 分

这是一个自 2015 年就存在的漏洞,CVSS 评分 9.8 分。

问题出在 telnetd 的认证流程中:在某些情况下,它可能在未完成验证的前提下,错误地进入“免认证登录”路径,等价于触发类似:

/usr/bin/login -h [hostname] “-f root”.

就可以登录系统了,不需要密码。这个漏洞已存在超过 10 年,目前有超过 22 万台设备被扫描发现仍然开放 Telnet(端口 23)。

CVE-2026-32746:后续发现的高危漏洞,CVSS 9.8 分

这是在修复 CVE-2026-24061 过程中进一步发现的问题,CVSS 评分同样为 9.8 分。

该漏洞同样出现在 telnetd 的认证流程中,在某些边界条件下,telnetd 仍可能错误地进入“已认证状态”,从而绕过正常的登录流程,带来与主漏洞相似的效果:

无需输入密码,即可进入系统。

解决方案

- 更新系统

- 关闭 Telnet 服务

文章来源: https://www.appinn.com/synology-dsm-telnetd-cve-2026-24061-cve-2026-32746/

如有侵权请联系:admin#unsafe.sh

如有侵权请联系:admin#unsafe.sh