好的,我现在需要帮用户总结一篇文章,控制在100字以内。首先,我得仔细阅读用户提供的文章内容,理解其主要信息。 文章讲的是微软的研究人员记录了一次由Storm-2561网络犯罪集团发起的凭证盗窃活动。他们使用SEO中毒技术,通过搜索引擎结果将受害者引导到恶意网站。这些网站伪装成合法的安全供应商的门户,比如Ivanti、Cisco和Fortinet。当用户下载所谓的VPN客户端时,实际上是下载了一个恶意软件Hyrax,它会窃取用户的VPN凭证。 接下来,我需要提取关键点:微软发现的活动、Storm-2561集团、SEO中毒技术、伪装网站、恶意软件Hyrax以及窃取VPN凭证。然后,把这些信息浓缩成简短的句子,确保不超过100字。 可能的结构是:微软发现网络犯罪集团利用SEO中毒技术引导用户至伪装网站,窃取VPN凭证。这样既涵盖了主要信息,又简洁明了。 最后检查字数是否符合要求,并确保没有使用任何开头模板,直接描述内容。 </think> 微软发现网络犯罪集团Storm-2561利用SEO中毒技术,在搜索结果中引导用户至伪装成安全供应商的恶意网站,窃取VPN凭证。 2026-3-18 16:33:16 Author: www.cybersecurity360.it(查看原文) 阅读量:19 收藏

I ricercatori di Microsoft hanno recentemente documentato una campagna di furto credenziali attribuita al gruppo cyber criminale Storm‑2561. L’operazione si distingue per l’uso sistematico del SEO poisoning, una tecnica che manipola i risultati dei motori di ricerca per indirizzare le vittime verso siti controllati dagli attaccanti.

Secondo Microsoft, la campagna sarebbe stata osservata attivamente nel 2026 ma l’attore era già attivo nel 2025 con operazioni simili.

L’obiettivo principale sembrerebbe essere l’acquisizione di accessi iniziali alle infrastrutture aziendali attraverso il furto di credenziali VPN.

In pratica, sfruttando query di ricerca legate al download di client VPN, gli aggressori reindirizzerebbero gli utenti che cercano software legittimi verso pagine che imitano i portali ufficiali di vendor di sicurezza quali di Ivanti, Cisco e Fortinet.

In realtà da queste pagine verrebbe distribuito un installer malevolo progettato per sottrarre credenziali di accesso alle reti aziendali.

Fonte: Microsoft.

Dalla ricerca web al download del malware

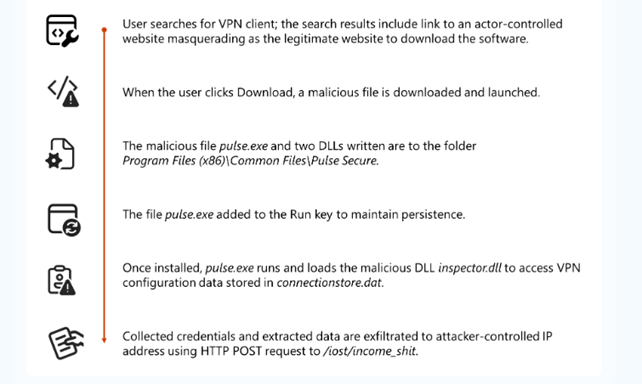

Secondo la ricostruzione fatta dai ricercatori Microsoft, la catena di attacco inizia quando una vittima effettua una ricerca su internet per scaricare un client VPN aziendale e gli attaccanti, attraverso tecniche di SEO poisoning, riescono a posizionare siti malevoli tra i primi risultati delle ricerche.

In questo scenario, le pagine create dagli aggressori, imitando con grande accuratezza i portali ufficiali con loghi, layout grafici e descrizioni identiche a quelle delle pagine autentiche, inducono l’utente a credere di scaricare da una fonte affidabile.

Fonte: Microsoft.

In realtà, il download offerto è un archivio compresso ospitato su di un repository GitHub e contenente un installer MSI che simula un software VPN legittimo e risulta persino firmato digitalmente con un certificato legittimo.

Quest’ultimo elemento contribuirebbe a rafforzare la percezione di autenticità, ridurre il sospetto dell’utente e superare i controlli automatici di sicurezza.

L’esecuzione dell’installer avvierebbe, invece, una sequenza di caricamento di componenti malevoli che permettono di eseguire un codice dannoso, stabilendo anche la persistenza attraverso modifiche alle chiavi di avvio automatico del registro di Windows.

Il malware Hyrax e il furto delle credenziali

Il payload distribuito nella campagna sarebbe un infostealer identificato come Hyrax (inspector.dll). Questo malware è progettato per raccogliere informazioni sensibili dal sistema compromesso, con particolare attenzione alle credenziali utilizzate per l’accesso remoto alle reti aziendali.

Infatti, una delle azioni più insidiose del falso client sarebbe quella di visualizzare una schermata di autenticazione VPN fraudolenta che apparirebbe coerente con quella del software che l’utente crede di aver veramente installato.

Qualora quest’ultimo inserisse username e password, i dati verrebbero immediatamente esfiltrati verso l’infrastruttura controllata dagli attaccanti (tramite una richiesta HTTP POST) e successivamente un errore generico di connessione lo reindirizzerebbe verso il sito legittimo del vendor per scaricare il client autentico, riducendo in tal modo la probabilità di sospetto.

Perché il SEO poisoning rappresenta una minaccia crescente

La campagna attribuita a Storm-2561 evidenzia come le tecniche di attacco stiano evolvendo verso modelli sempre più opportunistici. Invece di inviare e-mail di phishing, gli attaccanti intercettano il momento in cui l’utente sta cercando attivamente un software legittimo.

Questo approccio sfrutta un elemento psicologico importante in quanto l’utente percepisce, giustamente, l’azione di scaricare il software proposto dal motore di ricerca come una scelta autonoma e non come una minaccia.

Il risultato è una combinazione particolarmente efficace di social engineering e manipolazione dei motori di ricerca, che in questo caso può portare rapidamente alla compromissione delle credenziali VPN aziendali.

Come difendersi

Le evidenze emerse dalla ricerca suggeriscono alcune misure difensive concrete.

Le organizzazioni dovrebbero incoraggiare gli utenti a scaricare software aziendale esclusivamente dai siti ufficiali o dai portali interni dell’azienda, evitando download provenienti dai risultati dei motori di ricerca o da fonti terze.

È inoltre utile implementare controlli di sicurezza che limitino l’esecuzione di installer non autorizzati e monitorare attentamente i processi di autenticazione VPN per individuare eventuali accessi sospetti.

L’adozione dell’autenticazione multi fattore per l’accesso remoto rimane infine una delle misure più efficaci per mitigare l’impatto del furto di credenziali.

A seguito dell’individuazione della campagna, Microsoft ha collaborato alla rimozione dei repository malevoli e alla revoca dei certificati digitali utilizzati per firmare i file distribuiti.

如有侵权请联系:admin#unsafe.sh