好的,我现在需要帮用户总结一篇文章的内容,控制在100字以内。首先,我得仔细阅读用户提供的文章内容,理解其主要信息和关键数据。 文章主要讨论了2026年CLUISIT报告中关于网络安全威胁的最新数据。全球范围内,严重网络攻击增加了49%,达到5265次。意大利的数据也很显著,增加了42%,达到507次。报告指出网络风险已不仅是技术问题,更是业务风险,并引入了“极端”类别来描述影响严重的事件。 此外,文章提到攻击技术变得复杂,尤其是AI的引入让分析更困难。攻击者主要集中在政府、卫生和制造业等关键领域。地理分布上,亚洲的攻击数量显著增加。意大利的情况显示DDoS攻击占比上升,而恶意软件有所下降。 用户要求总结在100字以内,不需要特定开头。我需要提炼出关键点:全球和意大利的攻击增长、业务风险、AI的影响、关键领域受攻击以及地理变化。 现在组织语言:全球网络攻击增长49%,意大利增长42%。网络威胁不仅是技术问题,更是业务风险。AI使分析更难。政府、卫生和制造业受影响大。亚洲攻击增加。 这样应该控制在100字左右。 </think> 全球网络攻击增长49%,意大利增长42%;网络威胁不仅是技术问题,更是业务风险;AI使分析更难;政府、卫生和制造业受影响大;亚洲攻击增加。 2026-3-11 22:48:12 Author: www.cybersecurity360.it(查看原文) 阅读量:14 收藏

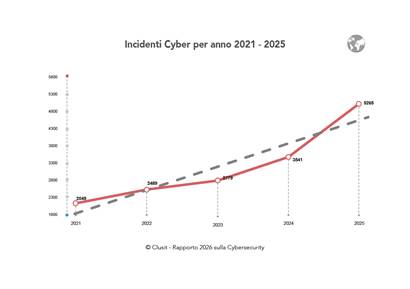

Le evidenze dall’ultima edizione del Rapporto Clusit presentato oggi in anteprima alla stampa, mostrano un nuovo picco delle minacce digitali con la quota di attacchi cyber di livello grave cresciuti del 49% rispetto all’anno precedente, arrivando al numero assoluto di 5.265.

Anche l’Italia registra numeri quasi raddoppiati rispetto allo scorso anno con un aumento del 42% rispetto al 2024 pari a un numero assoluto di 507 incidenti in confronto ai 357 del 2024.

Il rischio cyber è sempre più rischio di business

Secondo Sofia Scozzari, membro del Comitato direttivo del Clusit, è certo che “se anno dopo anno da 13 anni si dice che i cyberattacchi aumentano, il rischio di sembrare noiosi esiste”. L’esperta lo afferma ben consapevole dell’effetto di apparente ‘non notizia’ legato al concetto ripetitivo di aumento inesorabile degli attacchi.

Invece, la notizia esiste ed è di portata significativa come sottolinea l’esperta stessa: “il rischio cyber è diventato sempre più un rischio di business oltre che solo un rischio tecnologico”.

Un fatto che emerge dai dati del rapporto, soprattutto in relazione alla diffusione degli attacchi e alla gravità delle conseguenze capaci di raggiungere livelli rovinosi. Tanto da richiedere la creazione di una categoria ex novo denominata “Extreme” per indicare incidenti i cui impatti sono di portata così devastante per la vittima, da richiedere addirittura interventi di Stato in sua salvezza.

Alessio Pennasilico, membro del comitato scientifico del Clusit sottolinea, a proposito del numero di attacchi ‘critical’ e di quelli ‘extreme’, come “non stiamo diventando più bravi a impedire incidenti, ma anche a limitarne effetti”. I motivi sono molteplici ma certamente ricomprendono anche il fattore moltiplicativo di sofisticazione e successo degli attacchi dato dall’introduzione delle AI.

I dati dal rapporto Clusit 2026

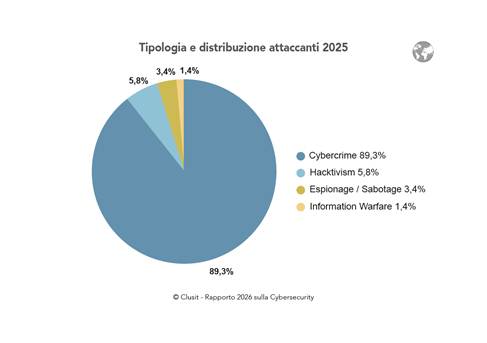

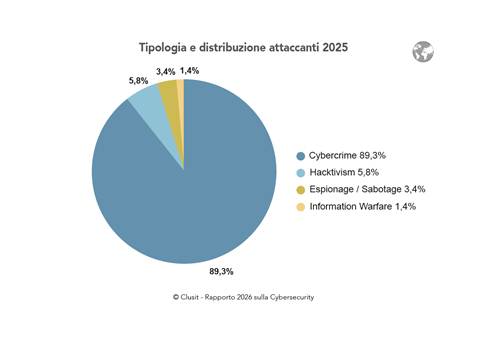

L’andamento di crescita degli attacchi è reso evidente dal superamento dell’asse di tendenza nel grafico sottostante e, sebbene con un trend altalenante, nell’ultimo anno si sono osservati un più 49% attacchi principalmente motivata da cybercrime (9 incidenti su 10) pari all’89% del totale, in crescita del 55% rispetto al numero di incidenti dell’anno precedente.

Oltre al cybercrime, le motivazioni principali di attacco sul campione, osservato da fonti open source, sono state operazioni di attivismo e in misura minore di sabotaggio.

Quest’ultimo non perché sia meno diffuso, ma perché volutamente tende a rimanere sottotraccia e a non palesarsi, come invece accade per gli altri tipi di attacco.

Tanto più che le vittime non sono interessate a finire in cronaca e spesso non denunciano né effettuano segnalazione alle autorità di settore, se non obbligate per compliance normativa.

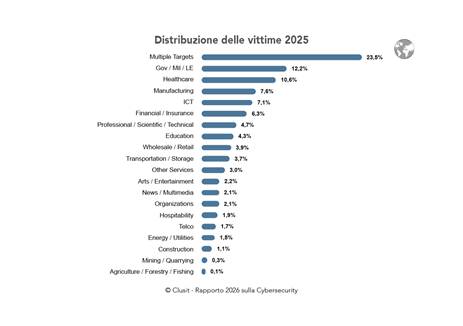

Nessuno può più sentirsi al sicuro

Fra le potenziali vittime nessuno sembra veramente al sicuro, ma alcune sono più gettonate: è questo il caso dei settori Gov, Sanità e Manufacturing come maggiormente impattati, seguiti da ICT, Finance ed Education e, a scalare, da tutti gli altri.

Una menzione particolare va alla categoria “Mutiple target” che indica attacchi generalizzati di tipo “pesca a strascico” che colpiscono qualsiasi tipo di organizzazione. Un dato rilevante, ma su cui gli esperti non hanno potuto effettuare una caratterizzazione precisa.

Cambia la geografia delle vittime dei cyber attacchi

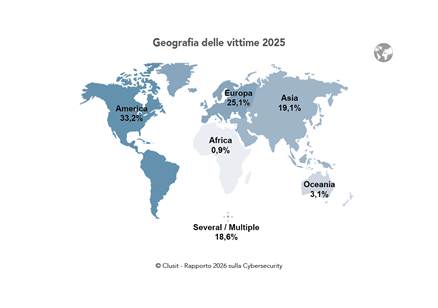

La geografia delle vittime è cambiata con una distribuzione più diffusa e bilanciata fra America, Europa, e Asia.

Quest’ultima, in particolare, ha subìto un picco importante non registrato nelle edizioni precedenti.

Questo bilanciamento dipende dai trend della minaccia verso i singoli paesi, ma dipende anche, sia dalle normative che obbligano alla disclosure degli attacchi rispetto agli anni precedenti (come accade in Europa), sia dal tasso di digitalizzazione (come accade in Africa).

Le difficoltà di analisi delle tecniche di attacco

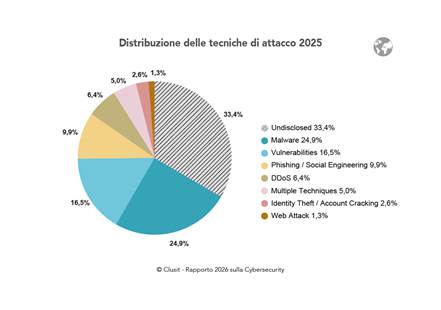

Per le tecniche di attacco si confermano i “soliti sospetti” ovvero malware e vulnerabilità rispettivamente per il 24,9% e 16,5% seguiti da phishing e social engineering al 9,9% e DDoS al 6.4%.

La maggior categoria denominata “Undisclosed” indica che non è stato possibile individuare una tecnica più specifica di attacco anche perché in alcuni casi non viene divulgato appositamente o perché ci sono ancora indagini in corso.

Quale che sia il motivo di tanta indeterminazione, questa macrocategoria sembra dare evidenza di una considerevole difficoltà per gli analisti nell’identificare con precisione la tecnica di attacco e questo non è un buon segnale perché quanto maggiore è la foschia o la zona di ombra per effetto dell’uso di AI che lavorano come scatole nere, o per effetto di vere e proprie azioni di mascheramento, tanto più difficile sarà il lavoro di coloro che devono preparare le difese.

Rapporto Clusit 2026: l’analisi sull’Italia

In Italia sono due le tipologie di attaccanti più attivi per il 2025: i cyber criminali al 61% e gli attivisti al 39%. È stata inoltre rilevata una minima percentuale di incidenti nella categoria Spionaggio/Sabotaggio (0,4%, contro il 3% del dato globale).

L’attivismo ha registrato la crescita maggiore tra le cause degli incidenti con un + 145% nel 2025 rispetto al 2024, per eventi di matrice geopolitica correlati ai conflitti in essere.

Il settore Governativo, Militare, Forze dell’Ordine è stato il più attaccato nel 2025, con oltre il 28% degli incidenti, in crescita in valore assoluto del 290% rispetto al 2024. A seguire il comparto manifatturiero ha registrato il 12,6% degli incidenti del campione, mentre la categoria “Multiple target” ha subìto il 12,4% degli incidenti e quella dei Trasporti e Logistica il 12%, con un’impennata del 134,6% anno su anno.

Nel settore del commercio (che include sia dettaglio che ingrosso), il numero degli attacchi è quasi raddoppiato rispetto al 2024 e infine il settore sanitario ha avuto nel 2025 una riduzione dell’incidenza degli attacchi sul totale rispetto all’anno precedente, registrando l’1,8% degli incidenti.

In Italia nel 2025 sono avvenuti principalmente incidenti DDoS per un 38,5% dei casi, rispetto al 21% del 2024. Il malware è invece sceso al 23%, ovvero sceso di 14 punti percentuali rispetto al 2024.

Un dato debolmente confortante riguarda invece la gravità degli attacchi osservati: in Italia gli impatti elevati sono infatti notevolmente inferiori rispetto al dato globale, poco più del 39%, mentre sono raddoppiati per un +52% rispetto al 2024 gli incidenti con gravità medio/bassa, con una variazione percentuale in crescita del 97%.

Ulteriori dati di attacchi sul territorio italiano sono forniti nel rapporto Clusit dai dati di Fastweb+Vodafone e dalle evidenze raccolte dalle segnalazioni effettuate alla Polizia postale. Ma sono dati lasciati volutamente distinti dal campione fin qui discusso e derivato da open source intelligence.

Il commento degli esperti Clusit

La crescita delle campagne con obiettivi multipli a livello globale, cresciuta del 96% rispetto all’anno precedente è un segnale preoccupante secondo gli esperti Clusit, dovuto soprattutto, alla fragilità intrinseca delle infrastrutture tecnologiche delle vittime e alla capacità dei soggetti malevoli di massimizzare l’effetto scala le proprie operazioni.

In relazione alle tecniche di attacco “Undisclosed”, gli autori del Rapporto Clusit evidenziano che troppo spesso le comunicazioni ufficiali si limitano agli elementi strettamente richiesti dalla legge e auspicano una maggiore trasparenza tecnica che, gestita in modo strutturato e responsabile, potrebbe favorire una collaborazione più efficace tra i difensori, analogamente a quanto avviene da tempo nel mondo cyber criminale, contribuendo a ridurre l’attuale squilibrio che caratterizza lo scenario cyber e rafforzando la resilienza collettiva dell’ecosistema digitale.

I dati sulla principale tipologia di attacchi avvenuta in Italia, i DDoS, è giudicata dai ricercatori Clusit come coerente rispetto all’aumento degli incidenti subìti dalla pubblica amministrazione e all’impennata di incidenti di tipologia attivista: sebbene non sia automatico che tutti i DDoS siano legati all’attivismo, né che viceversa questo si basi sempre sulla tecnica DDoS, i due fenomeni sono correlati.

Per semplicità e impatto mediatico generabile, infatti, il DDoS è da sempre favorito negli attacchi dimostrativi.

Un ulteriore osservazione sulla vulnerabilità estesa che si osserva a livello globale e a livello italiano è fornita da Sofia Scozzari, che sottolinea come “si paghi lo scotto di essere ancora al punto di dover aggiungere la sicurezza a sistemi informativi già realizzati (patch comprese, n.d.r.) ma non tutti possono o riescono a fare patching puntuale, mentre la complessità continua ad evolvere e non si vede ancora la nascita di sistemi sicuri by design”.

如有侵权请联系:admin#unsafe.sh