嗯,用户让我帮忙总结一下这篇文章的内容,控制在一百个字以内。首先,我需要通读整篇文章,抓住主要信息。文章讲的是D3Lab的威胁情报团队最近发现了一些钓鱼攻击,利用EasyPark这个品牌来欺骗用户。 接下来,我需要确定文章的关键点:这些钓鱼活动是怎么进行的?他们通过伪造的邮件,让用户以为是EasyPark官方的通信,然后诱导用户提供支付信息和个人资料。邮件内容通常是说用户的支付失败了,需要更新支付方式以避免服务中断。 然后是钓鱼网站的结构,用户点击后会被带到一个仿冒的EasyPark页面,在那里他们会分阶段被要求提供卡号、CVV、身份证件等信息。这不仅是为了盗取资金,还可能用于身份盗窃或其他诈骗活动。 文章还提到这些钓鱼活动使用了多种技术手段,比如域名欺骗和动态子域,来绕过安全系统。此外,他们结合了心理战术,比如制造紧迫感和提供虚假奖励来诱骗用户。 最后,作者给出了防范建议:不要轻易点击邮件中的链接,检查网站域名是否正确,并通过官方渠道访问服务。 现在我要把这些要点浓缩到100字以内。要确保涵盖攻击方式、诱导手段、信息收集以及防范措施。可能需要省略一些技术细节和具体例子。 好的,试着组织一下语言:“D3Lab发现多起利用EasyPark品牌的钓鱼攻击。攻击者通过伪造邮件诱导用户提供支付信息和个人资料。邮件声称支付失败需更新方式以避免服务中断。点击链接后会被导向仿冒网站,在此阶段逐步收集敏感数据用于欺诈活动。” 这样大概在100字左右。 </think> D3Lab发现多起利用EasyPark品牌的钓鱼攻击。攻击者通过伪造邮件诱导用户提供支付信息和个人资料。邮件声称支付失败需更新方式以避免服务中断。点击链接后会被导向仿冒网站,在此阶段逐步收集敏感数据用于欺诈活动。 2026-3-11 10:45:29 Author: www.d3lab.net(查看原文) 阅读量:15 收藏

Negli ultimi giorni i Threat Intelligence Team di D3Lab hanno rilevato diverse campagne di phishing che sfruttano illecitamente il brand EasyPark, nota applicazione per il pagamento e la gestione della sosta tramite smartphone, disponibile in oltre 20 Paesi.

Le campagne non colpiscono l’infrastruttura del servizio, ma utilizzano il marchio EasyPark per truffare gli utenti, inducendoli a fornire dati di pagamento e informazioni personali sensibili.

Come si presenta la truffa

La frode viene veicolata tramite email che simulano comunicazioni ufficiali del servizio.

I messaggi informano l’utente di un presunto pagamento mensile non riuscito, invitandolo ad aggiornare il metodo di pagamento per evitare sanzioni o l’interruzione del servizio.

Il layout grafico riprende colori, logo e stile comunicativo del servizio, aumentando la credibilità del messaggio.

Infrastruttura della campagna

Tra il 6 e il 10 marzo sono state rilevate almeno 6 campagne distinte, caratterizzate da:

- utilizzo di domini typosquatting creati ad-hoc (es. varianti del brand EasyPark)

- uso di short URL differenti per ogni invio

- impiego di sottodomini dinamici

Questa tecnica consente ai criminali di:

- aggirare più facilmente blocklist e sistemi di sicurezza email

- prolungare la durata della campagna

- aumentare il numero di potenziali vittime.

La catena di phishing: cosa succede dopo il click

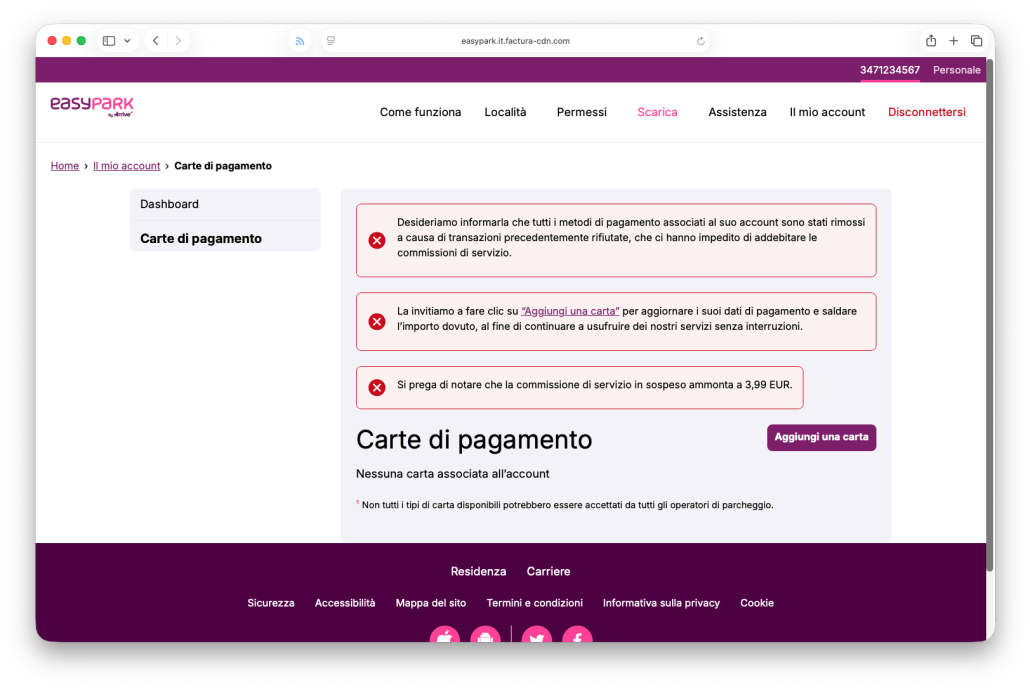

Cliccando sul pulsante “Aggiorna Metodo di Pagamento”, l’utente viene reindirizzato su un sito fraudolento che simula l’area personale EasyPark.

La truffa si sviluppa in più fasi, progettate per raccogliere progressivamente informazioni sempre più sensibili.

Fase 1: furto dei dati della carta di pagamento

La vittima viene informata che:

- i metodi di pagamento associati all’account sono stati rimossi

- risulta un presunto importo da saldare pari a 3,99 euro

Per regolarizzare la situazione, l’utente viene invitato ad inserire:

- numero della carta

- data di scadenza

- CVV

- nome del titolare.

In realtà, i dati non vengono utilizzati per saldare il piccolo importo indicato, ma vengono raccolti dai criminali per effettuare successivi addebiti fraudolenti, spesso di importo ben superiore.

Fase 2: raccolta dei dati personali e dei documenti

Successivamente la campagna introduce una seconda leva psicologica.

All’utente viene proposta una verifica dell’identità con promessa di un bonus di 35 euro accreditato nel wallet EasyPark.

In questa fase vengono richiesti:

- nome e cognome

- data di nascita

- indirizzo email

- numero di cellulare

Segue poi una simulazione di procedura KYC con richiesta di caricamento del documento di identità.

Per rendere la pagina più credibile, i criminali sfruttano anche il brand di Veriff, società internazionale specializzata nella verifica dell’identità digitale.

Perché questa campagna è particolarmente pericolosa e come difendersi

Questa campagna di phishing risulta particolarmente efficace perché combina diverse leve psicologiche e tecniche di social engineering. Da un lato viene generata una sensazione di urgenza legata alla presenza di un presunto debito da saldare, dall’altro viene proposta una ricompensa economica sotto forma di bonus, mentre la richiesta di verifica dell’identità viene presentata come un obbligo necessario per continuare ad utilizzare il servizio. Questo approccio consente ai criminali di accompagnare progressivamente la vittima lungo un percorso strutturato, durante il quale vengono raccolti dati sempre più sensibili.

Attraverso le diverse fasi della frode, gli attaccanti riescono infatti ad ottenere informazioni complete sulle carte di pagamento, dati anagrafici, numeri di telefono e persino copie dei documenti di identità. Un insieme di informazioni così ampio può essere successivamente sfruttato per effettuare frodi finanziarie, realizzare furti di identità, attivare servizi in modo fraudolento o pianificare ulteriori attacchi di social engineering mirati.

Per ridurre il rischio di cadere in truffe di questo tipo è fondamentale mantenere sempre un approccio prudente. È buona norma verificare attentamente il dominio dei siti visitati, evitare di inserire dati personali o bancari dopo aver cliccato su link ricevuti via email e accedere ai servizi solo tramite l’app ufficiale o digitando manualmente l’indirizzo nel browser. Occorre inoltre diffidare di comunicazioni che creano un senso di urgenza o che promettono vantaggi economici immediati, poiché spesso rappresentano uno degli indicatori più comuni delle campagne di phishing.

IoC

Alcuni Indicatori di Compromissione sfruttati per veicolare la frode:

- it-easypaga[.]com

- easypark[.]it[.]factura-cdn[.]com

- easypark[.]inicia-paga[.]com

- it-easypago[.]com

- it-agency[.]anasbabachebri[.]workers[.]dev

- vh15340[.]vh[.]net[.]pl

如有侵权请联系:admin#unsafe.sh