好的,我现在需要帮用户总结一篇文章的内容,控制在100个字以内。首先,我得仔细阅读文章内容,抓住主要信息。 文章讲的是一个网络间谍活动,影响了26万Chrome用户。他们利用AI助手的流行,通过恶意扩展来窃取数据。LayerX Security发现了这个活动,命名为AiFrame,涉及32个扩展,共享相同的代码,并通过iframe技术进行攻击。 这些扩展隐藏在Gmail中,窃取邮件内容和敏感信息。有些扩展甚至被标记为“Featured”,增加了可信度。尽管问题严重,很多扩展仍然在Chrome商店中存在。 接下来,我需要将这些要点浓缩成100字以内的总结。确保涵盖主要攻击手段、影响范围、技术细节和后果。 最后,检查语言是否简洁明了,没有使用开头的固定句式。 </think> 一项网络间谍活动利用Chrome扩展程序伪装AI工具,窃取用户数据和Gmail内容。32个恶意扩展通过iframe技术隐蔽操作,并自动重生以规避检测。部分扩展被标记为“Featured”,增加可信度。尽管问题严重,许多扩展仍存在于Chrome商店中。 2026-2-13 17:0:52 Author: www.securityinfo.it(查看原文) 阅读量:8 收藏

Feb 13, 2026 Attacchi, In evidenza, Malware, News, RSS

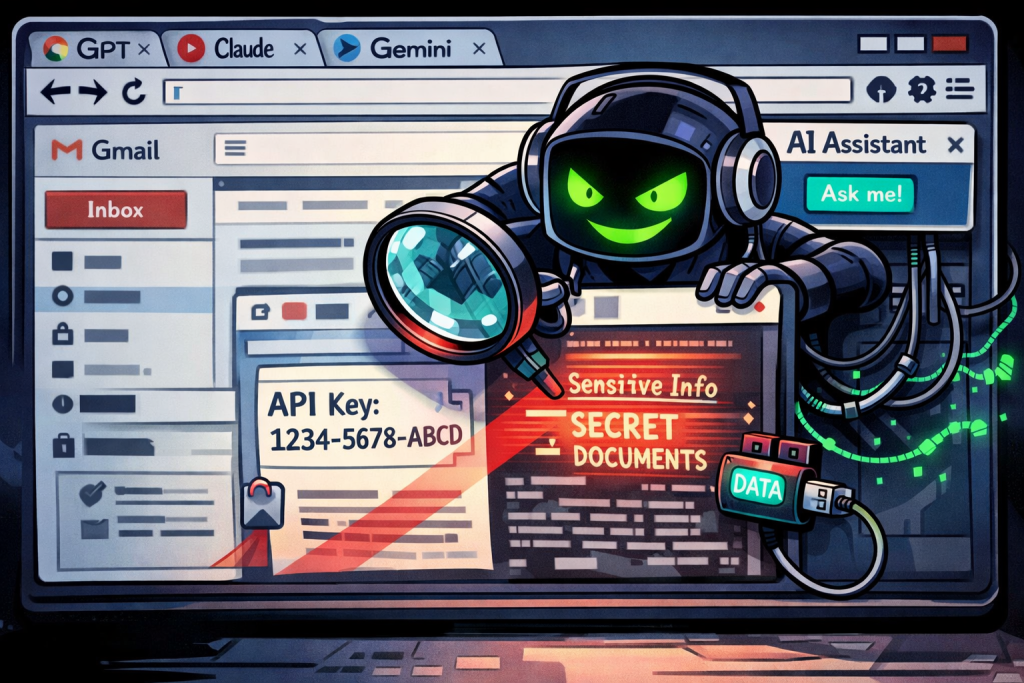

Un’inquietante campagna di cyberspionaggio ha colpito almeno 260.000 utenti Chrome, sfruttando il crescente interesse verso gli assistenti basati su intelligenza artificiale. Dietro un’apparente offerta di tool utili per scrivere, riassumere o leggere le email, si celano invece estensioni malevole progettate per rubare dati sensibili e informazioni personali.

AiFrame: l’infrastruttura della truffa

L’indagine è stata condotta da LayerX Security che ha ribattezzato l’operazione con il nome “AiFrame”. Tutte le estensioni riconosciute all’interno di questa campagna malevola, ben 32, condividono lo stesso codice base e comunicano con domini remoti sotto il controllo di tapnetic[.]pro, un’infrastruttura centralizzata che consente agli attaccanti di gestire in tempo reale i payload e le capacità delle estensioni.

Spesso, queste campagne durano poco dal momento che le estensioni vengono controllate spesso dagli esperti di sicurezza, ma AiFrame ha organizzato un sistema di “reincarnazione” automatica grazie al quale diverse estensioni rimosse dallo store ufficiale sono ricomparse con nuovi ID, mantenendo nome e funzionalità simili. È il caso di AI Sidebar, che dopo essere stata rimossa come “Gemini AI Sidebar” (con 80.000 installazioni) è riapparsa con un nuovo ID, già utilizzato da oltre 70.000 utenti.

Iframe invisibili e attacchi silenziosi

Uno degli elementi tecnici più pericolosi di AiFrame è l’uso degli iframe. L’interfaccia dell’estensione non è reale, ma è un overlay caricato da remoto che può essere modificato dinamicamente in ogni momento, senza passare da un aggiornamento ufficiale sul Chrome Web Store. Questo iframe è in grado di inviare comandi all’estensione, istruendola a leggere contenuti dalla pagina attiva.

Gli script iniettati sfruttano librerie come Readability di Mozilla per estrarre titoli, testi, metadata e contenuti leggibili. Le informazioni raccolte, inclusi eventuali token di autenticazione e contenuti dinamici, vengono poi trasmesse al dominio remoto, sfuggendo a ogni controllo dell’utente e di Google.

Gmail nel mirino: accesso completo ai contenuti

Circa la metà delle estensioni individuate si concentra su Gmail, implementando un codice comune per l’integrazione con la casella di posta. L’estensione è in grado di leggere i messaggi visibili, accedere ai contenuti delle conversazioni, e persino intercettare i testi in fase di scrittura. Tutti questi dati vengono silenziosamente inoltrati ai server remoti, senza che l’utente possa rendersene conto.

Il badge “Featured” assegnato ad alcune di queste estensioni, come nel caso di “AI Assistant”, aggrava ulteriormente la situazione: l’etichetta di qualità contribuisce a consolidare un falso senso di sicurezza, inducendo l’utente a fidarsi di un componente che, in realtà, agisce da agente malevolo nel browser.

L’ingegneria sociale dell’intelligenza artificiale

L’attacco è particolarmente insidioso perché sfrutta un fenomeno sociotecnico recente: l’interazione conversazionale con gli assistenti AI ha abbattuto le barriere di diffidenza, portando gli utenti a condividere più facilmente dati e contesti personali. Questa abitudine è stata trasformata dagli attaccanti in un punto di forza: gli iframe truccati simulano perfettamente le interfacce di strumenti noti come ChatGPT, Claude o Gemini, rendendo l’intercettazione praticamente invisibile.

Anche il riconoscimento vocale è stato utilizzato come vettore: alcune estensioni captano le parole pronunciate dagli utenti, le trascrivono e le inviano al server controllato dagli attaccanti, aggiungendo un ulteriore livello di sorveglianza invisibile.

Ancora disponibili, ancora pericolose

Nonostante la gravità della scoperta, molte delle estensioni malevole risultano ancora oggi disponibili sul Chrome Web Store. Google, al momento della pubblicazione del report, non ha rilasciato alcun commento ufficiale sulla vicenda.

Il report completo di LayerX elenca gli ID di tutte le estensioni coinvolte. Finché non verranno rimosse, il consiglio è di sospendere ogni fiducia verso gli assistenti AI installabili come estensioni browser, almeno fino a una verifica rigorosa delle fonti e dei permessi richiesti.

- AiFrame, API key leak, attacco iframe invisibile, Chrome Web Store, estensioni Chrome malevole, estensioni pericolose, furto dati Gmail, Intelligenza artificiale, LayerX Security, sicurezza browser, sicurezza informatica

Altro in questa categoria

如有侵权请联系:admin#unsafe.sh