好,我现在要帮用户总结这篇文章的内容,控制在100个字以内。首先,我需要通读整篇文章,抓住主要信息。 文章主要讲的是CERT-AgID在2025年发布的网络威胁报告。他们分析了意大利境内的恶意活动,特别是针对公共部门和关键服务的攻击。报告指出攻击数量和质量都有显著增长,攻击者使用了传统的传播渠道和更精细的社会工程学技巧。 接下来是具体的攻击手段:钓鱼攻击、品牌滥用、利用PEC作为传播恶意软件的渠道、社会工程学中的ClickFix技术等。恶意软件方面,信息窃取者和远程访问木马占主导地位,FormBook是最常见的恶意软件。 此外,报告还提到人工智能在恶意活动中的应用增加,使得攻击更具针对性和隐蔽性。最后,报告强调了加强网络安全措施和用户教育的重要性。 现在我需要将这些内容浓缩到100字以内。要确保涵盖主要点:CERT-AgID的报告、意大利的网络威胁情况、攻击手段(钓鱼、社会工程学)、恶意软件类型、AI的应用以及防御建议。 可能会这样组织:CERT-AgID 2025年报告指出意大利网络威胁增加,包括钓鱼攻击、社会工程学如ClickFix、利用PEC传播恶意软件。主要恶意软件为信息窃取者和远程访问木马,如FormBook。AI技术使攻击更具针对性。建议加强邮件安全和用户教育。 检查字数是否在100字以内,并调整用词使其更简洁。 </think> CERT-AgID 2025年报告指出意大利网络威胁显著增加,包括钓鱼攻击、品牌滥用及利用PEC传播恶意软件。社会工程学如ClickFix技术被广泛采用。主要恶意软件为信息窃取者(如FormBook)和远程访问木马。人工智能提升攻击精准度与隐蔽性。建议加强邮件安全及用户教育以应对威胁。 2026-2-11 16:33:32 Author: www.cybersecurity360.it(查看原文) 阅读量:2 收藏

Il report riepilogativo pubblicato dal CERT-AgID sulle campagne malevole analizzate nel corso del 2025 offre un panorama dettagliato dell’ecosistema delle cyber minacce.

L’analisi, focalizzata sul contesto italiano e in particolare su soggetti della Pubblica Amministrazione e servizi critici, evidenzia una crescita significativa sia in termini quantitativi sia qualitativi delle attività malevole osservate.

Dal report emerge come gli attaccanti abbiano dimostrato una notevole capacità di adattamento, sfruttando vettori consolidati e introducendo tecniche di ingegneria sociale sempre più raffinate.

Campagne malevole in Italia: i numeri del CERT-AgID

Nel corso dell’anno il CERT-AgID ha censito diverse migliaia di campagne malevole (3.620), accompagnate dalla condivisione di decine di migliaia di indicatori di compromissione (51.530).

Il dato più rilevante riguarda l’equilibrio tra campagne di phishing e campagne di distribuzione malware spesso riconducibili a servizi di Phishing as a Service e Malware as a Service, indicando un mercato criminale strutturato ma purtroppo anche accessibile ad attori con competenze tecniche limitate.

Il report segnala inoltre un uso sempre più frequente dell’intelligenza artificiale a supporto delle campagne malevole.

L’IA viene impiegata per generare testi più credibili, adattare i contenuti al contesto linguistico e culturale delle vittime e aumentare la scalabilità degli attacchi.

Questo trend contribuirebbe a ridurre la distinzione tra comunicazioni legittime e fraudolente, complicando le attività di rilevamento sia per gli utenti sia per i sistemi di sicurezza.

Phishing tematico e abuso di brand istituzionali

Una delle tendenze più significative del 2025 è stato l’uso sistematico di esche tematiche legate a servizi pubblici e a brand ampiamente riconosciuti dagli utenti italiani.

In questo contesto spiccano le campagne che sfruttano falsi avvisi di pagamento e presunte sanzioni, spesso costruite per imitare comunicazioni ufficiali PagoPa (328 campagne). Il report inoltre sottolinea come tali campagne siano state diffuse su larga scala e abbiano colpito sia cittadini sia organizzazioni.

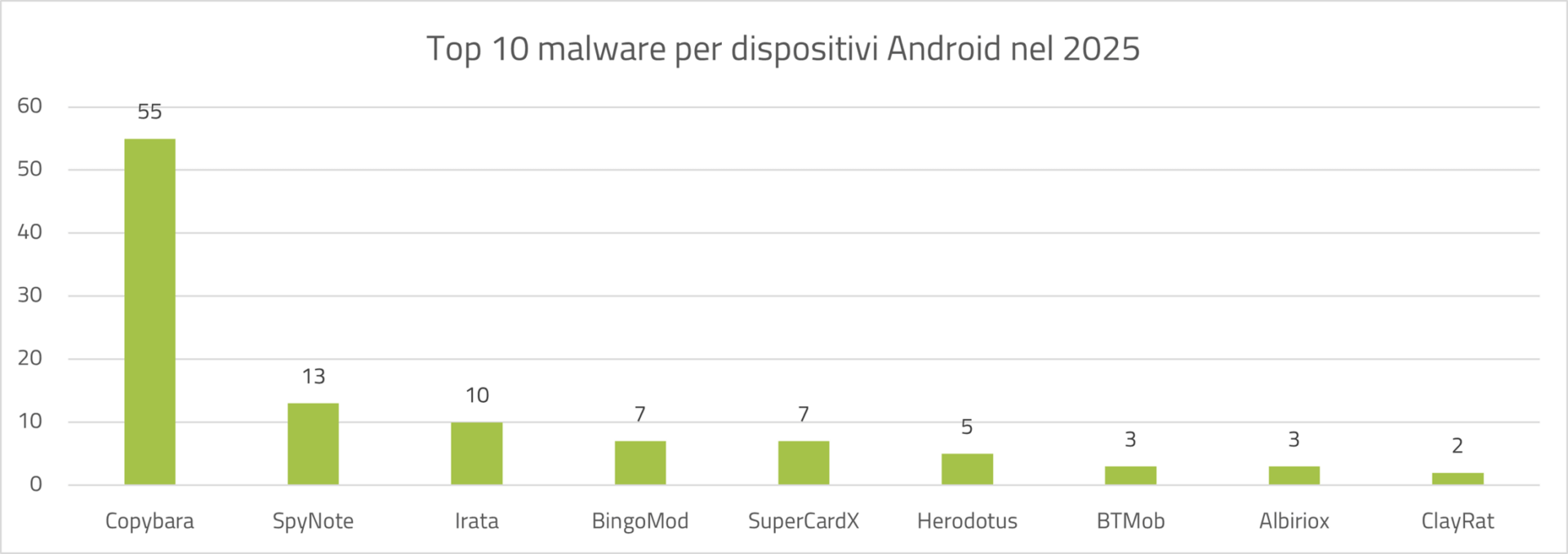

Per quanto riguarda lo smishing, a fronte di una diminuzione complessiva nel ricorso allo scopo dei messaggi SMS (è stato comunque permanente l’abuso di denominazioni di enti e servizi di interesse pubblico come INPS, Autostrade per l’Italia e INAIL) di contro sono cresciute (+55%) le campagne smishing orientate alla distribuzione di malware tramite APK malevoli (Copybara, Irata e SpyNote).

Fonte: CERT-AgID.

La PEC come vettore di attacco malware

Un elemento di particolare rilievo emerso dall’analisi riguarda l’abuso crescente della Posta Elettronica Certificata.

Nel 2025 l’utilizzo di caselle PEC compromesse o create ad hoc per finalità malevole avrebbe registrato un aumento marcato rispetto all’anno precedente diventando un vettore estremamente efficace non solo per il phishing ma anche per la distribuzione di allegati infetti e link malevoli, contribuendo alla diffusione di loader (MintsLoader) di prima fase progettati per eludere i controlli di sicurezza tradizionali.

Tecniche di social engineering e ClickFix

Tra le tecniche di ingegneria sociale, il report evidenzia in particolare modo quella nota come ClickFix, che induce la vittima a eseguire manualmente comandi o script apparentemente legittimi.

Nell’arco del 2025 sarebbero state censite una settantina di campagne riconducibili a questo tipo di tecnica impiegata in particolare per la diffusione di malware come AsycRat, Lumma Stealer e XWorm.

Con tale approccio gli attaccanti riuscirebbero ad aggirare alcune misure di protezione automatica, sfruttando direttamente l’interazione umana a conferma di come il fattore umano resti centrale nella catena di attacco.

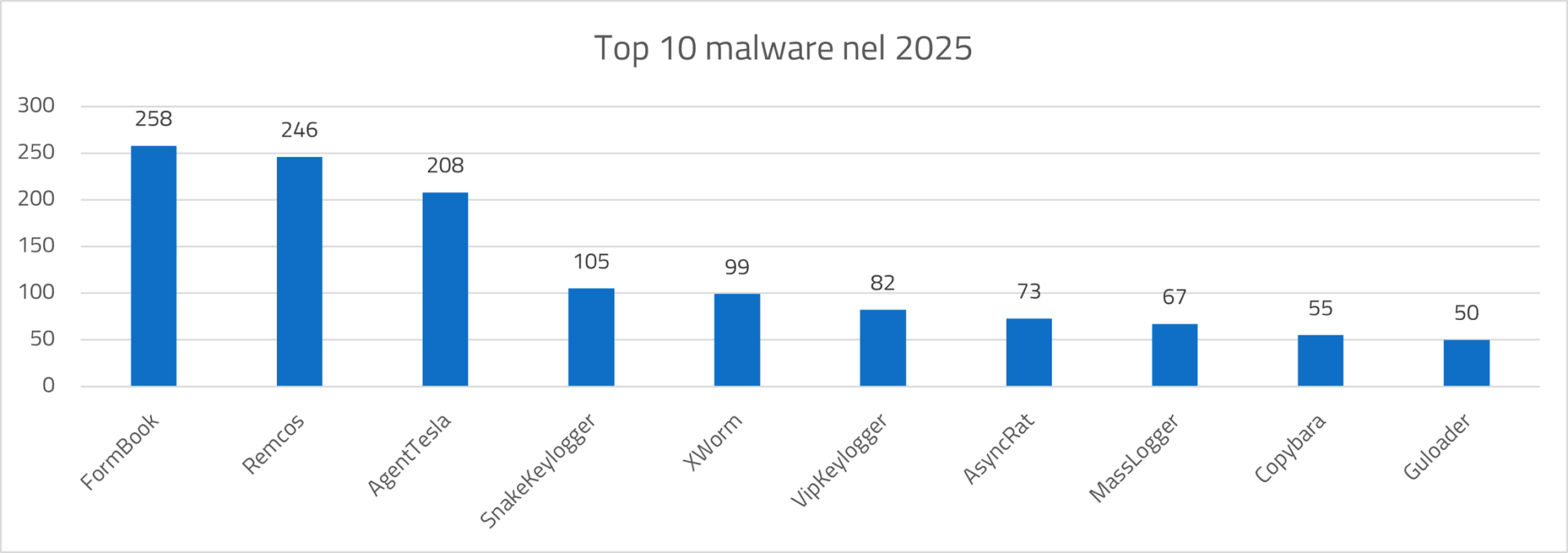

Predominanza di infostealer e RAT

Dal punto di vista delle famiglie malware osservate, il 2025 ha confermato la predominanza di infostealer (60%) e Remote Access Trojan (30%).

La diffusione di tali malware è stata favorita da infrastrutture di comando e controllo flessibili e da campagne di distribuzione altamente automatizzate, spesso supportate da tecniche di offuscamento avanzate.

Nel corso del 2025, FormBook è stato il malware più diffuso in Italia, seguito da Remcos e AgentTesla.

Fonte: CERT-AgID.

Nel 2025 si sono registrati anche numerosi episodi di trafugazione di dati riconducibili a campagne malevole o a compromissioni di sistemi esposti in rete.

Il report ha evidenziato decine di casi di esposizione di informazioni sensibili, tra cui credenziali, documentazione e database contenenti dati personali di utenti italiani.

In diversi scenari le informazioni sottratte sono state successivamente pubblicate o messe in vendita su canali underground, alimentando ulteriori attività fraudolente.

Questo fenomeno conferma ancora una volta come gli infostealer costituiscano un forte rischio per l’intero ecosistema digitale, facilitando accessi non autorizzati, frodi finanziarie e campagne di attacco successive.

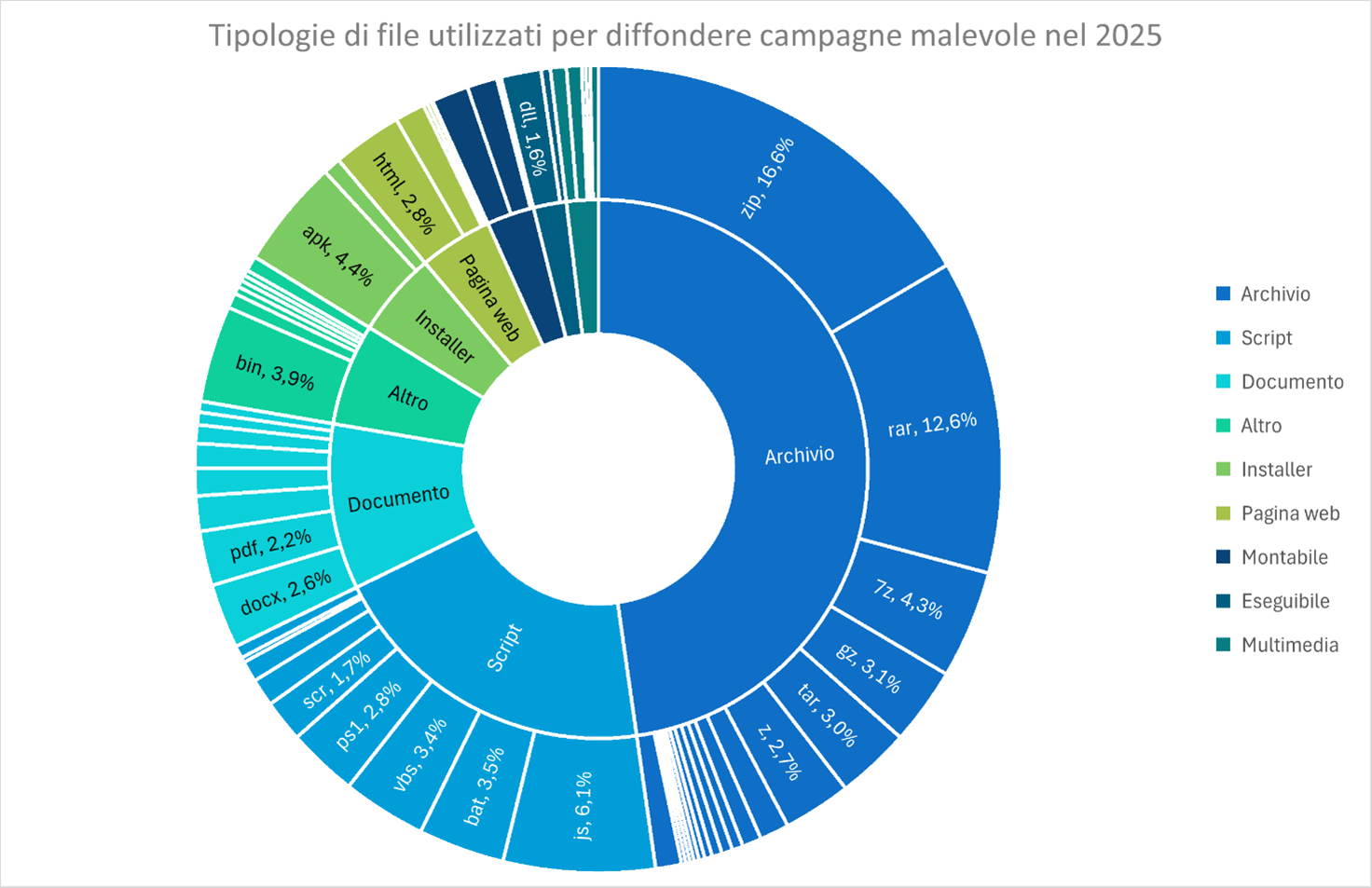

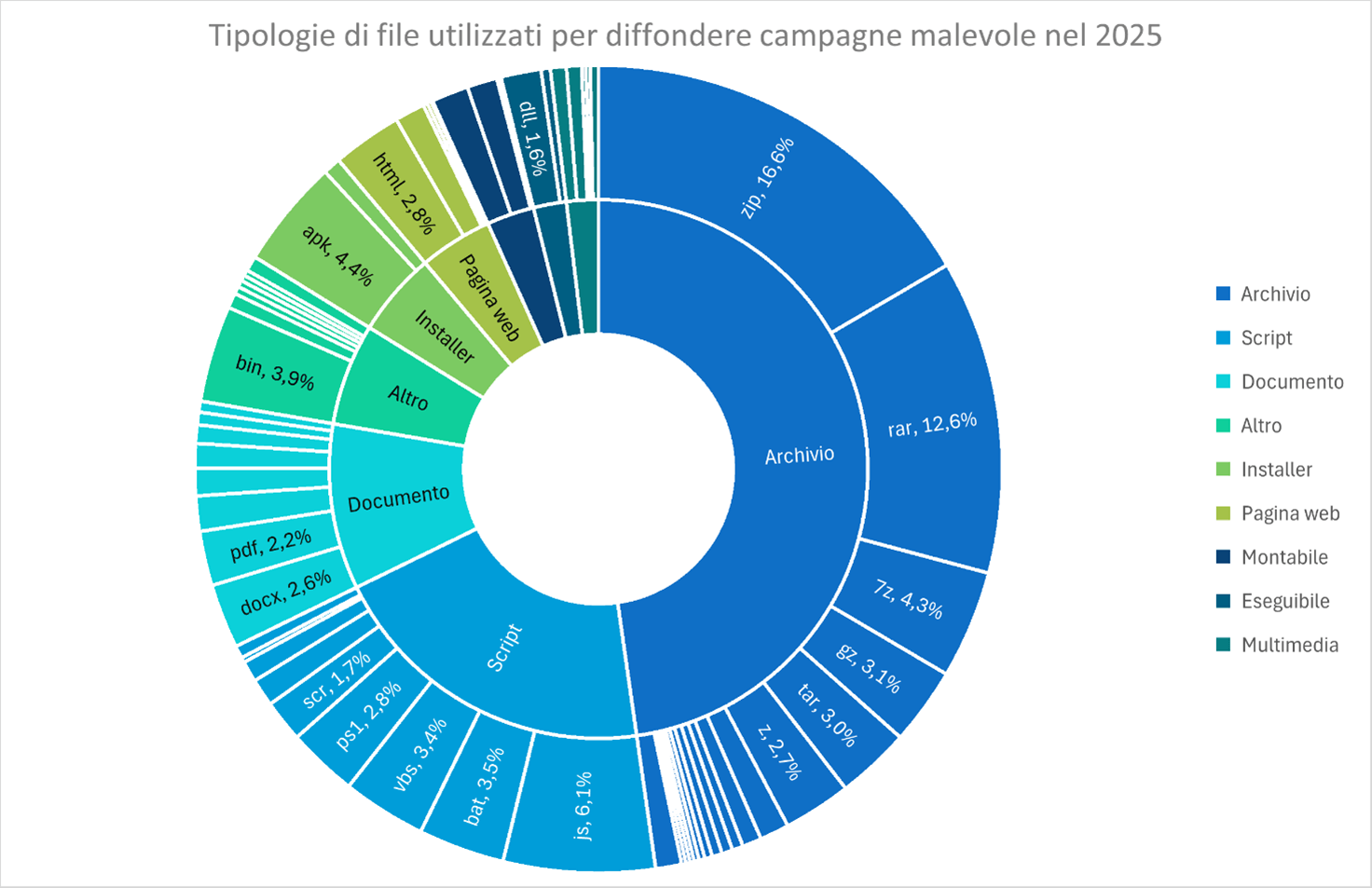

Temi e tipi di file ricorrenti come vettore

L’analisi delle esche utilizzate nel corso dell’anno scorso evidenzia una forte ricorrenza di messaggi legati a ordini commerciali, fatture, notifiche di pagamento e comunicazioni di natura bancaria.

Inoltre, sul fronte della distribuzione malware, gli attaccanti hanno privilegiato allegati in formati compressi, documenti Office con macro, file PDF con link incorporati e script mascherati da documentazione amministrativa. In diversi casi sono stati osservati archivi contenenti eseguibili o file JavaScript, nonché collegamenti che attivano loader di prima fase.

Secondo il report questa varietà di formati dimostrerebbe una continua sperimentazione tecnica volta a eludere i controlli di sicurezza e a sfruttare la fiducia dell’utente con documenti di uso comune.

Fonte: CERT-AgID.

Controllo e formazione

Dal punto di vista tecnico, le evidenze raccolte dal CERT-AgID indicano la necessità di un rafforzamento strutturale delle misure di difesa.

È fondamentale migliorare i controlli sui canali di posta elettronica, inclusa la PEC, integrare analisi comportamentali, sandboxing e una gestione efficace degli IoC (Indicatori di Compromissione) condivisi.

Ma la formazione continua degli utenti, con focus particolare alle più recenti tecniche di social engineering, rimane sempre e comunque un altro degli elementi chiave per la difesa.

如有侵权请联系:admin#unsafe.sh