好的,我现在需要帮用户总结一篇关于量子计算对网络安全影响的文章,控制在100字以内。首先,我得仔细阅读用户提供的文章内容,理解其主要观点和结构。 文章主要讨论了量子计算对现代密码学的威胁,以及应对这些威胁的策略。它提到了Shor和Grover算法如何破坏RSA和ECC等加密方法,还提到了“现在收割,以后解密”(HNDL)策略的风险。接着,文章介绍了后量子密码学(PQC)、量子密钥分发(QKD)和量子随机数生成器(QRNG)等防御技术,并建议组织采取混合策略和逐步迁移计划。 接下来,我需要将这些要点浓缩到100字以内。要确保涵盖威胁、解决方案和迁移策略。可能的结构是先说明量子计算带来的威胁,然后提到防御技术,最后提到迁移策略。 例如:“文章探讨了量子计算对网络安全的双重影响:一方面能解决传统计算机无法处理的问题;另一方面可能破坏现有加密体系。文中分析了Shor和Grover算法对RSA和ECC加密的威胁,并提出了后量子密码学、量子密钥分发等防御技术。建议组织采用混合加密策略,并制定分阶段迁移计划以应对未来挑战。” 检查一下字数是否在100字以内,并确保内容准确全面。 </think> 文章探讨了量子计算对网络安全的双重影响:一方面能解决传统计算机无法处理的问题;另一方面可能破坏现有加密体系。文中分析了Shor和Grover算法对RSA和ECC加密的威胁,并提出了后量子密码学、量子密钥分发等防御技术。建议组织采用混合加密策略,并制定分阶段迁移计划以应对未来挑战。 2026-2-9 10:3:34 Author: www.cybersecurity360.it(查看原文) 阅读量:5 收藏

Il quantum computing rappresenta una delle più profonde rivoluzioni tecnologiche del nostro tempo e una capacità trasformativa che avrà un impatto duplice e radicale sulla sicurezza informatica.

Da un lato, i computer quantistici, sfruttando i principi controintuitivi della meccanica quantistica, quali la sovrapposizione e l’entanglement quantistico, promettono di risolvere problemi di calcolo oggi considerati irrisolvibili, aprendo nuove frontiere in vari campi, quali la scienza dei materiali, la farmaceutica e l’intelligenza artificiale.

D’altra parte, questa stessa potenza di calcolo rischia di compromettere le fondamenta su cui si basa l’intera architettura della sicurezza digitale globale: la crittografia a chiave pubblica.

Analizzeremo la minaccia quantistica alla crittografia moderna e le nuove e potenti capacità difensive rese possibili dalla stessa tecnologia.

Ecco la natura degli algoritmi che rendono vulnerabili i sistemi attuali, le strategie di mitigazione, come la crittografia post-quantistica (PQC), e le tecnologie emergenti quali la distribuzione quantistica delle chiavi (QKD) e i generatori di numeri casuali quantistici (QRNG), che introducono nuovi paradigmi di sicurezza.

Infine, delineeremo una roadmap strategica per guidare le organizzazioni attraverso la complessa, ma inevitabile, transizione verso un futuro quantistico sicuro.

La minaccia quantistica alla crittografia moderna

Comprendere la natura e la portata della minaccia quantistica è un imperativo strategico per qualsiasi organizzazione operante nell’economia digitale.

Non si tratta di una minaccia speculativa, ma di un rischio concreto basato su algoritmi matematici già dimostrati che possono compromettere l’infrastruttura di fiducia su cui si basano il commercio elettronico, le comunicazioni sicure e la protezione dei dati sensibili a livello globale.

L’avvento dei computer quantistici criptorilevanti

A differenza dei computer classici che elaborano le informazioni utilizzando i bit, che rappresentano i numeri 0 e 1, i computer quantistici utilizzano i qubit.

I bit possono assumere solo i valori 0 o 1, mentre i qubit possono esistere in uno stato di sovrapposizione, ovvero possono rappresentare contemporaneamente 0 e 1, consentendo un massiccio parallelismo computazionale.

Ciò consente di affrontare problemi che richiederebbero un tempo esponenziale sui supercomputer più potenti attualmente disponibili.

La comunità scientifica definisce un “Cryptographically Relevant Quantum Computer” (CRQC) come una macchina dotata di un numero sufficiente di qubit logici stabili e corretti dagli errori, in contrapposizione ai più instabili qubit fisici spesso citati nei titoli di cronaca.

Un CRQC deve possedere bassi tassi di errore, resi possibili da complesse tecniche di correzione degli errori quantistici (QEC), per poter eseguire in modo affidabile algoritmi in grado di violare la crittografia a chiave pubblica attualmente in uso.

Nonostante le tempistiche esatte siano ancora oggetto di dibattito, il Boston Consulting Group stima che un computer quantistico con correzione degli errori potrebbe diventare realtà intorno al 2035.

Algoritmi quantistici e il loro impatto devastante

La minaccia quantistica non rappresenta una semplice crepa nel sistema, ma un vero e proprio crollo di paradigma, in quanto invalida le assunzioni matematiche fondamentali su cui si basa la crittografia a chiave pubblica, ovvero la difficoltà della fattorizzazione degli interi e dei logaritmi discreti, che hanno costituito il fondamento di tale crittografia per quasi cinquant’anni.

Due algoritmi, in particolare, incarnano questa minaccia.

| Algoritmo | Impatto sulla Crittografia |

| Algoritmo di Shor (1994) | Sviluppato da Peter Shor, questo algoritmo risolve in tempo polinomiale due problemi matematici alla base della crittografia a chiave pubblica: la fattorizzazione degli interi (alla base del sistema di cifratura RSA) e il logaritmo discreto (alla base della crittografia a curva ellittica, ECC). Come sottolineato dalle National Academies of Sciences, un computer quantistico in grado di eseguire l’algoritmo di Shor renderebbe obsoleti quasi tutti i protocolli di scambio di chiavi e di firma digitale attualmente in uso, inclusi quelli che proteggono il traffico Internet tramite TLS. |

| Algoritmo di Grover (1996) | Questo algoritmo offre un’accelerazione quadratica per la ricerca nei database non strutturati, ovvero per la ricerca a forza bruta. Come spiegato da Fortinet, ciò indebolisce la crittografia simmetrica, come ad esempio quella di AES. Per esempio, la sicurezza di una chiave AES a 256 bit verrebbe ridotta a un livello equivalente a 128 bit, costringendo a utilizzare chiavi più lunghe per mantenere lo stesso livello di protezione. |

La minaccia immediata: “Harvest Now, Decrypt Later” (HNDL)

La minaccia quantistica non è qualcosa di lontano nel tempo, ma è già presente nellastrategia “Harvest Now, Decrypt Later” (HNDL): gli avversari possono intercettare e archiviare oggi dati crittografati con l’intenzione di decifrarli in futuro, una volta disponibile un computer quantistico universale.

Come sottolineato dal NIST, l’HNDL è una delle ragioni principali per cui la transizione verso la crittografia post-quantistica è urgente, soprattutto per i dati con una lunga “shelf life”, ovvero che devono rimanere confidenziali per decenni (come i segreti di stato, la proprietà intellettuale, i dati sanitari e i dati finanziari).

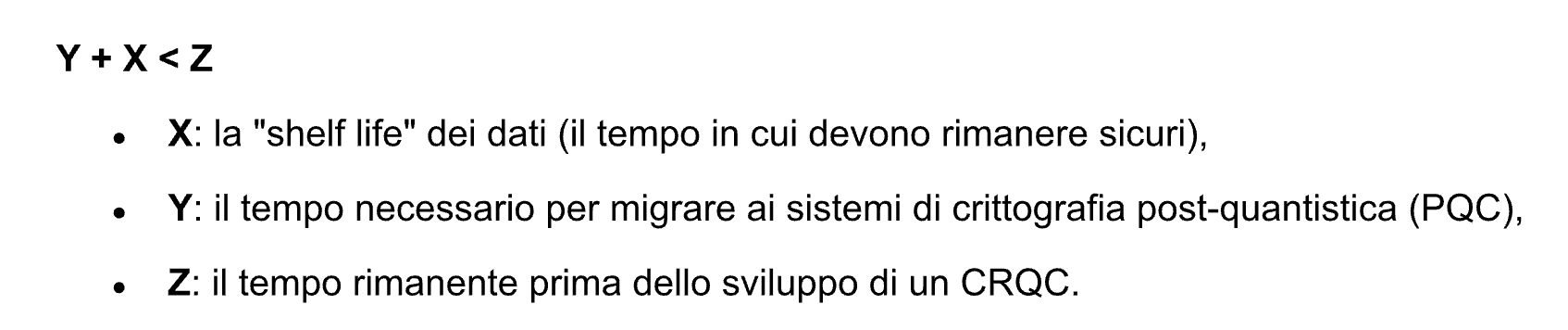

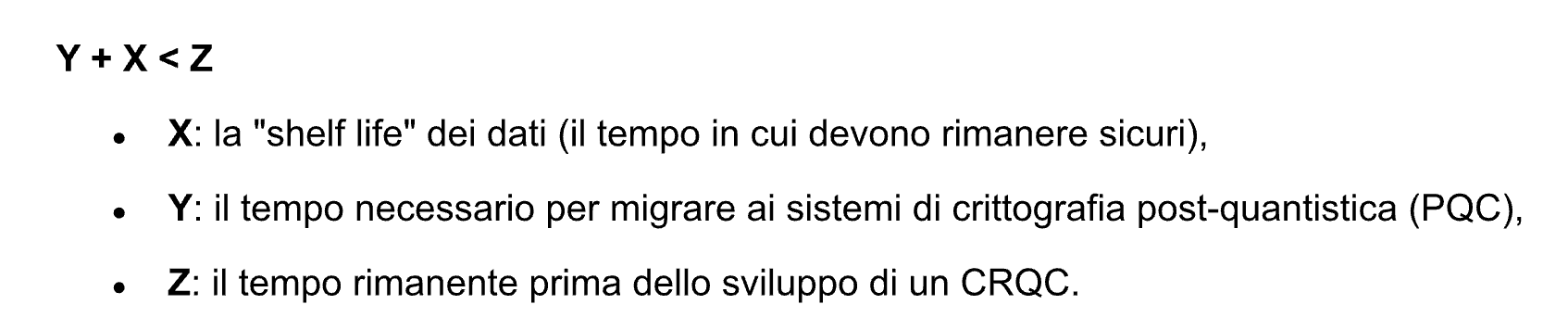

Per formalizzare tale urgenza è stato introdotto il Teorema di Mosca, un modello di valutazione del rischio che aiuta le organizzazioni a capire se hanno tempo a sufficienza per proteggere i propri dati.

Come illustrato in un’analisi del Board of Governors of the Federal Reserve System, se la somma del tempo di migrazione (Y) e della vita utile dei dati (X) superasse il tempo necessario per costruire un CRQC (Z), i dati correrebbero il rischio di andare persi.

Questa semplice disuguaglianza evidenzia la necessità di agire subito, prima che sia troppo tardi.

Per comprendere questa minaccia, è necessario analizzare in modo approfondito le strategie difensive che la comunità scientifica e tecnologica sta sviluppando.

Strategie di mitigazione e difesa post-quantistica

Per contrastare la minaccia quantistica, la ricerca nel campo della sicurezza informatica sta seguendo due principali linee di difesa: la crittografia post-quantistica (PQC) e la distribuzione quantistica delle chiavi (QKD).

Sebbene partano da presupposti teorici e tecnologici molto diversi, queste strategie non sono necessariamente in competizione tra loro e, anzi, in molti casi possono essere complementari.

Crittografia post-quantistica (PQC)

La PQC si riferisce a una nuova generazione di algoritmi crittografici a chiave pubblica progettati per essere eseguiti su computer tradizionali, ma basati su problemi matematici considerati difficili persino per i computer quantistici.

In pratica, invece di fare affidamento sulla fattorizzazione o sui logaritmi discreti, su cui il calcolo quantistico eccelle, la PQC utilizza problemi complessi in campi quali la crittografia basata su reticoli (lattice-based), su codice (code-based) e su hash (hash-based).

Il National Institute of Standards and Technology (NIST) degli Stati Uniti ha guidato un processo di standardizzazione globale, avviato nel 2016, per individuare i migliori candidati PQC.

Nel mese di agosto del 2024, il NIST ha finalizzato i primi tre standard e ha proseguito il processo di standardizzazione selezionando ulteriori algoritmi, come l’HQC nel 2025, al fine di garantire una maggiore diversità:

- ML-KEM (FIPS 203): Module-Lattice-Based Key-Encapsulation Mechanism Standard, un meccanismo di incapsulamento della chiave basato su reticoli, destinato a sostituire algoritmi come RSA ed ECC per lo scambio di chiavi;

- ML-DSA (FIPS 204): Module-Lattice-Based Digital Signature Algorithm, un algoritmo di firma digitale basato anch’esso su reticoli, che offre prestazioni efficienti per l’autenticazione;

- SLH-DSA (FIPS 205): Stateless Hash-Based Digital Signature Algorithm, un algoritmo di firma digitale stateless basato su hash.

L’inclusione del SLH-DSA garantisce una diversità algoritmica che rappresenta un imperativo strategico. Affidarsi esclusivamente alla crittografia basata sui reticoli (come ML-KEM e ML-DSA) creerebbe un punto di debolezza.

Se una scoperta imprevista compromettesse i problemi matematici alla base dei reticoli, avere un’alternativa come SLH-DSA, la cui sicurezza si basa su principi matematici completamente diversi e consolidati nel tempo, fornirebbe un backup fondamentale e garantirebbe la resilienza del sistema.

Nonostante la loro efficacia, gli algoritmi PQC presentano delle sfide dal punto di vista dell’implementazione, come è stato per le dimensioni maggiori delle chiavi e delle firme, e un maggiore carico computazionale.

Questo sovraccarico prestazionale rappresenta la principale ragione per cui l’aggiornamento dei sistemi legacy e dei dispositivi a bassa potenza, come quelli dell’Internet of Things (IoT), costituisce una delle criticità più ardue nel processo di migrazione.

Quantum Key Distribution (QKD)

A differenza della PQC, la QKD non è un nuovo tipo di algoritmo, ma una tecnologia di comunicazione che sfrutta le leggi fondamentali della meccanica quantistica per lo scambio di chiavi crittografiche e che garantisce una sicurezza teoricamente inattaccabile.

La sua sicurezza si basa su due principi fisici:

- il principio di indeterminazione: afferma che l’atto di misurare uno stato quantico (come la polarizzazione di un fotone) lo altera inevitabilmente;

- il teorema di non-clonazione: stabilisce che è impossibile creare una copia esatta di uno stato quantico sconosciuto.

Approcci ibridi e agilità crittografica

Durante la fase di transizione, l’approccio più sicuro e consigliato è quello ibrido. Questo metodo prevede un approccio di migrazione ibrida alla crittografia post-quantistica (PQC), che combina un algoritmo classico, come l’ECC (Elliptic Curve Cryptography) (ECDSA/ECDH), per garantire la sicurezza attuale, con un nuovo algoritmo resistente ai computer quantistici, come l‘ML-KEM (Kyber), per assicurare la sicurezza futura.

In questo modo, si ottiene una protezione sia oggi che contro le minacce quantistiche, un processo noto come “crypto-agility”. La chiave di sessione finale viene derivata da entrambi gli scambi.

In questo modo, un eventuale avversario che volesse compromettere la comunicazione dovrebbe essere in grado di violare entrambi gli schemi, garantendo protezione sia contro le minacce classiche odierne sia contro quelle quantistiche future.

Questo approccio richiede un’architettura basata sull’agilità crittografica, definita come la capacità di un sistema di aggiornare o sostituire rapidamente e in modo flessibile gli algoritmi crittografici senza dover riprogettare l’intera infrastruttura.

L’agilità crittografica è un requisito fondamentale per garantire la resilienza a lungo termine nell’era post-quantistica.

Potenziamento attivo della cyber security via tecnologie quantistiche

La rivoluzione quantistica non rappresenta solo una fonte di nuove minacce, ma offre anche strumenti unici per potenziare attivamente le difese informatiche. Sfruttando i fenomeni quantistici, è possibile pervenire livelli di sicurezza e capacità di analisi irraggiungibili con le tecnologie tradizionali, trasformando il quantum computing da potenziale avversario a prezioso alleato.

Oltre a difenderci dalle minacce, le tecnologie quantistiche ci forniscono anche strumenti proattivi per rafforzare la nostra postura di sicurezza. Vediamo le peculiarità dei principali.

Generatori quantistici di numeri casuali (QRNG)

La vera casualità (entropia) è una risorsa critica in crittografia, fondamentale per la generazione di chiavi sicure, nonce e di altre variabili imprevedibili. I generatori di numeri pseudo-casuali (PRNG), basati su algoritmi software, sono deterministici e potenzialmente prevedibili.

I Generatori quantistici di numeri casuali (QRNG), invece, generano numeri casuali a partire da processi fisici che, secondo le leggi della meccanica quantistica, sono intrinsecamente e fondamentalmente imprevedibili.

Un meccanismo comune per un QRNG consiste nel dirigere un singolo fotone verso uno specchio semitrasparente che ha il 50% di probabilità di trasmetterlo e il 50% di rifletterlo.

Il risultato è un evento genuinamente casuale. Misurando questi eventi, i QRNG producono una fonte di entropia di qualità superiore, eliminando la possibilità che la sequenza di numeri casuali possa essere prevista o replicata e rafforzando così le fondamenta di tutti i protocolli crittografici.

Quantum Machine Learning (QML) per rilevare le minacce

Il Quantum Machine Learning (QML) è un campo di ricerca emergente che integra gli algoritmi quantistici con il machine learning tradizionale.

Il suo contributo alla sicurezza informatica è enorme. I sistemi QML potrebbero analizzare grandi quantità di dati in tempo reale, individuando modelli complessi, anomalie e minacce, superando le capacità dei sistemi di IA tradizionali.

Tra le applicazioni più performanti troviamo:

- rilevamento di URL malevoli: gli algoritmi come le Quantum Support Vector Machines (QSVM) possono mappare i dati in spazi dimensionali molto più vasti, consentendo di identificare siti web fraudolenti con maggiore accuratezza;

- analisi del traffico di rete: il QML può essere utilizzato per riconoscere pattern anomali nel traffico di rete, anche quando è crittografato, analizzando i metadati e le caratteristiche del flusso di dati.

Percorso di migrazione: una roadmap strategica

Nonostante le grandi aspettative di queste tecnologie, la loro implementazione pratica richiede una pianificazione attenta e strategica.

Utilizzando la metafora della corsa, la transizione verso un’infrastruttura di sicurezza quantistica può essere paragonata a una maratona piuttosto che a uno sprint.

Richiede un approccio metodico e strategico da parte delle organizzazioni per gestire la complessità, i costi e i rischi associati. L’inattività non è certamente un’opzione da prendere in considerazione, ma un’azione affrettata e non mpianificata può rivelarsi altrettanto dannosa.

Analisi delle sfide implementative

La migrazione PQC presenta diverse criticità che ogni organizzazione dovrà affrontare:

- Inventario crittografico: la prima e più grande sfida è identificare ogni singola istanza di crittografia utilizzata all’interno dei sistemi aziendali. La crittografia è spesso nascosta all’interno di applicazioni, dipendenze software, API e protocolli di rete, il che rende difficile mapparla completament.

- Sistemi legacy e IoT: aggiornare i sistemi datati o i dispositivi con risorse computazionali limitate è estremamente complesso. Come anticipato, gli algoritmi PQC sono generalmente più esigenti in termini di calcolo e memoria e molti di questi dispositivi potrebbero non avere la potenza di elaborazione o la capacità di memoria sufficienti per supportarli.

- Costi e risorse: la migrazione richiede un investimento significativo in termini di tecnologia, personale specializzato, test e formazione. La mancanza di competenze in crittografia post-quantistica rappresenta un bottleneck per molte aziende.

- Standardizzazione e interoperabilità: sebbene il NIST stia puntando a una standardizzazione, è necessaria un’adozione coordinata a livello globale. In

particolare, i settori che, per loro natura, superano i confini nazionali per lo scambio di dati e comunicazioni, come quello finanziario e delle telecomunicazioni, devono garantire che i sistemi aggiornati possano comunicare in modo sicuro tra loro, al fine di evitare frammentazione e vulnerabilità.

Verso la resilienza quantistica: una roadmap pratica

Per affrontare queste sfide, le organizzazioni possono seguire una roadmap strategica suddivisa in fasi, basata sulle raccomandazioni di enti come BCG e Palo Alto Networks:

- Fase 1: inventario e valutazione del rischio. Il primo passo consiste nel creare un inventario completo di tutti gli asset crittografici e dei flussi di dati. È fondamentale mappare dove viene utilizzata la crittografia, quali algoritmi sono in uso e quali dati vengono protetti. In seguito, è necessario valutare il rischio, dando la priorità ai dati più sensibili e con la “shelf life” più lunga, che sono i più esposti alla minaccia di HNDL.

- Fase 2: sviluppo di una strategia e di progetti pilota. Sulla base dell’inventario, sviluppare una roadmap di migrazione personalizzata. È essenziale adottare il principio di agilità crittografica per facilitare gli aggiornamenti futuri. In questa fase, le organizzazioni dovrebbero avviare progetti pilota per testare gli algoritmi PQC e le soluzioni ibride in ambienti controllati e non critici, al fine di valutarne le prestazioni, la compatibilità e l’impatto operativo.

- Fase 3: implementazione su larga scala. Una volta che i nuovi standard sono stati validati tramite i progetti pilota, si può procedere con il rollout aziendale. La migrazione dovrebbe seguire le priorità definite nella Fase 1, a partire dalle applicazioni e dai sistemi più critici. Questo processo richiederà un coordinamento attento tra i team IT, di sicurezza e di sviluppo.

- Fase 4: gestione e monitoraggio continui. La sicurezza post-quantistica non è un progetto una tantum, ma un processo continuo. Una volta completata la migrazione, la gestione della PQC deve essere integrata nei normali cicli di vita della sicurezza. Ciò include il monitoraggio costante dell’evoluzione delle minacce quantistiche, l’aggiornamento degli algoritmi in base ai nuovi standard e la garanzia che la postura di sicurezza rimanga resiliente nel tempo.

Questo approccio metodico consentirà alle organizzazioni di affrontare con successo la transizione verso la nuova era della sicurezza informatica.

L’era della sicurezza quantistica

Il quantum computing si presenta come una tecnologia dalla duplice natura: da un lato rappresenta una minaccia esistenziale per la sicurezza delle nostre

comunicazioni e dei nostri dati, dall’altro offre strumenti di difesa senza precedenti che promettono di rafforzare la sicurezza informatica in modi prima impensabili.

La comunità scientifica e tecnologica ha risposto a questa sfida sviluppando la crittografia post-quantistica (PQC) e tecnologie rivoluzionarie quali la QKD (Quantum Key Distribution) e i QRNG (Quantum Random Number Generator).

A causa della minaccia concreta e immediata rappresentata dal “Harvest Now, Decrypt Later”, l’attesa non è certamente un’opzione da prendere in considerazione.

La transizione verso un ecosistema digitale quantistico sicuro è complessa e richiederà tempo, risorse e una pianificazione strategica accurata.

È fondamentale che le organizzazioni, i governi e le comunità scientifiche collaborino per affrontare questa sfida in maniera proattivo.

Solo attraverso una transizione ben orchestrata, infatti, potremo garantire che la fiducia e la resilienza che oggi diamo per scontate nell’infrastruttura digitale globale siano preservate anche per il futuro.

Bibliografia

- Bobier, J.-F., Fouilloux, C., Lyon, V., Stegemann, D., Bouteiller, G., Panhans, D., & Roussel, P. (2024). How Quantum Computing Will Upend Cybersecurity. Boston Consulting Group.

- Jang-Jaccard, J., et al. Quantum Technologies: Trends and Implications for Cyber Defense.

- Mascelli, J., & Rodden, M. (2024). “Harvest Now Decrypt Later”: Examining Post-Quantum Cryptography and the Data Privacy Risks for Distributed Ledger Networks. Finance and Economics Discussion Series 2025-093. Board of Governors of the Federal Reserve System. https://doi.org/10.17016/FEDS.2025.093

- National Academies of Sciences, Engineering, and Medicine. (2019). Quantum Computing: Progress and Prospects. The National Academies Press. https://doi.org/10.17226/25196

- National Institute of Standards and Technology. (2024). FIPS 203: Module-Lattice-Based Key-Encapsulation Mechanism Standard. U.S. Department of Commerce.

- National Institute of Standards and Technology. (2024). FIPS 204: Module-Lattice-Based Digital Signature Algorithm. U.S. Department of Commerce.

- National Institute of Standards and Technology. (2024). FIPS 205: Stateless Hash-Based Digital Signature Algorithm. U.S. Department of Commerce.

- Palo Alto Networks. Harvest Now, Decrypt Later (HNDL): The Quantum-Era Threat.

- Palo Alto Networks. What Is a Quantum Random Number Generator (QRNG)? Overview.

如有侵权请联系:admin#unsafe.sh