Trusted Service Paths漏洞实验

【实验目的】

利用信任服务路径(Trusted Service Paths)漏洞,劫持服务启动脚本文件进行提权。

【知识点】

Windows服务运行时,如果服务路径(存储在Windows注册表项中)和快捷方式路径具有一个或多个空格并且没有用引号括起来,Windows会对每一个空格尝试寻找名字与空格前的名字相匹配的程序执行,这样会很容易受到路径拦截,然后造成Trusted Service Paths漏洞利用。

【实验原理】

本实验利用Everything程序服务在Windows注册表中的路径没有引号括起来,提前用冰蝎获得靶机shell权限和C语言程序劫持Everything程序服务启动脚本文件,导致重启管理员用户添加成功。

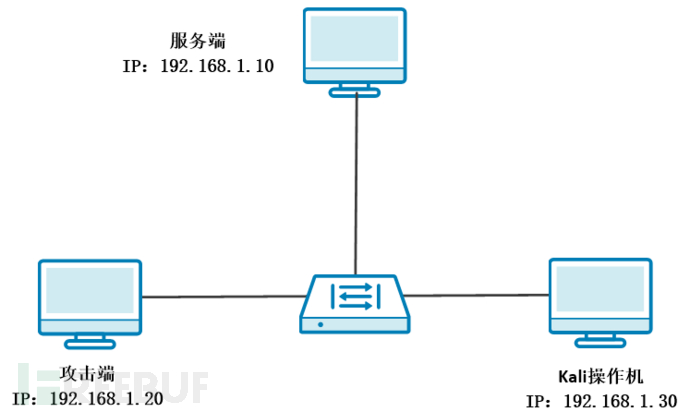

【实验设备】

网络设备:交换机*1台。

主机终端:Windows server 2008主机1台,Windows7主机1台,kali2020主机*1台。

【软件工具】

冰蝎v2.0.1工具、MobaXterm、Everything

【实验拓扑】

实验拓扑如图所示。

【实验思路】

连接后门并信息收集。

提权。

【实验步骤】

1. 连接后门并信息收集

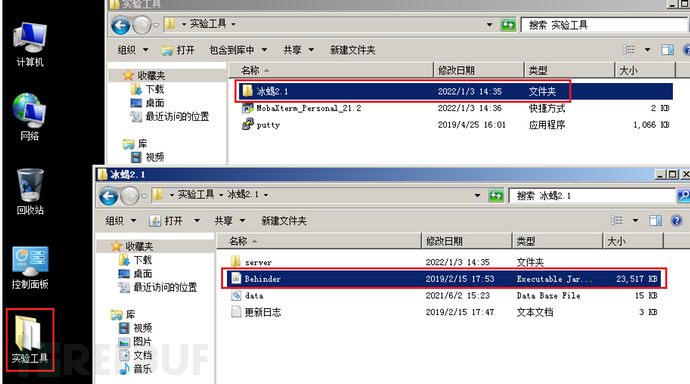

(1) 登录拓扑图左侧的攻击端主机,用户名/密码:administrator/com.1234进行登录。双击桌面左侧的【实验工具】文件夹,进入文件夹后双击【冰蝎2.1】文件夹,如图所示。双击Behinder程序,打开冰蝎,如图所示。

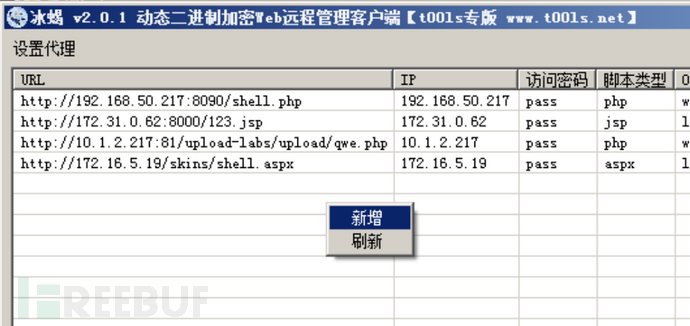

(2) 冰蝎启动后右击空白处,单击【新增】选项,如图所示。

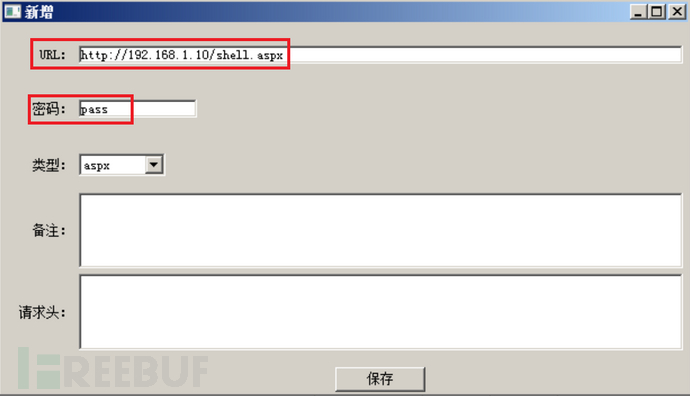

(3) 在弹出的对话框添加服务器URL地址为http://192.168.1.10/shell.aspx,密码为pass,类型为aspx,单击【保存】按钮进行保存,如图所示。

(4) 完成连接项新增操作,如图所示。

已在FreeBuf发表 0 篇文章

已在FreeBuf发表 0 篇文章

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)