俺下载看了一下,这个漏洞这么全,全球网络会面临新的一波安全风险。有涉及到里面漏洞企事业单位的需要赶紧做好修复工作。

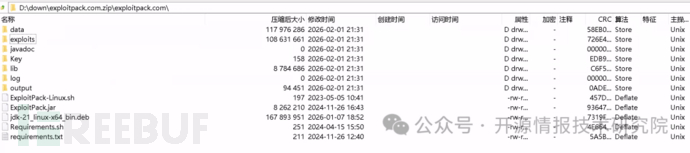

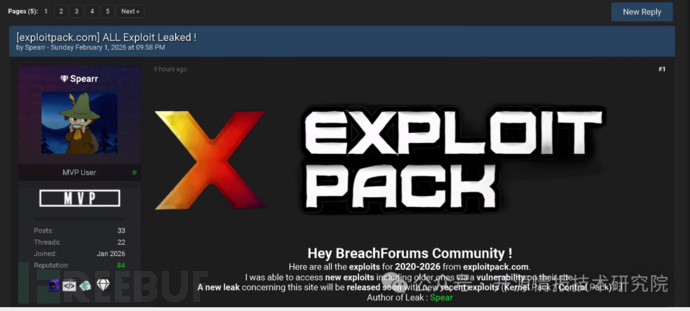

泄露者的话述:2020-2026 年的所有漏洞利用程序。我利用他们网站上的一个漏洞,访问了包括一些旧漏洞在内的新漏洞利用程序。关于该网站的最新泄露信息即将发布,其中包含最新的漏洞利用程序(内核包/控制包) ! :]Author of Leak : Spearexploitpack是荷兰 Exploit Pack 公司运营的商业化渗透测试与漏洞利用框架官网,面向红队与渗透测试人员,提供企业级漏洞利用、载荷生成、后渗透与 C2 等一体化攻防工具链,2007 年启动,现总部位于荷兰马斯特里赫特。以下是核心信息:

核心定位与产品

核心产品为 Exploit Pack 框架,集成 39,500+ 漏洞利用代码,含月度 0day 漏洞更新,支持 Windows/macOS/Linux 多平台

配套 Control Pack(用户态 C2 框架)与内核级 rootkit 工具,用于模拟高级攻击者行为、进程隐藏、绕过安全监测(如 AMSI)等

面向红队、渗透测试与漏洞开发者,用于授权环境下的安全评估与攻防演练,不可用于未授权攻击

核心功能

| 功能模块 | 说明 |

|---|---|

| 漏洞利用库 | 覆盖多系统 / 应用 / 协议,含 0day 与 Nday 利用 |

| 载荷生成 | 定制化 payload,适配不同目标与规避策略 |

| 后渗透自动化 | 权限维持、横向移动、数据提取等流程自动化 |

| C2 控制 | 多平台代理,支持隐蔽通信与远程控制 |

| 内核级工具 | 进程隐藏、驱动级绕过、安全传感器禁用 |

授权与合规

商业专有软件,一次性授权费用约 950–1800 美元,提供永久许可与更新服务。

仅限授权渗透测试与安全研究,需遵守当地网络安全法规与用户协议,禁止非法使用。

团队与背景

2007 年始于阿根廷,后迁至荷兰马斯特里赫特,团队由漏洞开发者与软件工程师组成。

定位为企业级攻防工具,区别于开源框架(如 Metasploit),侧重高级漏洞与闭环攻防能力。

俺下载看了一下,这个漏洞这么全,全球网络会面临新的一波安全风险。有涉及到里面漏洞企事业单位的需要赶紧做好修复工作。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)