09/01/2026

riepilogo

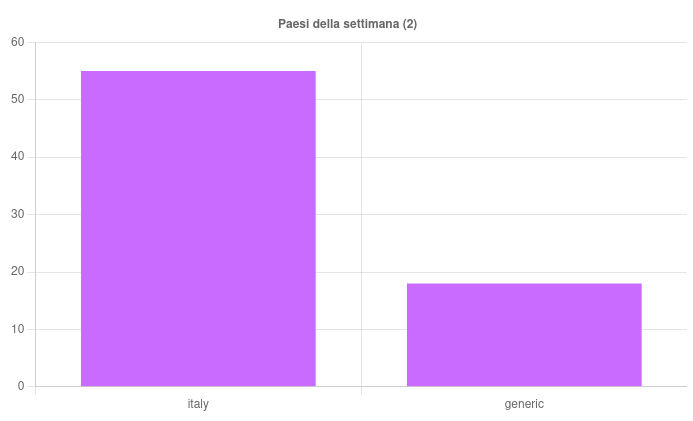

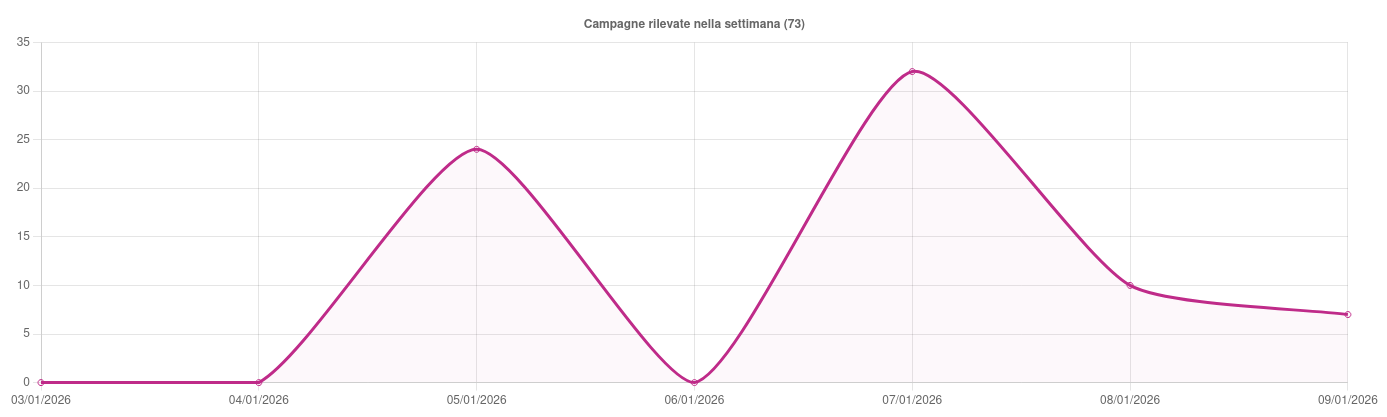

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 73 campagne malevole, di cui 55 con obiettivi italiani e 18 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 634 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

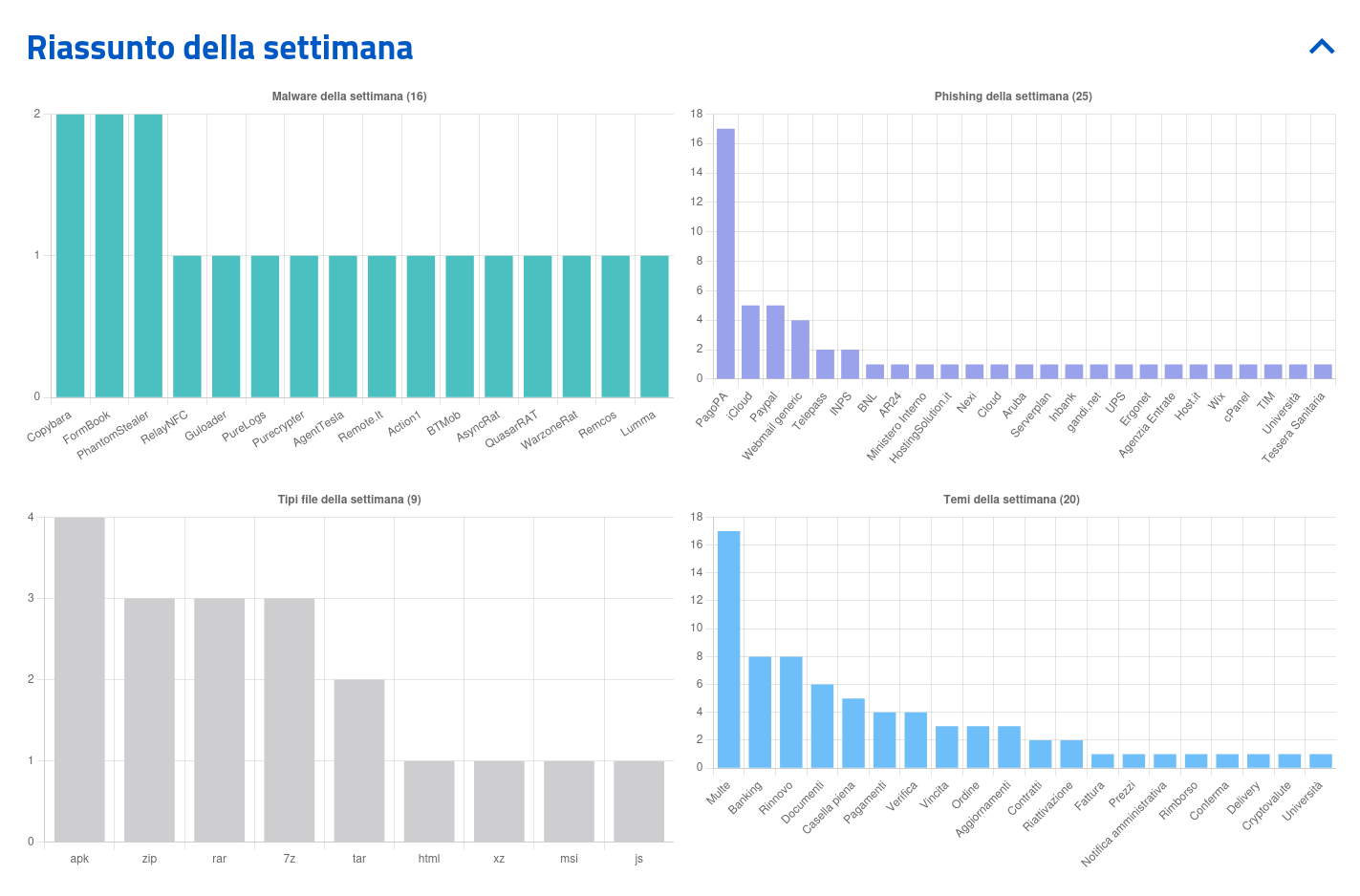

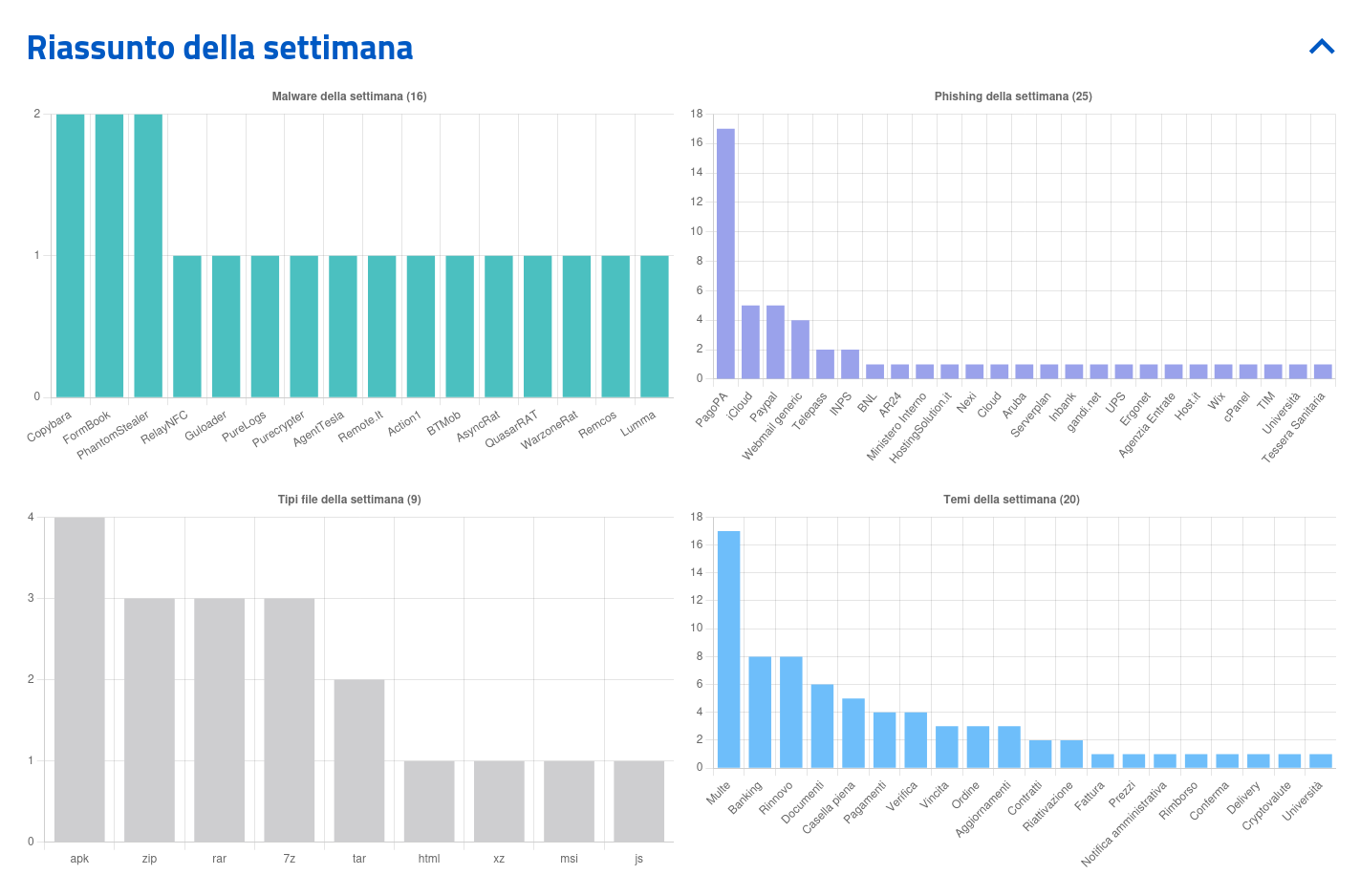

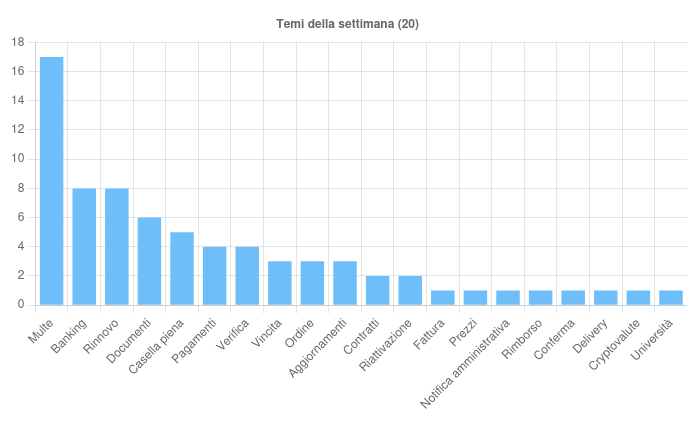

Sono 20 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Multe – Tema utilizzato in 17 campagne di phishing italiane, tutte veicolate tramite email e originate da finte comunicazioni PagoPA. Le email, che si fingono notifiche di sanzioni stradali non ancora pagate, inducono gli utenti a fornire dati personali e bancari.

- Banking – Argomento sfruttato in tre campagne italiane di phishing rivolte a clienti Nexi, BNL e Inbank. Usato inoltre per cinque campagne, di cui due italiane, che veicolano i malware Copybara, QuasarRAT, RelayNFC e BTMob.

- Rinnovo – Tema usato in otto campagne di phishing, di cui solo una generica, tutte veicolate tramite email. A eccezione di una campagna che ha abusato del nome del Ministero della Salute, tutte le altre hanno simulato comunicazioni di vari servizi online, tra cui fornitori di servizi di hosting e registrar come Aruba, Hostingsolution, Wix, Ergonet e Serverplan.

- Documenti – Argomento utilizzato in sei campagne, di cui due italiane, finalizzate alla distribuzione dei malware Purecrypter, PureLogs, Remcos e WarzoneRat; oltre che di tool legittimi di controllo remoto abusati per eseguire codice malevolo.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Dopo solo poche settimane dalla notizia della falla di sicurezza in n8n, è stata individuata una nuova vulnerabilità critica, soprannominata Ni8mare, sfruttabile da remoto e senza autenticazione. Permette a un attaccante di leggere file locali, ottenere chiavi o configurazioni e arrivare a generare credenziali amministrative, fino alla possibile esecuzione di comandi. Si raccomanda l’aggiornamento immediato a n8n 1.121.0 o successive. Per i dettagli, si rimanda alla news dedicata.

- Il CERT-AGID ha avuto evidenza di una campagna di phishing mirato ai danni di studenti e personale dell’Università di Brescia. Le comunicazioni fraudolente indirizzano le vittime a una pagina che replica il portale di login dell’Ateneo con l’obiettivo di acquisire credenziali di account istituzionali.

- Individuata una nuova campagna di phishing che abusa di loghi e nomi del Sistema Tessera Sanitaria e del Ministero della Salute. Le email fraudolente segnalano una presunta “scadenza a breve” della tessera e indirizzano verso una falsa pagina di rinnovo, dove vengono richiesti vari dati personali.

- Il CERT-AGID ha scoperto un falso portale che sfrutta i loghi del Ministero dell’Interno. Il sito malevolo è progettato per sottrarre dati utili a furti d’identità o frodi ai danni di cittadini stranieri. Con il pretesto di verificare lo stato del permesso di soggiorno, la pagina richiede l’inserimento di informazioni identificative e dettagli relativi alla pratica, richiamando anche procedure reali per apparire più credibile.

- Torna a farsi vedere il phishing a tema servizio di “Dichiarazione Fiscale Criptovalute” che abusa del nome e del logo dell’Agenzia delle Entrate. Oltre a rubare diversi dati personali come nome, cognome, codice fiscale, email e numero di telefono, l’obiettivo principale dei criminali è ottenere l’accesso ai wallet di criptovalute delle vittime per sottrarne i fondi.

- Il CERT-AGID ha rilevato una nuova campagna di smishing ai danni di utenti INPS e finalizzata alla sottrazione di dati personali. L’SMS malevolo avvisa la vittima della necessità di “aggiornare” i propri dati per non perdere l’accesso a presunti benefici e include un link che rimanda a un sito accessibile solo da dispositivi mobili.

Malware della settimana

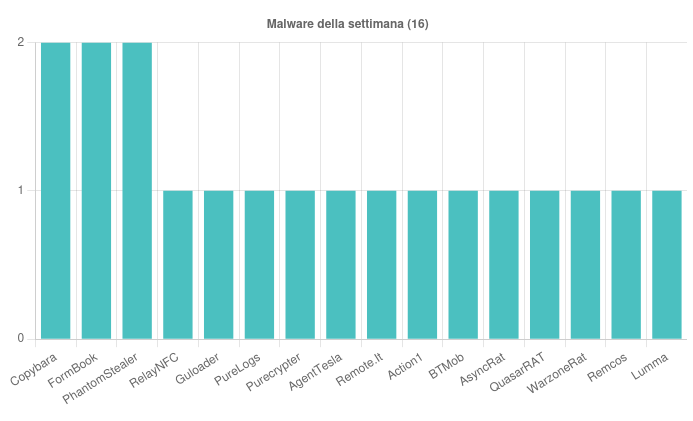

Sono state individuate, nell’arco della settimana, 16 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

- FormBook – Scoperte una campagna italiana a tema “Ordine” diffusa tramite email con allegato TAR e una campagna generica a tema “Contratti” diffusa con allegato ZIP.

- PhantomStealer – Individuate una campagna italiana “Ordine” distribuita mediante allegato XZ e una campagna generica “Contratti” che sfrutta archivi RAR.

- Copybara – Rilevate due campagne italiane che hanno sfruttato il tema “Banking” e sono state veicolate tramite SMS contenti link che consentono il download di APK malevoli.

- BTMob e RelayNFC – Rilevate due campagne generiche ad argomento “Banking” mirate a infettare dispositivi Android.

- Remote.It – Scoperta una campagna italiana a tema “Documenti” veicolata con link a un finto captcha (ClickFix) e utilizza software legittimo di controllo remoto per controllare i dispositivi compromessi.

- Action1 – Rilevata una campagna generica “Documenti” diffusa con allegato MSI.

- AgentTesla – Scoperta una campagna italiana “Ordine” diffusa attraverso email contenente allegato 7Z.

- Purecrypter – Individuata una campagna italiana ad argomento “Documenti” veicolata mediante email con allegato RAR.

- Individuate infine diverse campagne generiche AsyncRat, Guloader, LummaStealer, PureLogs, QuasarRAT, Remcos e WarzoneRat che hanno sfruttato i temi “Documenti”, “Aggiornamenti”, “Prezzi” e “Banking”, e sono state diffuse attraverso email contenenti archivi come ZIP, RAR, 7Z e TAR.

Phishing della settimana

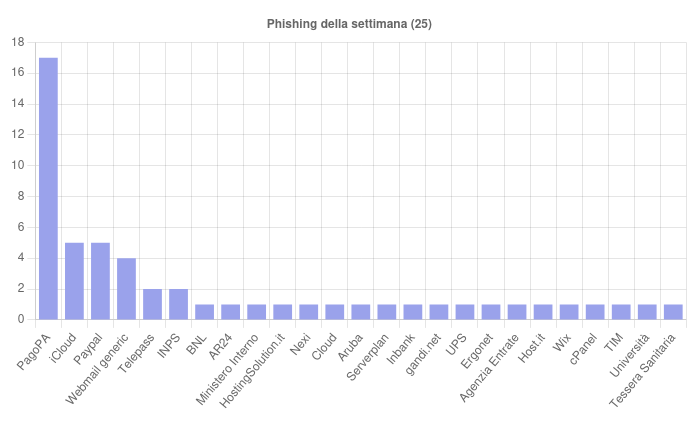

Sono 25 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA, Paypal e iCloud.

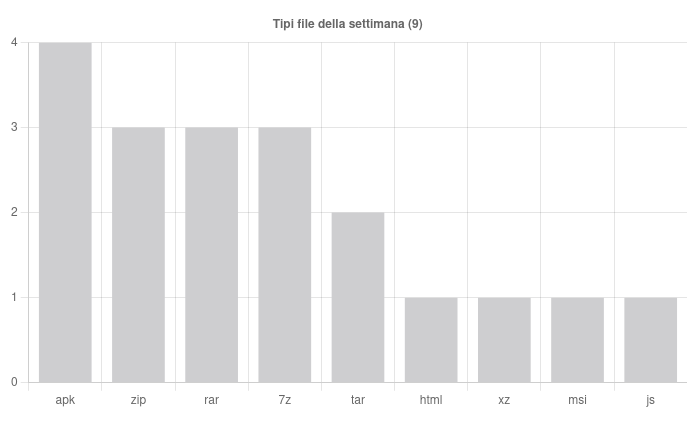

Formati di file principalmente utilizzati per veicolare i malware

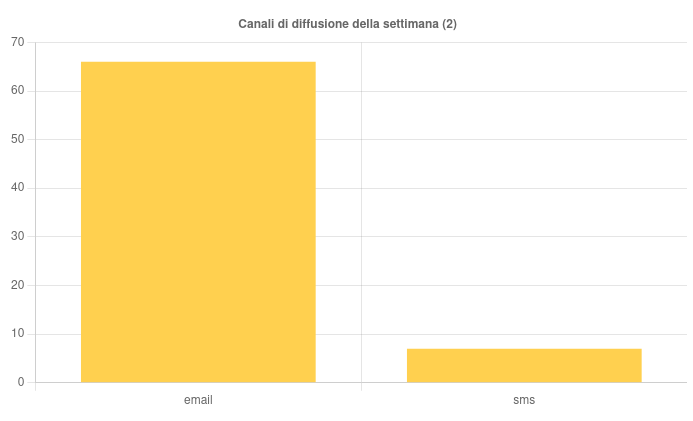

Canali di diffusione

Campagne mirate e generiche