Check Point Harmony Email Security研究人员近期发现一种针对全球企业的新型钓鱼骗局。过去14天内,网络犯罪分子利用谷歌自动化系统发送了数千封看似完全官方的恶意邮件。

攻击手法剖析

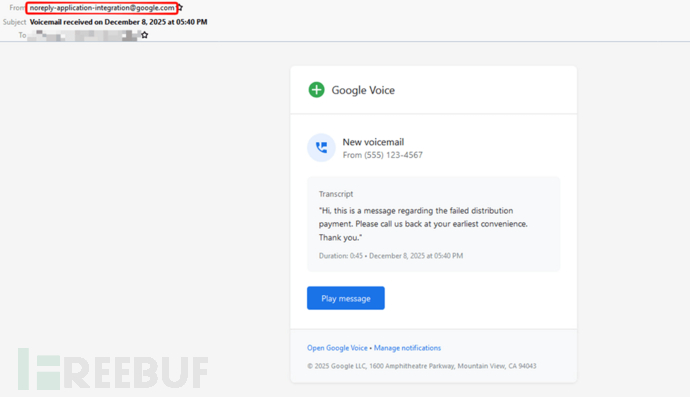

根据Check Point报告,该攻击利用名为Google Cloud Application Integration的工具实施。这项本用于工作流自动化(如发送自动提醒)的服务,被攻击者滥用从合法谷歌地址[email protected]直接发送邮件。

由于邮件源自真实谷歌域名,传统安全过滤器难以识别。研究人员发现,这些邮件通常伪装成"新语音邮件"或"Q4文件查看"等常规办公通知,极易获得收件人信任。

钓鱼邮件样本(来源:Check Point)

钓鱼邮件样本(来源:Check Point)

三重陷阱设计

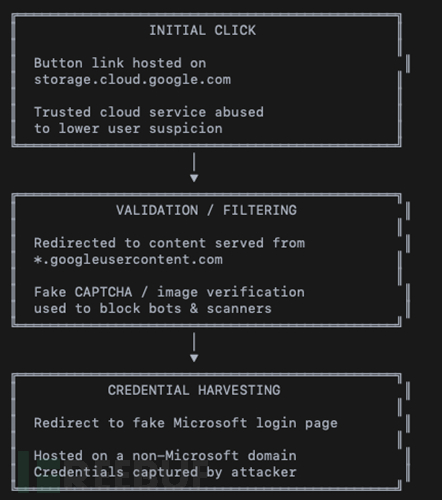

攻击采用分阶段策略:

- 用户点击指向真实Google Cloud页面(storage.cloud.google.com)的链接

- 跳转至伪造验证码页面(googleusercontent.com)规避安全检测

- 最终导向伪造的微软登录页面窃取凭证

全球攻击态势

数据显示:

- 地域分布:美国(48.6%)、亚太(20.7%)、欧洲(19.8%),拉丁美洲以巴西(41%)和墨西哥(26%)为主

- 行业分布:制造业(19.6%)、科技业(18.9%)、金融银行业(14.8%)

两周内共发送9,394封钓鱼邮件,波及约3,200家机构。谷歌声明此次事件源于"工作流自动化工具滥用,非系统漏洞"。虽然相关攻击已被阻断,但该事件警示用户需警惕任何可疑链接,即使来源看似可信。

参考来源:

New Google-Themed Phishing Wave Hits Over 3,000 Global Organisations

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)