黑客转向内鬼策略

Check Point Research(CPR)最新研究表明,网络犯罪分子正在改变入侵企业的方式。他们不再仅依赖密码猜测或系统漏洞利用,而是开始重金收买企业内部员工充当内应。报告显示,这些犯罪组织专门在银行、电信和科技公司内部招募"内鬼",以获取内部网络和客户数据的直接访问权限。

敏感数据的高额回报

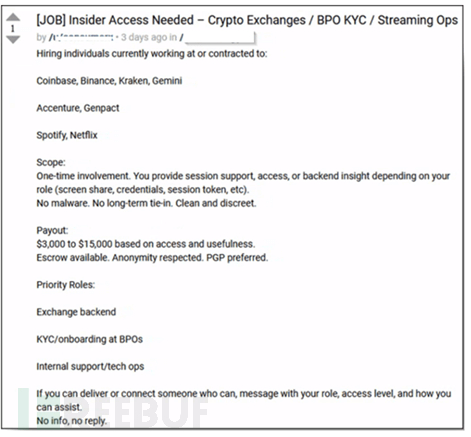

CPR研究人员指出,这类内鬼交易的报酬相当可观:单次系统访问或特定文件的报酬通常在3000至5000美元之间。但某些数据价值更高,例如暗网上曾出现某加密货币交易所3700万条记录以2.5万美元标价出售的情况。

调查显示,犯罪分子会采用心理战术引诱员工。今年7月,某则招募广告就以"摆脱无尽工作循环"为诱饵,承诺提供五至六位数的报酬。部分广告直截了当,有些则将这种背叛行为包装成"实现财务自由"的捷径。

重点行业与知名企业成目标

值得注意的是,几乎所有行业都面临威胁。招募广告中明确提及Coinbase、币安、Kraken和Gemini等加密货币平台,埃森哲、简柏特等咨询公司,以及Spotify、Netflix等消费品牌均被点名。

攻击范围还延伸至实体产品和基础设施领域。苹果、三星等硬件厂商员工成为招募目标,云服务企业员工若提供访问权限,最高可获得10万美元报酬。

在美国,犯罪分子试图收买Cox通信公司员工协助实施SIM卡劫持攻击以绕过安全验证。甚至美联储和多家欧洲大型银行的交易记录也成为窃取目标。

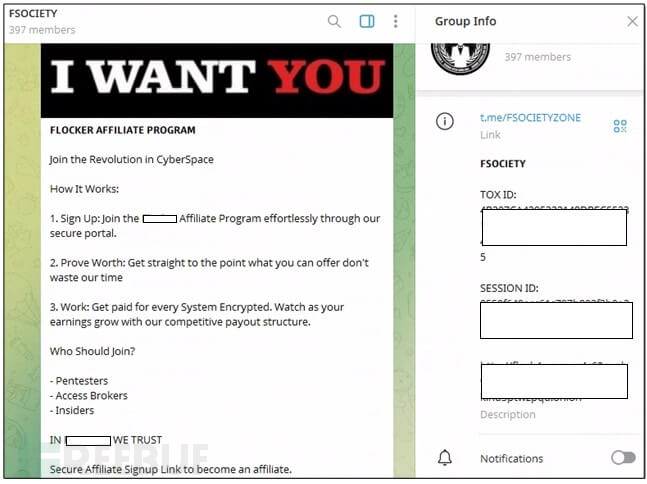

勒索软件组织推波助澜

这类活动不仅存在于暗网,勒索软件组织已开始利用Telegram招募帮凶。某约400名成员的犯罪团伙近期就宣传"勒索软件门户",邀请内鬼和"访问经纪人"协助锁定企业系统以分赃。

CrowdStrike内鬼事件敲响警钟

CrowdStrike近期内部安全事件印证了CPR的研究发现。2025年11月,这家网络安全公司确认解雇了一名向Scattered Lapsus Hunters网络泄露内部信息的员工。

研究人员在博客文章中指出:"当内部人员主动关闭防御系统时,常规安全措施往往完全失效。"专家建议企业应持续监控暗网动态,并严格管控核心敏感数据的访问权限。

参考来源:

Insider Threat: Hackers Paying Company Insiders to Bypass Security

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)