网络安全公司iVerify最新报告披露,网络犯罪市场出现一款名为Cellik的新型安卓远程访问木马(RAT),该恶意软件通过寄生在合法应用中的方式,为攻击者提供"交钥匙"式智能手机劫持方案。这款恶意软件即服务(MaaS)平台集成了高级间谍功能,其传播方式令人不寒而栗——将恶意代码植入受信任的Google Play商店应用。

低门槛的高级监控工具

Cellik绝非普通恶意软件,它标志着移动威胁态势的成熟化——即使是技术能力有限的网络犯罪分子,现在也能获取高端监控工具。报告显示,该木马在地下论坛被宣传为"全能间谍解决方案",攻击者仅需每月支付50美元订阅费,即可获得堪比国家级监控工具的操控面板。

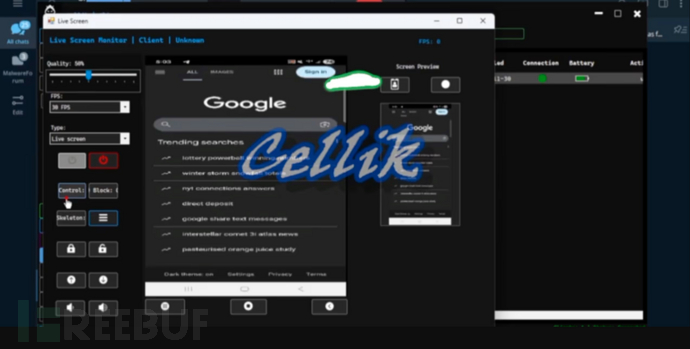

"我们在网络犯罪渠道发现的Cellik,具备以往仅见于高级间谍软件的功能。"报告特别指出,这些功能包括:实时屏幕流传输、键盘记录、远程摄像头/麦克风访问、隐藏网页浏览、通知拦截,甚至还能通过应用注入系统窃取其他应用数据。

完全设备控制能力

一旦安装成功,Cellik将赋予操作者对受害者设备的绝对控制权。该木马具备类似VNC的功能,攻击者能以极低延迟实时查看屏幕,并远程操作用户界面。"这意味着攻击者可以近乎实时地观看受害者屏幕,模拟点击或滑动操作,就像亲手持有设备一样。"

除被动监控外,Cellik还能主动实施欺诈。其内置的"隐藏浏览器"模块可在后台隐形运行,攻击者利用受害者会话cookie访问银行网站或钓鱼页面,而手机主人全程毫无察觉。"攻击者能通过这个隐藏浏览器远程访问网站、点击链接、填写表单,所有操作都不会在受害者屏幕上显示任何痕迹。"

深度集成Google Play

最令人担忧的是Cellik与Play商店的深度集成。该恶意软件配备自动化"APK生成器",攻击者可直接从控制面板浏览Google Play应用目录,选择热门合法应用后注入Cellik有效载荷。"Cellik的独特之处在于其Play商店应用集成能力,以及在这个价位上提供的功能广度。"

通过将木马捆绑在功能性知名应用(如游戏或工具类软件)中,攻击者既提高了安装成功率,又意图绕过安全检测。"销售方宣称,Cellik通过将有效载荷封装在受信任应用中,可有效规避Google Play安全机制,实质性地禁用Play Protect防护功能。"

恶意软件即服务趋势

Cellik是"交钥匙"式安卓恶意软件平台的最新代表,与HyperRat、PhantomOS和Nebula等同类服务共同降低了网络犯罪门槛。仅需900美元终身授权费,威胁分子就能利用Cellik窃取加密钱包、拦截双因素认证码,并对用户行为进行AI驱动分析。

参考来源:

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)