05/12/2025

riepilogo

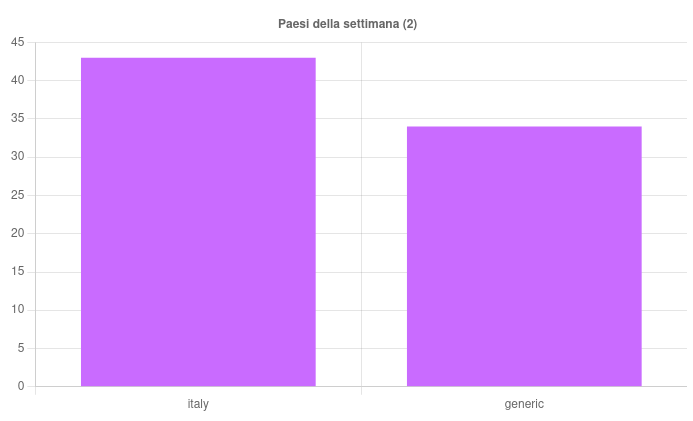

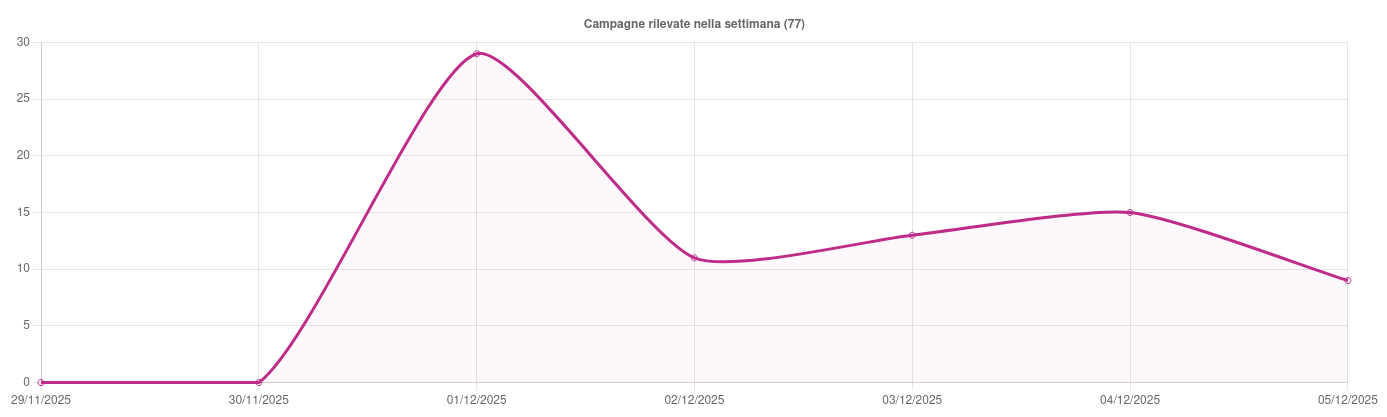

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 77 campagne malevole, di cui 43 con obiettivi italiani e 34 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 1615 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

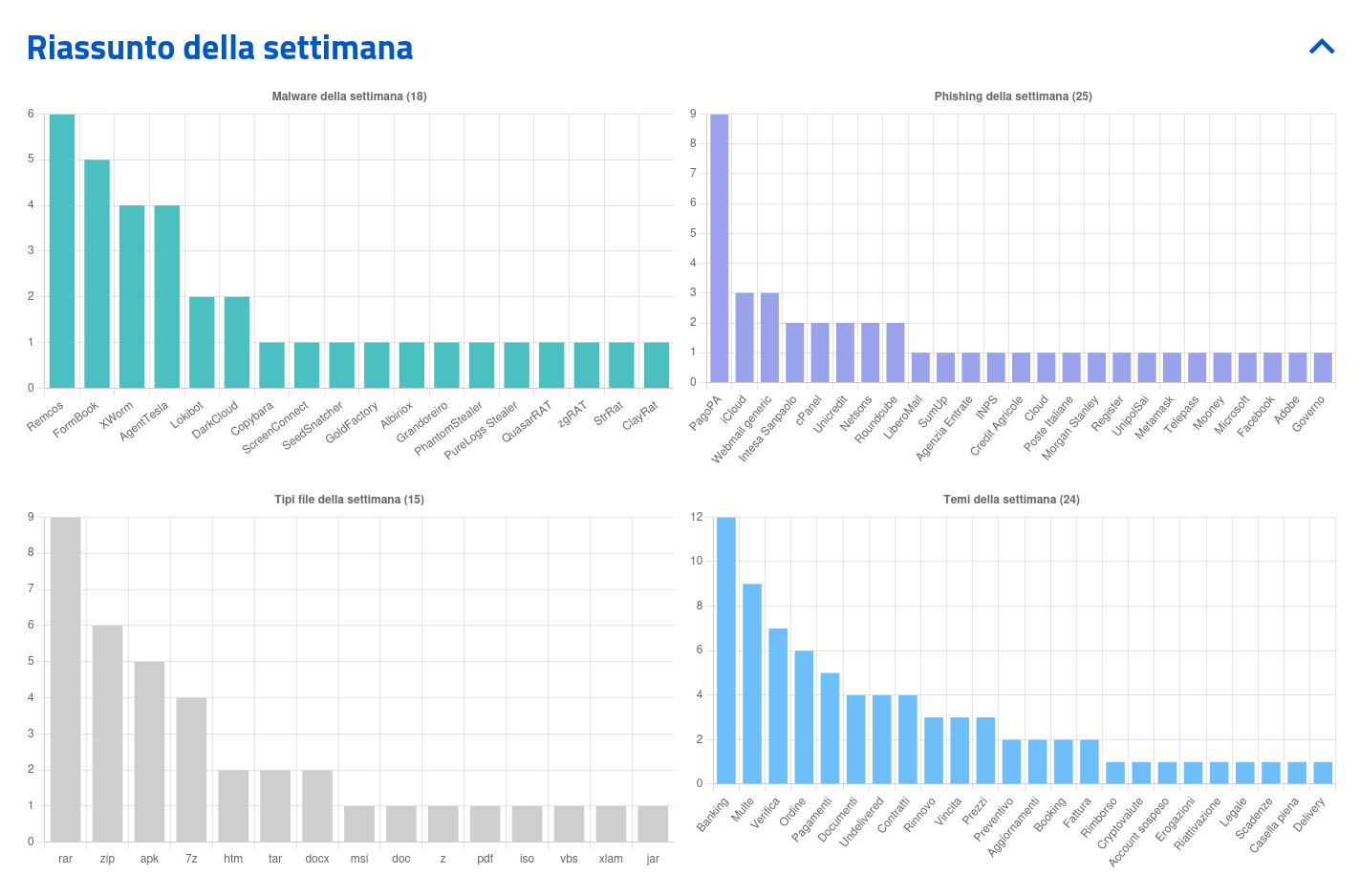

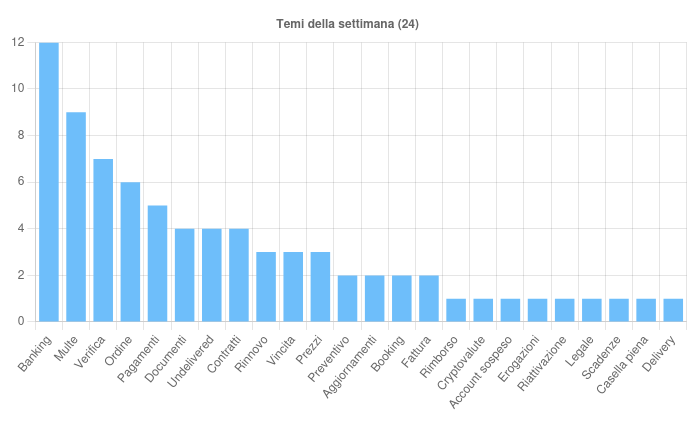

Sono 24 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Banking – Argomento sfruttato in sette campagne di phishing, quasi tutte italiane, ai danni delle banche e istituti di credito SumUp, Morgan Stanley, Crédit Agricole, Intesa Sanpaolo e Unicredit. È stato inoltre usato per tre campagne malware volte alla diffusione di Copybara, AgentTesla, Lokibot , GoldFactory e PhantomStealer.

- Multe – Argomento sfruttato in nove campagne di phishing italiane, tutte veicolate tramite email e originate da finite comunicazioni PagoPA. Le email, che si fingono notifiche di sanzioni stradali non ancora pagate, inducono gli utenti a fornire dati personali e bancari.

- Verifica – Tema utilizzato in sette campagne di phishing, di cui quattro italiane, che hanno abusato del nome di Mooney, Roundcube, iCloud, Metamask e del Governo italiano.

- Ordine – Argomento usato in sei campagne, sia italiane che generiche, tutte finalizzate alla distribuzione dei malware AgentTesla, FormBook, StrRat, Xworm e Remcos.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- È stata individuata dal CERT-AGID una campagna di phishing che sfrutta nome e insegne del Governo italiano e della Presidenza del Consiglio dei Ministri, veicolata tramite email con oggetto “Verifica dei Dati Bancari – Governo Italiano”, per indirizzare le vittime su un sito che replica un portale istituzionale e mostra un menu di selezione multi-banca al fine di sottrarre credenziali di accesso ai servizi di home banking.

- Il CERT-AGID ha avuto evidenza di una campagna di phishing mail che sfrutta il nome e il logo dell’Agenzia delle Entrate per simulare un rimborso di 115,50€ e indurre le vittime a inserire dati personali e della carta di credito in una finta pagina che replica il sito ufficiale.

Malware della settimana

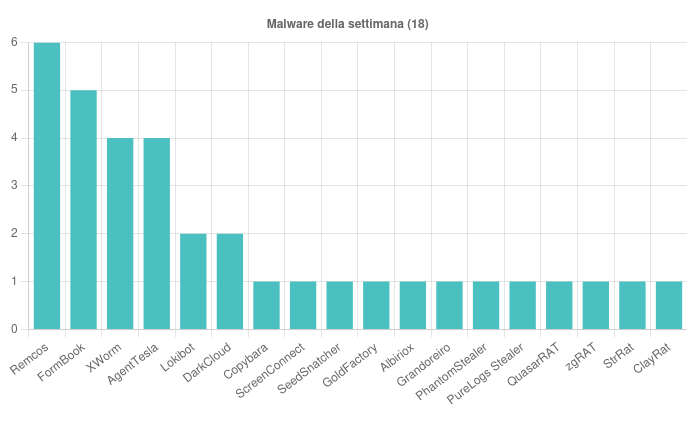

Sono state individuate, nell’arco della settimana, 18 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

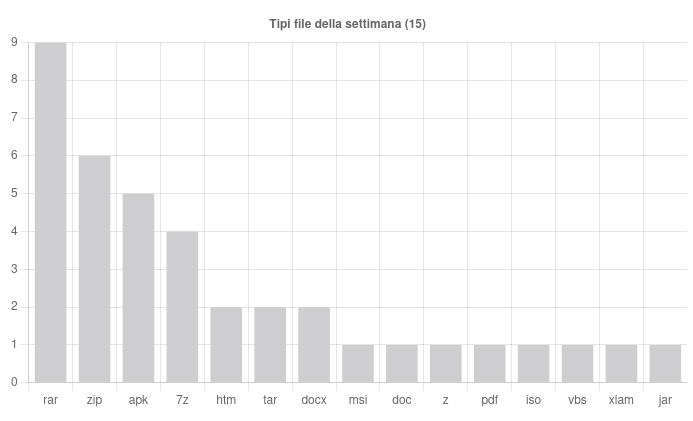

- Remcos – Individuate una campagna italiana a tema “Ordine”, veicolata tramite allegati RAR e cinque campagne generiche “Aggiornamenti”, “Contratti”, “Preventivo”, “Prezzi” e distribuite attraverso mail contenenti file Z, ZIP, RAR, 7Z e DOCX.

- FormBook – Scoperte cinque campagne generiche “Delivery” , “Pagamenti”, “Ordine” e “Prezzi” che hanno utilizzato i formati ZIP, 7Z, RAR, DOCX.

- AgentTesla – Rilevate due campagne italiane a tema “Fattura” e “Ordine”, che hanno usato file TAR e due campagne generiche “Banking” e “Booking” veicolate tramite email contenenti ZIP e 7Z.

- XWorm – Osservate due campagne italiane “Contratti” RAR, “Booking” PDF e due campagne generiche “Ordine” XLAM, “Legale” RAR

- DarkCloud – Rilevate due campagne generiche ad argomento “Pagamenti” e “Fattura” che sfruttano allegati RAR.

- Lokibot – Individuate due campagne generiche “Banking” e “Pagamenti”, veicolate tramite mail con allegati ZIP e DOC.

- Scoperte diverse campagne diffuse tramite SMS con link che rimandano al download di APK dannosi: una campagna generica Albiriox a tema “Aggiornamenti”, una campagna italiana Copybara e una generica GoldFactory ad argomento “Banking”, una campagna generica SeedSnatcher a tema “Cryptovalute”.

- Osservate inoltre varie altre campagne veicolate tramite allegati malevoli: due campagne generiche ClayRat e Grandoreiro a tema “Documenti” (via APK e ISO), tre campagne italiane PhantomStealer, PureLogs Stealer e StrRat a tema rispettivamente “Banking”, “Contratti” e “Ordine” (veicolate tramite 7Z, VBS, ZIP e JAR), infine due campagne generiche QuasarRAT e zgRAT a tema “Pagamenti” e “Prezzi” (via allegati RAR e ZIP).

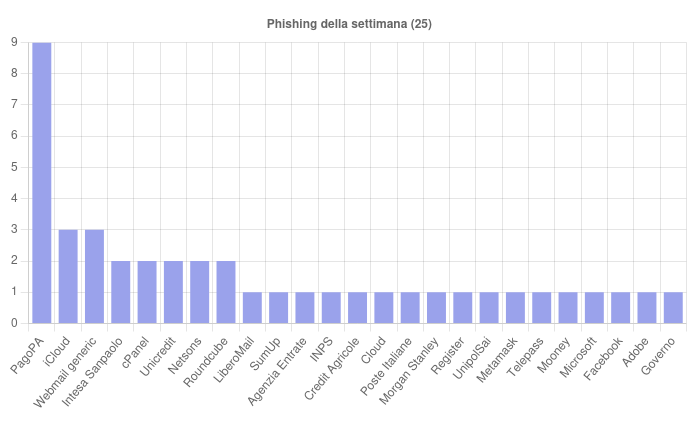

Phishing della settimana

Sono 25 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA e iCloud, oltre alle sempre presenti campagne di Webmail non brandizzate che mirano a rubare dati personali agli utenti.

Formati di file principalmente utilizzati per veicolare i malware

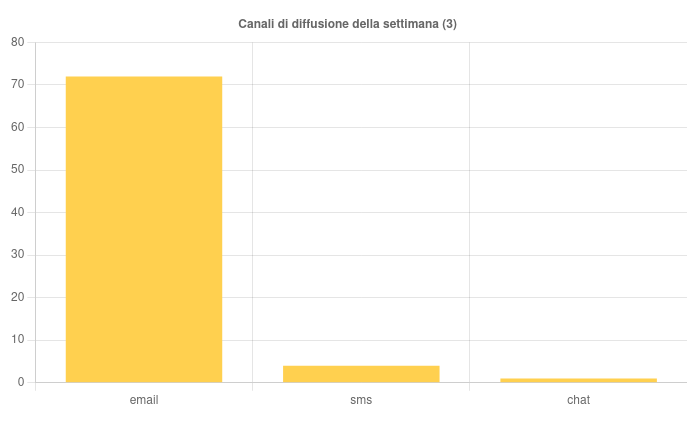

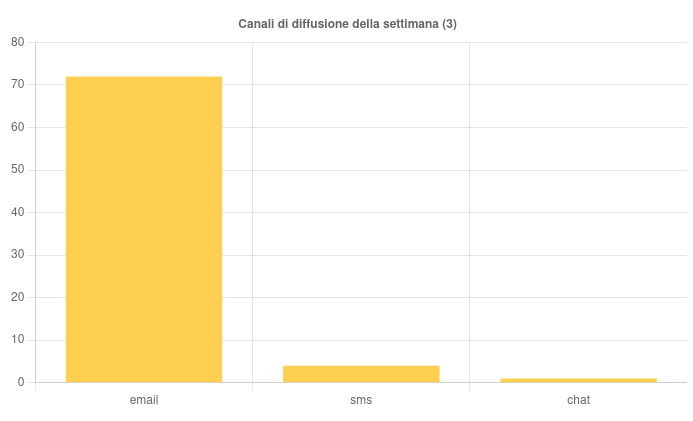

Canali di diffusione

Campagne mirate e generiche