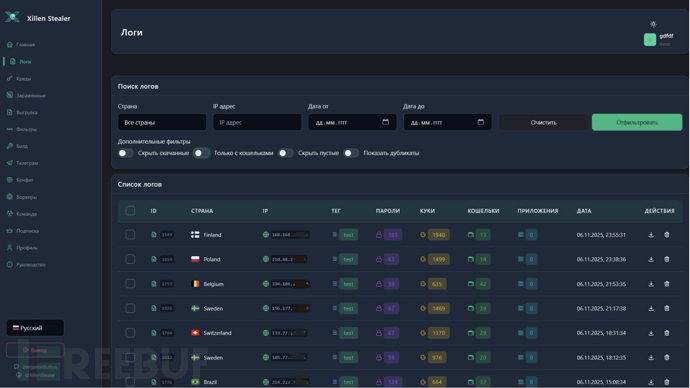

Xillen Stealer 控制面板截图 | 图片来源:Darktrace

Xillen Stealer 控制面板截图 | 图片来源:Darktrace

Darktrace 分析师近日对一款快速演变的跨平台信息窃取恶意软件家族 Xillen Stealer 发出警告。该恶意软件新发布的 v4 和 v5 版本显著扩展了攻击目标范围,引入了高级规避机制,并采用多种现代化 C2(命令与控制)和数据外泄技术。

Xillen Stealer 通过 Telegram 公开销售,买家可通过专业仪表板获取许可证。犯罪面板操作者可浏览感染日志、受感染主机及订阅层级信息。

空前广泛的攻击范围

Darktrace 指出,Xillen v4/v5 的窃取目标覆盖异常广泛的生态系统:

- 100 余款浏览器(Chrome、Chromium、Brave、Ghost、Floorp、Waterfox、Tor、Arc、Sidekick、Pale Moon、K-Meleon 等)

- 70 多种加密货币钱包(包括 Ledger、MetaMask、Exodus、AtomicDEX、Rabby、Phantom、Trezor、Wasabi 和 MyEtherWallet)

- 密码管理器(LastPass、BitWarden、Dashlane、KeePass、NordPass)

- 开发环境(VS Code、JetBrains、Sublime、Eclipse)

- 云服务凭证(AWS、GCP、Azure、DigitalOcean、Heroku)

- 容器与 DevOps 系统(Docker、Kubernetes 配置/密钥)

- SSO 令牌(Azure AD、Kerberos、Google Cloud)

- TOTP 双因素认证令牌

- VPN 配置(WireGuard、NordVPN、ExpressVPN、Cisco AnyConnect、Pulse Secure)

正如 Darktrace 总结:"Xillen Stealer 的核心功能是从各类存储中窃取加密货币、凭证、系统信息和账户信息。"

伪AI检测与高级规避技术

最引人注目的更新是所谓的 AI Target Detection(AI目标检测)模块。Darktrace 指出:"虽然该模块命名为'AITargetDetection'...但并未实际实现机器学习功能,而是完全依赖基于规则的模式匹配。"其规则优先针对:

- 高价值国家(美国、英国、德国、日本)

- 加密货币友好司法管辖区

- 财富相关关键词(如 CEO、交易员、投资者、VIP)

Darktrace 警告称:"尽管未真正实现AI...但这展示了恶意软件开发者未来在攻击活动中使用AI的可能性。"由于现代安全产品日益依赖AI/ML技术,Xillen Stealer 专门设计了欺骗模块。报告显示:"'AIEvasionEngine'旨在帮助恶意软件规避基于AI或行为分析的检测系统...通过模拟合法用户行为、注入统计噪声、随机化时间间隔及伪装资源使用来实现。"

源代码显示其通过熵变代码模拟随机工作负载,具体技术包括:

- 伪造鼠标移动和浏览行为

- 随机文件与网络活动

- 不规则休眠模式

- 伪装成记事本或Chrome的CPU/内存占用

- API与内存访问混淆

多态引擎与DevOps定向攻击

Xillen Stealer v4/v5 搭载基于 Rust 的多态引擎(PolymorphicEngine)。该引擎"识别指令模式后替换为随机化替代方案,随后应用控制流混淆并插入非功能性代码以增加变异性",还包含通过XOR实现的字符串加密和基于存根的打包器。这使得每个构建版本都具有唯一性,极大增加了静态特征码和杀毒软件检测的难度。

恶意软件包含专门提取 Kubernetes 集群密钥的功能。Darktrace 解释:"'DevToolsCollector'模块设计用于收集各类开发工具和环境的敏感数据...包括IDE配置、云凭证、Docker/Kubernetes配置、Git凭证、数据库连接、API密钥和FTP配置。"这使得 Xillen Stealer 不仅威胁个人用户,还危及:

- DevOps 团队

- 站点可靠性工程(SRE)团队

- 软件公司

- 云管理员

隐写术与弹性C2架构

Xillen 采用多种隐写术(Steganography)方法:

- LSB图像编码

- NTFS备用数据流

- 基于注册表的隐藏

- 磁盘闲置空间

- 图像+存档多态文件

- EXIF元数据嵌入

- 空白字符编码

Darktrace 指出:"'SteganographyModule'通过将窃取数据嵌入图像或未分配磁盘空间来隐藏数据,为外泄做准备。"其 CloudProxy 模块"通过云服务域名路由数据实现外泄...使流量混入正常流量"。恶意软件会附加时间戳和SHA-256签名,然后通过云主题URL以POST方式传输数据——这些URL最终会被攻击者的云账户替换。

Xillen 的C2系统具有高度弹性,Darktrace 解释:"'P2PEngine'提供多种C2方法,包括在区块链交易中嵌入指令...通过Tor和I2P外泄数据...以及将有效载荷存储在IPFS上。同时支持域生成算法(DGA)创建动态.onion地址。"

幕后黑手与影响评估

Xillen Stealer 的开发者自称是15岁的"渗透测试专家"。其分发组织"Xillen Killers"声称拥有3000名成员,该组织还宣称参与了:

- 分析Project DDoSia

- 入侵doxbin.net

- 发现俄罗斯和乌克兰网站漏洞

凭借广泛的凭证窃取、隐写术、多态性、DevOps定向攻击和区块链支持的C2架构,Xillen Stealer v4/v5 成为2025年出现的野心最大、攻击范围最广的信息窃取平台之一。

参考来源:

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)