文章总结了2025年10月TG Soft检测到的四种常见网络钓鱼攻击,包括Netflix支付问题、SexTortion勒索、WeTransfer升级请求和Google Cloud存储警告。这些攻击旨在诱骗用户提供敏感信息如信用卡数据或登录凭证。文章提醒用户注意可疑邮件和链接以防止被骗。 2025-10-1 16:39:57 Author: www.tgsoft.it(查看原文) 阅读量:20 收藏

INDICE dei PHISHING

Di seguito riportiamo i tentativi di phishing a mezzo email più comuni, rilevati dal Centro Ricerche Anti-Malware di TG Soft nel mese di ottobre 2025:

07/10/2025 => Netflix

06/10/2025 => SexTortion

06/10/2025 => WeTransfer

01/10/2025 => Google Cloud

Queste email hanno lo scopo di ingannare qualche malcapitato inducendolo a fornire dati sensibili, come le informazioni del conto corrente, i codici della carta di credito o credenziali di accesso personali, con tutte le possibili conseguenze facilmente immaginabili.

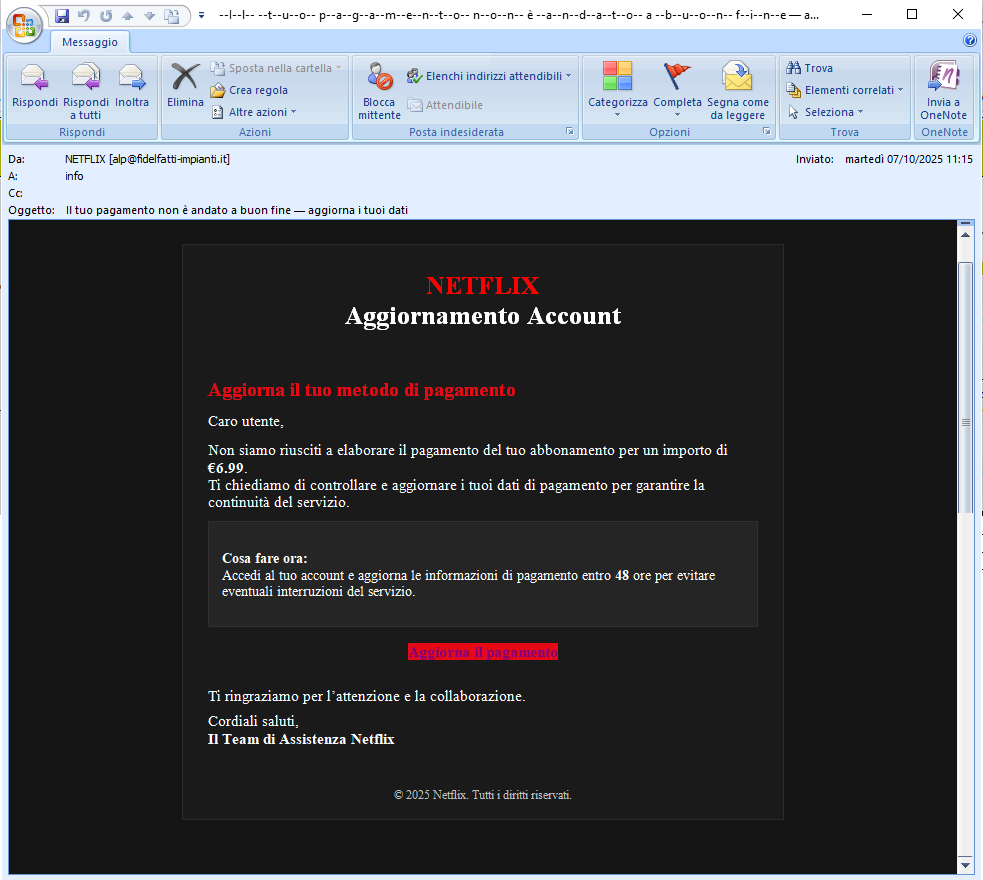

07 Ottobre 2025 ==> Phishing NETFLIX

«OGGETTO: <Il tuo pagamento non è andato a buon fine — aggiorna i tuoi dati>Analizziamo un altro tentativo di phishing che sembra provenire da una falsa comunicazione di NETFLIX, la nota piattaforma di distribuzione streaming di film, serie tv e altri contenuti a pagamento, e che ha l'obiettivo di rubare i dati della carta di credito del malcapitato.

Il messaggio, che sembra provenire da NETFLIX, informa l'utente che è stato riscontrato un problema nell'elaborazione del pagamento di €6,99 relativo al suo abbonamento. Per continuare a usufruire del servizio senza interruzioni, viene richiesto di entrare nellì'account ed aggiornare i dati di pagamento entro 48 ore, attraverso il seguente link:

Aggiorna il pagamento

Analizzando la mail notiamo che il messaggio proviene da un indirizzo email che non sembra riconducibile al dominio ufficiale di NETFLIX <alp(at)fidelfatti-impianti(dot)it>. Questo è decisamente anomalo e dovrebbe quantomai insospettirci.

Chi dovesse malauguratamente cliccare sul link Aggiorna il pagamento verrà dirottato su una pagina WEB che non ha nulla a che vedere con NETFLIX... ma che ha l'obiettivo di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

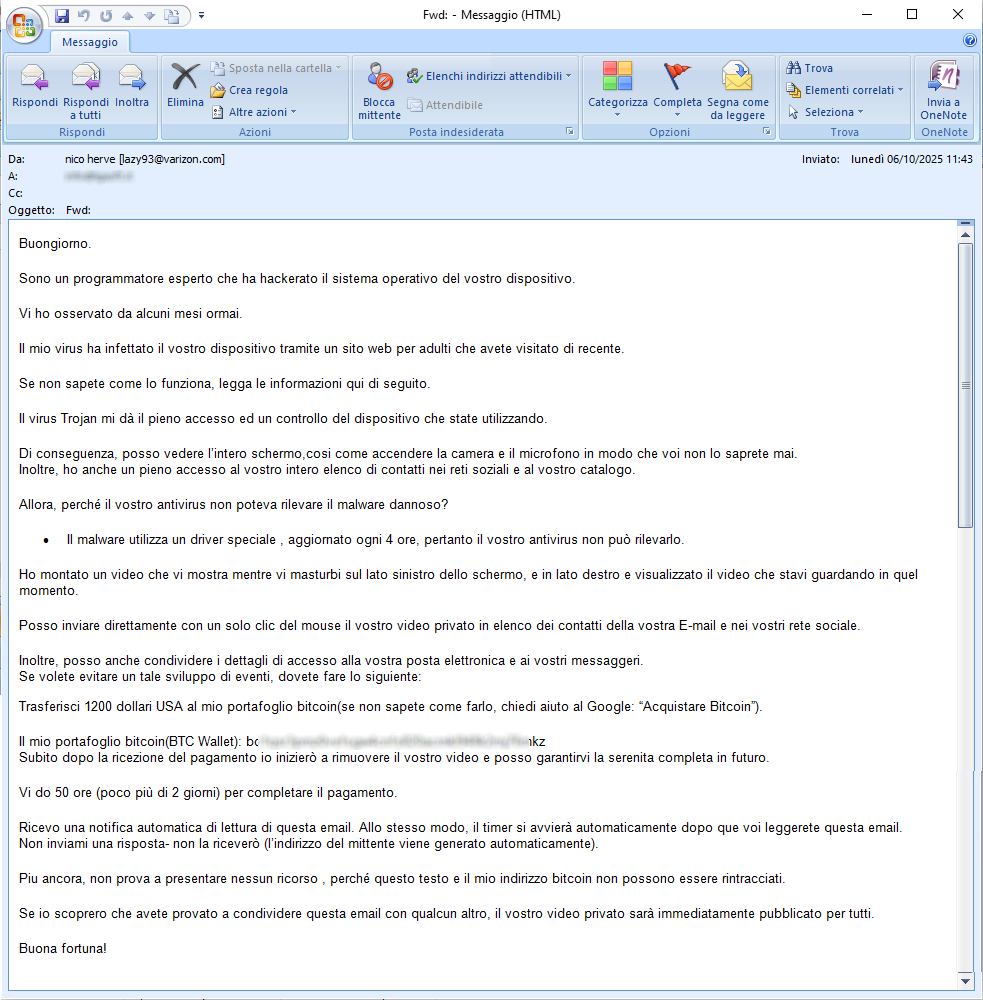

06 Ottobre 2025 ==> SexTortion

Ritorna la campagna SCAM a tema SexTortion. L'e-mail sembrerebbe far desumere che il truffatore abbia avuto accesso al dispositivo della vittima, che ha utilizzato per raccogliere dati e i video personali, per poi ricattare l'utente richiedendo il pagamento di una somma di denaro, sottoforma di Bitcoin, per non divulgare tra i suoi contatti mail e social un suo video privato mentre guarda siti per adulti.

Di seguito Vi riportiamo un estratto del testo della mail di lato:

"Buongiorno. Sono un programmatore esperto che ha hackerato il sistema operativo del vostro dispositivo. Vi ho osservato da alcuni mesi ormai. Il mio virus ha infettato il vostro dispositivo tramite un sito web per adulti che avete visitato di recente. Se non sapete come lo funziona, legga le informazioni qui di seguito. Il virus Trojan mi dà il pieno accesso ed un controllo del dispositivo che state utilizzando. Di conseguenza, posso vedere l’intero schermo,cosi come accendere la camera e il microfono in modo che voi non lo saprete mai. Inoltre, ho anche un pieno accesso al vostro intero elenco di contatti nei reti soziali e al vostro catalogo. Allora, perché il vostro antivirus non poteva rilevare il malware dannoso? • Il malware utilizza un driver speciale , aggiornato ogni 4 ore, pertanto il vostro antivirus non può rilevarlo. Ho montato un video che vi mostra mentre vi masturbi sul lato sinistro dello schermo, e in lato destro e visualizzato il video che stavi guardando in quel momento. Posso inviare direttamente con un solo clic del mouse il vostro video privato in elenco dei contatti della vostra E-mail e nei vostri rete sociale. Inoltre, posso anche condividere i dettagli di accesso alla vostra posta elettronica e ai vostri messaggeri."

"Buongiorno. Sono un programmatore esperto che ha hackerato il sistema operativo del vostro dispositivo. Vi ho osservato da alcuni mesi ormai. Il mio virus ha infettato il vostro dispositivo tramite un sito web per adulti che avete visitato di recente. Se non sapete come lo funziona, legga le informazioni qui di seguito. Il virus Trojan mi dà il pieno accesso ed un controllo del dispositivo che state utilizzando. Di conseguenza, posso vedere l’intero schermo,cosi come accendere la camera e il microfono in modo che voi non lo saprete mai. Inoltre, ho anche un pieno accesso al vostro intero elenco di contatti nei reti soziali e al vostro catalogo. Allora, perché il vostro antivirus non poteva rilevare il malware dannoso? • Il malware utilizza un driver speciale , aggiornato ogni 4 ore, pertanto il vostro antivirus non può rilevarlo. Ho montato un video che vi mostra mentre vi masturbi sul lato sinistro dello schermo, e in lato destro e visualizzato il video che stavi guardando in quel momento. Posso inviare direttamente con un solo clic del mouse il vostro video privato in elenco dei contatti della vostra E-mail e nei vostri rete sociale. Inoltre, posso anche condividere i dettagli di accesso alla vostra posta elettronica e ai vostri messaggeri."

A questo punto il patto, per non divulgare il video, è di inviare 1.200 USD in Bitcoin sul portafoglio di seguito indicato: "bc1XXXXXXXXXXXXXxXXXXXXXXmkz'. Dopo aver ricevuto la transazione tutti i dati verranno cancellati, altrimenti in caso contrario un video che ritrae l'utente, verrà mandato a tutti i colleghi, amici e parenti, il malcapitato ha 50 ore di tempo per effettuare il pagamento!

Analizzando i pagamenti effettuati sul wallet riportato alla data del 08/10/2025, non risultano transazioni.

In questi casi vi invitiamo sempre a:

- non rispondere a questo genere di e-mail e a non aprire allegati o a cliccare righe contenenti link non sicuri, e certamente a NON inviare alcuna somma di denaro, si possono tranquillamente ignorare o eliminare.

- Nel caso in cui il criminale dovesse riportare una password effettiva utilizzata dall'utente -la tecnica è quella di sfruttare le password provenienti da Leak (furto di dati compromessi) pubblici di siti ufficiali avvenuti in passato (es. LinkedIn, Yahoo ecc.)- è consigliabile cambiarla e attivare l'autenticazione a due fattori su quel servizio.

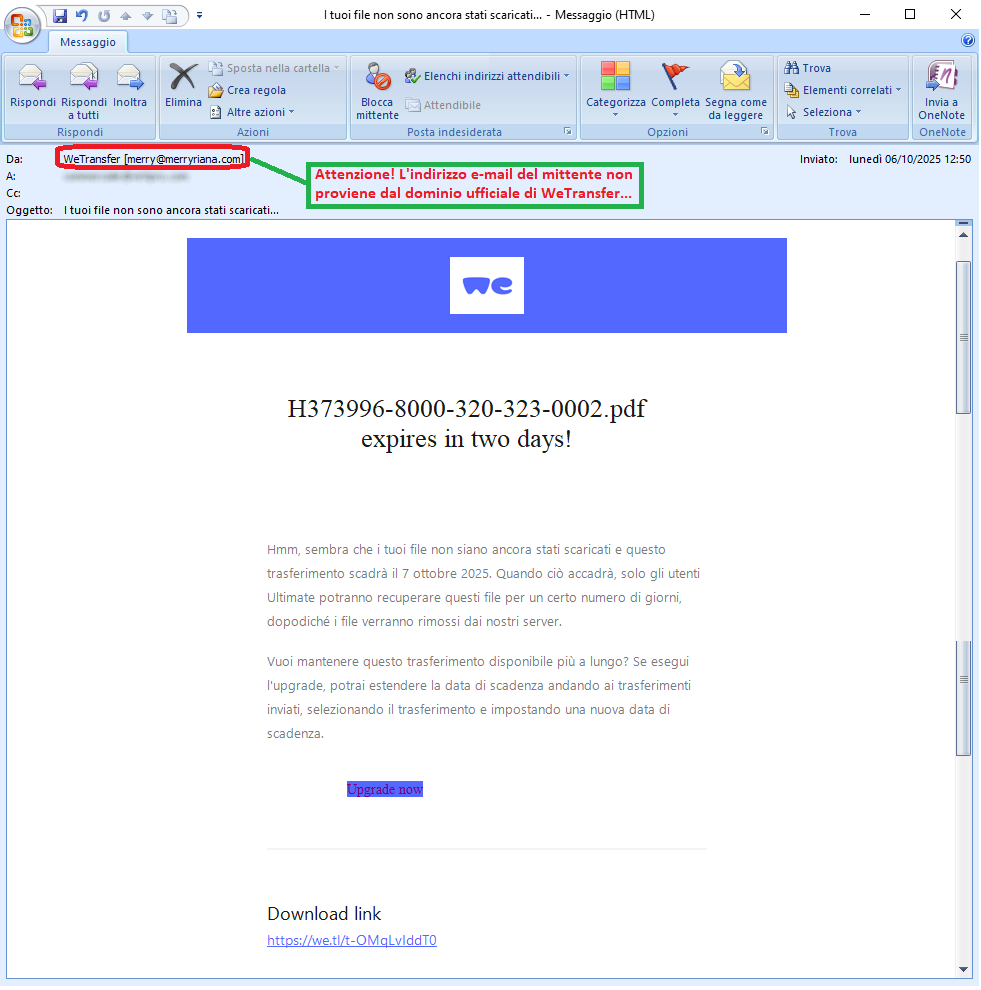

06 Ottobre 2025 ==> Phishing WeTransfer

OGGETTO: < I tuoi file non sono ancora stati scaricati...>

Analizziamo di seguito il tentativo di phishing che ha l'obiettivo di rubare le credenziali dell'account di WeTransfer.

Il messaggio informa il destinatario che ci sono dei file che non sono ancora stati scaricati e che ha tempo fino al 7 ottobre per procedere al download, dopo tale data solo gli utenti Ultimate potranno accedere ai documenti, entro un certo numero di giorni. Lo invita quindi ad effettuare l'upgrade dell'account per posticipare la data di scadenza dei file in sospeso, attraverso il seguente link:Upgrade now

Analizzando la mail notiamo che il messaggio proviene da un indirizzo email che non è riconducibile al dominio di WeTransfer <merry(at)merryriana(dot)com>. Questo è decisamente anomalo e dovrebbe quantomai insospettirci.

Chi dovesse malauguratamente cliccare sul link Upgrade now verrà dirottato su una pagina WEB anomala... che è già stata segnalata come pagina /SITO INGANNEVOLE.... in quanto gestito da cyber-criminali il cui obiettivo è quello di entrare in possesso dei vostri dati più preziosi per poterli utilizzare a scopi criminali.

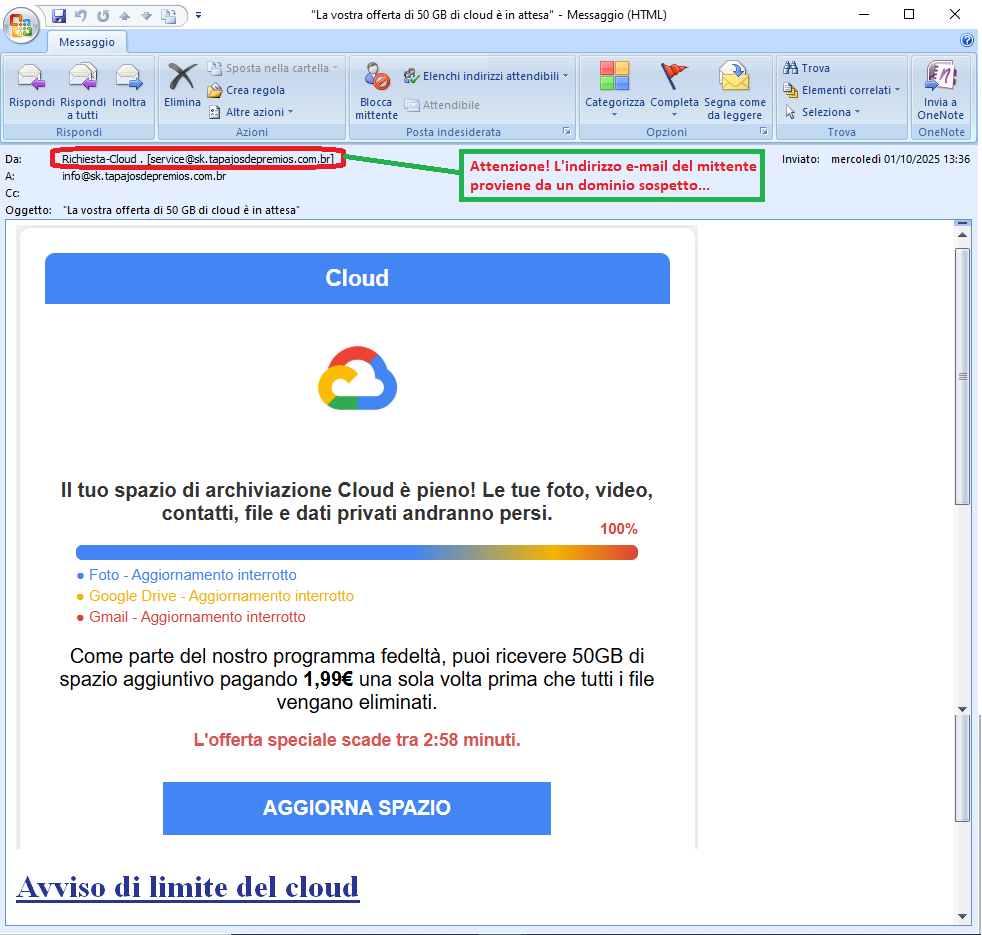

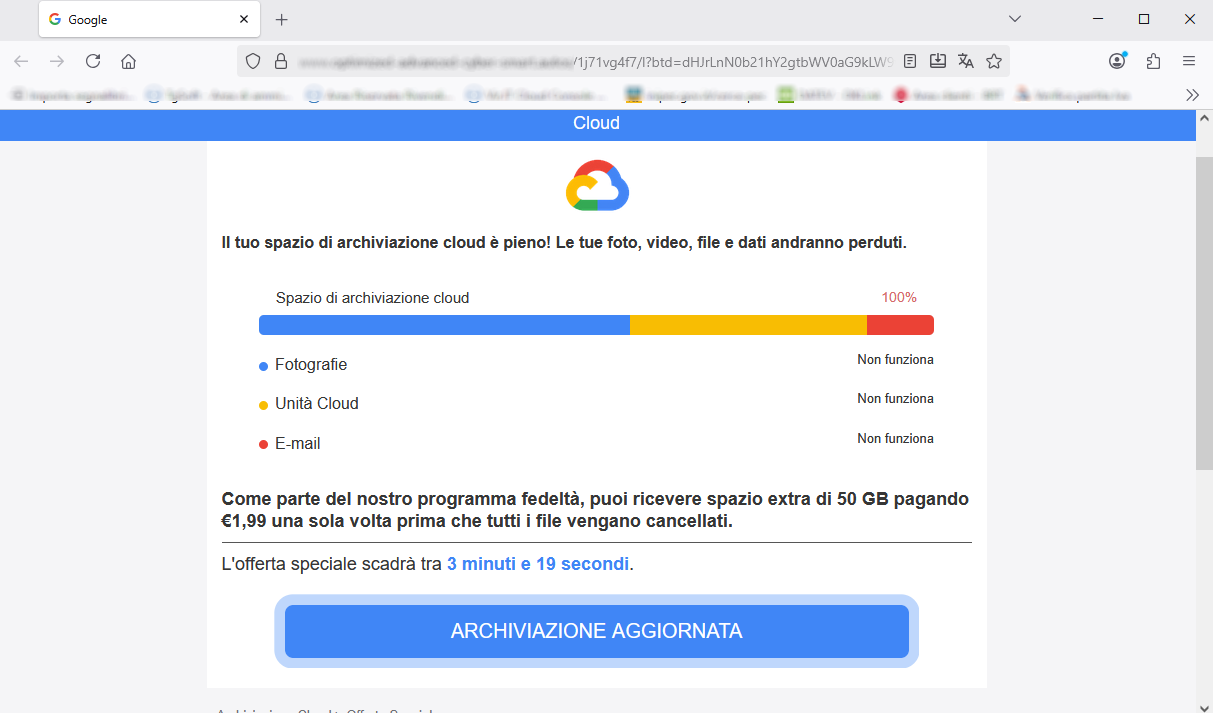

01 Ottobre 2025 ==> Google Cloud

OGGETTO: <"La vostra offerta di 50 GB di cloud è in attesa" >

Di seguito analizziamo il tentativo di truffa che si cela dietro ad una falsa comunicazione che sfrutta Google Cloud, servizio che permette di conservare foto, video e documenti. Si tratta, nello specifico, di un messaggio che avverte gli utenti che il loro documenti saranno presto eliminati.

Come vediamo nell'immagine di lato, il messaggio avverte l'utente che il suo spazio di archiviazione su Google Cloud è pieno, e che se non interverrà al più presto, le sue foto, i video, i contatti, i file e dati andranno persi. L'utente viene quindi invitato a comprare dello spazio aggiuntivo al fine di scongiurare la perdita di tutti i dati.

Chiaramente Google Cloud è estranea all'invio di queste campagne malevole che sono delle vere e proprie truffe il cui obiettivo resta, come sempre, quello di rubare dati sensibili dell'ignaro ricevente.

Si tratta, infatti, di un tentativo di phishing volto a carpire i dati personali degli ignari utenti.

Quindi occhi aperti... per evitare spiacevoli inconvenienti basta un po' di attenzione e colpo d'occhio.

Già analizzando l'e-mail notiamo che il mittente del messaggio è <service[at]sk[dot]tapajosdepremios[dot]com[dot]br> chiaramente non è riconducibile al dominio ufficiale di Google Cloud, fatto questo, decisamente anomalo che dovrebbe quantomai insospettirci.

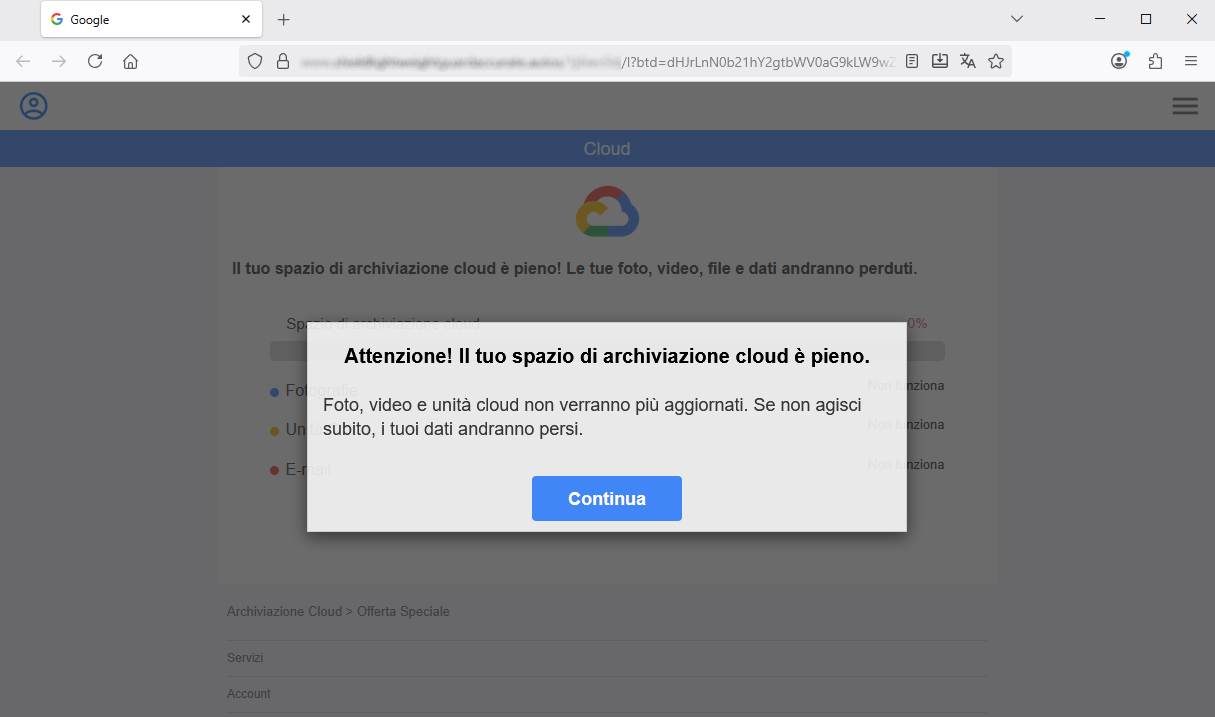

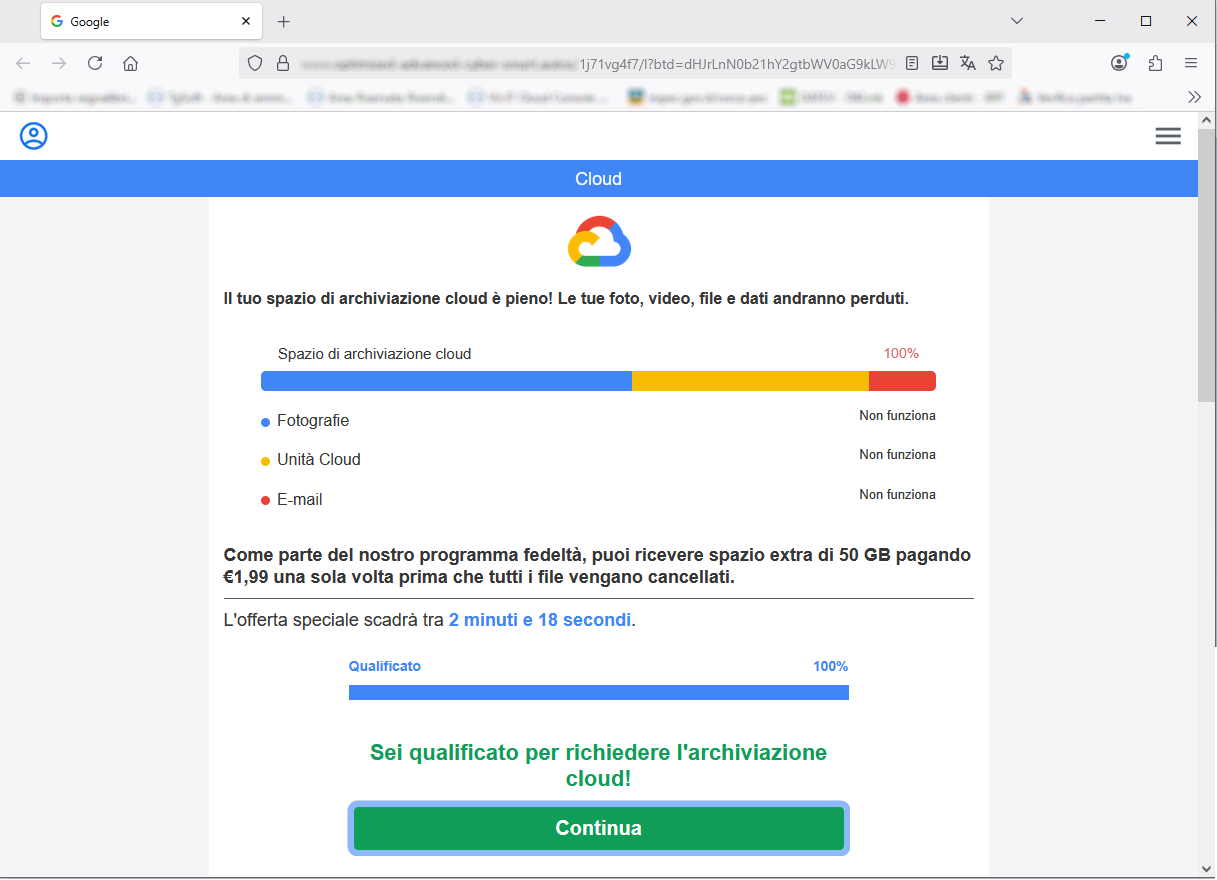

Tuttavia, se dovessimo cliccare su AGGIORNA SPAZIO verremo dirottati su una pagina di ''atterraggio'' che, sebbene graficamente ben fatta, non sembra per nulla attendibile. Notiamo infatti che è ospitata su un indirizzo/dominio anomalo che non ha nulla a che fare col dominio ufficiale di Google Cloud.

Cliccando su Continua si aprirà una pagina che indicherà il modo per evitare che foto, video e documenti vadano persi per sempre.

Grazie ad un programma fedeltà, infatti, per avere altri 50 GB di spazio di archiviazione sarà sufficiente pagare 1,95$. Per poter aderire a questa offerta speciale bisognerà rispondere a 3 semplici domande, generiche, ma che forniscono ai cyber-truffatori indicazioni sull'utente, come ad esempio il Paese di provenienza.

Una volta risposto a tutte le domande, finalmente sarà possibile richiedere lo spazio di archiviazione in più che ci permetterà di salvare tutti i dati finora archiviati.

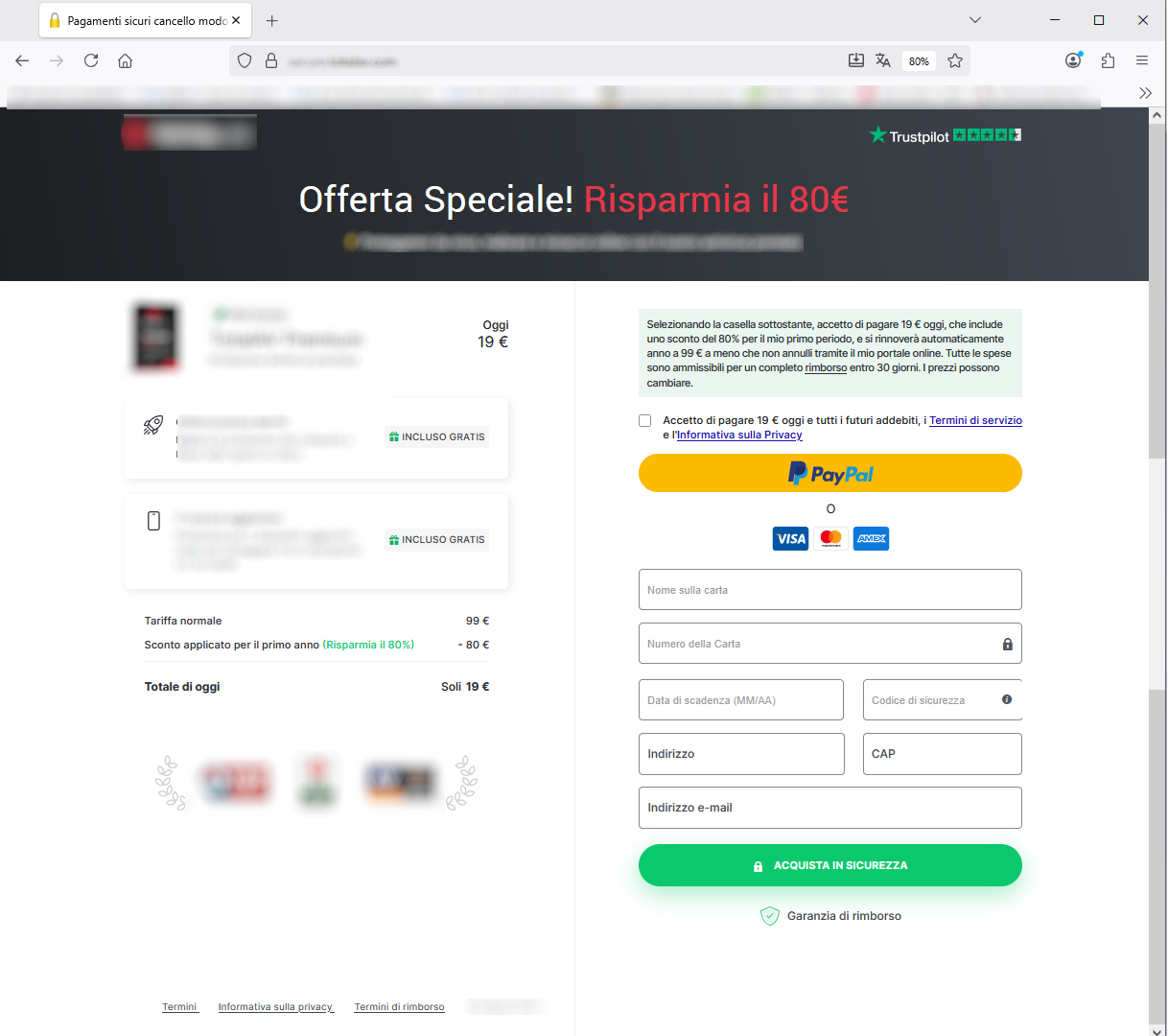

Ci siamo: cliccando su Continua, si verrà rimandati all'ultima schermata dove viene richiesto di inserire i nostri dati personali e di procedere al pagamento di 1,95$ dollari per ottenere i 50 Gb di spazio di archiviazione aggiuntivi.

Lo scopo dei cyber criminali infatti è proprio quello di indurre l'utente ad inserire i suoi dati sensibili!

Lo scopo dei cyber criminali infatti è proprio quello di indurre l'utente ad inserire i suoi dati sensibili!

La pagina su cui si viene rimandati, per l'inserimento dei propri dati personali, è ospitata sul seguente indirizzo/dominio anomalo, che riportiamo di seguito:https[:]//gryoulucky[.]com/it/....

In conclusione vi invitiamo sempre a prestare attenzione, evitando di cliccare su link sospetti, i cui collegamenti potrebbero condurre ad un sito contraffatto, mettendo i vostri dati più preziosi nelle mani di cyber-truffatori per usi di loro maggiore interesse e profitto.

Un po' di attenzione e colpo d'occhio, possono far risparmiare parecchi fastidi e grattacapi...

Vi invitiamo a NON farvi ingannare da queste tipologie di e-mail che, anche se utilizzano tecniche di approccio già viste e non particolarmente sofisticate, se vi è una recrudescenza, con ragionevole probabilità, più di qualche malcapitato viene ingannato.

Vi invitiamo a consultare, per maggiori approfondimenti, le seguenti informativa sulle tecniche di Phishing:

04/09/2025 09:45 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di settembre 2025...

Vir.IT eXplorer Lite ha le seguenti caratteristiche peculiari: VirIT Mobile Security software Anti-Malware Italiano che protegge smartphone e tablet Android™, da intrusioni di Malware ed altre minacce indesiderate, e che dà la possibilità all'utente di salvaguardare la propria privacy con un approccio euristico avanzato (Permission Analyzer). E’ possibile eseguire il passaggio alla versione PRO, acquistandolo direttamente dal nostro sito=> clicca qui per ordinare

C.R.A.M. Centro Ricerche Anti-Malware

05/08/2025 08:58- Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di agosto 2025...

01/07/2025 16:04 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di luglio 2025...

05/06/2025 09:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di giugno 2025...

05/05/2025 15:03 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di maggio 2025...

07/04/2025 14:22 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di aprile 2025...

07/03/2025 15:10 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di marzo 2025..

03/02/202514:54 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di febbraio 2025...

03/01/2025 14:40 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di gennaio 2025...

03/12/2024 14:47 - Phishing: i tentativi di furto delle credenziali maggiormente diffuse nel mese di dicembre 2024...

06/11/2024 14:33 - Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di novembre 2024...

07/10/2024 09:55- Phishing: i tentativi di furto credenziali e/o dati maggiormente diffusi nel mese di ottobre 2024...

Prova Vir.IT eXplorer Lite

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

Se non doveste ancora utilizzare Vir.IT eXplorer PRO è consigliabile installare, ad integrazione dell'antivirus in uso per aumentare la sicurezza dei vostri computer, PC e SERVER indifferentemente, Vir.IT eXplorer Lite -FREE Edition-.

VirIT Mobile Security AntiMalware ITALIANO per TUTTI i dispositivi AndroidTM

TG Soft rende disponibile gratuitamente VirIT Mobile Security accedendo al market di Google Play Store (https://play.google.com/store/apps/details?id=it.tgsoft.virit) dal quale è possibile prelevare la versione Lite, liberamente utilizzabile sia in ambito privato che aziendale.

TG Soft rende disponibile gratuitamente VirIT Mobile Security accedendo al market di Google Play Store (https://play.google.com/store/apps/details?id=it.tgsoft.virit) dal quale è possibile prelevare la versione Lite, liberamente utilizzabile sia in ambito privato che aziendale.

Ringraziamenti

Il Centro Ricerche Anti-Malware di TG Soft ringrazia tutti i gli utenti, i clienti, i tecnici dei rivenditori e tutte le persone che hanno trasmesso/segnalato al nostro Centro Ricerche materiale riconducibili ad attività di Phishing che ci hanno permesso di rendere il più completa possibile questa informativa.Come inviare e-mail sospette per l'analisi come possibili phishing ma anche virus/malware o Crypto-Malware

L'invio di materiali da analizzare al Centro Ricerche Anti-Malware di TG Soft per l'analisi che è sempre e comunque gratuito può avvenire in tutta sicurezza in due modalità:

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Per maggiori approfondimenti su come inoltrare in sicurezza e-mail sospette vi invitiamo a consultare la seguente pagina pubblica: Come inviare e-mail sospette per l'analisi

Tutto questo per aiutare ad aiutarvi cercando di evitare che possiate incappare in furti di credenziali, virus/malware o ancor peggio Ransomware / Crypto-Malware di nuova generazione.

Any information published on our site may be used and published on other websites, blogs, forums, facebook and/or in any other form both in paper and electronic form as long as the source is always and in any case cited explicitly “Source: CRAM by TG Soft www.tgsoft.it” with a clickable link to the original information and / or web page from which textual content, ideas and / or images have been extrapolated.

It will be appreciated in case of use of the information of C.R.A.M. by TG Soft www.tgsoft.it in the report of summary articles the following acknowledgment/thanks “Thanks to Anti-Malware Research Center C.R.A.M. by TG Soft of which we point out the direct link to the original information: [direct clickable link]”

如有侵权请联系:admin#unsafe.sh