破纪录的攻击规模

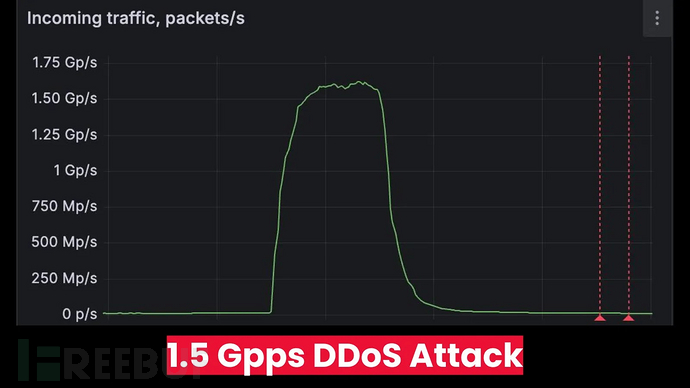

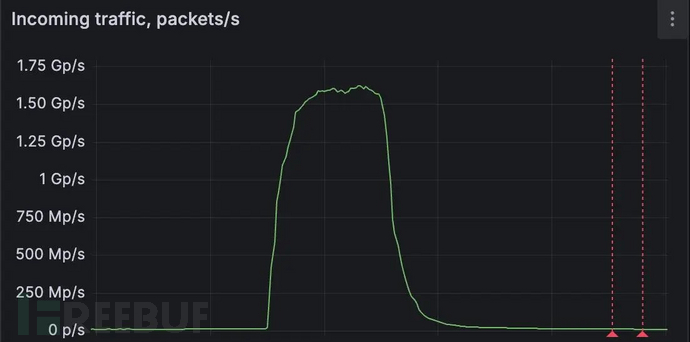

知名DDoS检测解决方案提供商FastNetMon本周宣布,其发现并协助缓解了一起破纪录的分布式拒绝服务(DDoS)攻击。此次攻击针对西欧某大型DDoS清洗服务商,数据包转发速率达到惊人的每秒15亿个(1.5 Gpps),成为公开披露的强度最大的数据包洪水攻击之一。攻击主要采用UDP洪水方式,这是威胁行为者惯用的资源耗尽攻击手段。

全球僵尸网络发难

恶意流量源自一个由大量客户终端设备(CPE)组成的全球分布式僵尸网络。这些被劫持的设备包括物联网设备和路由器等日常电子产品,遍布全球超过11,000个独立网络。讽刺的是,攻击者利用这些设备产生的海量流量,最终指向的正是一家专业防御此类攻击的公司。

攻击技术特征

此次大规模数据包洪水攻击发生前数日,Cloudflare刚报告缓解了另一起高达11.5 Tbps的DDoS攻击,显示出网络犯罪分子攻击能力的显著提升。与Cloudflare遭遇的带宽型攻击(比特每秒)不同,FastNetMon事件凸显了另一种同样危险的攻击向量——数据包量(数据包每秒)。高数据包速率旨在耗尽路由器和防火墙等网络设备的软硬件资源,这些设备在任何时刻都只能处理有限数量的数据包,与带宽无关。

行业专家警告

FastNetMon创始人Pavel Odintsov指出:"这起事件反映了一个危险趋势。"他警告称,数万台不安全的消费级设备正被武器化为强大的协同攻击工具,威胁态势持续恶化。该公司的系统采用高度优化的C++算法进行实时网络流量分析,在攻击发起数秒内就识别出异常流量,使服务商能够及时启动防护协议,有效避免了服务中断和基础设施过载。这一事件凸显了在DDoS威胁日益复杂的时代,高速自动化检测技术的关键价值。

参考来源:

DDoS Mitigation Provider targeted In 1.5 Gpps 1.5 Billion Packets per Second DDoS Attack

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)