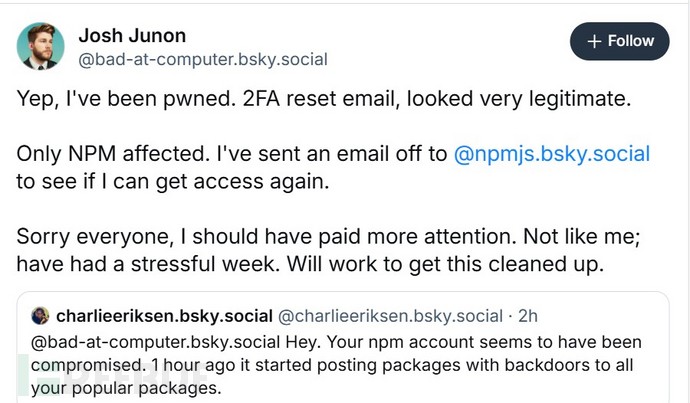

网络安全公司Aikido Security披露了npm生态有史以来最大规模的供应链攻击事件。攻击者通过钓鱼邮件入侵长期受信任的维护者qix的账户,篡改了包括chalk、debug和ansi-styles在内的18个流行软件包,这些软件包每周总下载量超过20亿次。

攻击手法与危害范围

攻击者通过伪造[email protected]发送的钓鱼邮件获取了维护者账户权限。被植入恶意代码的软件包中,chalk(每周3亿下载)、debug(3.58亿)和ansi-styles(3.71亿)等基础组件影响尤为广泛,从底层工具is-arrayish到格式化库strip-ansi均受波及。这些组件作为JavaScript应用的基石,恶意版本可能已渗透至全球生产环境。

恶意代码运作机制

不同于传统针对开发环境的攻击,此次植入的恶意代码专门针对浏览器端的加密货币交易:

- 劫持MetaMask、Phantom等钱包API接口

- 在用户签署交易前篡改交易数据

- 界面显示正确收款方,实际资金转入攻击者地址

- 支持以太坊、比特币、Solana等主流区块链的地址伪造

- 通过修改

fetch、XMLHttpRequest等核心函数实现流量劫持

应急响应与缓解措施

Aikido恶意软件研究主管Charlie Eriksen表示,攻击在5分钟内被识别,1小时内完成披露。目前建议开发者:

- 回滚至已知安全版本

- 审计近期更新的所有依赖项

- 对涉及加密货币交易的应用实施严密监控

部分软件包(如simple-swizzle)截至最新更新仍处于被控状态,Aikido已在其官方博客开通实时更新通道。

参考来源:

npm Packages With 2 Billion Weekly Downloads Hacked in Major Attack

免责声明

1.一般免责声明:本文所提供的技术信息仅供参考,不构成任何专业建议。读者应根据自身情况谨慎使用且应遵守《中华人民共和国网络安全法》,作者及发布平台不对因使用本文信息而导致的任何直接或间接责任或损失负责。

2. 适用性声明:文中技术内容可能不适用于所有情况或系统,在实际应用前请充分测试和评估。若因使用不当造成的任何问题,相关方不承担责任。

3. 更新声明:技术发展迅速,文章内容可能存在滞后性。读者需自行判断信息的时效性,因依据过时内容产生的后果,作者及发布平台不承担责任。

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)