漏洞概述

研究人员近日披露,用于测试和调试机器上下文协议(Machine Context Protocol,MCP)服务器的工具MCP Inspector存在重大安全缺陷(CVE-2025-49596),可能允许未经认证的远程代码执行(RCE)。该漏洞CVSS v4评分为9.4,属于严重级别。

技术背景

MCP协议作为突破性开放标准,使AI应用能够无缝对接外部工具与数据源,其作用类似于AI领域的USB-C接口。这种即插即用的抽象层让大语言模型(LLM)能够在明确定义的上下文中获取外部知识或执行命令,已成为新一代AI系统开发的关键组件。

漏洞详情

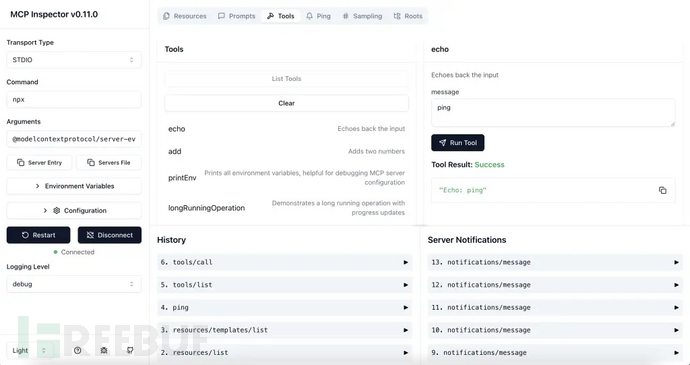

存在漏洞的MCP Inspector是用于检查调试MCP服务器的开发者工具。在0.14.1之前版本中,其代理服务器未实施客户端与服务端间的身份验证机制。这一疏漏使得攻击者能够通过标准输入输出(stdio)发送MCP命令,最终实现完全远程代码执行。

攻击影响

当攻击者能够访问暴露在网络的MCP Inspector时,可借此漏洞实现:

- 在主机上执行任意命令

- 操纵或污染AI模型输入/输出流

- 窃取模型推理涉及的敏感数据

- 提权访问通过MCP连接的集成工具

该漏洞对开发环境威胁尤为严重,因AI工具常会使用真实生产数据进行测试,并与更广泛的系统集成。

修复方案

MCP Inspector v0.14.1已修复该漏洞,通过实施完善的身份验证机制阻止未授权的代理访问。建议用户立即升级至最新版本,并检查工具是否在可信网络之外存在暴露风险。

参考来源:

CVE-2025-49596: Critical RCE Vulnerability in MCP Inspector Exposes AI Developer Environments

本文为 独立观点,未经授权禁止转载。

如需授权、对文章有疑问或需删除稿件,请联系 FreeBuf

客服小蜜蜂(微信:freebee1024)