2024年12月23日-2024年12月29日

本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为中。

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞303个,其中高危漏洞167个、中危漏洞119个、低危漏洞17个。漏洞平均分值为6.80。本周收录的漏洞中,涉及0day漏洞214个(占71%),其中互联网上出现“TOTOLINK AC1200 setWizardCfg函数缓冲区溢出漏洞、 TOTOLINK AC1200 setWiFiRepeaterCfg方法password参数缓冲区溢出漏洞”等零日代码攻击漏洞。本周CNVD接到的涉及党政机关和企事业单位的漏洞总数29176个,与上周(36345个)环比减少20%。

图1 CNVD收录漏洞近10周平均分值分布图

图2 CNVD 0day漏洞总数按周统计

本周漏洞事件处置情况

本周,CNVD向银行、保险、能源等重要行业单位通报漏洞事件6起,向基础电信企业通报漏洞事件2起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件654起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件53起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件23起。

图3 CNVD各行业漏洞处置情况按周统计

图4 CNCERT各分中心处置情况按周统计

图5 CNVD教育行业应急组织处置情况按周统计

此外,CNVD通过已建立的联系机制或涉事单位公开联系渠道向以下单位通报了其信息系统或软硬件产品存在的漏洞,具体处置单位情况如下所示:

上海捷煜智能科技有限公司、青岛海信网络科技股份有限公司、上海鹰谷信息科技有限公司、深圳拓安信物联股份有限公司、北京九思协同软件有限公司、软联科技(湖北)有限公司、北京数影互联科技有限公司、麦克奥迪实业集团有限公司、深圳市吉祥腾达科技有限公司、荣耀终端有限公司、广东保伦电子股份有限公司、用友网络科技股份有限公司、上海上讯信息技术股份有限公司、苏州德启智能科技有限公司、畅捷通信息技术股份有限公司、腾讯安全应急响应中心、吉翁电子(深圳)有限公司、广西南宁有爱科技有限公司、厦门四信通信科技有限公司、申瓯通信设备有限公司、网是科技股份有限公司、浙江大华技术股份有限公司、北京小桔科技有限公司、杭州叙简科技股份有限公司、科亚医疗科技股份有限公司、北京中庆现代技术股份有限公司、友讯电子设备(上海)有限公司、北京神州数码云科信息技术有限公司、西安众邦网络科技有限公司、泛微网络科技股份有限公司、苏州欧信达信息科技有限公司、武汉天地伟业科技有限公司、深圳市网旭科技有限公司、南昌卓蓝科技有限公司、深圳市磊科实业有限公司、京宏业汇成科技有限公司、北京神州视翰科技有限公司、北京仁和汇智信息技术有限公司、广州赛意信息科技股份有限公司、贵阳思普信息技术有限公司、望海康信(北京)科技股份公司、杭州新视窗信息技术有限公司、广州华壹智能科技有限公司、安科瑞电气股份有限公司、厦门福龙诚信息科技有限公司、西安华谊云信息科技有限公司、北京和欣运达科技有限公司、华平信息技术股份有限公司、山东比特智能科技股份有限公司、中电科金仓(北京)科技股份有限公司、紫光股份有限公司、北京宝兰德软件股份有限公司、北京惠朗时代科技有限公司、北京金和网络股份有限公司、北京通达信科科技有限公司、北京亚控科技发展有限公司、大连华天软件有限公司、广联达科技股份有限公司、广州红帆科技有限公司、熵基科技股份有限公司、深圳市蓝凌软件股份有限公司、深圳市企企通科技有限公司和深圳市思迅软件股份有限公司。

本周漏洞报送情况统计

本周报送情况如表1所示。其中,北京启明星辰信息安全技术有限公司、北京数字观星科技有限公司、深信服科技股份有限公司、新华三技术有限公司、北京神州绿盟科技有限公司等单位报送公开收集的漏洞数量较多。北京纽盾网安信息技术有限公司、成都卫士通信息安全技术有限公司、江苏云天网络安全技术有限公司、北京山石网科信息技术有限公司、成都久信信息技术股份有限公司、淮安易云科技有限公司、北京时代新威信息技术有限公司、贵州多彩网安科技有限公司、江苏正信信息安全测试有限公司、北京翰慧投资咨询有限公司、北京天下信安技术有限公司、苏州棱镜七彩信息科技有限公司、北京安帝科技有限公司、博智安全科技股份有限公司、北京众安天下科技有限公司、北京远禾科技有限公司、福建省海峡信息技术有限公司、上海谋乐网络科技有限公司、北京安华金和科技有限公司、北京国信城研科学技术研究院、山东新潮信息技术有限公司、中电福富信息科技有限公司、江苏百达智慧网络科技有限公司(含光实验室)、中资网络信息安全科技有限公司、浙江大学控制科学与工程学院、山东正中信息技术股份有限公司、江苏锋刃信息科技有限公司、江苏保旺达软件技术有限公司、星云博创科技有限公司、哈尔滨理工大学信息安全与智能技术研究中心、中孚安全技术有限公司、北京微步在线科技有限公司、西安交大捷普网络科技有限公司、陕西青山四纪信息技术有限公司、御维网络安全技术有限公司、上海吨吨信息技术有限公司、信息产业信息安全测评中心、上海观安信息技术股份有限公司、湖南红点安全信息技术有限公司、河南东方云盾信息技术有限公司、湖北星野科技发展有限公司及其他个人白帽子向CNVD提交了29176个以事件型漏洞为主的原创漏洞,其中包括斗象科技(漏洞盒子)、三六零数字安全科技集团有限公司和上海交大向CNVD共享的白帽子报送的28059条原创漏洞信息。

表1 漏洞报送情况统计表

本周漏洞按类型和厂商统计

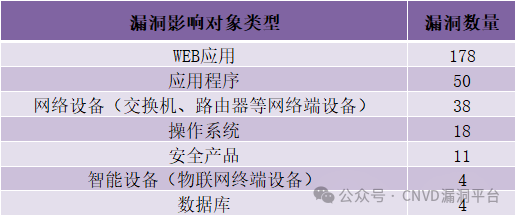

本周,CNVD收录了303个漏洞。WEB应用178个,应用程序50个,网络设备(交换机、路由器等网络端设备)38个,操作系统18个,安全产品11个,智能设备(物联网终端设备)4个,数据库4个。

表2 漏洞按影响类型统计表

图6 本周漏洞按影响类型分布

CNVD整理和发布的漏洞涉及Adobe、用友网络科技股份有限公司、青岛东胜伟业软件有限公司等多家厂商的产品,部分漏洞数量按厂商统计如表3所示。

表3 漏洞产品涉及厂商分布统计表

本周行业漏洞收录情况

本周,CNVD收录了19个电信行业漏洞,8个移动互联网行业漏洞,4个工控行业漏洞(如下图所示)。其中,“Google Android权限提升漏洞(CNVD-2024-49502)、Rockwell Automation Power Monitor 1000设备接管漏洞”等漏洞的综合评级为“高危”。相关厂商已经发布了漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞链接:http://telecom.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

工控系统行业漏洞链接:http://ics.cnvd.org.cn/

图7 电信行业漏洞统计

图8 移动互联网行业漏洞统计

图9 工控系统行业漏洞统计

本周重要漏洞安全告警

本周,CNVD整理和发布以下重要安全漏洞信息。

1、Adobe产品安全漏洞

Adobe Animate是美国奥多比(Adobe)公司的一套Flash动画制作软件。Adobe Connect是美国奥多比(Adobe)公司的一个用于创建会议环境的软件。Adobe

InDesign是美国奥多比(Adobe)公司的一套排版编辑应用程序。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞在系统上执行任意代码,导致敏感内存泄露等。

CNVD收录的相关漏洞包括:Adobe Animate整数溢出或环绕漏洞、Adobe Animate越界写入漏洞(CNVD-2024-48896)、Adobe

Animate内存错误引用漏洞(CNVD-2024-48905)、Adobe

Connect跨站脚本漏洞(CNVD-2024-48907、CNVD-2024-48908)、Adobe InDesign堆栈缓冲区溢出漏洞、Adobe InDesign越界读取漏洞(CNVD-2024-48911、CNVD-2024-48912)。其中,“Adobe Animate整数溢出或环绕漏洞、Adobe Animate越界写入漏洞(CNVD-2024-48896)、Adobe

Animate内存错误引用漏洞(CNVD-2024-48905)、Adobe

InDesign堆栈缓冲区溢出漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-48897

https://www.cnvd.org.cn/flaw/show/CNVD-2024-48896

https://www.cnvd.org.cn/flaw/show/CNVD-2024-48905

https://www.cnvd.org.cn/flaw/show/CNVD-2024-48907

https://www.cnvd.org.cn/flaw/show/CNVD-2024-48909

https://www.cnvd.org.cn/flaw/show/CNVD-2024-48908

https://www.cnvd.org.cn/flaw/show/CNVD-2024-48911

https://www.cnvd.org.cn/flaw/show/CNVD-2024-48912

2、Apache产品安全漏洞

Apache Hive是美国阿帕奇(Apache)基金会的一套基于Hadoop(分布式系统基础架构)的数据仓库软件。该软件提供了一个数据集成方法和一种高级的查询语言,以支持在Hadoop上进行大规模数据分析。Apache

Tomcat是美国阿帕奇(Apache)基金会的一款轻量级Web应用服务器。用于实现对Servlet和JavaServer

Page(JSP)的支持。Apache CloudStack是美国阿帕奇(Apache)基金会的一套基础架构即服务(IaaS)云计算平台。该平台主要用于部署和管理大型虚拟机网络。Apache Kafka是美国阿帕奇(Apache)基金会的一套开源的分布式流媒体平台。该平台能够获取实时数据,用于构建对数据流的变化进行实时反应的应用程序。Apache Arrow是美国阿帕奇(Apache)基金会的一款用于内存数据处理的跨语言开发平台。该平台支持C、C++、C#、Go和Java等编程语言,并提供进程间通信等功能。Apache

Solr是美国阿帕奇(Apache)基金会的一款基于Lucene(一款全文搜索引擎)的搜索服务器。该产品支持层面搜索、垂直搜索、高亮显示搜索结果等。Apache ZooKeeper是Apache软件基金会下一项集中式服务,用于维护配置信息、命名、提供分布式同步以及提供组服务。Apache Traffic Server是一个高性能的缓存代理服务器,用于加速 Web 应用和内容分发网络。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞通过ConfigProviders读取磁盘和环境变量中的任意内容,提升权限,导致远程代码执行等。

CNVD收录的相关漏洞包括:Apache Hive代码执行漏洞、Apache Tomcat资源管理问题漏洞(CNVD-2024-49151)、Apache CloudStack输入验证错误漏洞(CNVD-2024-49156)、Apache Kafka授权问题漏洞、Apache Arrow反序列化漏洞(CNVD-2024-49154)、Apache Solr代码问题漏洞、Apache ZooKeeper身份验证绕过漏洞、Apache Traffic Server权限提升漏洞(CNVD-2024-49157)。其中,除“Apache Tomcat资源管理问题漏洞(CNVD-2024-49151)、Apache Kafka授权问题漏洞”外,其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49152

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49151

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49156

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49155

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49154

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49159

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49158

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49157

3、IBM产品安全漏洞

IBM Db2是美国国际商业机器(IBM)公司的一套关系型数据库管理系统。该系统的执行环境主要有UNIX、Linux、IBMi、z/OS以及Windows服务器版本。IBM Carbon Design System是一套用于构建用户界面的设计系统。IBM InfoSphere Information Server是美国国际商业机器(IBM)公司的一套数据整合平台。该平台可用于整合各种渠道获取的数据信息。IBM Data Virtualization Manager是美国国际商业机器(IBM)公司的一个通用查询引擎,可跨数据库、数据仓库、数据湖和流数据执行分布式和虚拟化查询。IBM Cognos Controller是美国国际商业机器(IBM)公司的一套商业智能与计划解决方案。该产品具有流程自动化、财务审计控制、创建和管理财务报告等功能。IBM AIX是美国国际商业机器(IBM)公司的一款为IBM Power体系架构开发的一种基于开放标准的UNIX操作系统。IBM Security Verify AccessAppliance是基于网络设备的安全解决方案,提供基于 Web 的威胁的访问控制和保护。IBM Jazz Foundation是美国国际商业机器(IBM)公司的一个面向软件交付技术的下一代协作平台。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞在系统上执行任意命令,导致拒绝服务等。

CNVD收录的相关漏洞包括:IBM Db2拒绝服务漏洞(CNVD-2024-49168)、IBM Carbon Design System跨站脚本漏洞、IBM InfoSphere Information Server输入验证错误漏洞(CNVD-2024-49166)、IBM Data Virtualization Manager代码执行漏洞、IBM Cognos Controller文件上传漏洞(CNVD-2024-49171)、IBM AIX操作系统命令注入漏洞、IBM Security Verify Access Appliance硬编码漏洞、IBM Jazz Foundation跨站脚本漏洞(CNVD-2024-49173)。其中,“IBM Data Virtualization Manager代码执行漏洞、IBM Cognos Controller文件上传漏洞(CNVD-2024-49171)、IBM Security Verify Access Appliance硬编码漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49168

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49167

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49166

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49172

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49171

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49169

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49174

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49173

4、Google产品安全漏洞

Google Android是美国谷歌(Google)公司的一套以Linux为基础的开源操作系统。Google Chrome是美国谷歌(Google)公司的一款Web浏览器。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞绕过安全限制,提升权限,获取敏感信息。

CNVD收录的相关漏洞包括:Google Android信息泄露漏洞(CNVD-2024-49501、CNVD-2024-49505、CNVD-2024-49506、CNVD-2024-49507、CNVD-2024-49508)、Google Android权限提升漏洞(CNVD-2024-49502、CNVD-2024-49503)、Google Chrome安全绕过漏洞(CNVD-2024-49509)。其中,“Google Android权限提升漏洞(CNVD-2024-49502)、Google Chrome安全绕过漏洞(CNVD-2024-49509)”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49501

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49502

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49503

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49505

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49506

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49507

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49508

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49509

5、D-Link DAP-1513拒绝服务漏洞

D-Link DAP-1513是中国友讯(D-Link)公司的一款无线网桥。本周,D-Link

DAP-1513被披露存在拒绝服务漏洞,攻击者可利用该漏洞导致拒绝服务。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2024-49512

小结:本周,Adobe产品被披露存在多个漏洞,攻击者可利用漏洞在系统上执行任意代码,导致敏感内存泄露等。此外,Apache、IBM、Google等多款产品被披露存在多个漏洞,攻击者可利用漏洞绕过安全限制,提升权限,获取敏感信息,在系统上执行任意命令,导致拒绝服务等。另外,D-Link DAP-1513被披露存在拒绝服务漏洞,攻击者可利用该漏洞导致拒绝服务。建议相关用户随时关注上述厂商主页,及时获取修复补丁或解决方案。

本周重要漏洞攻击验证情况

本周,CNVD建议注意防范以下已公开漏洞攻击验证情况。

1、TOTOLINK AC1200 setWizardCfg函数缓冲区溢出漏洞

验证描述

TOTOLINK AC1200是中国吉翁电子(TOTOLINK)公司的一款双频Wi-Fi路由器。

TOTOLINK AC1200 v4.1.5cu.861_B20230220版本存在缓冲区溢出漏洞,该漏洞源于在setWizardCfg函数的ssid5g参数未能正确验证输入数据的长度大小,攻击者可利用该漏洞在系统上执行任意代码或者导致拒绝服务。

验证信息

POC链接:

https://github.com/TTTJJJWWW/AHU-IoT-vulnerable/blob/main/TOTOLINK/AC1200T8/setWizardCfg.md

参考链接:

关于CNVD

国家信息安全漏洞共享平台(China National Vulnerability Database,简称CNVD)是由CNCERT联合国内重要信息系统单位、基础电信运营商、网络安全厂商、软件厂商和互联网企业建立的国家网络安全漏洞库,致力于建立国家统一的信息安全漏洞收集、发布、验证、分析等应急处理体系。

关于CNCERT

国家计算机网络应急技术处理协调中心(简称“国家互联网应急中心”,英文简称是CNCERT或CNCERT/CC),成立于2002年9月,为非政府非盈利的网络安全技术中心,是我国计算机网络应急处理体系中的牵头单位。

作为国家级应急中心,CNCERT的主要职责是:按照“积极预防、及时发现、快速响应、力保恢复”的方针,开展互联网网络安全事件的预防、发现、预警和协调处置等工作,维护国家公共互联网安全,保障基础信息网络和重要信息系统的安全运行。

网址:www.cert.org.cn

邮箱:vreport@cert.org.cn

电话:010-82991537

关注CNVD漏洞平台

如有侵权请联系:admin#unsafe.sh