FIRST更新多方漏洞披露指南

星期二, 五月 19, 2020

事件响应和安全团队论坛(FIRST)近日发布了更新的多方漏洞披露指南,在最佳实践手册中增加了明确的沟通、安全港条款和披露静默期等内容,以帮助简化多方协调漏洞披露流程。

FIRST是事件响应团队的国际联盟,其任务是促进安全最佳实践并维护广泛使用的CVSS评分系统。

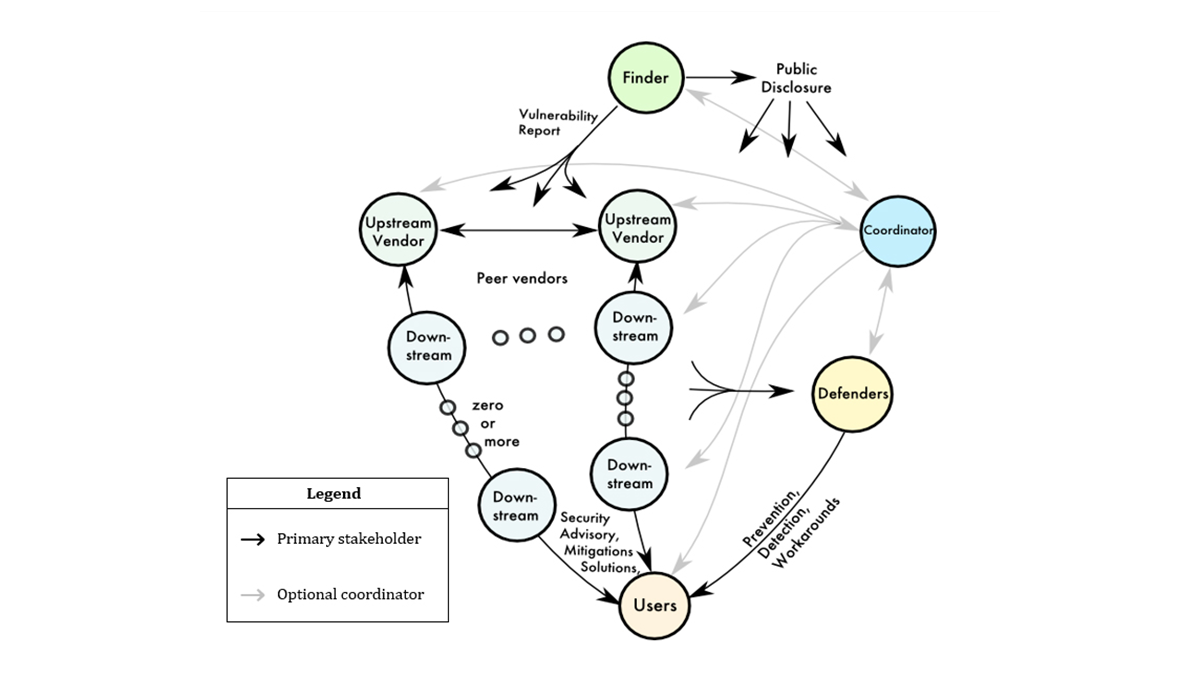

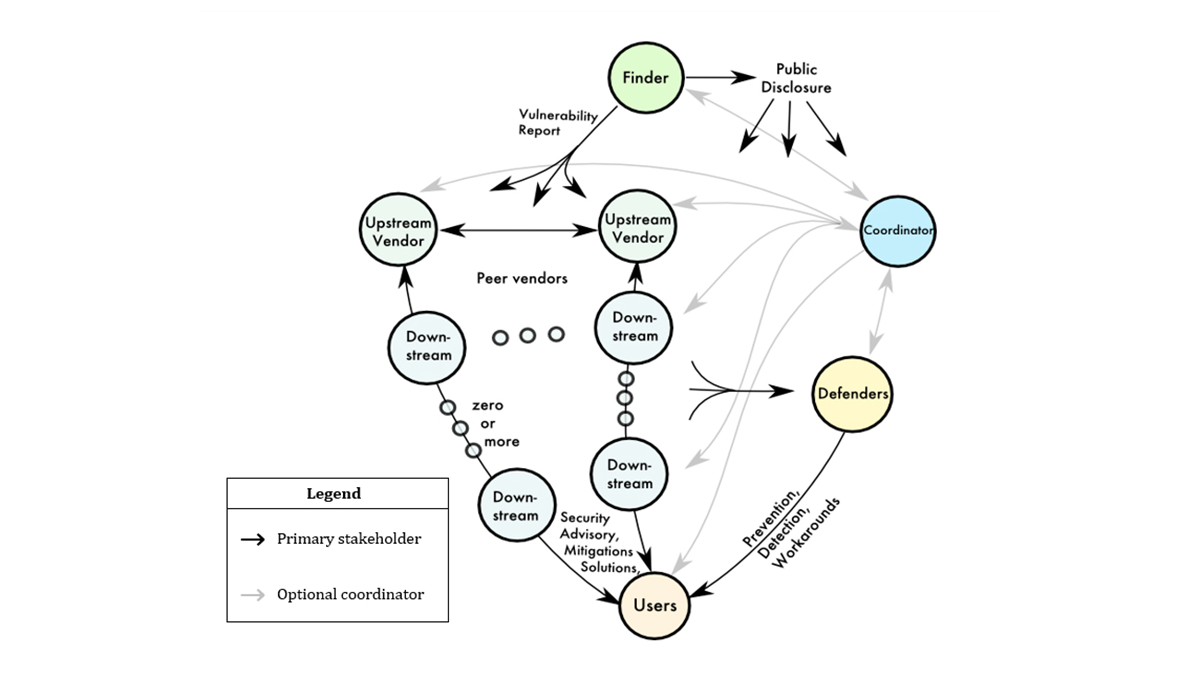

FIRST先前发布的漏洞披露指南主要集中于两方之间的关系:利益相关者(供应商或组织)和漏洞发现者。但是,随着软件开发变得更加复杂并与供应链相连,CERT协调中心漏洞分析技术经理Art Manion解释说,更多方需要协调一致的漏洞披露做法。

最新的FIRST多方漏洞披露指南针对涉及多方漏洞披露的任何人员——从安全研究人员到事件响应团队。本月初发布了更新后的建议(1.1版),以解决安全漏洞披露过程中多方应如何参与和合作的缺陷。

报告写道:

诸如充满活力的开源开发社区,漏洞赏金计划的泛滥以及(和)供应链复杂性增加等因素只是其中的一些复杂情况。

像Heartbleed这样的例子突出了多方协调和披露方面的挑战。

Heartbleed是OpenSSL中的一个严重漏洞,在2014年被首次披露在曝光时,约17% (约50万)认证的安全Web服务器被认为是脆弱的。

该报告补充说:

该文档是当前最佳实践的集合,考虑了更复杂和典型的现实生活场景,这些场景超出了报告一个公司漏洞的单个研究人员的范围。

该文档包含有关如何实施最佳实践、策略和流程以协调漏洞披露的强烈建议。

它不同于通常为一方(厂商)编写的ISO标准,FIRST为供应链中所有可能的利益相关者提供了“实践指导”。

FIRST主席Serge Droz表示:

实际上没有偏差。与ISO标准相比,FIRST文件提供了更多可操作的指南和细节,并且这两个文件相互协调。

这些指南最终应该可以帮助现场人员做出更好的反应。

建议包括通过发布“可操作的公共脆弱性协调和披露政策与期望,包括披露的时间表和阈值”,在利益相关者与研究人员之间建立牢固的关系。

尽管大部分安全社区都遵循90天的披露时间表,这可能是Google的“Project Zero”最显著的特征,但FIRST不建议设定补救时间表,而是鼓励实施静默期。

其他建议包括在发现之前和之后保持供应商,漏洞发现者与其他方之间的清晰一致的通信。

该文件写道:

供应商应提供当前接受的漏洞披露联系机制,例如security@电子邮件地址和地址包含’/security’(/security)的网页。

所有各方都应提供信息,以帮助其他利益相关者评估与漏洞相关的严重性、优先级和风险。CVSS就是这样一种选择。

利益相关者的角色和沟通路径(图片来源:First.org)

利益相关者应建立和保持信任,例如通过启动漏洞赏金计划或承诺安全避风港,并应避免在任何程度上升级,包括采取法律行动。

他们还应该对安全披露迅速做出反应,并在适当时任命一名协调员,“为研究人员、供应商和其他利益相关者提供额外的技术、影响和范围分析,尤其是在存在分歧时”。

如果需要,可以任命多个协调员,并任命一名“牵头协调员”以最大程度地减少混乱。

该文档还包括用例,这些用例阐明了从最佳情况到最坏情况,如何适当地处理多方安全性披露。

Droz指出,到目前为止,定期处理此类问题的供应商的反馈非常正面。

我很自豪FIRST能够将这些利益相关者召集在一起,共同编写这份非常重要的文件。

参考资料

FIRST多方漏洞披露指南:

https://www.first.org/global/sigs/vulnerability-coordination/multiparty/guidelines-v1.1

相关阅读

如有侵权请联系:admin#unsafe.sh