文章最后更新时间为:2024年08月02日 12:59:59

potato是中国公司开发的软件,由于其不需要科学上网,所以很多黑灰产都在上面进行交易,所以本次来研究下如何实现potato账号劫持

potato是二开的telegram低版本,所以可以先熟悉下telegram的数据解密和账号劫持:https://saucer-man.com/information_security/1194.html

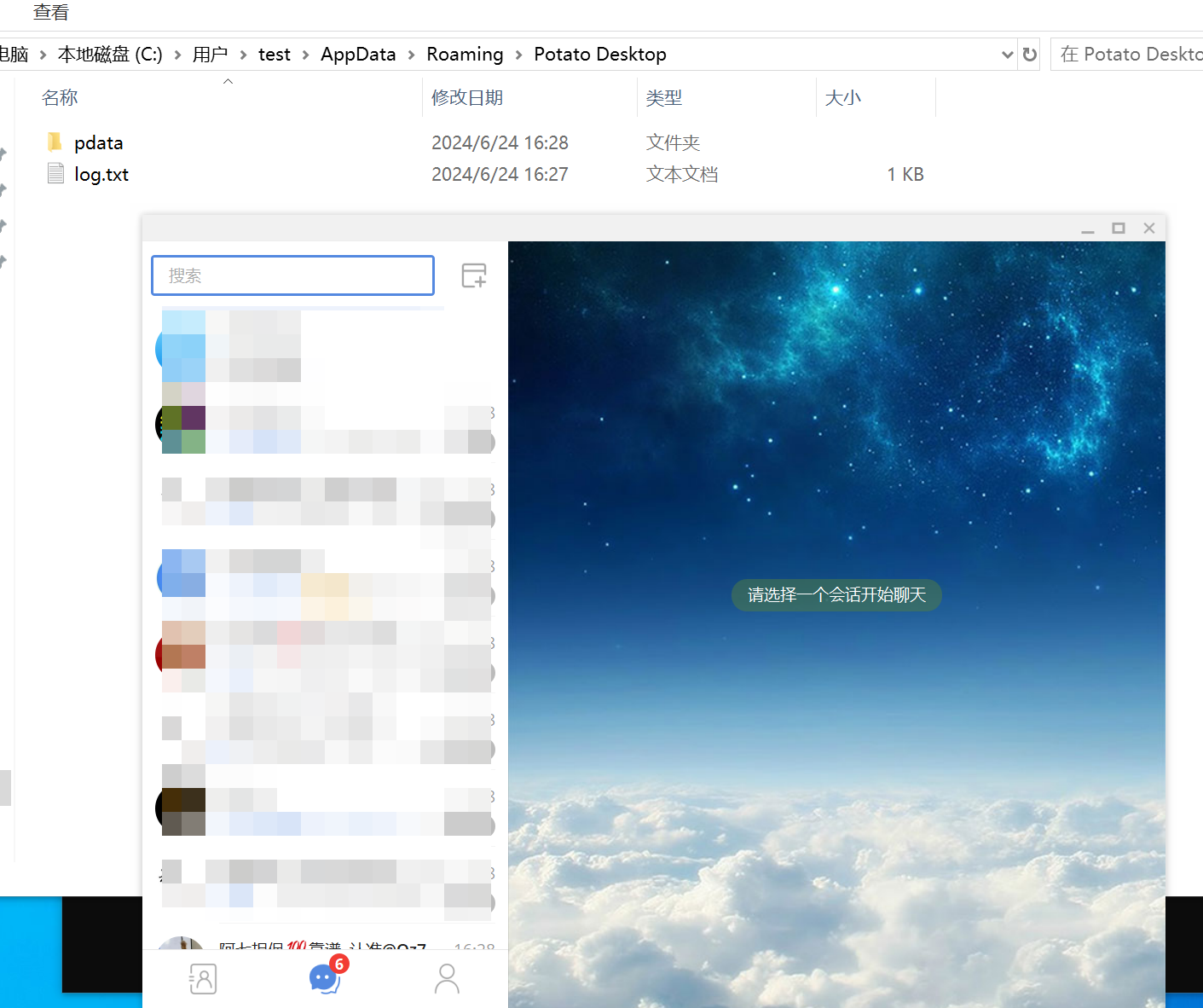

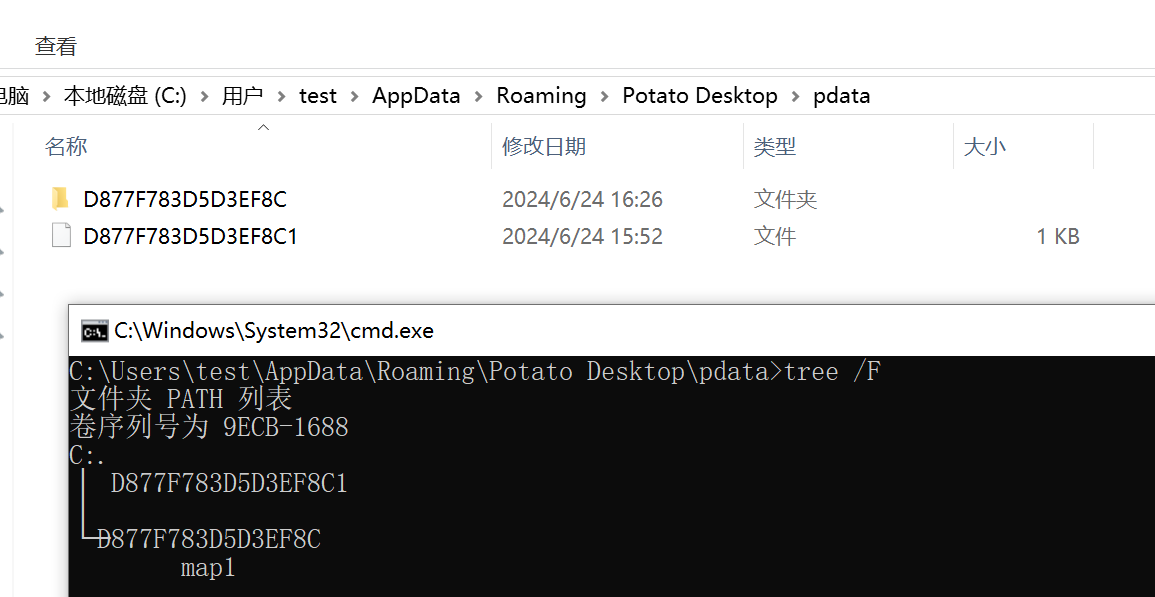

在potato中,用户文件默认存储在C:\Users\xxxx\AppData\Roaming\Potato Desktop\pdata,和tg不同的是,并没有user_datas文件,maps文件不仅仅存储了登录用户的信息和各种配置信息,同时还存储了解密文件的主密钥localKey,所以进行账号劫持时只需要复制D877F783D5D3EF8C*和D877F783D5D3EF8C/map*即可

下面是账号劫持的步骤,将受害者的potato账号劫持到本地vmware虚拟机中,测试环境为2024年6月的最新版本2.37.200317

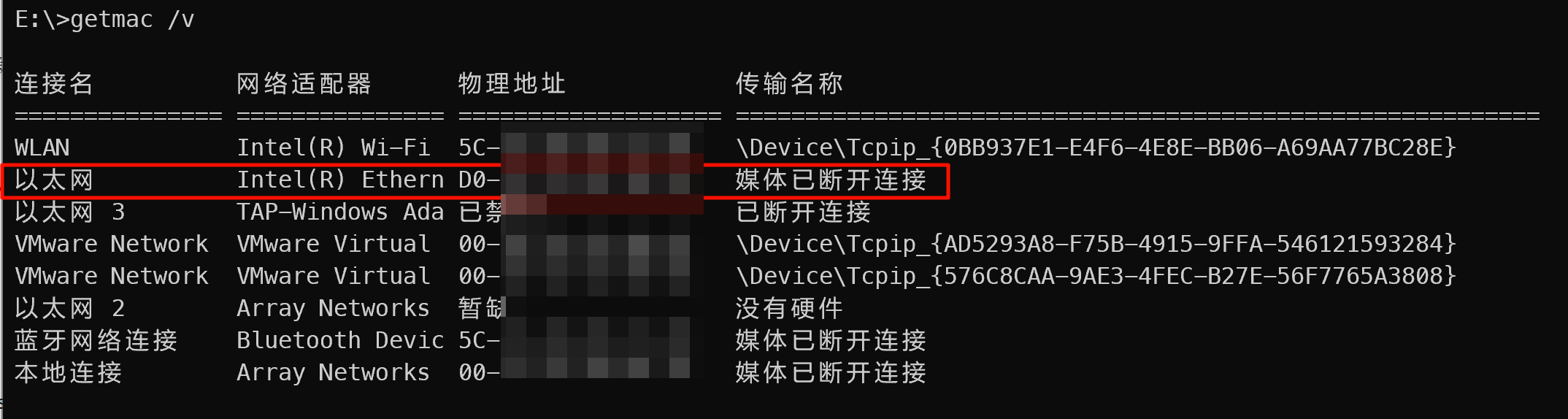

1. 获取受害者mac

使用cmd命令getmac /v或者ipconfig /all,找出当前上网物理网卡的那个mac地址

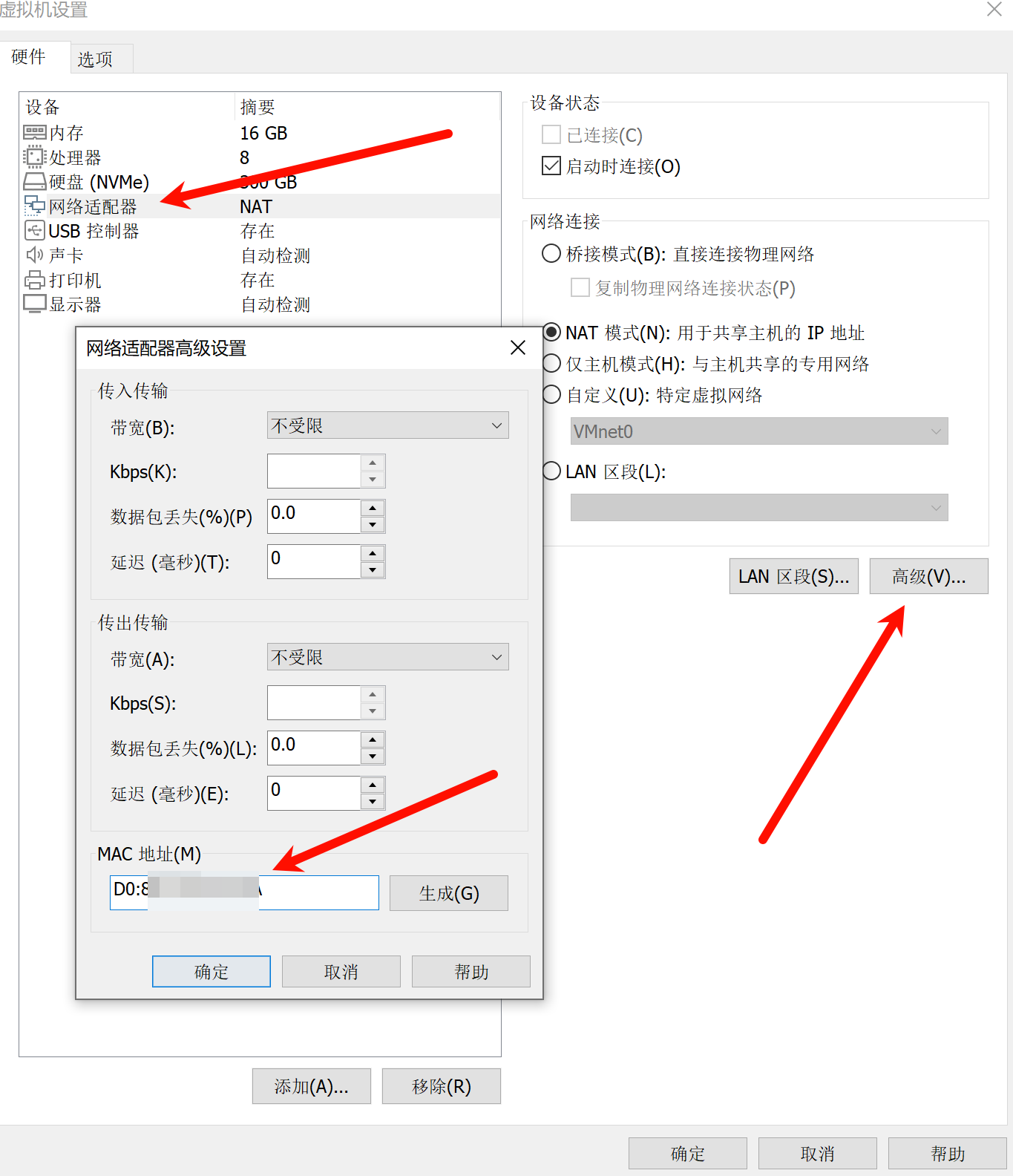

2. 修改本地mac地址,用vmware虚拟机可以快速修改

3. 设置本地环境

清空potato文件夹C:\Users\xxx\AppData\Roaming\Potato Desktop\pdata

4. 复制session文件

将受害者的D877F783D5D3EF8C*和D877F783D5D3EF8C/map*文件复制到虚拟机,如果有多个用户,和telegram类似操作即可。

(如果文件不在C:\Users\xxx\AppData\Roaming\Potato Desktop\pdata,则大概率在C:\Program Files (x86)\Potato\pdata)

然后打开potato即可