微软于7月29日发布警告,称勒索软件团伙正在积极利用 VMware ESXi 身份验证绕过漏洞进行攻击。

该漏洞被追踪为 CVE-2024-37085,由微软安全研究人员 Edan Zwick、Danielle Kuznets Nohi 和 Meitar Pinto 发现,并在 6 月 25 日发布的 ESXi 8.0 U3 更新中进行了修复。

研究称,该漏洞能让攻击者将新用户添加到由他们创建的“ESX 管理员”组中,并自动获得对 ESXi 虚拟机监控程序的完全管理权限。

虽然成功实施攻击需要对目标设备和用户交互具有高权限,但微软表示,已有几个勒索软件团伙利用漏洞完全掌控了管理员权限,窃取存储在托管虚拟机上的敏感数据,在受害者的网络中横向移动,并加密 ESXi 虚拟机管理程序的文件系统。

微软已确定至少三种可用于利用 CVE-2024-37085 漏洞的策略,包括:

- 将“ESX Admins”组添加到域并添加用户。

- 将域中的任何组重命名为“ESX Admins”,并将用户添加到组或使用现有组成员。

- ESXi 虚拟机管理程序特权刷新(为其他组分配管理员权限不会将其从“ESX 管理员”组中移除)。

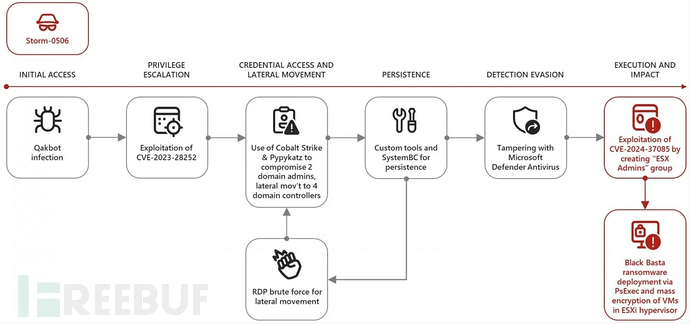

到目前为止,该漏洞已被被追踪为 Storm-0506、Storm-1175、Octo Tempest 和 Manatee Tempest 的勒索软件运营商在野外利用,并在攻击中部署了Akira和Black Basta勒索软件。例如,Storm-0506 在利用 CVE-2024-37085 漏洞提升权限后,在一家北美工程公司的 ESXi 虚拟机管理程序上部署了 Black Basta 勒索软件。

以Storm-0506为例的ESXi 攻击链

以Storm-0506为例的ESXi 攻击链

由于 ESXi 虚拟机 (VM) 具有高效的资源处理能力,目前已有许多企业开始使用该产品来托管关键应用程序和存储,这也导致针对企业组织的 ESXi 虚拟机管理程序的攻击趋势越来越明显。微软警告称,在过去三年中,针对 ESXi 虚拟机管理程序并对其造成影响的微软事件响应(Microsoft IR)事件数量增加了一倍多。

攻击者一旦攻破虚拟机,不仅可以对企业正常业务开展造成巨大破环,还能将存储在虚拟机管理程序上的文件和备份进行加密,从而严重限制企业恢复数据的能力。

参考来源:

Microsoft: Ransomware gangs exploit VMware ESXi auth bypass in attacks

本文为 独立观点,未经允许不得转载,授权请联系FreeBuf客服小蜜蜂,微信:freebee2022