导语:官方已发布修复方案,受影响的用户建议更新至安全版本。

漏洞概述

漏洞类型 | 远程命令执行 |

漏洞等级 | 严重 |

漏洞编号 | CVE-2024-3400 |

漏洞评分 | 10 |

利用复杂度 | 低 |

影响版本 | PAN-OS 11.1.* < 11.1.2-h3 PAN-OS 11.0.* < 11.0.4-h1 PAN-OS 10.2.* < 10.2.9-h1 |

利用方式 | 远程 |

POC/EXP | 未公开 |

Palo Alto Networks的PAN-OS是一个运行在Palo Alto Networks防火墙和企业VPN设备上的操作系统。Palo Alto Networks PAN-OS软件的GlobalProtect功能存在命令注入漏洞,针对特定的PAN-OS版本和不同的功能配置,可能使未经身份验证的攻击者能够在防火墙上以root权限执行任意代码。2024年4 月10日,Volexity 发现其一名网络安全监控 (NSM) 客户对 Palo Alto Networks PAN-OS GlobalProtect 功能中发现的漏洞进行了零日利用,攻击者能够创建反向 shell、下载工具、窃取配置数据以及在网络内横向移动。Palo Alto Networks PSIRT 团队确认该漏洞为操作系统命令注入问题,并将其分配为 CVE-2024-3400。

仅适用于启用了GlobalProtect gateway(Network > GlobalProtect > Gateways)和device telemetry(Device > Setup > Telemetry)的PAN-OS 10.2、PAN-OS 11.0和PAN-OS 11.1防火墙。

资产测绘

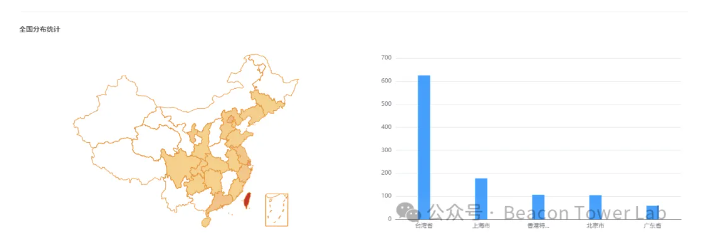

据www.daydaymap.com数据显示,近半年国内风险资产分布情况如下,主要分布在台湾省。

解决方案

官方已发布修复方案,受影响的用户建议更新至安全版本。

https://support.paloaltonetworks.com/support

如若转载,请注明原文地址