导语:Migo 活动由云取证提供商 Cado Security的分析师所发现。

安全研究人员最新发现一起针对 Linux 主机上的 Redis 服务器的安全活动——威胁组织正使用名为“Migo”的恶意软件来挖掘加密货币。

Redis(远程字典服务器)是一种内存数据结构存储,用作数据库、缓存和消息代理,以其高性能而闻名,每秒为游戏、技术、金融服务等行业的实时应用程序提供数千个请求。

威胁组织通常利用暴露的和可能易受攻击的 Redis 服务器来劫持资源、窃取数据和实施其他恶意目的。

新的恶意软件的不同之处在于使用系统削弱命令来关闭 Redis 安全功能,从而允许加密劫持活动较长时间持续。

Migo 活动由云取证提供商 Cado Security的分析师所发现,他们在蜜罐中观察到攻击者使用 CLI 命令关闭保护配置并利用服务器。

关闭 Redis 防护罩

在暴露的 Redis 服务器受到攻击后,攻击者会禁用关键的安全功能,以允许接收后续命令并使副本可写。

Cado 表示,他们注意到攻击者通过 Redis CLI 禁用了以下配置选项:

·set protected-mode:禁用此选项将允许外部访问 Redis 服务器,从而使攻击者更容易远程执行恶意命令。

·replica-read-only:关闭此功能使攻击者能够直接写入副本并在分布式 Redis 设置中传播恶意负载或数据修改。

·aof-rewrite-incremental-fsync:禁用它可能会导致在仅追加文件 (AOF) 重写期间产生更重的 IO 负载,来帮助攻击者不被检测到。

·rdb-save-incremental-fsync:关闭它可能会导致 RDB 快照保存期间性能下降,从而可能允许攻击者造成拒绝服务 (DoS) 或操纵持久性行为以获取优势。

观察命令执行

攻击者设置一个 cron 作业,从 Pastebin 下载脚本,该脚本从 Transfer.sh 检索 Migo 的主要负载 (/tmp/.migo) 以作为后台任务执行。

这是一个用 Go 编译的 UPX 打包的 ELD 二进制文件,具有编译时混淆功能以阻碍分析。

Migo 的主要功能是直接从 GitHub 的 CDN 在受感染的端点上获取、安装和启动修改后的 XMRig (Monero) 挖矿程序。

该恶意软件通过创建 systemd 服务和关联的计时器来为矿工建立持久性,确保其连续运行,以攻击者的帐户挖掘加密货币。

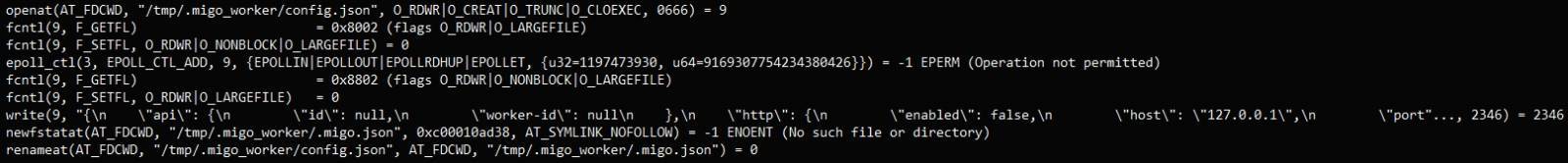

Migo 的 Linux 系统调用序列

Cado 报告称,Migo 使用用户模式 rootkit 来隐藏其进程和文件,从而使检测和删除变得复杂。

该恶意软件修改“/etc/ld.so.preload”以拦截和更改列出进程和文件的系统工具的行为,从而有效地隐藏其存在。

攻击结束时,Migo 设置防火墙规则来阻止某些 IP 的出站流量,并执行命令来禁用 SELinux、搜索并可能禁用云提供商监控代理,并删除竞争的矿工或有效负载。

它还操纵 /etc/hosts 以阻止与云服务提供商的通信,从而进一步隐藏其活动。

Migo 的攻击链表明,其背后的威胁组织对 Redis 环境和操作已有了深入了解。尽管加密劫持威胁并不太严重,但威胁组织却可以利用该访问权限来传递更危险的有效负载。

文章翻译自:https://www.bleepingcomputer.com/news/security/new-migo-malware-disables-protection-features-on-redis-servers/如若转载,请注明原文地址